了解安全性作業中心 (SOC) 內的 Microsoft Defender XDR

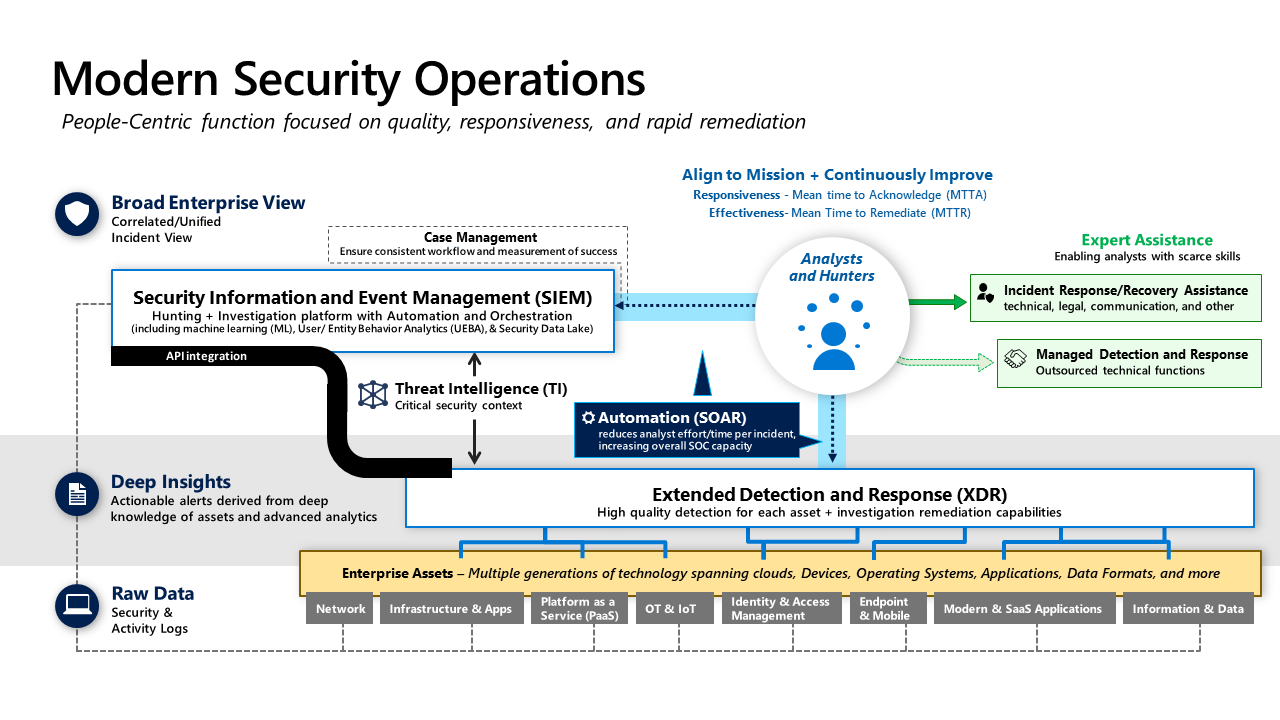

下圖提供 Microsoft Defender 全面偵測回應和 Microsoft Sentinel 如何整合到新式安全性作業中心 (SOC) 的概觀。

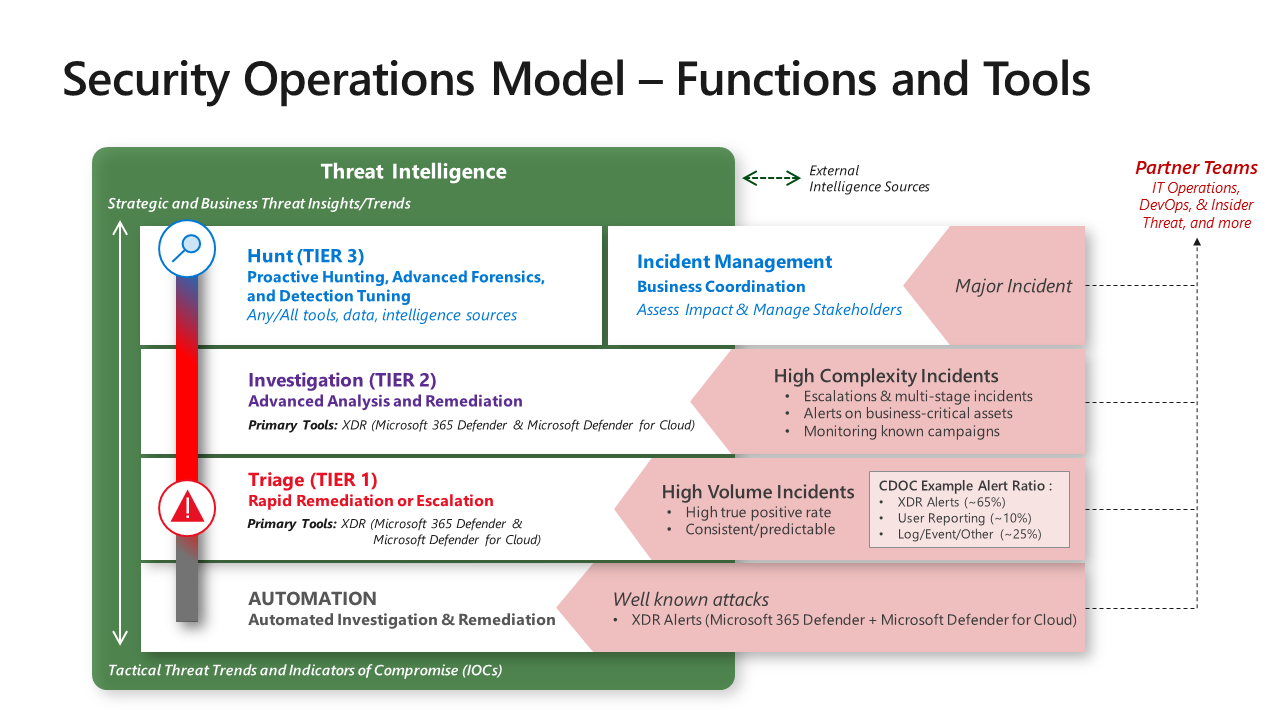

安全性作業模型 - 功能和工具

雖然指派給個別人員和小組的責任會因組織大小和其他因素而有所不同,但安全性作業包含數個不同的功能。 每項功能/小組都有主要的專長領域,也必須與其他功能和外部小組密切共同作業,才能發揮作用。 此圖表描述人員齊配小組的完整模型。 在較小的組織中,這些功能通常會合併成單一角色或小組,依 IT 作業執行 (技術角色),或執行為領導/委派的暫時功能 (事件管理)

注意

分析師的參考依據主要是按小組名稱區分,而不是圖層數,因為這些小組各有獨特的專業技能,不能依字面的排名/階級價值論斷。

分級和自動化

我們會從處理回應式警示開始,首先:

自動化 – 利用自動化以近乎即時的速度解決已知事件類型。 這些是組織曾多次遭遇的定義完善攻擊。

分級 (第 1 層) – 分級分析人員會專注於快速修復大量仍需 (快速) 人為判斷的已知事件類型。 這些工作通常具有核准的自動化補救工作流程,並找出需要向調查 (第 2 層) 小組呈報或諮詢的異常或有趣專案。

分級和自動化的學習重點:

- 90% 確判為真 - 凡需要分析師回應的警示摘要,建議品質標準設定為 90% 確判為真,讓分析師不必回應大量誤判。

- 警示比例 - 在 Microsoft 的網路防禦作業中心體驗中,大部分的高品質警示由 XDR 警示產生,其餘則來自使用者回報的問題、傳統記錄查詢型警示和其他來源

- 自動化 是分級小組的關鍵啟用者,因其有助於強化分析師的能力,並減少手動工作的負擔 (例如,提供自動化調查,然後提示分析師進行人工檢閱,再核准為此事件自動建置的修復順序)。

- 工具整合:Microsoft CDOC 中縮短補救時間的最強時間節省技術之一,就是將 XDR 工具整合到 Microsoft Defender 全面偵測回應,為分析師提供集合端點、電子郵件、身分識別等的單一主控台。 這項整合可讓分析師快速探索並提前清除攻擊者網路釣魚電子郵件、惡意程式碼和遭入侵的帳戶,以免造成重大損害。

- 焦點 - 這些小組無法在所有類型的技術和案例維持高速解決效率,因此只能專精於少數技術領域及/或案例。 這通常集中於使用者生產力方面,例如電子郵件、端點 AV 警示 (與進入調查的 EDR),以及對使用者回報的第一回應。

調查和事件管理 (第 2 層)

此小組可作為分級 (第 1 層) 的問題升級點,並直接監視指出更複雜攻擊者的警示。 特別是觸發行為警示的警示、與業務關鍵資產相關的特殊案例警示,以及監視進行中的攻擊活動。 此小組可定期主動檢閱分級小組的警示佇列,並且可以在空閒時間使用 XDR 工具主動搜尋。

此小組針對小範圍、更複雜的攻擊進行深入調查,這通常是人為攻擊操作員所執行的多階段攻擊。 此小組會試驗新的/不熟悉的警示類型,以記錄分級小組和自動化的流程,通常包含由雲端裝載應用程式之適用於雲端的 Microsoft Defender、虛擬機器、容器和 Kubernetes、SQL 資料庫等產生的警示。

事件管理 – 此小組會負責承擔管理事件的非技術層面,包括與其他小組協調,例如通訊、法律、領導,以及其他商務專案關係人。

搜捕和事件管理 (第 3 層)

這是多專業小組,著重於識別躲開回應式偵測的攻擊者,以及處理對業務有重大影響的事件。

- 搜捕 – 此小組主動搜尋未偵測到的威脅、協助呈報和進階鑑識以進行回應式調查,以及精簡警示/自動化。 這些小組的運作方式多採用假設驅動模型而非回應式警示模型,而且紅色/紫色小組會與安全性作業連線。

結合的方式

為方便您了解其運作方式,讓我們遵循常見的事件生命週期

- 分級 (第 1 層) 分析師發布佇列中的惡意程式碼警示並展開調查 (例如,使用 Microsoft Defender 全面偵測回應主控台)

- 雖然大部分的分級案例很快就會修復和結案,但這一次分析師發現,惡意程式碼可能需要更複雜的/進階修復 (例如裝置隔離和清除)。 分級會將案例向上呈報給負責調查的調查分析師 (第 2 層)。 分級小組可以選擇持續介入並深入了解 (調查小組可以使用 Microsoft Sentinel 或其他 SIEM 取得更多內容)

- 調查會驗證調查結論 (或進一步深入探討),繼續進行修復、結案。

- 稍後,搜捕 (第 3 層) 會在檢閱已結案事件,掃描是否有共通性或值得探索的異常狀況時,注意到此案件:

- 可能符合自動修復資格的偵測

- 多個類似事件可能具有共通的根本原因

- 第 3 層檢閱案例後,發現使用者遇到科技詐騙,一個案例中發現有其他程序/工具/警示待改善。 接著,此偵測會標示為可能具有較高的警示優先順序,因為詐騙者已設法取得端點的系統管理員層級存取權。 暴露在較高的風險中。

威脅情報

威脅情報小組提供內容和深入解析,以支援其他所有功能 (使用大型組織中的威脅情報平台 (TIP))。 這可能包含許多不同的 Facet,包括

- 作用中事件的反應式技術研究

- 主動式技術研究攻擊者群組、攻擊趨勢、高設定檔攻擊、新興技術等。

- 策略性分析、研究及深入解析,以通知商務和技術流程和優先順序。

- 還有更多