混合式身分識別

Tailwind Traders 已使用 Azure Active Directory Domain Services (AD DS) 作為其內部部署網路環境上的內部部署身分識別提供者,因為其在 2000 年代初期從 Windows NT 4.0 進行移轉。 許多現有的 Tailwind Traders 應用程式都有 Active Directory 的相依性。 其中一些應用程式對 Active Directory 作為身分識別提供者具有簡單的相依性。 有些應用程式則有更深的相依性,例如複雜的群組原則需求、自訂網域分割區和自訂結構描述延伸模組。

當 Tailwind Traders 開始在 Azure 中移動某些資源及開發新的應用程式時,該公司想避免建立內部部署與雲端資源需要個別登入資訊的平行身分識別解決方案。

在本單元中,您將了解實作混合式身分識別的不同方式。

將網域控制站部署至 Azure

若要在 Azure 中提供與組織內部部署相同的 AD DS 環境,最簡單的方式是:

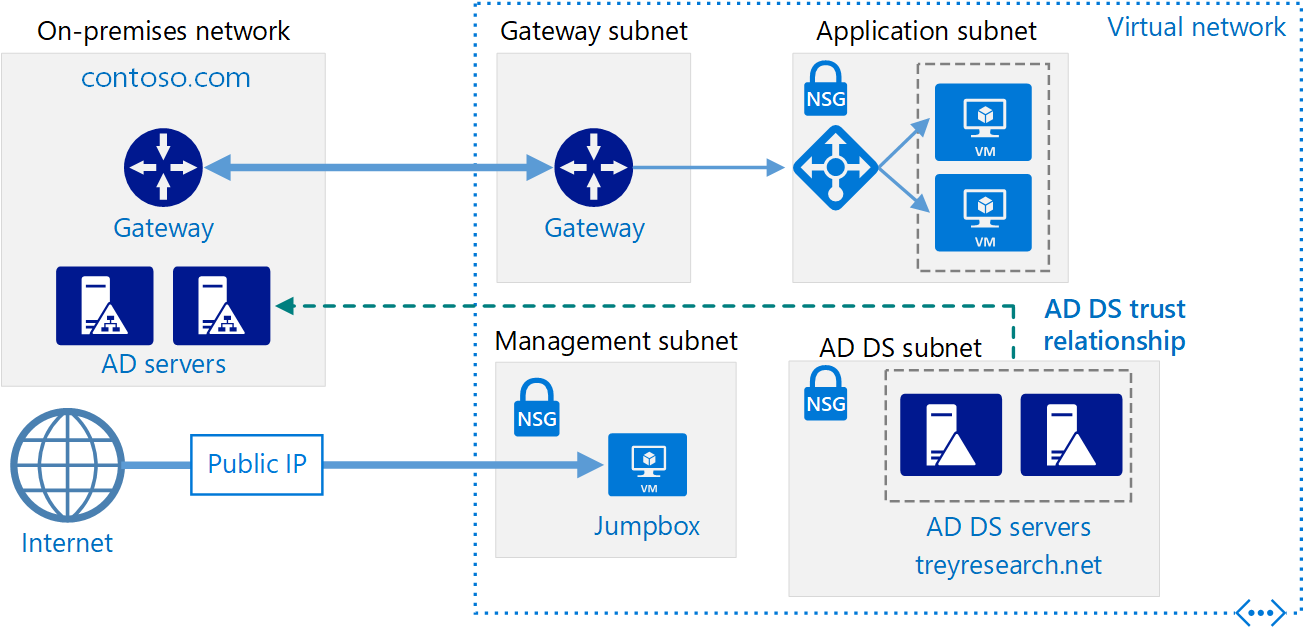

另一個選項是將受雲端託管的 AD DS 網域設定為內部部署網域樹系的子網域。 額外選項是將在雲端中執行的 AD DS 網域控制站,設定為與內部部署樹系具有信任關係的個別樹系。 下圖顯示此資源樹系拓撲。

當組織在 Azure 中的虛擬機器 (VM) 上部署網域控制站時,這些組織可接著將所需關注工作負載部署到 Azure 虛擬網路子網路上的網域控制器;該 Azure 虛擬網路子網路與其部署網域控制站 VM 相同。 對許多組織而言,這是混合式雲端的簡單概念模型,因為 Azure 資料中心被視為遠端 Active Directory 網站。

對 Tailwind Traders 而言,將其內部部署 Active Directory 網域或樹系延伸至 Azure 可能就夠了 (依應用程式需求而定)。 部署此選項的缺點是,一直在執行的 VM (網域控制站堅持) 會有相關持續性費用。

什麼是 Microsoft Entra Connect?

Microsoft Entra Connect (先前稱為 Azure AD Connect) 可讓組織將其內部部署 Active Directory 執行個體中的身分識別同步處理至 Microsoft Entra ID (先前稱為 Azure AD)。 這可讓您對雲端資源和內部部署資源使用相同的身分識別。 當組織採用 Microsoft 365 以允許透過內部部署應用程式存取在雲端執行的應用程式 (例如 Microsoft SharePoint 和 Exchange) 時,最常使用 Microsoft Entra Connect。

若 Tailwind Traders 打算採用 Microsoft 365 的技術 (例如 Exchange Online 或 Microsoft Teams),則必須將 Microsoft Entra Connect 設定為從其內部部署 AD DS 環境將身分識別複寫至 Azure。 若公司也想要在 Azure 中使用內部部署身分識別搭配應用程式,但不想在 VM 上部署 AD DS 網域控制站,則也需要部署 Microsoft Entra Connect。

什麼是 Microsoft Entra Domain Services?

您可以使用 Microsoft Entra Domain Services 將 Microsoft Entra 網域投影到 Azure 虛擬子網路。 當這麼做時,網域加入、群組原則、輕量型目錄存取通訊協定 (LDAP),以及 Kerberos 與 NTLM 驗證等服務,都可供子網路上部署的任何虛擬機器使用。

Microsoft Entra Domain Services 可讓您擁有可供 VM 使用的基本受控 Active Directory 環境,而無須費心管理、維護作為網域控制站執行的 VM 和支付其費用。 Microsoft Entra Domain Services 也可讓您透過 Microsoft Entra Connect 使用內部部署身分識別,與在特別設定的 Azure 虛擬網路子網路上執行的 VM 互動。

Microsoft Entra Domain Services 的缺點之一是群組原則實作為基本版。 其中包含一組固定的原則,且無法建立群組原則物件 (GPO)。 即使可在 Azure 中使用內部部署的身分識別,也無法使用在內部部署設定的任何原則。

對於 Tailwind Traders,Microsoft Entra Domain Services 會為混合式工作負載提供良好的中間地帶。 其會啟用已加入網域的身分識別使用方式,以及大量的群組原則設定。 但其不支援需要複雜 Active Directory 功能的應用程式,例如自訂網域分割區與結構描述延伸模組。