建立及管理敏感度標籤

Microsoft Purview 資訊保護的敏感度標籤可讓您 分類 並 保護 貴組織的資料,同時確保使用者生產力和進行共同作業的能力不受影響。 敏感度標籤允許 Teams 系統管理員保護和規範小組內共同作業期間所建立之敏感性組織內容的存取。

組織可以使用敏感度標籤來:

提供包含加密和內容標記的保護設定。

保護不同平台和裝置之間 Office 應用程式中的內容。

使用 Microsoft Defender for Cloud Apps 保護第三方應用程式和服務中的內容。

保護容器,其中包括 Teams、Microsoft 365 群組和 SharePoint 網站。

將敏感度標籤延伸至 Power BI。

將敏感度標籤延伸至 Microsoft Purview 資料對應中的資產。

將敏感度標籤延伸至第三方應用程式和服務。

不使用任何保護設定而將內容分類。

標籤範圍

建立敏感度標籤時,系統會要求您設定標籤的範圍,其可決定兩個項目:

您可以針對該標籤設定的標籤設定

標籤將向使用者顯示的位置

您可以將敏感度標籤套用至以下範圍:

檔案和電子郵件:電子郵件和 Office 檔案

群組和網站:Microsoft Teams 網站,Microsoft 365 群組和 SharePoint 網站

架構化資料資產

![敏感度標籤的 [範圍] 選項之螢幕擷取畫面。](../../wwl/implement-compliance-for-microsoft-teams/media/sensitivity-labels-scopes.png)

群組和網站 (容器) 的敏感度標籤設定

敏感度標籤可以套用至項目層級 (檔案和電子郵件) 或容器層級,例如 Microsoft Teams 網站、Microsoft 365 群組和 SharePoint 網站。 對於容器層級的分類和保護,您可以使用以下標籤設定:

小組網站和 Microsoft 365 群組的隱私權(公用或私人)

外部使用者存取

透過 SharePoint 網站進行外部共用

從未受管理的裝置存取

驗證內容 (預覽)

SharePoint 網站的預設共用連結 (僅限 PowerShell 設定)

預覽: 網站共用設定 (僅 PowerShell 設定)

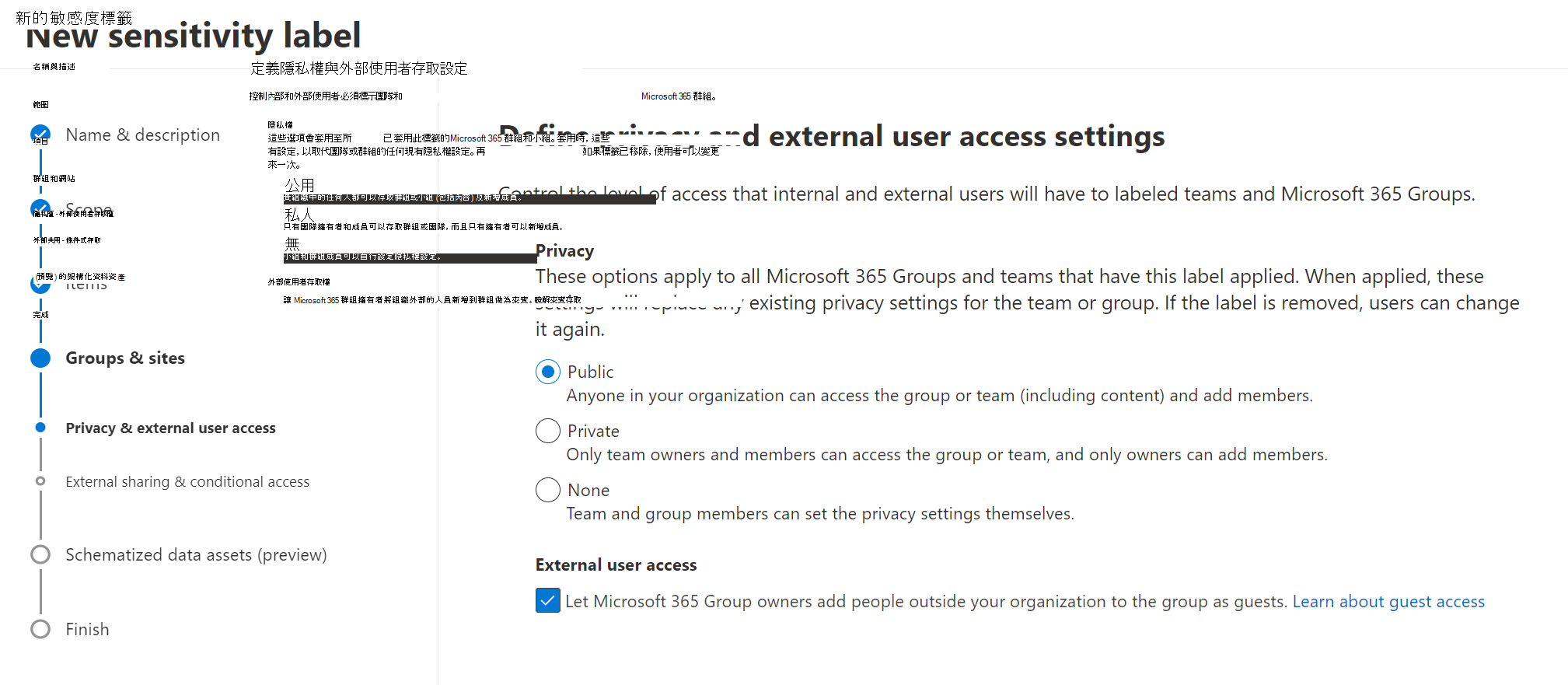

隱私權和外部使用者存取設定

設定 [隱私權] 和 [外部使用者存取] 設定。

隱私權:如果您希望組織中的所有人都能存取套用此標籤的小組網站或群組,請保留 公用 的預設值。

如果您希望僅限組織中經核准的成員能存取,請選取 [私人]。

如果您想要使用敏感度標籤來保護容器中的內容,但仍讓使用者自行設定隱私權設定,則選取 [無]。

將此標籤套用至容器時,請選取 [公用] 或 [私人] 設定來設定和鎖定隱私權設定。 您選擇的設定會取代先前為小組或群組設定的任何隱私權設定,並鎖定隱私權值,因此必須先移除容器的敏感度標籤才能變更隱私權設定。 移除敏感度標籤後,標籤的隱私權設定會保留,使用者現在便可再次變更隱私權設定。

外部使用者存取:控制群組擁有者是否可以將來賓新增至群組。

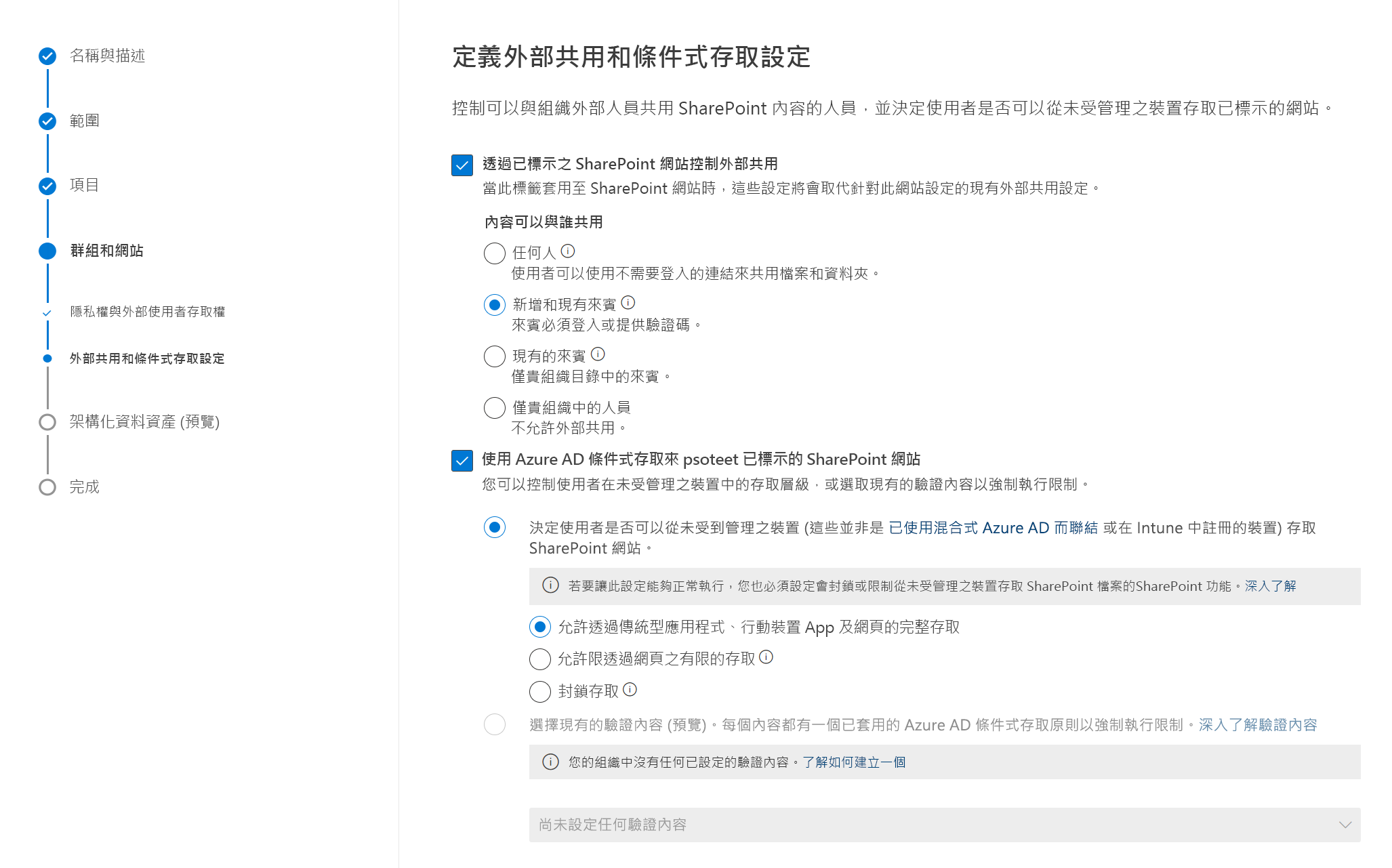

裝置外部共用和裝置存取設定

若要設定 [從已套用標籤的 SharePoint 網站控制外部共用] 和 [使用 Azure AD 條件式存取來保護已套用標籤的 SharePoint 網站] 設定。

從已套用標籤的 SharePoint 網站控制外部共用:選取這個選項,然後為任何人、新的及現有的來賓、現有的來賓,或僅限您組織中的人員選取外部共用。

使用 Azure AD 條件式存取來保護已套用標籤的 SharePoint 網站: 只有在您的組織已設定並使用 Azure Active Directory 條件式存取 時, 才選取此選項。然後, 請選取下列其中一個設定:

當您將此敏感度標籤套用至支援的容器時,標籤會自動將分類和保護設定套用至連線的網站或群組。 不過,這些容器中的內容不會繼承分類的標籤和設定 (如視覺標記或加密)。

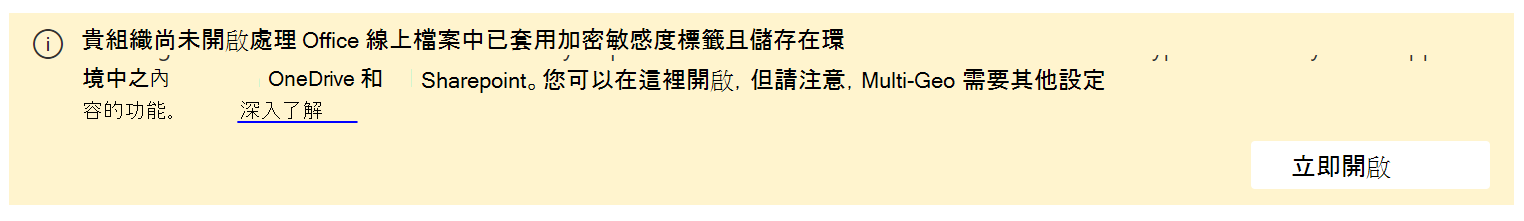

請確定已對 SharePoint 和 OneDrive 中的 Office 檔案啟用敏感度標籤,以便使用者可以為其在 SharePoint 網站或小組網站中的文件加上標籤。

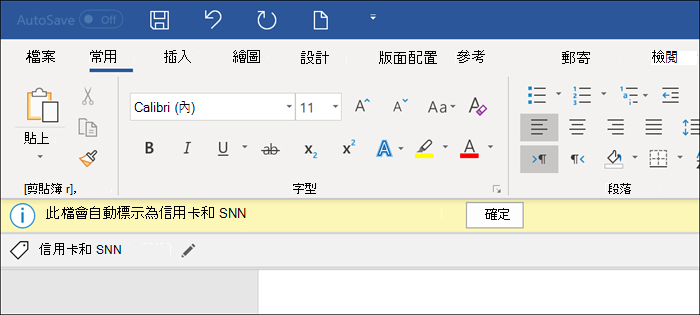

您可以在該標籤符合您指定的條件時,自動將其指派給檔案和電子郵件。 如需更多資訊,請參閲 自動將敏感度標籤套用到內容。

為群組和網站啟用敏感度標籤

在您啟用此功能之前,不會顯示 [網站和群組設定] 的設定選項。 遵循以下步驟在 Azure AD 中啟用功能。

在您的電腦上開啟 Windows PowerShell 視窗。

使用系統管理員認證連線到 Azure AD。

Import-Module AzureADPreview Connect-AzureAD取得 Azure AD 組織的目前群組設定。

$Setting = Get-AzureADDirectorySetting -Id (Get-AzureADDirectorySetting | where -Property DisplayName -Value "Group.Unified" -EQ).id注意

如果尚未為此 Azure AD 組織建立任何群組設定,則必須先建立設定。 按照 用於設定群組設定的 Azure Active Directory cmdlet 中的步驟為此 Azure AD 組織建立群組設定。

啟用功能:

$Setting["EnableMIPLabels"] = "True"然後儲存變更並套用設定:

Set-AzureADDirectorySetting -Id $Setting.Id -DirectorySetting $Setting注意

如果您在 2019 年 9 月之前使用了敏感度標籤,您還需要將敏感度標籤與 Azure AD 同步。 如需指示,請參閲 如何為容器啟用敏感度標籤以及同步處理標籤。

建立及發佈敏感度標籤

全域系統管理員可以從 Microsoft Purview 合規性入口網站網站建立和管理敏感度標籤。 請參閱 建立和發佈敏感度標籤 中的指示。

移至 Microsoft Purview 合規性入口網站 > [資訊保護]。

選取 [標籤] 索引標籤上的 [+ 建立標籤],以啟動 [新增敏感度標籤] 精靈。

在 [為標籤命名並建立工具提示] 頁面上,提供資訊。

在 [定義此標籤的範圍] 頁上,選取 [群組和網站] 或其他範圍。

選取的選項決定您可以進行設定的標籤範圍,以及它們在發佈時顯示的位置:

請遵循標籤設定精靈中的提示進行,以完成建立。

建立敏感度標籤後,您需要 透過建立標籤原則來發佈敏感度標籤。 包含此標籤、獲指派敏感度標籤原則的使用者將可以為網站和群組選取它。

將標籤套用至小組、群組或網站時,只有這些網站和群組設定會生效。 其他標籤設定,例如加密和內容標記,均不會套用至小組、群組或網站內的內容。

在 Teams 中使用敏感度標籤

系統管理員可以建立敏感度標籤,在小組建立期間套用該標籤時,允許使用者建立具有特定隱私權 (公開或私人) 設定的小組。

例如,系統管理員建立了名為「機密」的敏感度標籤,其原則是使用此標籤建立的任何小組都必須是私人團隊。 當使用者建立新小組並選取 [機密] 標籤時,使用者唯一可用的隱私權選項是 [私人]。 其他隱私權選項 (如 [公開] 和 [全組織]) 對使用者停用。

![[機密] 敏感度標籤螢幕擷取畫面。](../../wwl/implement-compliance-for-microsoft-teams/media/sensitivity-labels-confidential-example.png)

建立小組時,敏感度標籤在小組中頻道的右上方可見。

小組擁有者可以隨時變更小組的敏感度標籤和隱私權設定,方法是移至小組,然後按一下 [編輯小組]。

![[編輯我的小組頻道] 頁面的螢幕擷取畫面。](../../wwl/implement-compliance-for-microsoft-teams/media/sensitivity-labels-edit-team.png)

注意

啟用容器的敏感度標籤之後,Microsoft 365 不再針對新的 Microsoft 365 群組和 SharePoint 網站支援舊分類。 不過,支援敏感度標籤的現有的群組和網站仍會顯示舊的分類值,直到您轉換它們以使用敏感度標籤為止。 如需詳細資訊,請參閱 Microsoft 365 群組的 Azure Active Directory 分類和敏感度標籤.

如需詳細資訊,請參閱: