探索如何建立及管理威脅搜捕查詢

Microsoft Sentinel 包含功能強大的查詢工具,可協助身為安全性作業中心小組成員的您找出並隔離 Contoso 環境內安全性威脅與非必要活動。

使用內建查詢進行搜捕

您可以使用 Microsoft Sentinel 中的搜尋與查詢工具,尋找整個環境中的安全性威脅與手段。 這些工具可讓您篩選大量的事件及安全性資料來源,以找出潛在威脅或追蹤已知或預期的威脅。

Microsoft Sentinel 中的 [搜捕] 頁面有內建查詢可引導您進行搜捕程序,並協助您透過適當的搜捕路徑找出環境中的問題。 搜捕查詢可將不明顯的問題加以公開,這些問題雖然不會產生警示,但在一段時間內頻繁發生,因而有進行調查的必要。

[搜捕] 頁面會提供包含所有搜捕查詢的清單。 您可依名稱、提供者、資料來源、結果以及手段來篩選查詢,並加以排序。 您可在清單中,選取 [我的最愛] 星形圖示來儲存查詢。

提示

如果將查詢選取為我的最愛,則每次開啟 [搜捕] 頁面時,就會自動執行該查詢。

管理搜捕查詢

當您從清單中選取查詢時,查詢詳細資料會出現在新窗格中,其中包含查詢的描述、程式碼和其他相關資訊。 該資訊包括相關的實體和已識別的策略。 您可選取詳細資料窗格中的 [執行查詢],以互動方式執行查詢。

使用 MITRE ATT&CK 架構搜捕威脅

Microsoft Sentinel 會使用 MITRE ATT&CK 架構,依據策略來分類及排序查詢。 ATT&CK 是一個知識庫,囊括在全球威脅環境中所使用及觀察到的手段與技巧。 您可以使用 MITRE ATT&CK 來開發和通知 Microsoft Sentinel 中的威脅搜捕模型與方法。 在 Microsoft Sentinel 中進行威脅搜捕時,您可以透過 ATT&CK 架構,使用 MITRE ATT&CK 策略時間表來分類及執行查詢。

注意

您可從搜捕頁面上的時間表選取個別 MITRE ATT&CK 手段。

![螢幕擷取畫面:顯示 Microsoft Sentinel 中 [搜捕] 頁面上的策略時間軸。](../../wwl-sci/hunt-threats-sentinel/media/3-attack-timeline.png)

只要選取任一策略,就會依據選取的策略來篩選可用的查詢。 下列搜捕策略來自 ATT&CK Enterprise 和 ICS (Industrial Control Systems) 矩陣:

- 偵察。 敵人用來尋找相關可用資訊以規劃其未來作業的策略。

- 資源開發。 敵人用來建立相關可用資源以支援其作業的策略。 資源包括基礎結構、帳戶或功能。

- 初始存取。 攻擊者用來進入網路的手段,惡意探索公開系統中的弱點或設定弱點等。 例如,針對性的魚叉式網路釣魚。

- 執行。 讓攻擊者得以在目標系統上執行程式碼的手段。 例如,駭客可能會執行 PowerShell 指令碼,以下載其他攻擊者工具及/或掃描其他系統。

- 持續性。 允許攻擊者即使在重新開機及認證變更之後,也能夠保留目標系統存取權的手段。 持續性技術的其中一個範例,即攻擊者建立已排程的工作,以便在特定時間或重新啟動時執行其程式碼。

- 權限提升。 攻擊者所使用的手段,在系統上取得更高層級的權限,例如本機系統管理員或根目錄。

- 防禦規避。 攻擊者用來避免偵測的策略。 規避手段包含在受信任處理序及資料夾內隱藏惡意程式碼、加密或混淆性的攻擊者程式碼,或停用安全性軟體。

- 認證存取權。 部署在系統和網路上的手段,竊取使用者名稱與認證以供重複使用。

- 探索。 攻擊者所使用的手段,可獲取想要的系統與網路相關資訊,並加以利用以為其手段取得優勢。

- 橫向移動。 可讓攻擊者從網路內某個系統移動至另一個系統的手段。 常見技巧包括驗證使用者的「雜湊傳遞」方法,以及不當使用遠端桌面通訊協定。

- 集合。 攻擊者用來收集及合併其目標資訊的手段。

- 命令與控制。 攻擊者取得控制權並與系統進行通訊的手段。 其中一個範例,即攻擊者可能會透過不尋常或高編號的連接埠與系統通訊,藉此規避安全性設備或 Proxy 的偵測。

- 外流。 攻擊者所使用的手段,從遭到入侵的網路中,將資料移至完全受攻擊者所控制的系統或網路。

- 影響。 攻擊者所使用的手段會影響系統、網路和資料可用性。 此類別中的方法會包含拒絕服務攻擊,以及磁碟或資料抹除軟體。

- 影響流程控制。 敵人用來操縱、停用或損毀實體控制流程的策略。

- 禁止回應功能。 敵人用來讓您的安全性、保護、品質保證及操作員干預功能無法回應失敗、風險或不安全的狀態。

- None:

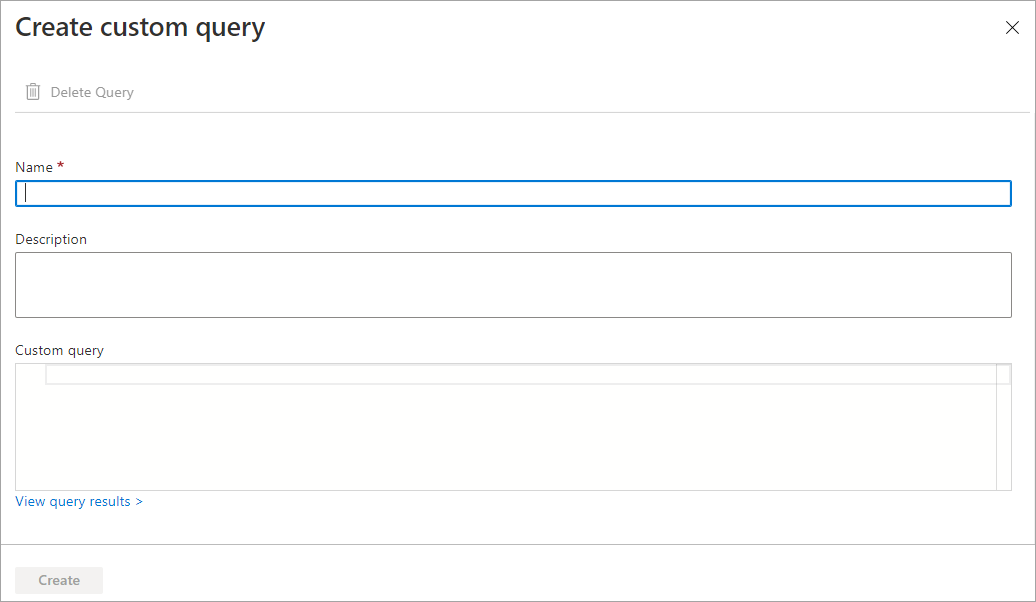

建立自訂查詢以縮小威脅搜捕範圍

所有 Microsoft Sentinel 搜捕查詢都會使用 Log Analytics 中的 Kusto 查詢語言 (KQL) 語法。 您可以在詳細資料窗格中修正查詢,並執行新查詢。 或者,您可以將查詢儲存為可在 Microsoft Sentinel 工作區中重複使用的新查詢。

您也可以使用 KQL 程式碼以建立自訂查詢來搜捕威脅。

自訂查詢可讓您定義下列項目:

| 查詢參數 | 描述 |

|---|---|

| 名稱 | 請提供自訂查詢的名稱。 |

| 描述 | 提供查詢的功能描述。 |

| 自訂查詢 | 您的 KQL 搜捕查詢。 |

| 實體對應 | 將實體類型對應至查詢結果中的資料行,以在查詢結果中填入更具可操作的資訊。 您也可以使用 KQL 查詢中的程式碼來對應實體。 |

| 策略與技術 | 指定公開查詢的手段。 |

自訂查詢會與內建查詢一起列出以便管理。

探索 GitHub 上的 Microsoft Sentinel

Microsoft Sentinel 存放庫包含現成可用的偵測、探索查詢、搜捕查詢、活頁簿、劇本,以及更多功能,可協助您保護環境及搜捕威脅。 此存放庫是由 Microsoft 及 Microsoft Sentinel 社群共同打造。

存放庫包含數個資料夾,以及不同 Microsoft Sentinel 功能領域的投稿內容,包括搜捕查詢。 您可使用這些查詢中的程式碼,在 Microsoft Sentinel 工作區中建立自訂查詢。

針對下列問題選擇最適合的答案。

![螢幕擷取畫面:顯示 Microsoft Sentinel 中的 [搜捕] 頁面。](../../wwl-sci/hunt-threats-sentinel/media/3-hunting-page.png)