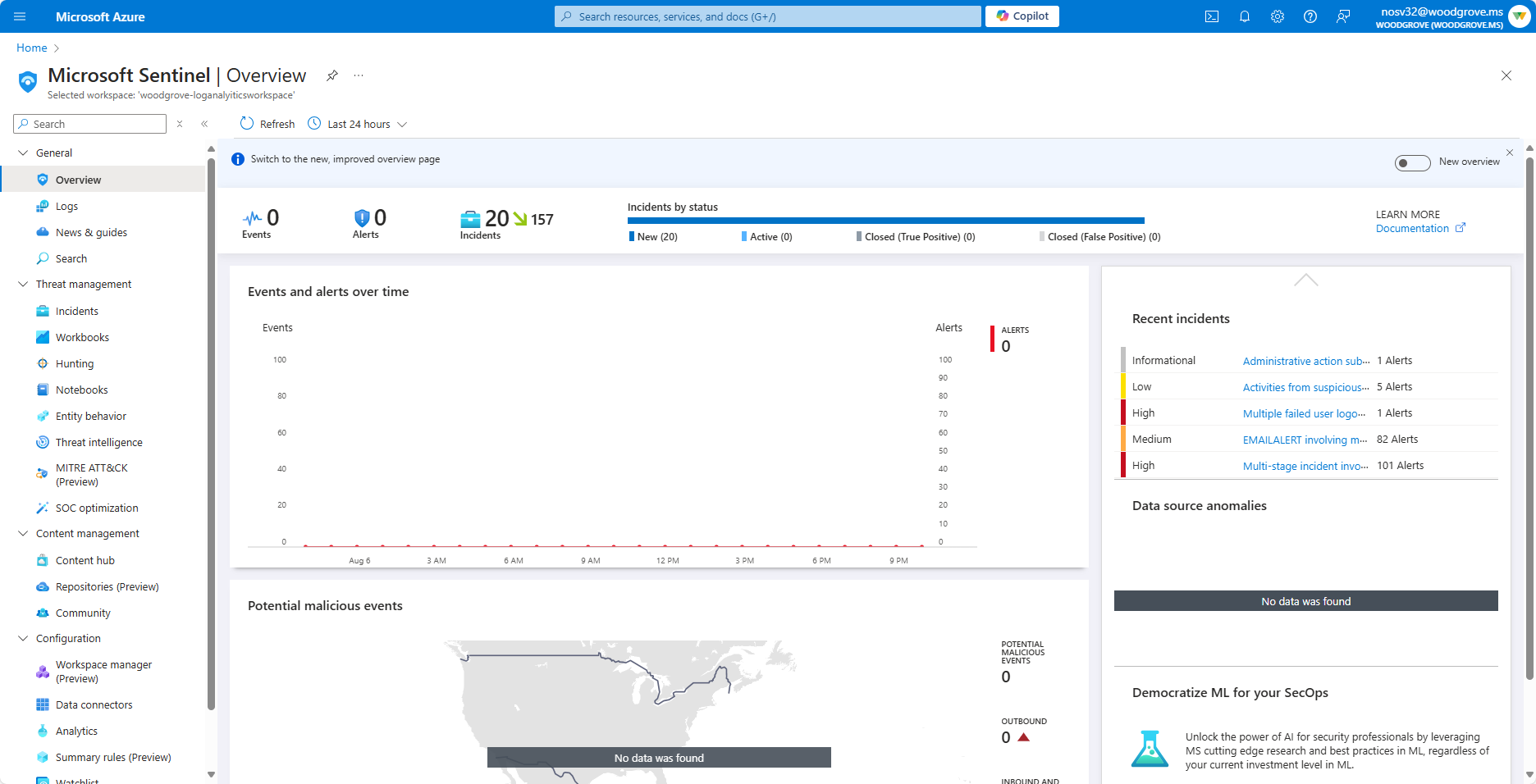

描述 Microsoft Sentinel 中的威脅偵測和風險降低功能

有效管理組織的網路安全界限需要適當的工具和系統組合。 Microsoft Sentinel 是可調整的雲端原生 SIEM/SOAR 解決方案,可跨企業提供智慧型安全性分析和威脅情報。 它為網路威脅偵測、調查、回應和主動搜捕提供單一解決方案,並在整個企業中提供鳥瞰檢視。

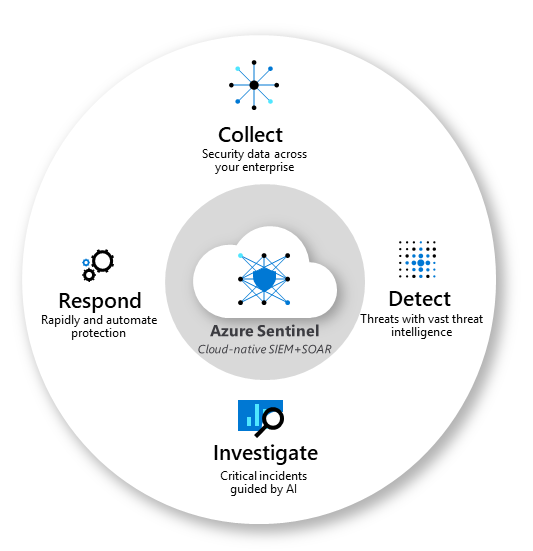

此圖描述 Microsoft Sentinel 的端對端功能。

- 以雲端規模收集內部部署和多個雲端中所有使用者、裝置、應用程式和基礎結構的資料。

- 使用分析和無可匹敵的威脅情報,偵測先前未涵蓋的威脅,並減少誤判。

- 使用人工智慧 (AI)「調查」威脅,並大規模搜捕可疑的活動,深入探究 Microsoft 數十年來的網路安全性工作。

- 使用內建的常見工作協調流程和自動化,快速回應事件。

Microsoft Sentinel 可協助在新式安全性作業中心 (SOC) 啟用端對端安全性作業。

大規模收集資料

收集內部部署和多個雲端中全部使用者、裝置、應用程式和基礎結構的資料。 下列是 Microsoft Sentinel 中用於資料收集的重要功能。

立即可用的資料連接器 - 許多連接器都與 SIEM 解決方案一起封裝,適用於 Microsoft Sentinel 且提供即時整合。 這些連接器包括 Microsoft 來源和 Azure 來源,例如 MicrosoftEntraID、Azure 活動、Azure 記憶體等。

現成的資料連接器可用於非 Microsoft 解決方案的更廣泛安全性和應用程式生態系統。 您也可以使用常見事件格式 (Syslog 或 REST API) 來連線資料來源與 Microsoft Sentinel。

自訂連接器 - Microsoft Sentinel 支援從某些來源擷取資料,而不需要專用連接器。 如果您無法使用現有的解決方案將資料來源連線到 Microsoft Sentinel,您可以建立自己的資料來源連接器。

資料正規化 - Microsoft Sentinel 會內嵌來自許多來源的資料。 在調查和搜捕期間,使用不同類型的資料並在之間相互關聯可能是一項挑戰。 Microsoft Sentinel 支援位於這些不同來源與使用者之間的進階安全性資訊模型 (ASIM),以促進整合且正規化的檢視。

偵測威脅

使用 Microsoft 的分析和無可匹敵的威脅情報,偵測先前未偵測到的威脅,並減少誤判。 下列是 Microsoft Sentinel 中用於威脅偵測的重要功能。

分析 - Microsoft Sentinel 會使用分析將警示分組為事件。 依照現狀使用現成的分析規則,或使用其做為建立自有規則的起點。 Microsoft Sentinel 也會提供規則來對應您的網路行為,然後在資源之間尋找異常狀況。

MITRE ATT&CK 涵蓋範圍 - Microsoft Sentinel 會分析擷取的資料,不僅為了偵測威脅並協助您進行調查,還能根據敵人策略和技術的全球資料庫 MITRE ATT&CK® 架構中策略和技術,以視覺化方式呈現您組織安全性狀態的性質和涵蓋範圍。

威脅情報 - 您可以將許多威脅情報的來源整合到 Microsoft Sentinel 中,以偵測環境中的惡意活動,並提供內容給安全性調查人員,以做出明智的回應決策。

監看清單 - 您可以將所提供資料來源的資料與 Microsoft Sentinel 環境中的事件相互關聯,以成為監看清單。 例如,您可能會建立環境中具有高價值資產、已終止員工或服務帳戶清單的關注清單。 您可以在搜尋、偵測規則、威脅搜捕以及回應手冊中使用關注清單。

活頁簿 - 您可以使用活頁簿建立互動式視覺報表。 在將資料來源連線至 Microsoft Sentinel 之後,您可以使用 Microsoft Sentinel 與 Azure 監視器活頁簿的整合來監視資料。 Microsoft Sentinel 隨附內建活頁簿範本,可讓您快速取得資料深入解析。 您也可以建立自己的自訂活頁簿。

調查威脅

使用人工智慧調查威脅,並大規模搜捕可疑的活動,深入探究 Microsoft 多年來的網路安全性工作。 下列是 Microsoft Sentinel 用於威脅調查的重要功能。

事件 - 事件是您的案例檔案,其中包含特定調查中所有相關證據的彙總。 每個事件都會根據分析規則所產生的證據 (警示) 來建立 (或新增),或從產生自己警示的第三方安全性產品匯入。 [事件詳細資料] 頁面提供資訊和調查工具,協助您了解範圍,並找出潛在安全性威脅的根本原因。

搜捕 - 使用 Microsoft Sentinel 的強大搜捕搜尋查詢工具 (以 MITRE 架構為基礎),可讓您在警示觸發之前,主動在您組織各資料來源之間搜捕安全性威脅。 在您發現哪個搜捕查詢可提供可能攻擊的寶貴深入解析之後,您也可以根據查詢建立自訂偵測規則,以及將這些深入解析當作警示向安全性事件回應程式呈現。

Notebooks - Microsoft Sentinel 支援 Azure Machine Learning 工作區中的 Jupyter Notebook。 Jupyter Notebook 是開放原始碼 Web 應用程式,可讓使用者建立及共用包含即時程式碼、方程式、視覺效果和敘述文字的文件。

使用 Microsoft Sentinel 中的筆記本,來延伸您可以使用 Microsoft Sentinel 資料執行的動作範圍。 例如:

- 執行非 Microsoft Sentinel 內建的分析,例如一些 Python 機器學習功能。

- 建立非 Microsoft Sentinel 內建的資料視覺效果,例如自訂時間表和流程樹狀圖。

- 整合 Microsoft Sentinel 外部的資料來源,例如內部部署資料集。

快速回應事件

透過 Microsoft Sentinel,您可使用將 Azure 服務與現有工具整合的劇本,自動化一般工作並簡化安全性協調流程,以更快速地回應事件。

下列是 Microsoft Sentinel 中用於威脅回應的重要功能。

自動化規則 - 藉由定義和協調涵蓋不同案例的一小組規則,集中管理 Microsoft Sentinel 中的事件處理自動化。

劇本 - 使用劇本自動化並協調威脅回應,這是補救動作的集合。 在自動化規則觸發時,視需要執行劇本,或自動回應特定警示或事件。

Microsoft Sentinel 中的劇本是以 AzureLogicApps 內建的工作流程為基礎。 舉例來說,如果您使用 ServiceNow 票證系統,則可使用 Azure Logic Apps 將您的工作流程自動化,並且在每次產生特殊警示或事件時在 ServiceNow 中開啟票證。

啟用現成的安全性功能

Microsoft Sentinel 內容係指可讓客戶內嵌資料、監視器、警示、搜捕、調查、回應,並與不同產品、平台和服務連結的安全性資訊與事件管理 (SIEM) 解決方案元件。 Microsoft Sentinel 中的內容可以包含內容類型,例如:資料連接器、活頁簿、分析規則、搜捕查詢、筆記本、監看清單和劇本。

Microsoft Sentinel 提供這些內容類型作為解決方案和獨立項目。 解決方案是 Microsoft Sentinel 內容或 Microsoft Sentinel API 整合的套件,可履行 Microsoft Sentinel 中的端對端產品、網域或產業垂直案例。 解決方案和獨立項目都是可從內容中樞探索和管理。

Microsoft Sentinel 內容中樞是集中式位置,可探索及管理現成 (內建) 的封裝解決方案。 Microsoft Sentinel 解決方案是 Microsoft Sentinel 內容或 Microsoft Sentinel API 整合的套件,可提供單一步驟部署和啟用。 內容中樞解決方案可履行 Microsoft Sentinel 中的端對端產品、網域或產業垂直案例。 特定網域內建的範例是 Microsoft Purview 內部風險管理,其中包含資料連接器、活頁簿、分析規則、搜捕查詢和劇本。

Microsoft Defender 入口網站中的 Microsoft Sentinel

Microsoft Sentinel 是透過 Azure 入口網站啟用的安全性服務。 啟用 Microsoft Sentinel 服務之後,您可以透過 Azure 入口網站或從 Microsoft Defender 入口網站中的 Microsoft 整合安全性作業平台進行存取。

Microsoft Defender 入口網站中的 Microsoft 整合安全性作業平台彙集了 Microsoft Sentinel、Microsoft Defender 全面偵測回應和 Microsoft Defender 中 Microsoft Copilot 的完整功能。

當您將 Microsoft Sentinel 上線至 Defender 入口網站時,您會將功能與 Microsoft Defender 全面偵測回應整合,例如事件管理和進階搜捕。 減少工具切換,並建置更專注於內容的調查,以加速事件回應並加快防止外洩。

Microsoft Defender 入口網站中 Microsoft Sentinel 體驗的詳細資訊,以及如何在本課程模組的摘要和資源區段中取得上線。