描述 Azure Key Vault

Azure Key Vault 是個可安全儲存及存取祕密的雲端服務。 祕密是指任何您想要嚴密控制存取的項目,例如 API 金鑰、密碼、憑證或密碼編譯金鑰。

Azure Key Vault 協助解決下列問題:

- 祕密管理。 您可以使用金鑰保存庫安全地儲存並嚴密控制以下各項的存取權:權杖、密碼、憑證、應用程式開發介面 (API) 金鑰和其他祕密。

- 金鑰管理。 您可使用 Key Vault 作為金鑰管理解決方案。 Key Vault 可讓您更輕鬆地建立和控制用來加密資料的加密金鑰。

- 憑證管理。 Key Vault 可讓您佈建、管理和部署您的公用及私人「安全通訊端層 / 傳輸層安全性 (SSL/TLS)」憑證,進而與 Azure 和內部連線資源搭配使用。

Azure Key Vault 有兩個服務層級:標準層,使用軟體金鑰進行加密;以及進階層,其中包含受硬體安全模組 (HSM) 保護的金鑰。

為什麼使用 Key Vault?

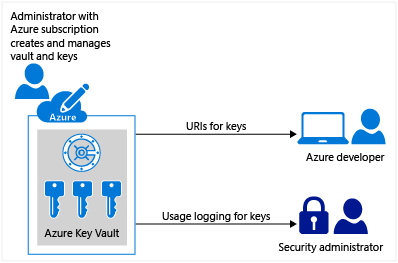

集中儲存應用程式祕密。 在 Azure Key Vault 中集中儲存應用程式祕密,可讓您控制其發佈情形,並大幅降低可能不小心洩露祕密的機會。 當應用程式開發人員使用 Key Vault 時,他們不再需要將安全性資訊儲存在其應用程式中的程式碼中。 相反地,應用程式可以使用可唯一識別 Key Vault 內物件的 Key Vault 物件識別碼,安全地存取所需資訊。 Key Vault 物件識別碼是允許應用程式擷取特定祕密版本的 URL。 您不需要撰寫自訂程式碼來保護 Key Vault 中儲存的任何祕密資訊。

標準層 Azure Key Vault 物件識別碼和進階層受控 HSM 的 URL 格式範例如下:

用於標準層保存庫:https://{vault-name}.vault.azure.net/{object-type}/{object-name}/{object-version}

用於受控 HSM:https://{hsm-name}.managedhsm.azure.net/{object-type}/{object-name}/{object-version}

安全地儲存秘密和金鑰。 金鑰保存庫的存取權需要先經過適當的驗證和授權,呼叫者 (使用者或應用程式) 才能取得存取權。 驗證會建立呼叫者的身分識別,授權則會判斷呼叫者可以執行的作業。

驗證會透過 Microsoft Entra 來完成。 授權可透過 Azure 角色型存取控制 (Azure RBAC) 或 Key Vault 存取原則來完成。

Azure Key Vault 依設計會使 Microsoft 無法看見或擷取您的資料。

監視存取和使用。 建立幾個 Key Vault 之後,您可以啟用保存庫的記錄功能來監視活動。 您可以控制您的記錄,藉由限制存取權來保護它們,也可以刪除您不再需要的記錄。

已簡化應用程式祕密的管理。 Azure Key Vault 會簡化通常必須用來保護應用程式祕密的管理,包括:

- 將區域內的 Key Vault 內容複寫到次要區域。 資料複寫可確保高可用性,並可讓管理員無須執行任何動作來觸發容錯移轉。

- 透過入口網站、Azure CLI 和 PowerShell 提供標準 Azure 系統管理選項。

- 自動對您從公開憑證授權單位 (CA) 購買的憑證執行一些作業,例如註冊或續約。

此外,Azure Key Vault 可讓您隔離應用程式祕密。 應用程式只能存取其有權存取的保存庫,且可能限定為只能執行特定作業。 您可以為每個應用程式建立 Azure Key Vault,並將 Key Vault 中儲存的祕密限制於特定應用程式和開發人員小組。