了解資料正規化

Microsoft Sentinel 會從許多來源內嵌資料。 使用各種資料類型和資料表需要您瞭解每一個資料類型,並為每個類型或結構描述針對分析規則、活頁簿和搜捕查詢撰寫和使用唯一資料集。

有時候,即使資料類型具有共同元素,例如防火牆裝置,您有時也需要個別的規則、活頁簿和查詢。 在調查和搜捕期間,使不同類型的資料之間相互關聯也可能是一項挑戰。

進階安全性資訊模型 (ASIM) 是位於這些多個來源與使用者之間的層。 ASIM 遵循強固性原則:「對您傳送的內容態度嚴格,對您接收的內容保持彈性」。 在使用強固性準則作為設計模式的情況下,ASIM 會將 Microsoft Sentinel 不一致且難以使用的來源遙測轉換為易於使用的資料。

常見的 ASIM 使用方式

ASIM 提供下列功能,讓您擁有以統一、標準化的檢視處理各種來源的順暢體驗:

跨來源偵測。 標準化分析規則可在來源、內部部署和雲端之間運作,並偵測暴力密碼破解或不可能跨系統進行的攻擊,包括 Okta、AWS 和 Azure。

與來源無關的內容。 使用 ASIM 的內建和自訂內容涵蓋範圍會自動擴充至任何支援 ASIM 的來源,即使建立內容之後才新增的來源也一樣。 例如,處理事件分析支援客戶可用來帶入資料的任何來源,例如適用於端點的 Microsoft Defender、Windows 事件和 Sysmon。

自訂來源的支援在內建分析中

易於使用。 分析師了解 ASIM 之後,撰寫查詢會較簡單,因為欄位名稱一律會相同。

ASIM 與開放原始碼安全性事件中繼資料

ASIM 會與開放原始碼安全性事件中繼資料 (OSSEM) 通用資訊模型一致,允許跨標準化資料表的可預測實體相互關聯。

OSSEM 是一個社群導向的專案,主要著重於各種資料來源和作業系統的安全性事件記錄的文件和標準化。 此專案也提供通用訊息模型l (CIM),可用於資料工程師在資料正規化程序期間,讓安全性分析師查詢和分析各種資料來源的資料。

ASIM 元件

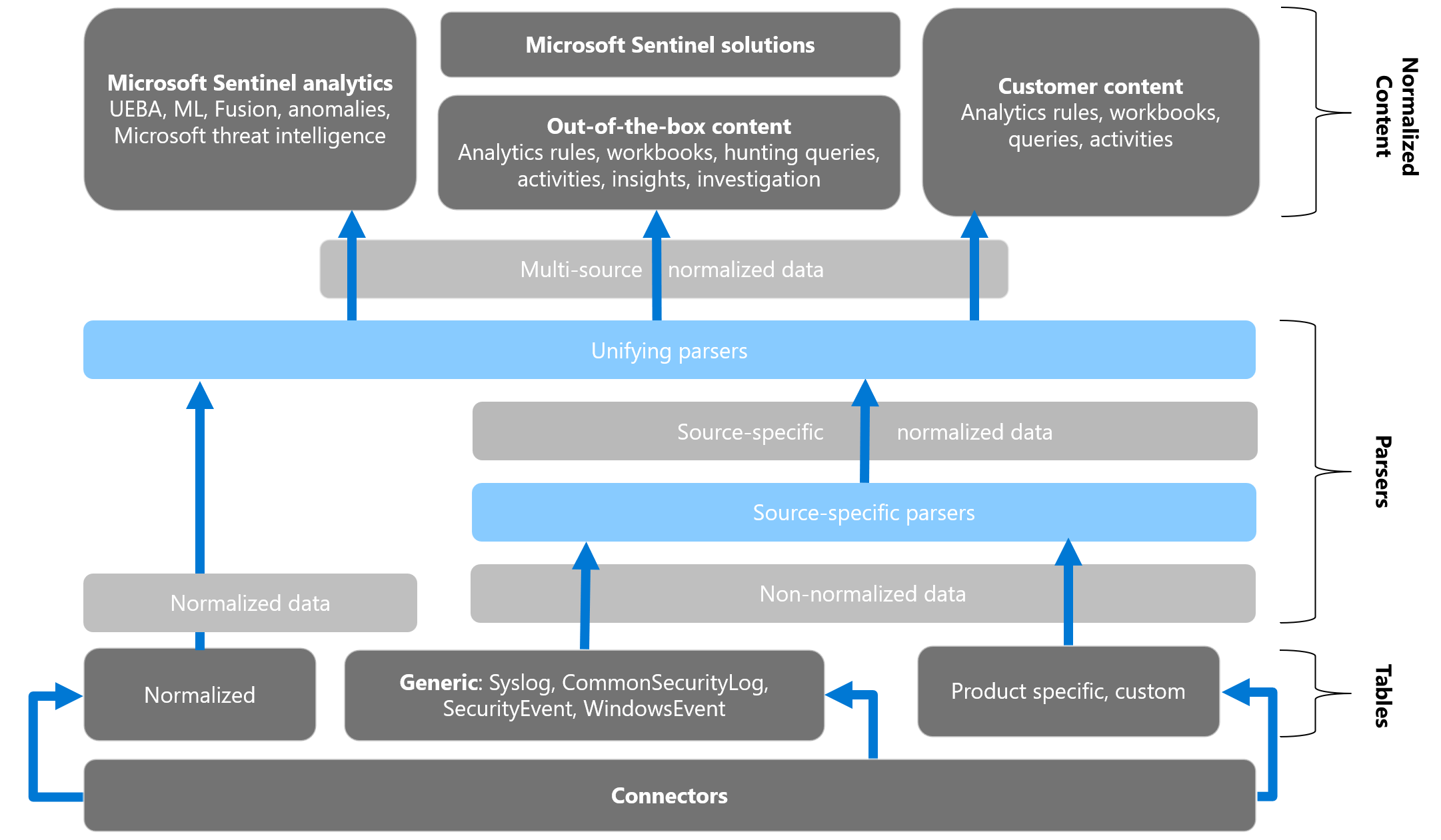

下圖顯示如何將非正規化資料轉譯成正規化內容,並在 Microsoft Sentinel 中使用。 例如,您可以從自訂、產品特定的非正規化資料表開始,使用剖析器和正規化結構描述將該資料表轉換成正規化資料。 在 Microsoft 和自訂分析、規則、活頁簿、查詢等中使用正規化資料。

A S I M 包含下列元件:

| 元件 | 描述 |

|---|---|

| 正規化結構描述 | 涵蓋您在建置統一功能時可以使用的可預測事件種類標準集合。 每個結構描述都會定義代表事件的欄位、標準化的資料行命名慣例,以及欄位的標準格式。 |

| 剖析器 | 使用 KQL 函式將現有資料對應至正規化結構描述。 還有許多適用於 Microsoft Sentinel 的現成 ASIM 剖析器可用。 您可以從 Microsoft Sentinel GitHub 存放庫部署更多可修改的剖析器和內建剖析器版本。 |

| 每個正規化結構描述的內容 | 包含分析規則、活頁簿、搜捕查詢等等。 每個正規化結構描述的內容都適用於任何正規化資料,而不需要建立來源特定內容。 |

ASIM 術語

ASIM 使用下列詞彙:

| 詞彙 | 描述 |

|---|---|

| 報告裝置 | 將記錄傳送至 Microsoft Sentinel 的系統。 此系統可能不是所傳送記錄的主體系統。 |

| 錄製 | 從報告裝置傳送的資料單位。 記錄通常稱為記錄、事件或警示,但也可以是其他類型的資料。 |

| 內容,或內容項目 | 可與 Microsoft Sentinel 搭配使用的不同、可自訂,或使用者建立的成品。 這些成品包括 Analytics 規則、搜捕查詢和活頁簿。 內容項目是這類成品之一。 |

使用 ASIM 剖析器

若要在 Microsoft Sentinel 環境中檢視 ASIM 函式。

- 在 Azure 入口網站中瀏覽至您的 Microsoft Sentinel 工作區

- 從左側導覽中選取 [記錄]

- 展開左側的結構描述和篩選窗格 (如需要,請使用省略符號來顯示所有工具)

- 選取函式

- 展開 Microsoft Sentinel

您會看到以 ASim 和 Im 開頭的函式。