簡介

當您將基礎結構部署為程式碼時,可以將部署自動化、提升您對部署的信賴度,以及提高小組的工作效率。 但只有當您和您的小組保持警覺並避免對環境作出手動變更,才能享有這些優點。

在此課程模組中,您會了解如何將設定與治理套用至 Azure 環境和管線,以避免非預期或未受控制的變更。

注意

GitHub Actions 針對「管線」所使用的詞彙是「工作流程」。 為了簡單起件,我們在此課程模組中會使用「管線」來描述 Azure Pipelines 中的管線,以及 GitHub Actions 中的工作流程。

範例案例

假設您在一家玩具公司擔任 Azure 系統管理員。 在過去幾個月中,您和您的小組一直在將 Azure 部署轉換成使用 Bicep。 您已使用管線來將部署程序自動化。 但您小組中仍有一些成員尚未採用將所有變更部署為程式碼的觀念。

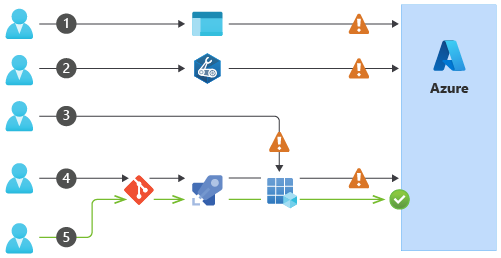

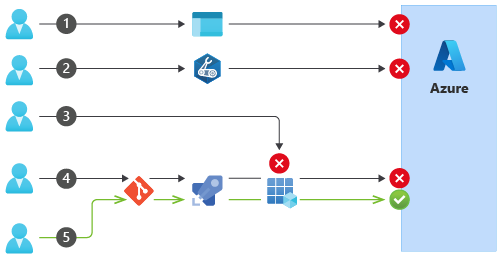

最近,您遇到幾次有人員使用不同的程序部署到 Azure 的情況:

- 有人使用 Azure 入口網站對網站的設定直接做出變更。

- 有人直接從自己的電腦部署新的 Bicep 檔案。

- 有人複製管線的服務主體認證,並搭配 Azure CLI 使用這些認證來存取生產環境。

- 有人直接將 Bicep 檔案變更認可到存放庫的「主要」分支,略過提取要求檢閱。

- 有人使用提取要求更新 Bicep 檔案。 那些變更受到驗證與測試,並部署到正確的環境序列之中。

下圖說明這些情節:

在所有這些變更中,只有第 5 號是透過您採用的自動化工具,以及您小組同意的程序來部署。 雖然其他變更並沒有造成任何損害,但您不想繼續冒險下去。 您的小組決定強制執行您的程序,讓您可以在對自動化的投資上獲得最大效益。 您已與小組一致同意,除了透過核准的程序,您將關閉部署到 Azure 環境的能力:

您將做什麼?

在此課程模組中,您會了解如何強制將 Azure 基礎結構部署為程式碼。 您會考慮需要套用到每個環境的控制措施,並且套用治理和安全性原則以保護您的 Azure 資源。 您也了解如何確保 Azure 設定的所有層面都會遵循建議且強化的程序,以協助保護管線和存放庫的安全。

提示

此課程模組將介紹許多安全性功能。 摘要單元包含有關每個功能的詳細資訊連結。

主要目標是什麼?

在此課程模組結尾,您將能識別應套用至 Azure 環境、存放庫和管線的安全性控制措施與治理,以便將所有基礎結構部署為程式碼。

必要條件

您應熟悉使用:

- 基礎結構即程式碼與其優點,以及 Bicep 或 Terraform 等技術。

- Azure,包括 Azure 入口網站、訂用帳戶、資源群組與源。

- Git 以管理您的程式碼,包括分支和提取要求。

- 透過 GitHub Actions 或 Azure Pipelines 進行自動化部署。