何謂 Azure Bastion?

Azure Bastion 能讓您透過傳輸層安全性 (TLS) 安全地從遠端透過 Azure 入口網站連線到 Azure 虛擬機器 (VM)。 您可以將 Azure Bastion 佈建到與 VM 相同的 Azure 虛擬網路或對等互連虛擬網路,然後直接從 Azure 入口網站連線到該虛擬網路或對等互連虛擬網路上的任何 VM。

為內部 VM 提供安全的 RDP 和 SSH 連線能力

您可使用 Azure Bastion 從 Azure 入口網站輕鬆開啟未公開 VM 上的 RDP 或 SSH 工作階段。 Azure Bastion 會透過私人 IP 連線到您的虛擬機器。 您不需要公開內部 VM 的 RDP 或 SSH 連接埠,或公用 IP 位址。

因為 Azure Bastion 是完全受控的平台即服務 (PaaS),所以您不必為 Azure Bastion 子網路套用任何網路安全性群組。 不過,如果想要額外的安全性,則可設定網路安全性群組 (NSG) 僅允許來自 Azure Bastion 的 RDP 和 SSH。

Azure Bastion 能為和 Azure Bastion 子網路位於相同虛擬網路或對等互連虛擬網路中的所有 VM 提供 RDP 和 SSH 連線。 您不需要安裝其他用戶端、代理程式或軟體,即可使用 Azure Bastion。

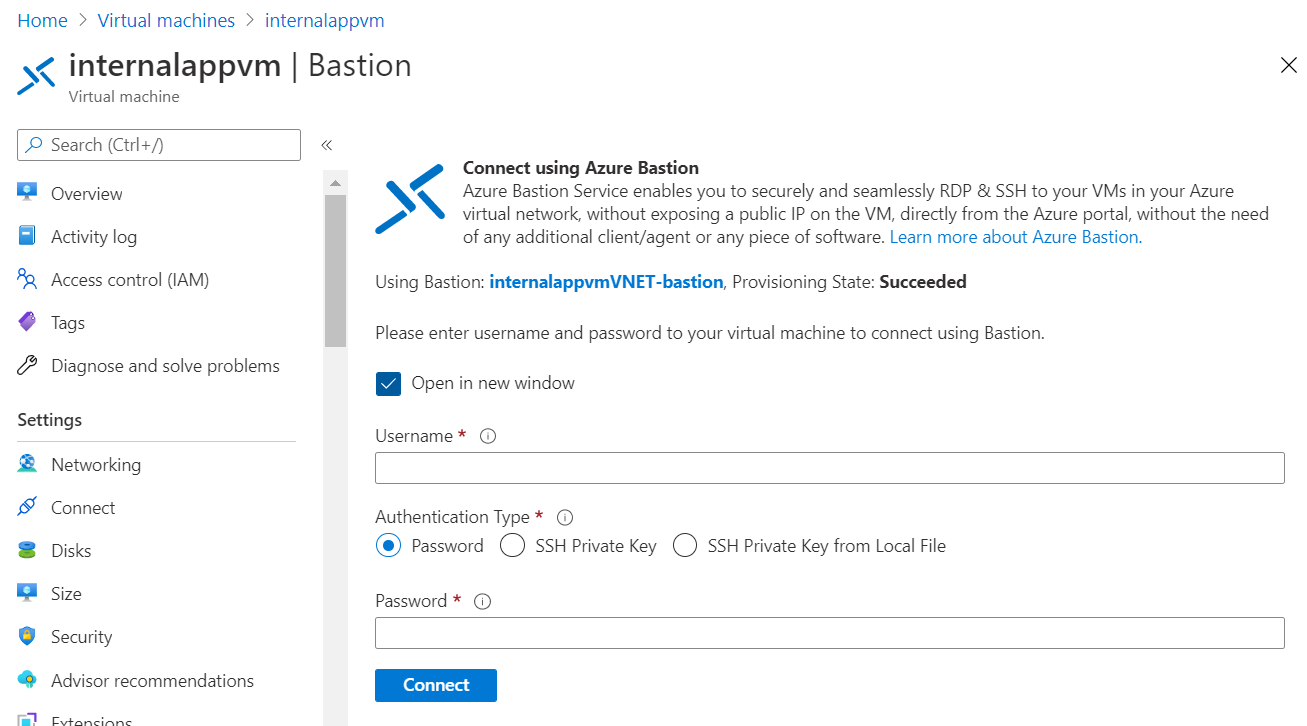

使用 Azure Bastion 連線到 VM

部署 Azure Bastion 之後,請在 VM 的概觀頁面上,選取 [連線]>[Bastion]>[使用 Bastion]。 然後輸入連線到 VM 的登入認證。

主要安全性功能

- 從 Azure Bastion 到目標虛擬機器的流量會停留在虛擬網路內或對等互連虛擬網路之間。

- 不必將 NSG 套用到 Bastion 子網路,因為其已在內部進行強化。 如需額外的安全性,您可設定 NSG 僅允許從 Azure Bastion 主機遠端連線到目標虛擬機器。

- Azure Bastion 有利於對抗連接埠掃描。 VM 的 RDP 和 SSH 連接埠以及公用 IP 位址皆不會公開。

- Azure Bastion 有利於對抗零時差攻擊。 其位於虛擬網路的的周邊,所以您不需煩惱要強化虛擬網路中的每一部虛擬機器。 Azure 平台會確保 Azure Bastion 維持在最新狀態。

- 此服務會與原生的 Azure 虛擬網路安全性設備整合,例如 Azure 防火牆。

- 您可使用此服務監視及管理遠端連線。

支援並行工作階段

下表說明依正常的日常使用方式,每項 Azure Bastion 資源所能支援的並行 RDP 和 SSH 工作階段數目。 如果有其他正在進行的 RDP 工作階段或 SSH 工作階段,則這些數字可能會有所不同。

| 資源 | 限制 |

|---|---|

| 並行 RDP 連線數 | 25 |

| 並行 SSH 連線數 | 50 |

連線到 VM 時支援的功能

下表重點說明 Azure Bastion 支援的一些使用者體驗功能:

| 功能 | 支援 |

|---|---|

| 瀏覽器 | - Windows:Microsoft Edge 瀏覽器、Microsoft Edge Chromium 或 Google Chrome - Apple Mac:Google Chrome 瀏覽器或 Microsoft Edge Chromium |

| VM 中的鍵盤配置 | - en-us-qwerty - en-gb-qwerty - de-ch-qwertz - de-de-qwertz - fr-be-azerty - fr-fr-azerty - fr-ch-qwertz - hu-hu-qwertz - it-it-qwerty - ja-jp-qwerty - pt-br-qwerty - es-es-qwerty - es-latam-qwerty - sv-se-qwerty - tr-tr-qwerty |

| VM 內的功能 | - 複製貼上文字 - 目前不支援檔案複製之類的功能 |

使用 Azure Bastion 所需要的角色

和其他 Azure 資源一樣,您需要存取資源群組或 Azure Bastion 資源本身,才能部署或管理 Azure Bastion。

下列角色可提供使用 Azure Bastion 連線到 VM 資源所需的最低權限:

- 虛擬機器上的讀者角色

- 虛擬機器的私人 IP 位址與 NIC 上的讀者角色

- Azure Bastion 資源上的讀者角色