保護電子郵件的原則建議

本文說明如何實作建議的零信任身分識別和裝置存取原則,以保護支援新式驗證和條件式存取的組織電子郵件和電子郵件用戶端。 本指南以 通用身分識別和裝置存取原則為基礎, 也包含一些其他建議。

這些建議是基於三種不同層級的安全性和保護措施,可根據需求的細緻程度進行應用:起始點、企業級,以及 專業安全。 您可以在 建議的安全策略和組態簡介中深入瞭解這些安全性層級和建議的用戶端作業系統,。

這些建議會要求使用者使用新式電子郵件客戶程式,包括行動裝置上的iOS版 Outlook 和 Android 版 Outlook。 適用於 iOS 和 Android 的 Outlook 支援 Microsoft 365 的最佳功能。 這些行動 Outlook 應用程式也以支援行動裝置使用的安全性功能來建構,並與其他Microsoft雲端安全性功能搭配使用。 如需詳細資訊,請參閱 iOS 版 Outlook 和 Android 版常見問題。

更新通用原則以包含電子郵件

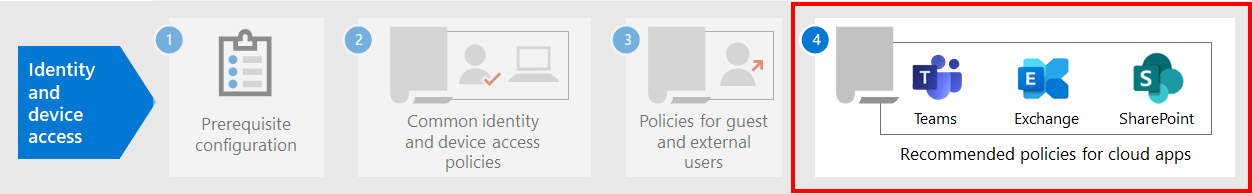

為了保護電子郵件,下圖說明要從一般身分識別和裝置存取原則更新哪些原則。

請注意,新增 Exchange Online 原則以封鎖 ActiveSync 用戶端。 此原則會強制在行動裝置上使用 iOS 版 Outlook 和 Android 版 Outlook。

如果您在設定 Exchange Online 和 Outlook 時將 Exchange Online 和 Outlook 包含在原則的範圍內,則只需要建立新的原則來封鎖 ActiveSync 用戶端。 請檢閱下表所列的政策,並進行建議的增補,或確認已包含這些設定。 每個原則都會連結到 通用身分識別和裝置存取原則中相關聯的設定指示,。

| 保護層級 | 政策 | 詳細資訊 |

|---|---|---|

| 起點 | 當登入風險 |

在雲端應用程式分配時包含 Exchange Online |

| 封鎖不支援新式驗證的用戶端 | 雲端應用程式配置中包含 Exchange Online | |

| 套用應用程式數據保護原則 | 請確定 Outlook 包含在應用程式清單中。 請務必更新每個平台的原則(iOS、Android、Windows) | |

| 需要核准的應用程式或應用程式保護原則 | 將 Exchange Online 包含在雲端應用程式清單中 | |

| 封鎖 ActiveSync 用戶端 | 新增此新原則 | |

| 企業 | 當登入風險為 低、中等 或 高 時,需進行多因素認證 (MFA) | 在雲端應用程式的指派中包含 Exchange Online |

| 需要符合規範的計算機 和行動裝置 | 將 Exchange Online 包含在雲端應用程式清單中 | |

| 特製化安全性 | Always 需要 MFA | 在指派雲端應用程式時包含 Exchange Online |

封鎖 ActiveSync 用戶端

Exchange ActiveSync 可用來同步處理桌面和行動裝置上的傳訊和行事曆數據。

針對行動裝置,下列客戶端會根據在 [需要核准的應用程式] 或應用程式保護原則中所建立的條件式存取原則予以封鎖:

- 使用基本身份驗證的 Exchange ActiveSync 用戶端。

- 支援新式驗證但不支援 Intune 應用程式保護原則的 Exchange ActiveSync 用戶端。

- 支援 Intune 應用程式保護原則但未在原則中定義的裝置。

若要在其他類型的裝置上使用基本身份驗證封鎖 Exchange ActiveSync 連線(例如電腦),請遵循 封鎖所有裝置上的 Exchange ActiveSync中的步驟。

限制從 Outlook 網頁版存取 Exchange Online

您可以限制使用者從非受控裝置上的 Outlook 網頁版下載附件的能力。 這些裝置上的使用者可以使用 Office Online 來檢視和編輯這些檔案,而不會洩漏並儲存在裝置上的檔案。 您也可以封鎖使用者在未管理的裝置上查看附件。

以下是步驟:

每個具有 Exchange Online 信箱的 Microsoft 365 組織都有內建的 Outlook 網頁版 Outlook(先前稱為 Outlook Web App 或 OWA)信箱原則,名為 OwaMailboxPolicy-Default。 系統管理員也可以 建立 自定義原則。

若要查看可用的 Outlook 網頁版信箱原則,請執行下列命令:

Get-OwaMailboxPolicy | Format-Table Name,ConditionalAccessPolicy若要允許檢視附件但未下載,請在受影響的原則上執行下列命令:

Set-OwaMailboxPolicy -Identity "<PolicyName>" -ConditionalAccessPolicy ReadOnly例如:

Set-OwaMailboxPolicy -Identity "OwaMailboxPolicy-Default" -ConditionalAccessPolicy ReadOnly若要封鎖附件,請在受影響的原則上執行下列命令:

Set-OwaMailboxPolicy -Identity "<PolicyName>" -ConditionalAccessPolicy ReadOnlyPlusAttachmentsBlocked例如:

Set-OwaMailboxPolicy -Identity "OwaMailboxPolicy-Default" -ConditionalAccessPolicy ReadOnlyPlusAttachmentsBlocked在 Azure 入口網站中,使用這些設定建立新的條件式存取原則:

[指派]>[使用者和群組]:選取要包含和排除的適當使用者和群組。

指派>雲端應用程式或操作>雲端應用程式>包含>選擇應用程式:選擇 Office 365 Exchange Online。

存取控制>會話:選取 [使用應用程式強制限制] 。

要求 iOS 和 Android 裝置必須使用 Outlook

若要確保 iOS 和 Android 裝置只能使用 iOS 和 Android 版 Outlook 存取公司或學校內容,您需要以這些潛在使用者為目標的條件式存取原則。

請參閱使用 iOS 版 Outlook 和 Android管理郵件共同作業存取

設定訊息加密

Microsoft Purview 訊息加密使用 Azure 資訊保護中的保護功能,使您的組織能夠輕鬆地與任何裝置上的任何人共享受保護的電子郵件。 使用者可以使用 Outlook.com、Gmail 和其他電子郵件服務,與其他Microsoft 365 組織以及非客戶一起傳送和接收受保護的郵件。

如需詳細資訊,請參閱 設定訊息加密。

後續步驟

針對下列項目設定條件式存取原則: