安全性快速現代化計劃

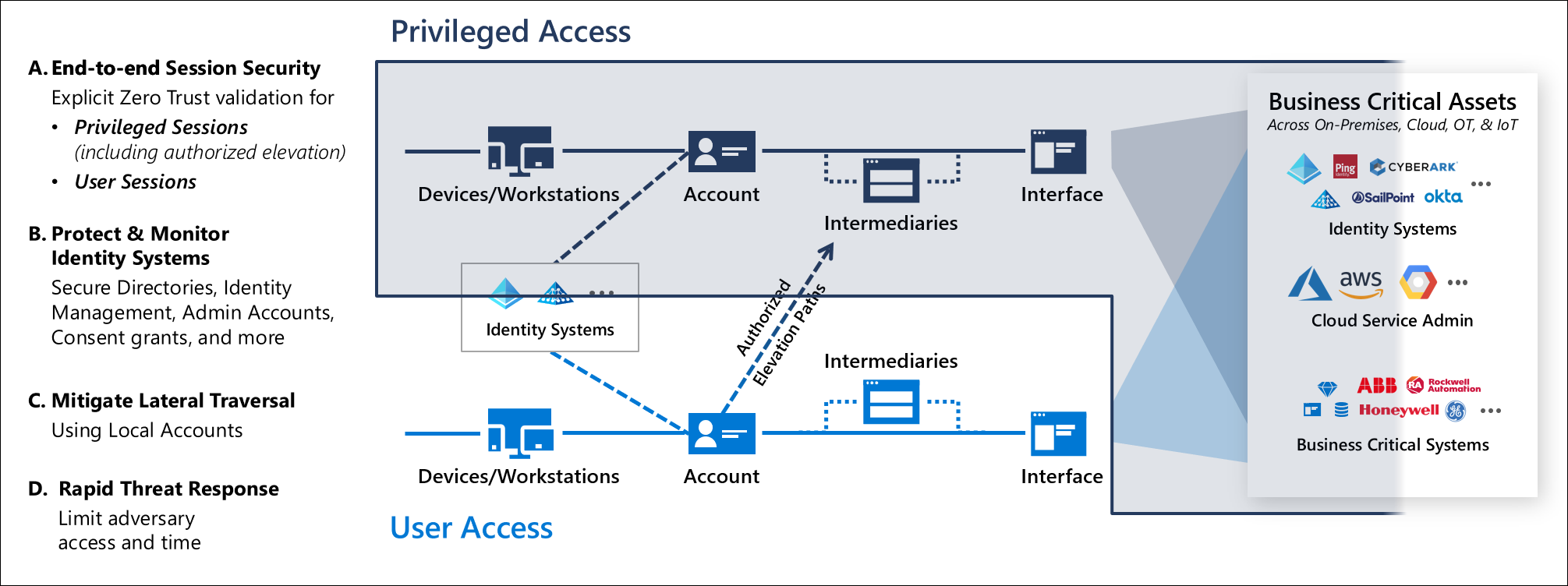

這個快速現代化計劃(RAMP)將協助您快速採用Microsoft建議 特殊許可權存取策略。

此藍圖是以 特殊許可權存取部署 指導方針中建立的技術控制為基礎。 完成這些步驟,然後使用此RAMP中的步驟來設定貴組織的控件。

注意

許多這些步驟都會有綠色/棕色地帶動態,因為組織通常會在部署或設定帳戶時有安全性風險。 此藍圖會優先停止新的安全性風險累積,然後稍後清除已累積的其餘專案。

當您執行藍圖時,您可以利用 Microsoft 安全分數來追蹤和比較旅程中的許多項目,並隨著時間與類似組織中的其他人進行比較。 若要深入瞭解Microsoft安全分數,請參閱 安全分數概觀一文。

此RAMP中的每個專案都會結構化為一項計劃,該計劃會使用以目標和關鍵結果 (OKR) 方法為基礎的格式進行追蹤和管理。 每個專案都包含什麼(目標)、原因、人員、如何及如何測量(主要結果)。 有些專案需要變更流程和人員的知識或技能,而另一些則是更簡單的技術變更。 其中許多計劃將包含傳統 IT 部門以外的成員,這些成員應該包含在這些變更的決策和實作中,以確保它們已成功整合到您的組織中。

作為一個組織合作、建立合作關係,並教育傳統上不屬於此程序的人員,這一點非常重要。 建立和維持整個組織的支持非常重要,否則許多項目可能會失敗。

分隔及管理特殊許可權帳戶

緊急存取帳戶

- 什麼:確保在緊急情況下,您不會無法進入您的 Microsoft Entra 組織。

- 為什麼:緊急存取帳戶雖然很少使用,但如果遭到入侵,會對組織造成極大的損害,然而在少數需要的情況下,它們對組織的可用性也至關重要。 請確定您有一個可同時容納預期和非預期事件之存取持續性的計劃。

- 誰:此方案通常是由 身分識別和密鑰管理 和/或 安全性架構所領導。

- 如何:請遵循 在 Microsoft Entra ID中管理緊急存取帳戶的指引。

-

衡量主要結果:

- 已根據 Microsoft 的指導方針設計的 緊急存取流程,符合組織需求

- 維護 緊急存取權在過去 90 天內經過檢閱和測試

啟用 Microsoft Entra Privileged Identity Management

- 什麼是:在您的 Microsoft Entra 生產環境中,使用 Microsoft Entra Privileged Identity Management (PIM) 來探索及保護特殊許可權帳戶

- 為何:Privileged Identity Management 提供以時間為基礎的和以核准為基礎的角色啟用,以降低過度、不必要的或誤用訪問許可權的風險。

- 誰:此方案通常是由 身分識別和密鑰管理 和/或 安全性架構所領導。

- 如何:依據 部署 Microsoft Entra Privileged Identity Management (PIM)一文中的指導,部署和設定 Microsoft Entra Privileged Identity Management。

- 測量密鑰結果:100 個適用特殊許可權存取角色的 100 個% 使用 Microsoft Entra PIM

識別和分類特殊許可權帳戶(Microsoft Entra ID)

什麼是:識別具有高業務影響的所有角色和群組,這些角色和群組將需要特殊許可權的安全性層級(立即或經過一段時間)。 在稍後的步驟中,這些系統管理員將需要個別帳戶,特殊許可權存取管理。

為何:必須執行此步驟,才能識別並最小化需要個別帳戶和特殊許可權存取保護的人員數目。

如何:開啟 Microsoft Entra Privileged Identity Management 之後,根據組織的風險原則,至少檢視下列 Microsoft Entra 角色的使用者:

- 全域管理員

- 權限角色管理員

- Exchange 系統管理員

- SharePoint 系統管理員

如需系統管理員角色的完整清單,請參閱 Microsoft Entra ID 中的系統管理員角色許可權。

拿掉這些角色中不再需要的任何帳戶。 然後,將指派給系統管理員角色的其餘帳戶分類:

- 指派給系統管理使用者,但也用於非系統管理生產力用途,例如讀取和響應電子郵件。

- 指派給系統管理使用者,並僅用於系統管理用途

- 在多個用戶之間共享

- 針對打破玻璃緊急存取案例

- 適用於自動化腳本

- 針對外部使用者

如果您沒有Microsoft組織中的 Entra Privileged Identity Management,您可以使用 PowerShell API。 從全域管理員角色開始,因為它在組織已訂閱的所有雲端服務中具有相同的許可權。 無論其指派位置為何,都授與這些許可權:在 Microsoft 365 系統管理中心、Azure 入口網站中,或由適用於 Microsoft PowerShell 的 Azure AD 模組授與。

- 測量關鍵結果: 過去90天內已完成特殊許可權存取角色的檢閱和識別

獨立帳戶 (本機 AD 帳戶)

什麼是:如果尚未完成,請保護內部部署特殊許可權系統管理帳戶。 此階段包括:

- 為需要執行內部部署系統管理工作的使用者建立個別的系統管理員帳戶

- 為 Active Directory 系統管理員部署特殊許可權存取工作站

- 為工作站和伺服器建立唯一的本機系統管理員密碼

為何:強化用於管理任務的帳戶。 系統管理員帳戶應停用郵件,而且不允許個人Microsoft帳戶。

如何:獲授權擁有系統管理許可權的所有人員,都必須針對與用戶帳戶不同的系統管理功能,擁有個別的帳戶。 請勿在用戶之間共用這些帳戶。

- 標準使用者帳戶 - 授與標準使用者工作的標準用戶許可權,例如電子郵件、網頁流覽,以及使用企業營運應用程式。 這些帳戶不會獲得系統管理許可權。

- 系統管理帳戶 - 為獲指派適當系統管理許可權的人員建立的個別帳戶。

評估關鍵結果: 100%的內部部署特殊許可權使用者擁有單獨專用帳戶%

Microsoft Defender for Identity

什麼是:Microsoft 身分識別防護結合內部部署訊號並結合雲端洞察,使用簡化的格式來監控、保護和調查事件,從而使您的安全小組能夠偵測出針對身分識別基礎結構的進階攻擊:

- 使用學習型分析來監視用戶、實體行為和活動

- 保護儲存在 Active Directory 中的使用者身分識別和認證

- 識別並調查整個殺傷鏈中的可疑用戶活動和進階攻擊

- 在簡單的時間軸上提供清楚的事件資訊,以便快速分級

為何:新式攻擊者可能會長時間無法察覺。 如果沒有整個身分識別環境的一致性圖片,就很難找到許多威脅。

如何:部署和啟用 Microsoft 身分識別防護,並檢視任何未解決的警示。

測量主要結果:所有開啟的警示由適當的團隊檢閱並處理。

改善認證管理體驗

實作並記錄自助式密碼重設和合併的安全性信息註冊

- 什麼是:在您的組織中啟用和設定自助式密碼重設 (SSPR),並啟用合併的安全性資訊註冊體驗。

- 為何:用戶註冊后就能夠重設自己的密碼。 結合的安全性資訊註冊體驗提供更佳的用戶體驗,允許註冊Microsoft Entra 多重要素驗證和自助式密碼重設。 這些工具一起使用時,有助於降低技術服務人員成本和更滿意的使用者。

- 誰:此方案通常是由 身分識別和密鑰管理 和/或 安全性架構所領導。

- 如何:若要啟用和部署 SSPR,請參閱 規劃 Microsoft Entra 自助式密碼重設部署一文,。

- 測量密鑰結果:自助式密碼重設已完整設定,且可供組織使用

保護管理員帳戶 - 為 Microsoft Entra ID 擁有特權的使用者啟用並要求 MFA/無密碼驗證

什麼是:要求 Microsoft Entra ID 中的所有高權限帳戶使用強大的多重身份驗證

為何:保護對 Microsoft 365 中數據和服務的存取。

如何:開啟Microsoft Entra 多重要素驗證 (MFA),並註冊所有其他具有高度許可權的單一使用者非同盟系統管理員帳戶。 所有永久指派給一或多個 Microsoft Entra 系統管理員角色的個別使用者,都必須在登入時使用多因素驗證。

要求系統管理員使用無密碼登入方法,例如 FIDO2 安全性密鑰或 Windows Hello 企業版,並搭配唯一且冗長的複雜密碼。 使用組織原則文件強制執行這項變更。

請遵循下列文章中的指引,規劃 Microsoft Entra 多重要素驗證部署,並在 Microsoft Entra ID 中規劃無密碼驗證部署。

- 測量關鍵結果:100 %% 的有特殊權限用戶在所有登入中使用無密碼驗證或強形式的多重驗證。 如需多重要素驗證的描述,請參閱 特殊許可權存取帳戶

封鎖特殊許可權用戶帳戶的舊版驗證通訊協定

什麼是:封鎖舊版驗證協議用於特權用戶帳戶。

為何:組織應該封鎖這些舊版驗證通訊協定,因為無法對其強制執行多重要素驗證。 啟用舊版驗證通訊協定可以建立攻擊者的進入點。 有些舊版應用程式可能會依賴這些通訊協定,而且組織可以選擇針對特定帳戶建立特定的例外狀況。 應該追蹤這些例外狀況,並實作其他監視控件。

如何:若要封鎖組織中的舊版驗證通訊協定,請遵循 如何封鎖舊版驗證以使用條件式存取到 Microsoft Entra ID 的指引。

量度關鍵結果:

- 全部封鎖舊版通訊協定: 所有舊版通訊協定對所有用戶均被封鎖,僅有授權的例外

- 例外狀況 會每隔 90 天檢閱一次,並在一年內永久到期。 應用程式擁有者必須在第一次例外狀況核准後的一年內修正所有例外狀況

應用程式同意流程

- What:停用終端使用者同意 Microsoft Entra 應用程式。

注意

這項變更需要集中處理貴組織的安全性與身分識別管理團隊的決策過程。

- 為何:使用者可以藉由提供可惡意存取組織數據之應用程式的同意,不小心建立組織風險。

- 誰:此方案通常是由 身分識別和密鑰管理 和/或 安全性架構所領導。

- 如何:建立集中式同意程式,以遵循文章中的指引,建立集中式同意程式,以維護可存取數據之應用程式的集中可見度和控制,管理對應用程式的同意,以及評估的同意要求。

- 測量關鍵結果:最終用戶無法同意Microsoft Entra應用程式存取

清除帳戶和登入風險

- What:啟用 Microsoft Entra ID Protection 並清除它找到的任何風險。

- 為何:有風險的使用者和登入行為可能是對您組織的攻擊來源。

- 誰:此方案通常是由 身分識別和密鑰管理 和/或 安全性架構所領導。

- 如何:建立監視和管理使用者和登入風險的程式。 決定您將使用 Microsoft Entra 多重要素驗證和 SSPR 來自動化補救,或封鎖並要求系統管理員介入。 請遵循 如何:設定和啟用風險原則一文中的指引,。

- 量值主要結果:組織沒有未註冊的使用者和登入風險。

注意

需要條件式存取原則,才能封鎖新登入風險的累算。 請參閱 特殊許可權存取部署 的條件式存取一節

系統管理工作站初始部署

- 什麼是:特權帳戶,例如管理 Microsoft Entra ID 的帳戶,都有專用工作站來執行管理任務。

- 為何:執行特殊許可權管理工作的裝置是攻擊者的目標。 不僅保護帳戶,而且這些資產對於減少受攻擊面區至關重要。 此區隔會限制他們接觸針對生產力相關工作的常見攻擊,例如電子郵件和網頁流覽。

- 誰:此方案通常是由 身分識別和密鑰管理 和/或 安全性架構所領導。

- 如何:初始部署應位於企業層級,如 特殊許可權存取部署 一文所述

- 測量主要結果:每個特權帳戶都有專用的工作站來執行敏感任務。

注意

此步驟會快速建立安全性基準,且必須儘快提高到特製化和特殊許可權層級。