使用端點資料外洩防護

為協助您熟悉端點 DLP 功能及其在 DLP 原則中的呈現方式,我們為您整理了一些可遵循的案例。

重要事項

這些端點 DLP 案例非建立和調整 DLP 原則的正式程式。 當您需要在一般情況下使用 DLP 原則時,請參閱下列主題:

提示

開始使用 Microsoft Security Copilot,以探索使用 AI 功能來更聰明且更快速地工作的新方式。 深入瞭解 Microsoft Purview 中的 Microsoft Security Copilot。

開始之前

SKU/訂閱授權

開始使用 DLP 原則之前,請確認您的 Microsoft 365 訂閱 和任何附加元件。

如需授權的相關信息,請參閱 Microsoft 365、Office 365、Enterprise Mobility + Security 和 Windows 11 訂閱。

這些案例要求你已有上線裝置,並會向 [活動瀏覽器] 進行回報。 如果您還沒有上線裝置,請參閱 開始使用端點資料外洩防護。

重要事項

開始之前,請務必先瞭解不受限制的系統管理員與受管理單位限制的系統管理員 管理單位 之間的差異。

案例1:從範本建立原則,僅限稽核

此案例適用於不受限制的系統管理員建立和完整目錄原則。

針對您使用的入口網站選取適當的索引標籤。 視您的Microsoft 365 方案而定,Microsoft Purview 合規性入口網站 即將淘汰或即將淘汰。

若要深入瞭解 Microsoft Purview 入口網站,請 參閱 Microsoft Purview 入口網站。 若要深入瞭解合規性入口網站,請參閱 Microsoft Purview 合規性入口網站。

登入 Microsoft Purview 入口網站。 > 數據外洩防護>原則。

選擇 [+ 建立原則]。

針對此案例,請在 [ 類別] 底下,選擇 [ 隱私權]。

在 [法規] 底下,選擇 [ 美國個人標識資訊 (PII) 數據增強],然後選擇 [ 下一步]。

為您的新原則提供 [名稱 ] 和 [ 描述],然後選擇 [ 下一步]。

接受 管理員 單位下的預設完整目錄。 選取 [下一步]。

選取 [ 裝置 位置],然後取消選取所有其他位置,然後選擇 [ 下一步]。

在 [ 定義原則設定] 頁面上,選擇 [ 下一步]。

在 [ 要保護的資訊] 頁面上,選擇 [ 下一步]。

在 [ 保護動作] 頁面上,再次選擇 [下一步] 。

在 [ 自定義存取和覆寫設定 ] 頁面上,選擇 [ 稽核或限制裝置上的活動 ],然後選擇 [ 下一步]。

在 [ 原則模式] 頁面上,接受預設 的 [在模擬模式中 執行原則],然後選取 [ 在模擬模式中顯示原則提示]。

選擇 [下一步]。

Choose Submit.

建立新原則之後,請選擇 [ 完成]。

現在可以測試您的原則:

在 [ 數據外泄防護 ] 首頁上,開啟 [活動總管]。

嘗試從您的端點 DLP 裝置共用測試專案,其中包含會觸發 美國個人標識資訊 (PII) 資料 條件的內容。 這應該會觸發該原則。

回到 [活動總管],檢查此事件的活動清單。

案例2:修改現有原則、設定通知

此案例適用於不受限制的系統管理員修改完整目錄範圍原則。

針對您使用的入口網站選取適當的索引標籤。 視您的Microsoft 365 方案而定,Microsoft Purview 合規性入口網站 即將淘汰或即將淘汰。

若要深入瞭解 Microsoft Purview 入口網站,請 參閱 Microsoft Purview 入口網站。 若要深入瞭解合規性入口網站,請參閱 Microsoft Purview 合規性入口網站。

登入 Microsoft Purview 入口網站>數據外洩防護>原則。

選擇您在案例 1 中建立的 「美國個人標識資訊 (PII) 增強數據 原則。

選擇 [編輯原則]。

移至 [自定義進階 DLP 規則 ] 頁面,並編輯 偵測到少量偵測到美國 PII 數據增強的案例。

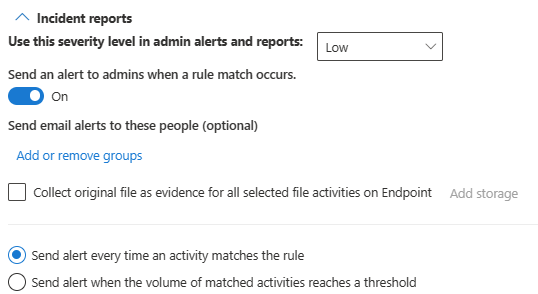

向下捲動至 [ 事件報告] 區段,並在 規則相符時將 [傳送警示給系統管理員 ] 切換為 [ 開啟]。 Email 警示會自動傳送給系統管理員,以及您新增至收件者清單的任何人。

在此情況下,請選擇每次當活動符合規則時,傳送警示。

選擇 [儲存]。

在精靈的其餘部分中選擇 [ 下一步 ],然後 提交 原則變更,以保留您先前的所有設定。

嘗試共用包含內容的測試專案,以觸發美國個人標識資訊 (PII) 資料條件。 這應該會觸發該原則。

檢查活動總管中是否有事件。

案例3:修改現有原則、封鎖 [允許覆寫] 動作

此案例適用於不受限制的系統管理員修改完整目錄原則。

針對您使用的入口網站選取適當的索引標籤。 視您的Microsoft 365 方案而定,Microsoft Purview 合規性入口網站 即將淘汰或淘汰。

若要深入瞭解 Microsoft Purview 入口網站,請 參閱 Microsoft Purview 入口網站。 若要深入瞭解合規性入口網站,請參閱 Microsoft Purview 合規性入口網站。

登入 Microsoft Purview 入口網站>數據外洩防護>原則。

選擇您在案例 1 中建立 的 [美國個人標識資訊 (PII) 數據 ] 原則。

選擇 [編輯原則]。

移至 [自定義進階 DLP 規則 ] 頁面,並編輯 偵測到少量偵測到美國 PII 數據增強的案例。

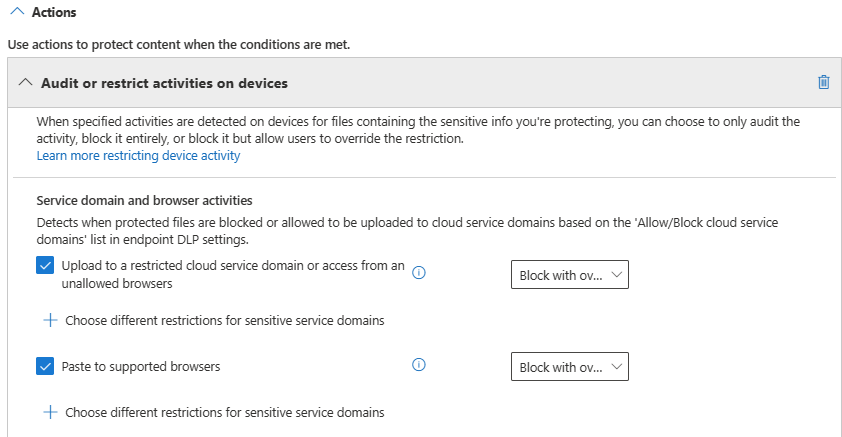

向下卷動至 [ 動作>稽核或限制 Windows 裝置上的活動 ] 區段,並將 [服務網域] 和 [瀏覽器活動 ] 底下的兩個選項設定為 [以覆寫封鎖]。

選擇 [儲存]。

針對偵 測到大量內容的「增強美國 PII 數據」案例,重複步驟 4-6。

透過精靈的其餘部分選擇 [ 下一步 ],然後 提交 原則變更,以保留您先前的所有設定。

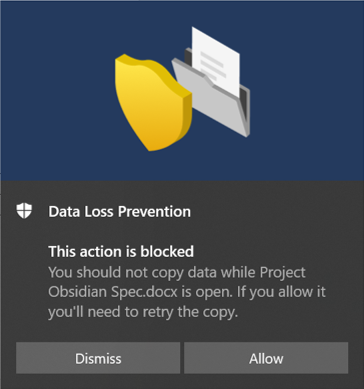

嘗試與組織外部的人員共用包含內容的測試專案,以觸發美國個人標識資訊 (PII) 數據條件。 這應該會觸發該原則。

您會在用戶端裝置上看到如下的彈出視窗:

檢查活動總管中是否有事件。

案例 4:避免使用自動四邊形從雲端同步處理應用程式循環處理 DLP 通知

此案例適用於建立完整目錄原則的不受限制系統管理員。

開始案例 4 之前

在此案例,會封鎖將具有 [高度機密] 敏感度標籤的檔案同步處理至 OneDrive。 這是包含多個元件和程序的複雜案例。 你需要:

- 要設為目標的 Microsoft Entra 用戶帳戶,以及已上線的 Windows 10/11 計算機,該計算機已同步處理本機 OneDrive 資料夾與 OneDrive 雲端記憶體。

- 已設定及發佈敏感度標籤。請參閱 開始使用敏感度標籤 和 建立及設定敏感度標籤及其原則。

有三個程序。

- 設定端點 DLP 自動四方程式設定。

- 建立原則,以封鎖具有 [高度機密] 敏感度標籤的敏感度項目。

- 在原則的目標 Windows 10/11 裝置上建立 Word 檔、套用標籤,並將它複製到正在同步處理的使用者帳戶本機 OneDrive 資料夾。

設定端點 DLP 不允許的應用程式和 Autoquarantine 設定

針對您使用的入口網站選取適當的索引標籤。 視您的Microsoft 365 方案而定,Microsoft Purview 合規性入口網站 即將淘汰或淘汰。

若要深入瞭解 Microsoft Purview 入口網站,請 參閱 Microsoft Purview 入口網站。 若要深入瞭解合規性入口網站,請參閱 Microsoft Purview 合規性入口網站。

登入 Microsoft Purview> 入口網站數據外洩防護>設定 (左上角的齒輪) >數據外泄防護>端點設定。

展開 [受限制的應用程式和應用程式群組]。

在 [受限制的應用程式群組] 下,選擇 [新增受限制的應用程式群組]。 輸入 Cloud Sync 應用程式 作為組名。

選取 [ 自動隔離] 方塊。

針對 [應用程式名稱],輸入 OneDrive。 針對 [可執行檔名稱],輸入 onedrive.exe,然後選擇 + 按鈕。 這不允許 onedrive.exe 存取具有 高度機密 標籤的專案。

選擇 [儲存]。

在 [自動隔離設定] 下選擇 [編輯自動隔離]。

啟用 [不受允許應用程式的自動隔離]。

輸入要移動原始敏感性檔案之位置之本機電腦上資料夾的路徑。 例如:

%homedrive%%homepath%\Microsoft DLP\Quarantine使用者名稱 Isaiah Langer 會將移動的專案放在名為 的資料夾中:

C:\Users\IsaiahLanger\Microsoft DLP\Quarantine\OneDrive

將日期和時間戳附加至原始檔名。

注意事項

DLP 自動隔離會為每個不允許的應用程式建立檔案的子資料夾。 因此,如果您在不受允許的應用程式清單中同時有 記事本 和 OneDrive,將會建立 \OneDrive 的子資料夾,以及 \Notepad 的另一個子資料夾。

選擇 [用包含以下文字的 .txt 檔案取代檔案],並在預留位置檔案中輸入您想要的文字。 例如,針對名為 auto quar 1.docx的檔案,您可以輸入:

%%FileName%% 包含貴組織使用數據外洩防護保護的敏感性資訊, (DLP) 原則 %%PolicyName%%。 已移至隔離資料夾: %%QuarantinePath%%

將留下包含此訊息的文字檔案:

auto quar 1.docx 包含貴組織使用數據外洩防護 (DLP) 原則保護的敏感性資訊。 它已移至隔離資料夾:C:\Users\IsaiahLanger\Microsoft DLP\Quarantine\OneDrive\autoquar 1.docx。

選擇 [儲存]。

設定原則以封鎖具有敏感度標籤「高度機密」之檔案的 OneDrive 同步處理

針對您使用的入口網站選取適當的索引標籤。 視您的Microsoft 365 方案而定,Microsoft Purview 合規性入口網站 即將淘汰或即將淘汰。

若要深入瞭解 Microsoft Purview 入口網站,請 參閱 Microsoft Purview 入口網站。 若要深入瞭解合規性入口網站,請參閱 Microsoft Purview 合規性入口網站。

登入 Microsoft Purview 入口網站>數據外洩防護>原則。

選取 [建立原則]。

針對此案例,請依序選擇 [ 自定義] 和 [ 自定義原則]。 選擇 [下一步]。

填入 [名稱] 和 [描述] 欄位,選擇 [下一步]。

選取 [管理員 單位下的 [完整目錄]。

將 [裝置] 以外所有位置的 [狀態] 欄位切換為 [關閉]。 如果您有想要測試此內容的特定使用者帳戶,請務必在範圍中選取它。 選擇 [下一步]。

接受預設 [建立或自訂進階 DLP 規則] 選取範圍,然後選擇 [下一步]。

使用這些值建立規則:

- 名字>案例 4 自動四方程式。

- 在 [ 條件] 下 選擇 [新增條件] ,然後選擇 [ 內容包含]。

- 輸入組名,例如 高度機密敏感度標籤 ,然後選擇 [ 新增]。

- 選取 [敏感度卷標], 然後選取 [ 高度機密] ,然後選擇 [ 新增]。

- 在 [ 動作] 底下,選擇 [新增動作]。

- 選取 [稽核或限制裝置>上的活動][限制應用程式群組中的應用程式檔案活動]。

- 選擇 [新增受限制的應用程式群組] ,然後選擇您先前建立的 雲端同步應用程式 群組。

- 選擇 [將限制套用至所有活動>區塊]。 針對此案例的目的,清除所有其他活動。

- 在 [ 使用者通知] 下,將 [使用者通知 ] 切換為 [ 開啟 ],然後在 [端點裝置 ] 下選擇 [如果活動尚未啟用 ,則顯示原則提示通知給使用者 ]。

選擇 [儲存],和 [下一步]。

選擇 [立即開啟]。 選擇 [下一步]。

查看您的設定,然後選擇 [提交]。

注意事項

至少允許一小時,以將新原則複製並套用至目標 Windows 10 電腦。

新的 DLP 原則會出現在原則清單中。

在 Windows 10/11 裝置上測試自動四分位

使用您在設定原則中指定的用戶帳戶登入 Windows 10/11 計算機,以封鎖具有敏感度標籤高度機密檔案的 OneDrive 同步處理,步驟 5。

建立內容不會同步處理至 OneDrive 的資料夾。 例如:

C:\auto-quarantine 來源資料夾

開啟 Microsoft Word,然後在 autoquarantine 來源資料夾中建立檔案。 套用 高度機密 敏感度標籤;請參閱 將敏感度標籤套用至 Office 中的檔案和電子郵件。

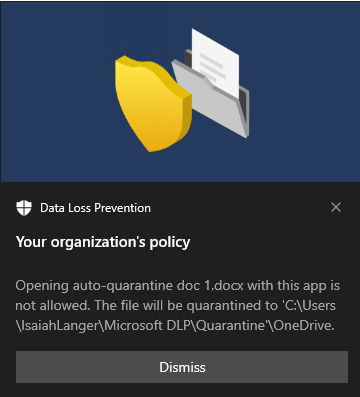

將您建立的檔案複製到 OneDrive 同步處理資料夾。 應該會出現使用者通知快顯通知,告訴您不允許此動作,而且檔案將會遭到隔離。 例如,針對使用者名稱 Isaiah Langer,以及標題為 autoquarantine 檔的檔 1.docx 您會看到此訊息:

訊息內容如下:

不允許使用此應用程式開啟自動隔離檔 1.docx。 檔案將會隔離至 C:\Users\IsaiahLanger\Microsoft DLP\OneDrive

選擇 [關閉]。

開啟預留位置文字檔案。 其名稱為自動隔離檔 1.docx_date_time.txt。

開啟隔離資料夾,並確認原始檔案存在。

在活動瀏覽器中檢查受監控端點的資料。 設定裝置的位置篩選器並新增原則,然後依原則名稱篩選,以查看此原則的效果。 如需使用活動總管的資訊,請 參閱開始使用活動總管。

查看活動的活動瀏覽器。

案例5:限制無意間共用至不允許的雲端應用程式和服務

此案例適用於建立完整目錄原則的不受限制系統管理員。

透過端點 DLP 和支援的網頁瀏覽器,您可以將非預期的敏感性專案共用限制為不允許的雲端應用程式和服務。 Microsoft Edge 了解專案何時受端點 DLP 原則限制,並強制執行存取限制。

注意事項

支援下列網頁瀏覽器:

- Microsoft Edge

- 已安裝 Chrome Microsoft Purview 擴充功能的 Chrome ()

- 已安裝 Firefox Microsoft Purview 擴充功能的 Firefox ()

當您選取 [裝置 ] 作為正確設定 DLP 原則中的位置,並使用支援的網頁瀏覽器時,您在這些設定中定義的不允許瀏覽器將無法存取符合 DLP 原則控制件的敏感性專案。 相反地,系統會將使用者重新導向為使用 Microsoft Edge,因為其瞭解 DLP 載入的限制,可以在符合 DLP 原則中的條件時封鎖或限制活動。

若要使用這項限制,您必須設定三個重要部分:

指定您想要防止敏感性專案被共用的位置 (服務、網域、IP 位址)。

當 DLP 原則相符時,新增不允許存取特定敏感性專案的瀏覽器。

設定 DLP 原則,透過開啟 上傳至雲端服務 和 從不受允許的瀏覽器存取,以定義敏感性專案上傳所應受限制的位置。

您可以繼續新增服務、應用程式和原則,以延伸並擴充您的限制,以符合您的業務需求並保護敏感性資料。

此設定有助於確保您的數據保持安全,同時避免不必要的限制,以防止或限制使用者存取和共用不區分專案。

您也可以透過 敏感性服務網域,稽核、封鎖覆寫或封鎖這些用戶上傳敏感性專案至雲端應用程式和服務。

針對您使用的入口網站選取適當的索引標籤。 視您的Microsoft 365 方案而定,Microsoft Purview 合規性入口網站 即將淘汰或即將淘汰。

若要深入瞭解 Microsoft Purview 入口網站,請 參閱 Microsoft Purview 入口網站。 若要深入瞭解合規性入口網站,請參閱 Microsoft Purview 合規性入口網站。

登入 Microsoft Purview> 入口網站數據外洩防護>設定 (左上角的齒輪圖示) >數據外泄防護>端點 DLP 設定>瀏覽器和敏感數據>敏感性服務網域群組的網域限制。

選 取 [建立敏感性服務網域群組]。

為群組命名。

輸入群組的 敏感性服務網域 。 您可以將多個網站新增至群組,並使用萬用字元來涵蓋子網域。 例如,

www.contoso.com僅適用於最上層網站,或:*.contoso.com 適用於 corp.contoso.com、hr.contoso.com、fin.contoso.com。選取您要的 [比對類型]。 您可以選取 URL、IP 位址、IP 位址範圍。

選取 [儲存]。

在左側瀏覽窗格中,選取 [數據外泄防護>原則]。

建立僅套用至 裝置 位置的原則並設定其範圍。 如需如何建立原則的詳細資訊,請參閱 建立和部署數據外洩防護原則。 請務必將 管理員 單位的範圍設定為 [完整目錄]。

在 [ 定義原則設定 ] 頁面上,選取 [建立或自定義進階 DLP 規則 ],然後選擇 [ 下一步]。

建立規則,如下所示:

- 在 [ 條件] 下,選取 [ + 新增條件] ,然後從下拉功能表中選取 [ 內容包含 ]。

- 為群組命名。

- 選擇 [新增 ],然後選取 [ 敏感性資訊類型]。

- 從飛出視窗窗格中選取 [敏感性資訊類型 ],然後選擇 [ 新增]。

- 新增動作 稽核或限制裝置上的活動。

- 在 [服務網域和瀏覽器活動] 下,選擇 [上傳至受限制的雲端服務網域] 或從不允許的瀏覽器存取 ,並將動作設定為 [僅稽核]。

- 選 取 [+ 選擇敏感性服務網域的不同限制 ],然後選擇 [ 新增群組]。

- 在 [選擇敏感性服務網域群組] 飛出視窗上,選取敏感性服務網域群組 (您想要的) ,選擇 [新增],然後選擇 [儲存]。

- 在 [所有應用程式的檔案活動] 底下,選取您想要監視或限制的用戶活動,以及 DLP 為了回應這些活動所採取的動作。

- 完成建立規則,然後選擇 [ 儲存 ],然後選擇 [ 下一步]。

- 在確認頁面上,選擇 [ 完成]。

- 在 [ 原則模式 ] 頁面上,選擇 [ 立即開啟]。 選擇 [下一步 ],然後 選擇 [提交]。

案例 6:監視或限制敏感性服務網域上的用戶活動

此案例適用於建立完整目錄原則的不受限制系統管理員。

當您想要稽核或封鎖網站上的下列用戶活動時,請使用此案例。

- 從網站列印

- 從網站複製資料

- 將網站儲存為本機檔案

注意事項

支援下列網頁瀏覽器:

- Microsoft Edge

- 已安裝 Chrome Microsoft Purview 擴充功能的 Chrome ()

- 已安裝 Firefox Microsoft Purview 擴充功能的 Firefox ()

設定敏感性服務網域

針對您使用的入口網站選取適當的索引標籤。 視您的Microsoft 365 方案而定,Microsoft Purview 合規性入口網站 即將淘汰或即將淘汰。

若要深入瞭解 Microsoft Purview 入口網站,請 參閱 Microsoft Purview 入口網站。 若要深入瞭解合規性入口網站,請參閱 Microsoft Purview 合規性入口網站。

登入 Microsoft Purview> 入口網站數據外洩防護>設定 (左上角的齒輪圖示) >數據外泄防護>端點設定>瀏覽器和敏感數據>服務網域的網域限制。

將 [服務網域] 設定為 [封鎖]。

若要控制敏感性檔案是否可以上傳至特定網域,請選取 [ 新增雲端服務網域]。

輸入您想要稽核或封鎖的網域,然後選擇 + 按鈕。 針對任何其他網域重複。 選擇 [儲存]。

在 [ 敏感性服務網域群組] 下,選擇 [ 建立敏感性服務網域群組]。

為群組命名,選取您想要 (您可以從 URL、IP 位址、IP 位址範圍) 選取的 [比對類型],然後輸入要稽核或封鎖的 URL、IP 位址或 IP 位址範圍。 比對 URL 時,您可以將多個網站新增至群組,並使用通配符來涵蓋子域。 例如,

www.contoso.com僅適用於 corp.contoso.com、hr.contoso.com、fin.contoso.com 的最上層網站或 *.contoso.com。選取 [儲存]。

在左側瀏覽窗格中,選取 [數據外泄防護>原則]。

建立僅套用至 裝置 位置的原則並設定其範圍。 如需如何建立原則的詳細資訊,請參閱建立 和部署數據外洩防護 原則。 請務必將 管理員 單位的範圍設定為 [完整目錄]。

建立規則,以使用 使用者從Edge存取敏感性網站的條件,以及當 使用者在Windows裝置上存取Microsoft Edge 瀏覽器中的敏感性網站時稽核或限制活動動作。

在動作的 [ 敏感性網站限制] 下,選取 [新增或移除敏感性網站群組]。

建立和/或選取您想要的 敏感性網站群組 。 您在此處選取的群組 () 下的任何網站,只要已安裝 Microsoft Purview 延伸模組,就會在 Chrome 或 Firefox (中開啟時重新導向至 Microsoft Edge) 。

選取 新增。

選取您想要監視或限制的用戶活動,以及您想要Microsoft Purview 針對這些活動採取的動作。

完成規則和原則的設定,然後選擇 [ 提交 ],然後選擇 [ 完成]。

案例 7:限制將敏感性內容貼入瀏覽器

此案例適用於限制使用者將敏感性內容貼入瀏覽器網頁窗體或瀏覽器上的欄位,包括Microsoft Edge、具有 Microsoft Purview 擴充功能的 Google Chrome () ,以及使用 Microsoft Purview 擴充功能) 的 Mozilla Firefox (。

重要事項

如果您已 針對裝置上的檔案活動 設定辨識項集合,且裝置上的反惡意代碼用戶端版本早於 4.18.23110,當您實作此案例 時,限制將敏感性內容貼到瀏覽器時,您會在嘗試檢視警示詳細數據中的原始程式檔時看到隨機字元。 若要查看實際的原始程序檔文字,您應該下載檔案。

建立 DLP 原則

當封鎖數據貼到瀏覽器時,您可以設定不同層級的強制執行。 若要這樣做,請建立不同的URL群組。 例如,您可以建立原則,警告使用者不要將美國社會安全號碼 (SSN) 張貼到任何網站,並觸發群組 A 中網站的稽核動作。您可以為群組 B 中的所有網站建立另一個完全封鎖貼上動作的原則,而不提供警告。

建立 URL 群組

針對您使用的入口網站選取適當的索引標籤。 視您的Microsoft 365 方案而定,Microsoft Purview 合規性入口網站 會淘汰或即將淘汰。

若要深入瞭解 Microsoft Purview 入口網站,請 參閱 Microsoft Purview 入口網站。 若要深入瞭解合規性入口網站,請參閱 Microsoft Purview 合規性入口網站。

登入 Microsoft Purview> 入口網站數據外洩防護>設定 (左上角) >數據外泄防護>端點設定的齒輪圖示,向下捲動至敏感數據的瀏覽器和網域限制。 展開區段。

向下卷動至 [敏感性服務網域群組]。

選擇 [建立敏感性服務網域群組]。

- 輸入 組名。

- 在 [ 敏感性服務網域 ] 字段中,輸入您要監視之第一個網站的 URL,然後選擇 [ 新增網站]。

- 繼續為您想要在此群組中監視的其餘網站新增URL。

- 當您完成將所有 URL 新增至群組時,請選擇 [ 儲存]。

視需要建立任意數量的個別 URL 群組。

限制將內容貼到瀏覽器

針對您使用的入口網站選取適當的索引標籤。 視您的Microsoft 365 方案而定,Microsoft Purview 合規性入口網站 會淘汰或即將淘汰。

若要深入瞭解 Microsoft Purview 入口網站,請 參閱 Microsoft Purview 入口網站。 若要深入瞭解合規性入口網站,請參閱 Microsoft Purview 合規性入口網站。

登入 Microsoft Purview 入口網站>數據外洩防護>原則。

建立範圍設為裝置的 DLP 原則。 如需如何建立 DLP 原則的資訊,請參閱 建立和部署數據外洩防護原則。

在 DLP 原則建立流程的 [ 定義原則設定] 頁面上 ,選取 [ 建立或自定義進階 DLP 規則] ,然後選擇 [ 下一步]。

在 [ 自定義進階 DLP 規則] 頁面上,選擇 [ 建立規則]。

輸入規則的名稱和描述。

展開 [條件],選擇 [ 新增條件],然後選取 [敏感性資訊類型]。

在 [ 內容包含] 下,向下卷動並選取您先前選擇或建立的新敏感性信息類型。

向下捲動至 [ 動作] 區段,然後選擇 [ 新增動作]。

選擇 [稽核] 或 [限制裝置上的活動]

在 [ 動作] 區 段的 [ 服務網域和瀏覽器活動] 下,選取 [貼到支持的瀏覽器]。

將限制設定為 [ 稽核]、 [以覆寫封鎖] 或 [ 封鎖],然後選擇 [ 新增]。

選擇 [儲存]。

選擇 [下一步]

選擇是否要測試原則、立即開啟原則,或將其保持關閉,然後選擇 [ 下一步]。

Choose Submit.

重要事項

用戶嘗試將文字貼到網頁,以及系統完成分類並回應時,可能會有短暫的延遲時間。 如果發生此分類延遲,您可能會在Edge中看到原則評估和檢查完整通知,或在Chrome和Firefox上看到原則評估快顯通知。 以下是將通知數目降至最低的一些秘訣:

- 當目標網站的原則設定為 [ 封鎖 ] 或 [ 封鎖並覆 寫] 貼上該使用者的瀏覽器時,就會觸發通知。 您可以將整體動作設定為 [稽 核],然後使用例外狀況作為 [ 封鎖] 列出目標網站。 或者,您可以將整體動作設定為 [封鎖 ],然後使用例外狀況作為 [ 稽核] 列出安全網站。

- 使用最新的反惡意代碼用戶端版本。

- 使用最新的Edge瀏覽器版本,特別是Edge 120。

- 安裝這些 Windows KB

案例 8:授權群組

此案例適用於建立完整目錄原則的不受限制系統管理員。

這些案例要求你已有上線裝置,並會向 [活動瀏覽器] 進行回報。 如果您還沒有上線裝置,請參閱 開始使用端點資料外洩防護。

授權群組大多用來作為允許清單。 您已將原則動作指派給與全域原則動作不同的群組。 在此案例中,我們會逐步定義印表機群組,然後針對群組中的印表機以外的所有列印活動,設定包含封鎖動作的原則。 這些程式基本上與 可移除的存儲設備群組和 網路共用群組相同。

在此案例中,我們會定義法律部門用於列印合約的印表機群組。 將合約列印到任何其他印表機都會遭到封鎖。

建立和使用印表機群組

針對您使用的入口網站選取適當的索引標籤。 視您的Microsoft 365 方案而定,Microsoft Purview 合規性入口網站 會淘汰或即將淘汰。

若要深入瞭解 Microsoft Purview 入口網站,請 參閱 Microsoft Purview 入口網站。 若要深入瞭解合規性入口網站,請參閱 Microsoft Purview 合規性入口網站。

登入 Microsoft Purview> 入口網站數據外洩防護>設定 (位於左上角) >數據外泄防護>端點設定印表機群組的>齒輪。

選 取 [建立印表機群組 ],然後輸入 組名。 在此案例中,我們會使用

Legal printers。選 取 [新增印表機 ] 並提供名稱。 您可以透過下列方式定義印表機:

- 易記印表機名稱

- USB 產品標識碼

- USB 廠商標識碼

- IP 範圍

- 列印到檔案

- 在印表機上部署的通用列印

- 公司印表機

- 印印到本機

選取 [關閉]。

設定原則列印動作

針對您使用的入口網站選取適當的索引標籤。 視您的Microsoft 365 方案而定,Microsoft Purview 合規性入口網站 會淘汰或即將淘汰。

若要深入瞭解 Microsoft Purview 入口網站,請 參閱 Microsoft Purview 入口網站。 若要深入瞭解合規性入口網站,請參閱 Microsoft Purview 合規性入口網站。

流覽至 [數據外泄防護>原則]。

選取 [建立原則],然後從 [類別] 中選取 [自定義],然後從 [法規] 中選取 [自定義] 原則範本。

為您的新原則提供 [名稱 ] 和 [ 描述]。

接受 管理員 單位下的預設完整目錄。

將位置範圍設定為僅限 [裝置 ] 位置。

使用下列值建立規則:

- 新增 條件: 內容包含 = 可訓練分類器、 法律事務

- 行動 = 稽核或限制裝置上的活動

- 然後挑選 所有應用程式上的檔案活動

- 選取 [ 將限制套用至特定活動]

- 選取 列印 = 區塊

選 取 [選擇不同的列印限制]

在 [印表機群組限制] 下,選取 [ 新增群組 ],然後選取 [合法印表機]。

設定 動作 = 允許。

提示

[允許] 動作會將稽核記錄和稽核事件記錄到稽核記錄檔,但不會產生警示或通知。

選取 [儲存 ],然後選取 [ 下一步]。

接受預設的 [在模擬模式中 執行原則] 值,然後選擇 [ 在模擬模式中顯示原則提示]。 選擇 [下一步]。

查看您的設定,然後選擇 [提交]。

新的 DLP 原則會出現在原則清單中。

案例 9:網路例外狀況

此案例適用於建立完整目錄原則的不受限制系統管理員。

此案例要求您已將裝置上線並回報至活動總管。 如果您還沒有上線裝置,請參閱 開始使用端點資料外洩防護。

在此案例中,我們會定義混合式背景工作角色用來存取組織資源的 VPN 清單。

建立和使用網路例外狀況

網络例外狀況可讓您根據使用者從中存取檔案的網路,設定 [允許]、[僅稽核]、[以覆寫方式封鎖] 和 [封鎖檔案活動的動作]。 您可以從您已定義 的 VPN 設定 清單中選取,並使用 [公司網络] 選項。 這些動作可以個別或共同套用至這些用戶活動:

- 複製到剪貼簿

- 複製到 USB 卸載式裝置

- 複製到網路共用

- 列印

- 使用不允許的藍牙應用程式複製或移動

- 使用 RDP 複製或移動

取得伺服器位址或網路位址

在受 DLP 監視的 Windows 裝置上,以系統管理員身分開啟 Windows PowerShell 視窗。

執行此 Cmdlet:

Get-VpnConnection執行此 Cmdlet 會傳回多個字段和值。

尋找 [ServerAddress] 字段並記錄該值。 當您在 VPN 清單中建立 VPN 專案時,會使用此專案。

尋找 [ 名稱] 欄 位並記錄該值。 當您在 VPN 清單中建立 VPN 專案時, [名稱 ] 欄位會對應至 [ 網路位址 ] 字段。

確定裝置是否透過公司網路連線

在受 DLP 監視的 Windows 裝置上,以系統管理員身分開啟 Windows PowerShell 視窗。

執行此 Cmdlet:

Get-NetConnectionProfile如果 NetworkCategory 字 段是 DomainAuthenticated,則裝置會連線到公司網路。 如果是其他任何專案,則裝置的連線不是透過公司網路。

新增 VPN

針對您使用的入口網站選取適當的索引標籤。 視您的Microsoft 365 方案而定,Microsoft Purview 合規性入口網站 即將淘汰或即將淘汰。

若要深入瞭解 Microsoft Purview 入口網站,請 參閱 Microsoft Purview 入口網站。 若要深入瞭解合規性入口網站,請參閱 Microsoft Purview 合規性入口網站。

開啟> [設定數據外泄防護>端點設定>] [VPN 設定]。

選 取 [新增或編輯 VPN 位址]。

提供執行 Get-VpnConnection 的 伺服器位址 或 網路位址 。

選取 [儲存]。

關閉專案。

設定原則動作

針對您使用的入口網站選取適當的索引標籤。 視您的Microsoft 365 方案而定,Microsoft Purview 合規性入口網站 即將淘汰或即將淘汰。

若要深入瞭解 Microsoft Purview 入口網站,請 參閱 Microsoft Purview 入口網站。 若要深入瞭解合規性入口網站,請參閱 Microsoft Purview 合規性入口網站。

開 啟數據外洩防護>原則。

選取 [建立原則],然後從 [類別] 中選取 [自定義],然後從 [法規] 中選取 [自定義] 原則範本。

為您的新原則命名並提供描述。

選取 [管理員 單位下的 [完整目錄]。

將位置範圍設定為 [僅 限裝置] 。

建立規則,其中:

- 內容包含 = 可訓練分類器、 法律事務

- 行動 = 稽核或限制裝置上的活動

- 然後挑選 所有應用程式上的檔案活動

- 選取 [ 將限制套用至特定活動]

- 選取您要設定 網路例外狀況的 動作。

選 取 [複製到剪貼簿 ] 和 [僅稽核] 動作

選 取 [選擇不同的複製到剪貼簿限制]。

選取 [VPN] ,並將動作設定為 [以覆寫方式封鎖]。

重要事項

當您想要控制使用者透過 VPN 連線時的活動時, 您必須 選取 VPN,並將 VPN 設為 網路例外 狀況組態中的優先順序。 否則,如果選取 [ 公司網络] 選項,則會強制執行針對 公司網路 專案定義的動作。

注意

[ 套用至所有活動 ] 選項會複製此處定義的網路例外狀況,並將它們套用至所有其他已設定的特定活動,例如 列印和 複製到網络共用。 這會覆寫其他活動的網路例外狀況 上次儲存的組態優先。

儲存。

接受預設的 [在模擬模式中 執行原則] 值,然後選擇 [ 在模擬模式中顯示原則提示]。 選擇 [下一步]。

檢閱您的設定,然後選擇 [ 提交 ],然後選擇 [ 完成]。

新的 DLP 原則會出現在原則清單中。