加密內容的 Microsoft Entra 組態

如果您使用來自 Azure Rights Management Service 的加密來保護來自 Microsoft Purview 資訊保護 的電子郵件和檔等敏感性專案,則有一些 Microsoft Entra 設定可防止授權存取此加密內容。

同樣地,如果您的使用者收到來自其他組織的加密電子郵件,或與其他使用 Azure Rights Management 服務加密檔的組織共同作業,也稱為 Azure RMS,您的使用者可能無法開啟該電子郵件或文件,因為其 Microsoft Entra ID 的設定方式。

例如:

用戶無法開啟從另一個組織傳送的加密電子郵件。 或者,用戶報告其他組織中的收件者無法開啟他們傳送的加密電子郵件。

您的組織會與另一個組織在聯合專案上共同作業,而項目檔會受到加密保護,並使用 Microsoft Entra ID 中的群組來授與存取權。 使用者無法開啟其他組織中使用者加密的檔。

用戶可以在辦公室時成功開啟加密的檔,但是當他們嘗試從遠端存取此檔,且系統提示他們進行多重要素驗證時,無法 (MFA) 。

若要確保不會不小心封鎖加密服務的存取,請使用下列各節來協助設定貴組織的 Microsoft Entra ID,或將資訊轉送至另一個組織中的 Microsoft Entra 系統管理員。 若沒有此服務的存取權,則無法驗證使用者,且未獲得開啟加密內容的授權。

提示

如果您不是 E5 客戶,請使用 90 天Microsoft Purview 解決方案試用版來探索其他 Purview 功能如何協助貴組織管理數據安全性與合規性需求。 立即從 Microsoft Purview 試用中樞開始。 瞭解 有關註冊和試用版條款的詳細數據。

跨租使用者存取設定和加密內容

重要事項

另一個組織的跨租使用者存取設定可以負責其使用者無法開啟使用者已加密的內容,或是您的使用者無法開啟由其他組織加密的內容。

使用者看到的訊息會指出哪些組織已封鎖存取。 您可能需要將 Microsoft Entra 系統管理員從另一個組織導向至本節。

根據預設,當使用者使用 Azure Rights Management 服務的加密來保護內容時,不需要設定跨租使用者驗證運作。 不過,您的組織可以使用 Microsoft Entra 外部身分識別跨租使用者存取設定來限制存取。 相反地,另一個組織也可以設定這些設定,以限制組織中使用者的存取。 這些設定會影響開啟任何加密專案,包括加密的電子郵件和加密的檔。

例如,另一個組織可能已設定設定,以防止其使用者開啟貴組織加密的內容。 在此案例中,直到其 Microsoft Entra 系統管理員重新設定其跨租用戶設定之前,嘗試開啟該內容的外部使用者會看到一則訊息,告知他們貴組織已封鎖 Access,並參考您的租用戶系統管理員。

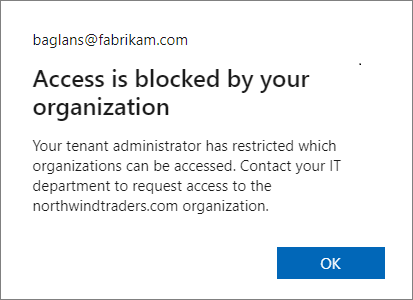

Fabrikam, Inc 組織中已登入使用者的範例訊息,當其本機 Microsoft Entra ID 封鎖存取時:

當您的 Microsoft Entra 組態封鎖存取時,您的使用者會看到類似的訊息。

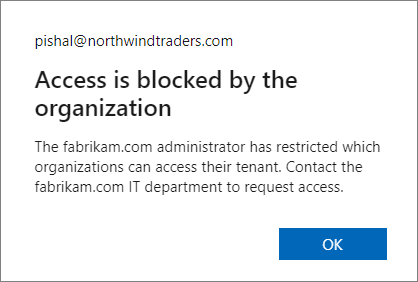

從已登入用戶的觀點來看,如果是負責封鎖存取的另一個 Microsoft Entra 組織,則會封鎖對 Access 的訊息變更,並在訊息本文中顯示該其他組織的功能變數名稱。 例如:

每當跨租使用者存取設定限制應用程式的存取時,就必須將其設定為允許存取權管理服務,其具有下列應用程式標識碼:

00000012-0000-0000-c000-000000000000

如果不允許此存取,則無法驗證用戶並獲得授權來開啟加密的內容。 此設定可以設定為預設設定,並設定為組織設定:

若要允許與其他組織共用加密的內容,請建立輸入設定,以允許存取Microsoft Azure 資訊保護 (標識符:000000012-0000-0000-c000-0000000000) 。

若要允許存取使用者從其他組織接收的加密內容,請建立輸出設定,允許存取Microsoft Azure 資訊保護 (標識符:000000012-0000-0000-c000-0000000000000)

針對加密服務設定這些設定時,應用程式會顯示 Microsoft Rights Management Services。

如需設定這些跨租使用者存取設定的指示,請參閱設定 B2B 共同作業的跨租使用者存取設定。

如果您已設定 Microsoft Entra 需要多重要素驗證的條件式存取原則 (使用者的 MFA) ,請參閱下一節,瞭解如何設定加密內容的條件式存取。

條件式存取原則和加密的檔

如果您的組織已實作 Microsoft Entra 條件式存取原則,其中包含Microsoft Rights Management Services,且該原則會延伸到需要開啟組織所加密檔的外部使用者:

對於在自己的租使用者中有 Microsoft Entra 帳戶的外部使用者,建議您使用外部身分識別跨租使用者存取設定,為來自一個、多個或所有外部 Microsoft Entra 組織的 MFA 宣告設定信任設定。

例如,對於先前專案未涵蓋的外部使用者,若使用者沒有 Microsoft Entra 帳戶,或您尚未針對信任設定設定跨租使用者存取設定,這些外部用戶必須在您的租用戶中擁有來賓帳戶。

如果沒有其中一個設定,外部使用者就無法開啟加密的內容並看到錯誤訊息。 消息正文可能會通知他們,其帳戶必須新增為租使用者中的外部使用者,且此案例的指示不正確,以使用不同的 Microsoft Entra 用戶帳戶註銷並再次登入。

如果您無法針對需要開啟組織加密之內容的外部使用者符合這些設定需求,您必須從條件式存取原則中移除Microsoft Azure 資訊保護,或從原則中排除外部使用者。

如需詳細資訊,請參閱常見問題,我看到 Azure 資訊保護 列為條件式存取的可用雲端應用程式—如何運作?

外部用戶開啟加密檔的來賓帳戶

您可能需要 Microsoft Entra 租使用者中的來賓帳戶,外部使用者才能開啟組織所加密的檔。 建立來賓帳戶的選項:

自行建立這些來賓帳戶。 您可以指定這些使用者已經使用的任何電子郵件地址。 例如,他們的 Gmail 地址。

此選項的優點是您可以在加密設定中指定特定使用者的電子郵件地址,以限制特定使用者的存取權和權限。 缺點是會有帳戶建立與標籤設定協調的系統管理額外負荷。

使用 SharePoint 和 OneDrive 與 Microsoft Entra B2B 整合,以便在使用者共用連結時自動建立來賓帳戶。

此選項的優點是系統管理額外負荷最低,因為帳戶會自動建立,而且標籤設定更簡單。 針對此案例,您必須選取 [新增任何驗證使用者] 加密選項,因為您事先不會知道電子郵件地址。 缺點是此設定無法讓您限制特定使用者的存取和使用權。

當外部使用者使用 Windows 和 Microsoft 365 Apps (之前稱為 Office 365 應用程式) 或 Office 2019 獨立版本時,也可以使用 Microsoft 帳戶開啟加密的文件。 最近也支援其他平台,因此也支援在 macOS (Microsoft 365 Apps 版本 16.42+)、Android (版本 16.0.13029+) 和 iOS (版本 2.42+) 上使用 Microsoft 帳戶開啟加密文件。

例如,組織的使用者與組織外部的使用者共用加密文件,而加密設定指定外部使用者的 Gmail 電子郵件地址。 此外部使用者可以使用其 Gmail 電子郵件地址建立自己的 Microsoft 帳戶。 然後,使用這個帳戶登入之後,他們就可以根據指定的使用限制開啟並編輯文件。 如需此案例的逐步指示範例,請參閱開啟及編輯受保護的文件 (部分機器翻譯)。

注意事項

Microsoft 帳戶的電子郵件地址必須符合指定的電子郵件位址,以限制加密設定的存取權。

當擁有 Microsoft 帳戶的使用者以這種方式開啟加密文件時,如果系統不存在相同名稱的來賓帳戶,就會自動為租用戶建立來賓帳戶。 當來賓帳戶存在時,除了從支援的桌面和行動 Office 應用程式開啟加密的檔之外,還可以使用 Office 網頁版 在 SharePoint 和 OneDrive 中開啟檔。

不過,由於復寫延遲,在此案例中不會立即建立自動來賓帳戶。 如果您在加密設定中指定個人電子郵件地址,建議您在 Microsoft Entra ID 中建立對應的來賓帳戶。 然後,讓這些使用者知道他們必須使用此帳戶,才能從您的組織開啟加密的檔。

提示

因為您無法確定外部使用者會使用支援的 Office 用戶端應用程式,所以在為特定使用者建立來賓帳戶之後 (共用 SharePoint 和 OneDrive 的連結) 或當您針對任何已驗證的使用者使用 SharePoint 和 OneDrive 與 Microsoft Entra B2B (整合時,) 是支援與外部使用者安全共同作業的更可靠方法。

後續步驟

如需您可能需要建立的新增組態,請參閱 限制對租使用者的存取。 針對 Azure Rights Management 服務的網路基礎結構設定,請參閱 防火牆和網路基礎結構。

如果您使用 敏感度標籤 來加密檔和電子郵件,您可能會想要 支援外部使用者和加上標籤的內容 ,以瞭解哪些標籤設定適用於租使用者。 如需標籤加密設定的組態指引,請參閱 使用敏感度標籤來套用加密來限制對內容的存取。

有興趣瞭解如何及何時存取加密服務? 請參閱 Azure RMS 運作方式的逐步解說:第一次使用、內容保護、內容取用。