私下安全地連線到您的 Microsoft Purview 帳戶

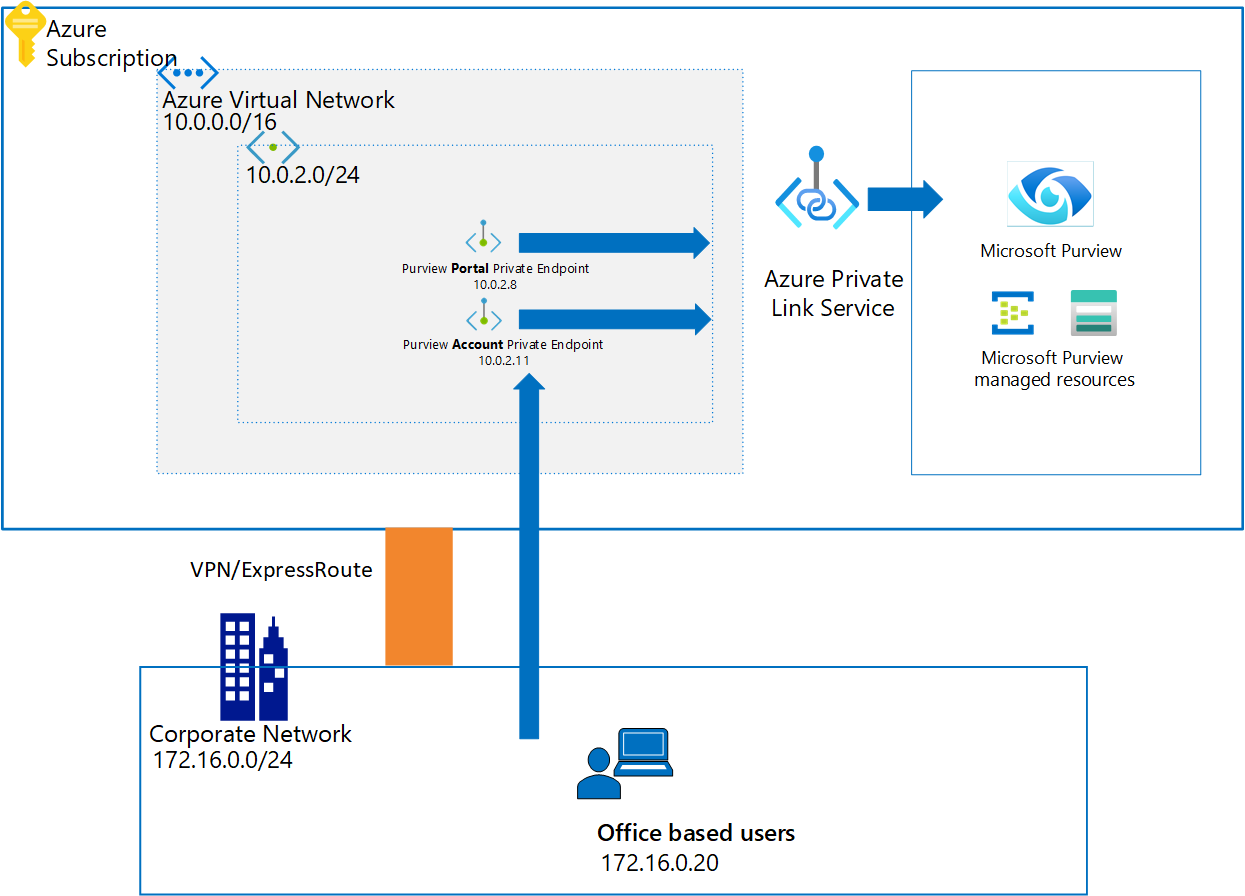

在本指南中,您將瞭解如何為Microsoft Purview 帳戶部署私人端點,讓您只能從 VNet 和專用網連線到Microsoft Purview 帳戶。 若要達成此目標,您必須為Microsoft Purview 帳戶部署帳戶和入口網站私人端點。

重要事項

目前,使用 新Microsoft Purview 入口網站Microsoft Purview 實例只能使用 擷取私人端點。

Microsoft Purview 帳戶 私人端點可用來新增另一層安全性,方法是啟用只允許來自虛擬網路內的用戶端呼叫存取 Microsoft Purview 帳戶的案例。 此私人端點也是入口網站私人端點的必要條件。

需要Microsoft Purview 入口 網站 私人端點,才能使用專用網連線到 Microsoft Purview 治理入口 網站。

注意事項

如果您只建立 帳戶 和 入口網站 私人端點,將無法執行任何掃描。 若要在專用網上啟用掃描,您也必須 建立擷取私人端點。

如需 Azure Private Link 服務的詳細資訊,請參閱私人連結和私人端點以深入瞭解。

部署檢查清單

使用本指南,您可以針對現有的 Microsoft Purview 帳戶部署這些私人端點:

選擇適當的 Azure 虛擬網路和子網,以部署Microsoft Purview 私人端點。 選取下列其中一個選項:

- 在您的 Azure 訂用帳戶中部署 新的虛擬網路 。

- 在您的 Azure 訂用帳戶中找出現有的 Azure 虛擬網路和子網。

定義適當的 DNS 名稱解析方法,以便Microsoft可透過私人 IP 位址存取 Purview 帳戶和入口網站。 您可以使用下列任何選項:

- 使用本指南進一步說明的步驟來部署新的 Azure DNS 區域。

- 使用本指南進一步說明的步驟,將必要的 DNS 記錄新增至現有的 Azure DNS 區域。

- 完成本指南中的步驟之後,請在現有的 DNS 伺服器中手動新增必要的 DNS A 記錄。

為 現有的 Microsoft Purview 帳戶部署帳戶和入口網站私人端點。

如果您的專用網已將網路安全組規則設定為拒絕所有公用因特網流量,請啟用存取 Microsoft Entra ID。

完成本指南之後,視需要調整 DNS 設定。

驗證從管理機器到 Microsoft Purview 的網路和名稱解析。

啟用 帳戶 和 入口網站 私人端點

有兩種方式可以為現有的 Microsoft Purview 帳戶新增 Microsoft Purview 帳戶 和 入口 網站私人端點:

- 使用 Azure 入口網站 (Microsoft Purview 帳戶) 。

- 使用 Private Link Center。

使用 Azure 入口網站 (Microsoft Purview 帳戶)

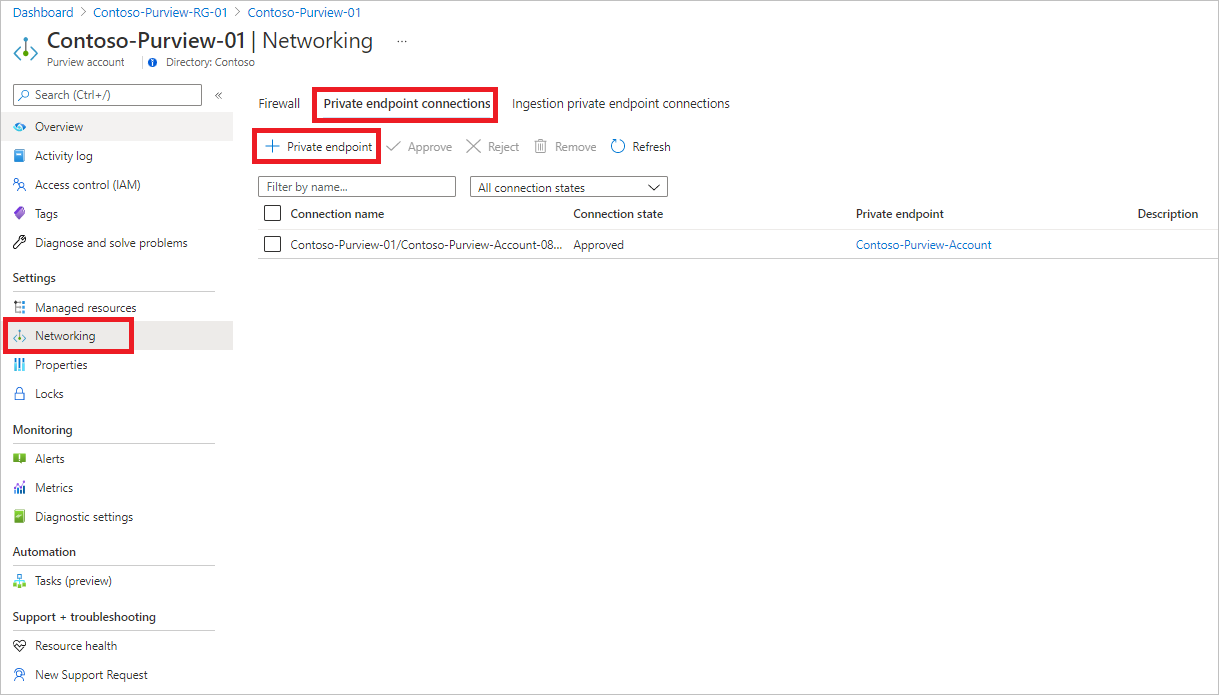

移至 Azure 入口網站,然後選取您的 Microsoft Purview 帳戶,然後在 [設定] 底下選取 [網络],然後選取 [私人端點連線]。

選 取 [+ 私人端點 ] 以建立新的私人端點。

填寫基本資訊。

在 [ 資源] 索引標籤上,針對 [ 資源類型] 選 取 [Microsoft.Purview/accounts]。

針對 [資源],選取 [Microsoft Purview 帳戶],然後針對 [目標子資源] 選取 [帳戶]。

在 [設定] 索引標籤上,選取虛擬網路,然後選擇性地選取 [Azure 私用 DNS 區域] 來建立新的 Azure DNS 區域。

注意事項

針對 DNS 設定,您也可以從下拉式清單中使用現有的 Azure 私用 DNS 區域,或稍後手動將必要的 DNS 記錄新增至 DNS 伺服器。 如需詳細資訊, 請參閱設定私人端點的 DNS 名稱解析

移至摘要頁面,然後選取 [建立 ] 以建立入口網站私人端點。

當您選取目標子資源的入口網站時,請遵循相同的步驟。

使用 Private Link 中心

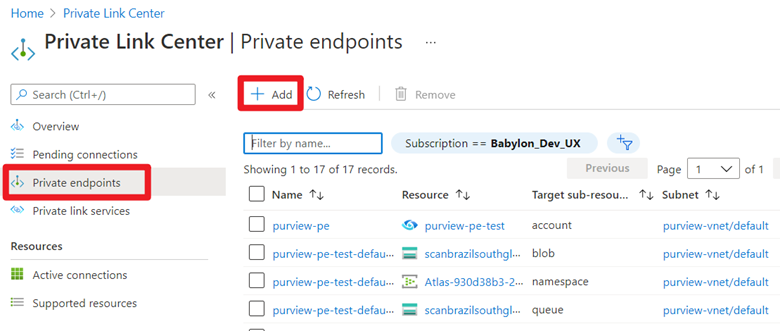

前往 Azure 入口網站。

在頁面頂端的搜尋列中,搜尋私人鏈接,然後選取第一個選項以移至 [Private Link] 窗格。

選 取 [+ 新增],然後填入基本詳細數據。

針對 [資源],選取已建立Microsoft Purview 帳戶。 針對 [目標子資源],選取 [帳戶]。

在 [ 組態] 索引 標籤上,選取虛擬網路和私人 DNS 區域。 移至摘要頁面,然後選取 [建立 ] 以建立帳戶私人端點。

注意事項

當您選取目標子資源的入口網站時,請遵循相同的步驟。

啟用存取 Microsoft Entra ID

注意事項

如果您的 VM、VPN 閘道或 VNet 對等互連閘道具有公用因特網存取權,它可以存取 Microsoft Purview 入口網站,以及啟用私人端點的 Microsoft Purview 帳戶。 基於這個理由,您不需要遵循其餘的指示。 如果您的專用網已將網路安全組規則設定為拒絕所有公用因特網流量,您必須新增一些規則來啟用 Microsoft Entra ID 存取。 請遵循指示來執行此動作。

提供這些指示來安全地從 Azure VM 存取 Microsoft Purview。 如果您使用 VPN 或其他虛擬網路對等互連閘道,則必須遵循類似的步驟。

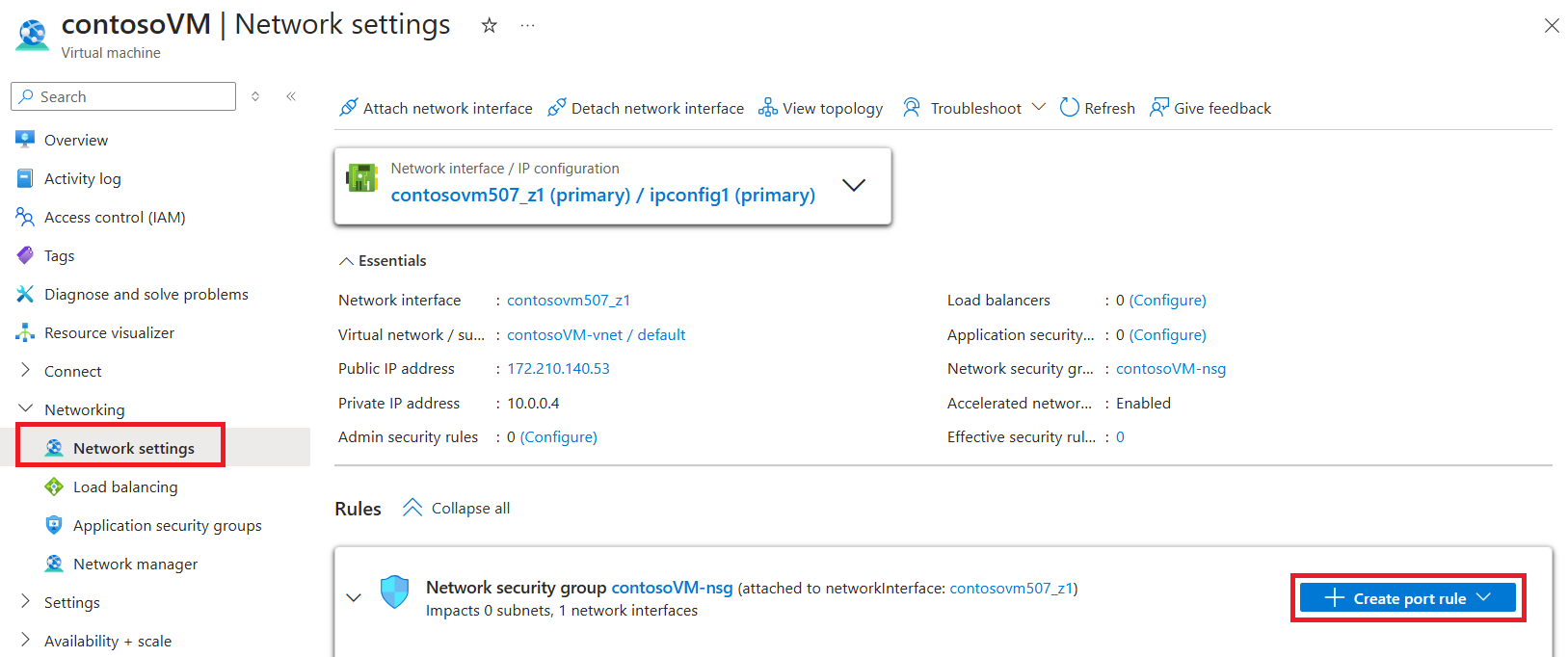

移至 Azure 入口網站 中的 VM,然後在 [設定] 底下選取 [網络]。 然後選 取 [輸出埠規則]、 [新增輸出埠規則]。

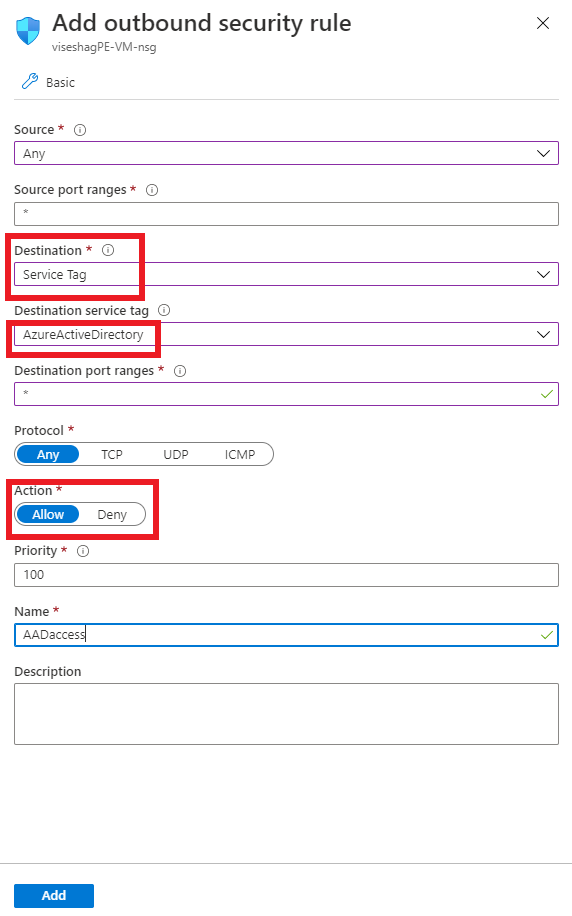

在 [ 新增輸出安全性規則] 窗格上:

- 在 [ 目的地] 底下,選取 [服務卷標]。

- 在 [目的地服務卷標] 下,選取 [AzureActiveDirectory]。

- 在 [目的地埠範圍] 底下,選取 [*]。

- 在 [ 動作] 底下,選取 [ 允許]。

- 在 [優先順序] 底下,值應該高於拒絕所有因特網流量的規則。

建立規則。

請遵循相同的步驟來建立另一個規則,以允許 AzureResourceManager 服務標籤。 如果您需要存取 Azure 入口網站,您也可以新增 AzurePortal 服務標籤的規則。

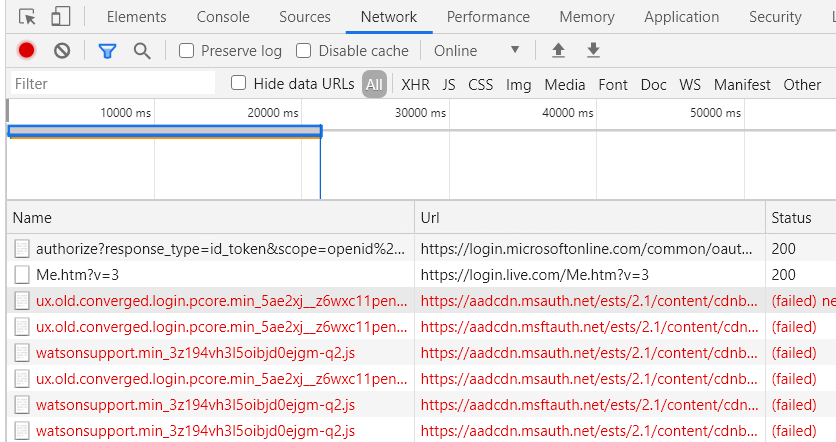

線上到 VM 並開啟瀏覽器。 選取 Ctrl+Shift+J 以移至瀏覽器主控台,然後切換至 [網络] 索引標籤以監視網路要求。 在 [URL] 方塊中輸入 web.purview.azure.com,然後嘗試使用您的 Microsoft Entra 認證登入。 登入可能會失敗,而在控制台的 [網络] 索引標籤上,您可以看到 Microsoft Entra ID 嘗試存取 aadcdn.msauth.net 但遭到封鎖。

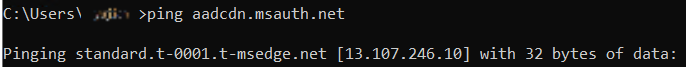

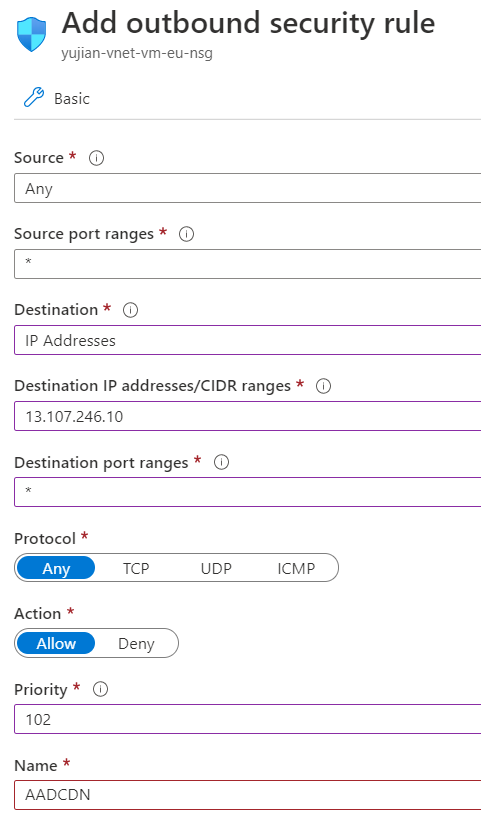

在此情況下,請在 VM 上開啟命令提示字元、ping aadcdn.msauth.net、取得其 IP,然後在 VM 的網路安全性規則中新增 IP 的輸出埠規則。 將 [目的地 ] 設定為 [IP 位址] ,並將 [ 目的地 IP 位址 ] 設定為 aadcdn IP。 由於 Azure Load Balancer 和 Azure 流量管理員,Microsoft Entra 內容傳遞網路 IP 可能是動態的。 取得IP之後,最好將它新增至VM的主機檔案,以強制瀏覽器造訪該IP以取得 Microsoft Entra內容傳遞網路。

建立新規則之後,請返回 VM,然後再次嘗試使用您的 Microsoft Entra 認證登入。 如果登入成功,則 Microsoft Purview 入口網站已準備好使用。 但在某些情況下,Microsoft Entra ID 會重新導向至其他網域,以根據客戶的帳戶類型登入。 例如,針對 live.com 帳戶,Microsoft Entra ID 重新導向至 live.com 以登入,然後再次封鎖這些要求。 針對Microsoft員工帳戶,Microsoft Entra ID 存取 msft.sts.microsoft.com 以取得登入資訊。

檢查瀏覽器 [ 網路 ] 索引標籤上的網路要求,以查看哪些網域的要求遭到封鎖、重做上一個步驟以取得其IP,並在網路安全組中新增輸出埠規則以允許該IP的要求。 可能的話,請將 URL 和 IP 新增至 VM 的主機檔案,以修正 DNS 解析。 如果您知道確切登入網域的IP範圍,您也可以直接將它們新增至網路規則。

現在您的 Microsoft Entra 登入應該已成功。 Microsoft Purview 入口網站將會成功載入,但列出所有Microsoft Purview 帳戶將無法運作,因為它只能存取特定的 Microsoft Purview 帳戶。 輸入

web.purview.azure.com/resource/{PurviewAccountName}以直接造訪您成功設定私人端點的 Microsoft Purview 帳戶。