設定 vCenter 身分識別來源以使用 Active Directory

關於 VMware vCenter 身分識別來源

VMware vCenter 支援不同的身分識別來源,可驗證存取 vCenter 的使用者。 您可以設定 CloudSimple 私人雲端 vCenter 以透過 Active Directory 進行驗證,方便 VMware 管理員存取 vCenter。 設定完成後,cloudowner 使用者可以將身分識別來源中的使用者新增至 vCenter。

您可以透過以下任一方式來設定 Active Directory 網域和網域控制站:

- 在內部部署執行的 Active Directory 網域和網域控制站

- Azure 訂用帳戶中作為虛擬機器在 Azure 上執行的 Active Directory 網域和網域控制站

- 在私人雲端中執行的新 Active Directory 網域和網域控制站

- Azure Active Directory 服務

本指南說明如何設定執行內部部署或作為訂用帳戶中虛擬機器的 Active Directory 網域和網域控制站。 如果您想要使用 Azure AD 作為身分識別來源,請參閱 使用 Azure AD 作為 CloudSimple 私人雲端上 vCenter 的識別提供者 ,以取得設定身分識別來源的詳細説明。

在新增身分識別來源之前,請暫時提升您的 vCenter 權限。

警告

新的使用者只能新增至 Cloud-Owner-Group、Cloud-Global-Cluster-Admin-Group、Cloud-Global-Storage-Admin-Group、Cloud-Global-Network-Admin-Group 或 Cloud-Global-VM-Admin-Group。 系統會自動移除新增至 [系統管理員] 群組的使用者。 僅服務帳戶須新增至 [系統管理員] 群組,且服務帳戶不得用來登入 vSphere 網頁 UI。

身分識別來源選項

重要

不支援 Active Directory (Windows 整合式驗證)。 僅支援以 LDAP 上的 Active Directory 選項作為身分識別來源。

將內部部署的 Active Directory 新增為單一登入身分識別來源

若要將內部部署的 Active Directory 新增為單一登入身分識別來源,您需要:

- 從內部部署資料中心到私人雲端的站對站 VPN 連線。

- 將內部部署 DNS 伺服器 IP 新增至 vCenter 和 Platform Services Controller (PSC)。

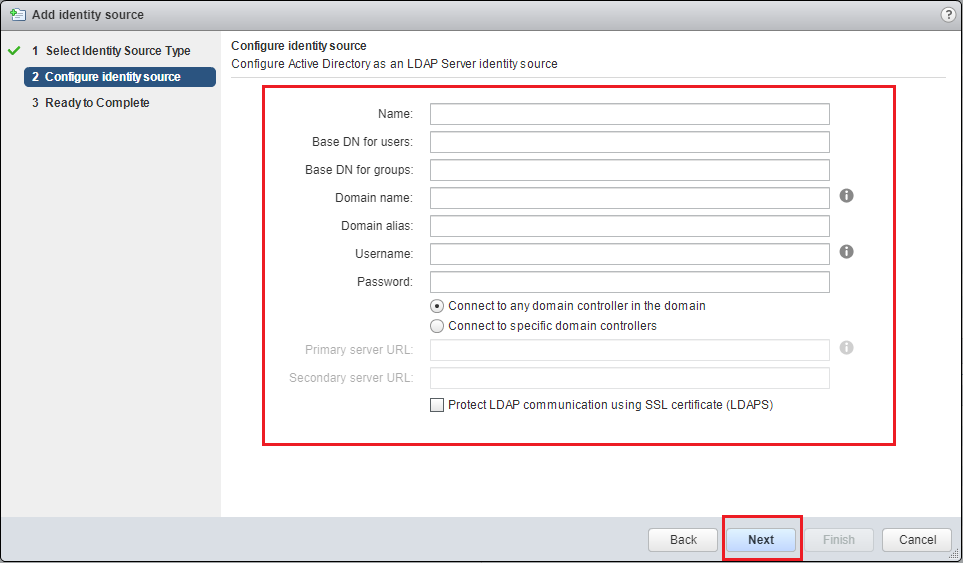

設定 Active Directory 網域時,請使用下表中的資訊。

| 選項 | 說明 |

|---|---|

| Name | 身分識別來源的名稱。 |

| 使用者的基準 DN | 使用者的基準辨別名稱。 |

| 網域名稱 | 網域的 FQDN,例如 example.com。 請勿在此文字輸入框中提供 IP 位址。 |

| 網域別名 | 網域 NetBIOS 名稱。 如果您使用 SSPI 驗證,請將 Active Directory 網域的 NetBIOS 名稱新增為身分識別來源的別名。 |

| 群組的基準 DN | 群組的基準辨別名稱。 |

| 主要伺服器 URL | 網域的主要網域控制站 LDAP 伺服器。 使用此格式: ldap://hostname:port 或 ldaps://hostname:port。 LDAP 連線的連接埠通常為 389,LDAPS 連線則為 636。 針對 Active Directory 多網域控制站部署,LDAP 的連接埠通常為 3268,LDAPS 連線則為 3269。當您在主要或次要 LDAP URL 中使用 ldaps:// 時,需要建立 Active Directory 伺服器 LDAPS 端點信任的憑證。 |

| 次要伺服器 URL | 用於容錯移轉的次要網域控制站 LDAP 伺服器的位址。 |

| 選擇憑證 | 若您想搭配 Active Directory LDAP 伺服器或 OpenLDAP 伺服器身分識別來源使用 LDAPS,在 [URL] 文字輸入框中輸入 ldaps:// 後,即會出現「選擇憑證」按鈕。 不需要次要 URL。 |

| 使用者名稱 | 網域中的使用者識別碼,該使用者對使用者和群組至少具基準 DN 的唯讀存取權。 |

| 密碼 | 使用者名稱所指定的使用者密碼。 |

取得上表中的資訊後,您可以將內部部署的 Active Directory 新增為 vCenter 上的單一登入身分識別來源。

提示

您可以在 VMware 文件頁面上找到單一登入身分識別來源的詳細資訊。

在私人雲端上設定新的 Active Directory

您可以在私人雲端上設定新的 Active Directory 網域,並將其作為單一登入的身分識別來源。 Active Directory 網域可以是現有 Active Directory 樹系的一部分,也可以將其設為獨立樹系。

新的 Active Directory 樹系和網域

若要設定新的 Active Directory 樹系和網域,您需要:

- 一部或多部執行 Microsoft Windows Server 的虛擬機器,用來作為新 Active Directory 樹系和網域的網域控制站。

- 針對名稱解析執行 DNS 服務的一部或多部虛擬機器。

請參閱安裝新的 Windows Server 2012 Active Directory 樹系了解詳細步驟。

提示

如需提升服務可用性,建議您設定多個網域控制站和 DNS 伺服器。

設定 Active Directory 樹系和網域之後,您可以在 vCenter 上為新的 Active Directory 新增身分識別來源。

現有 Active Directory 樹系中的新 Active Directory 網域

若要設定現有 Active Directory 樹系中的新 Active Directory 網域,您需要:

- 以站對站 VPN 連線到 Active Directory 樹系位置。

- DNS 伺服器可用來解析現有 Active Directory 樹系的名稱。

請參閱安裝新的 Windows Server 2012 Active Directory 子網域或樹狀網域了解詳細步驟。

設定 Active Directory 網域之後,您可以在 vCenter 上為新的 Active Directory 新增身分識別來源。

在 Azure 上設定 Active Directory

在 Azure 上執行的 Active Directory 與在內部部署執行的 Active Directory 相似。 若要將 Azure 上執行的 Active Directory 設定為 vCenter 上的單一登入身分識別來源,vCenter 伺服器和 PSC 必須能透過網路連線到執行 Active Directory 服務的 Azure 虛擬網路。 您可以從 Active Directory 服務執行至 CloudSimple 私人雲端的 Azure 虛擬網路,透過 ExpressRoute 使用 Azure 虛擬網路連線來建立此連線。

建立網路連線之後,請遵循將內部部署 Active Directory 新增為單一登入身分識別來源中的步驟,將其新增為身分識別來源。

在 vCenter 上新增身分識別來源

在私人雲端上提升權限。

登入私人雲端的 vCenter。

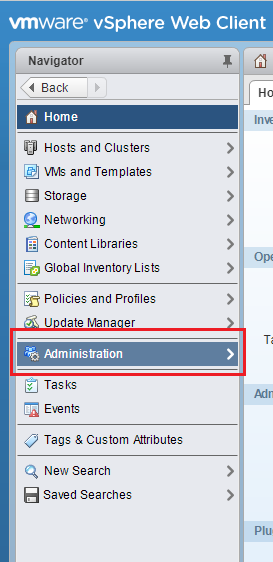

選取 [首頁] > [管理]。

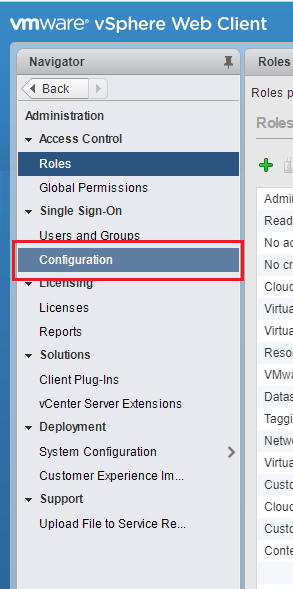

選取 [單一登入] > [設定]。

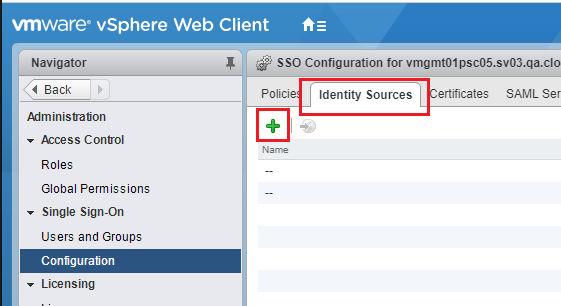

開啟 [身分識別來源] 索引標籤,按一下 + 即可新增身分識別來源。

選取 [Active Directory 作為 LDAP 伺服器],然後按一下 [下一步]。

![醒目提示 [Active Directory 作為 LDAP 伺服器] 選項的螢幕擷取畫面。](media/onpremad04.png)

指定環境的身分識別來源參數,然後按一下 [下一步]。

檢閱設定,然後按一下 [完成]。