Microsoft Entra SSO 與 WebTMA 整合

在本文中,您將瞭解如何整合 WebTMA 與 Microsoft Entra ID。 WebTMA 是 CMMS (電腦化維護管理系統) 資產、空間、元件和工作順序管理系統。 整合 WebTMA 與 Microsoft Entra ID 後,您可以:

- 在 Microsoft Entra ID 中控制可存取 WebTMA 的人員。

- 讓使用者運用其 Microsoft Entra 帳戶自動登入 WebTMA。

- 在一個集中式位置管理您的帳戶。

您將在測試環境中設定及測試 WebTMA 的 Microsoft Entra 單一登入。 WebTMA 支援 SP 和 IDP 起始的單一登入,也支援 Just-In-Time 使用者佈建。

注意

此應用程式的識別碼是固定的字串值,因此一個租用戶中只能設定一個執行個體。

必要條件

若要整合 Microsoft Entra ID 與 WebTMA,您需要:

- Microsoft Entra 使用者帳戶。 若尚未有帳戶,可以免費建立帳戶。

- 下列角色其中之一:應用程式系統管理員、雲端應用程式管理員或應用程式擁有者。

- Microsoft Entra 訂用帳戶。 如果您沒有訂用帳戶,可以取得免費帳戶。

- 已啟用 WebTMA 單一登入 (SSO) 的訂用帳戶。

新增應用程式並指派測試使用者

開始設定單一登入的流程之前,您需要從 Microsoft Entra 資源庫新增 WebTMA 應用程式。 您需要將測試使用者帳戶指派給應用程式,並測試單一登入設定。

從 Microsoft Entra 資源庫新增 WebTMA

從 Microsoft Entra 應用程式庫新增 WebTMA,以設定 WebTMA 的單一登入。 如需如何從資源庫新增應用程式的詳細資訊,請參閱快速入門:從資源庫新增應用程式。

建立並指派 Microsoft Entra 測試使用者

請遵循 建立和指派使用者帳戶 一文中的指導方針,建立名為 B.Simon 的測試使用者帳戶。

或者,您也可以使用企業應用程式組態精靈。 在此精靈中,您可以將應用程式新增至租用戶、將使用者/群組新增至應用程式,以及指派角色。 精靈也會提供單一登入組態窗格的連結。 深入了解 Microsoft 365 精靈。

設定 Microsoft Entra SSO

完成下列步驟以啟用 Microsoft Entra 單一登入。

以至少 雲端應用程式系統管理員 的身分登入 Microsoft Entra 系統管理中心。

瀏覽至 [身分識別]>[應用程式]>[企業應用程式]>[WebTMA]>[單一登入]。

在 [選取單一登入方法] 頁面上,選取 [SAML]。

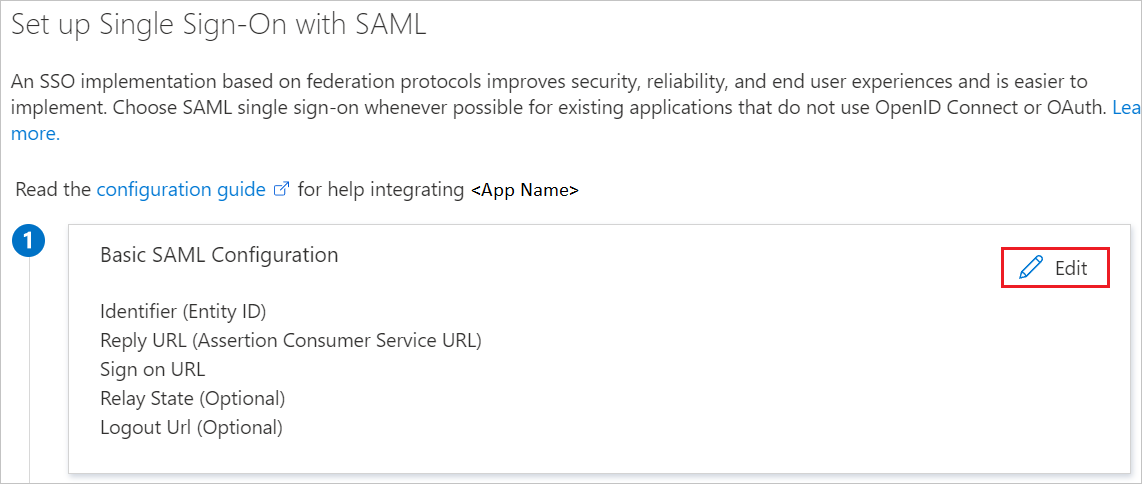

在 [以 SAML 設定單一登入] 頁面上,選取 [基本 SAML 組態] 的鉛筆圖示,以編輯設定。

在 [基本 SAML 組態] 區段上,執行下列步驟:

a. 在 [識別碼] 文字方塊中,輸入 URL:

http://www.webtma.netb. 在 [回覆 URL] 文字方塊中,以下列模式輸入 URL:

https://<hostName>/<loginApplicationPath>/SAMLService.aspx?c=<clientName>若要以 SP 起始模式設定應用程式,請執行下列步驟:

在 [登入 URL] 文字方塊中,以下列模式輸入 URL:

https://<hostName>/<loginApplicationPath>/SAMLLogin.aspx?c=<clientName>注意

這些都不是真正的值。 請使用實際的「回覆 URL」和「登入 URL」更新這些值。 請連絡 Respondent 用戶端支援小組以取得這些值。 您也可以參考 [基本 SAML 設定] 區段中所顯示的模式。

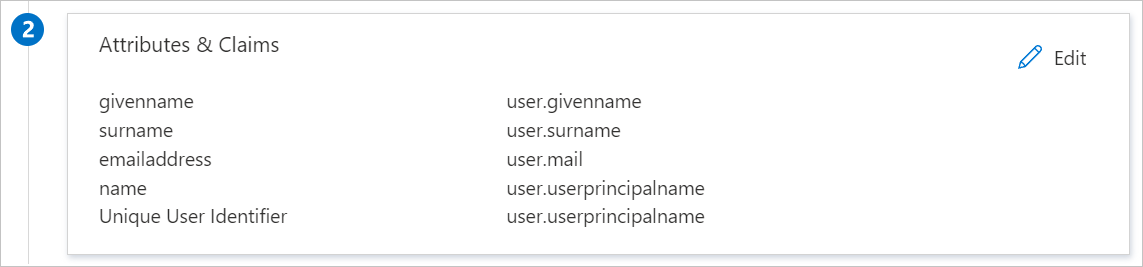

WebTMA 應用程式需要特定格式的 SAML 判斷提示,因此您必須將自訂屬性對應新增至 SAML 權杖屬性設定。 下列螢幕擷取畫面顯示預設屬性的清單。

除了上述屬性外,WebTMA 應用程式還需要在 SAML 回應中多傳回幾個屬性,如下所示。 這些屬性也會預先填入,但您可以根據需求來檢閱這些屬性。

名稱 來源屬性 電子郵件 user.mail FirstName user.givenname LastName user.surname 在 [以 SAML 設定單一登入] 頁面上的 [SAML 簽署憑證] 區段中,尋找 [同盟中繼資料 XML],然後選取 [下載],以下載憑證並將其儲存在電腦上。

![[MSSQLSERVER 的通訊協定內容] 顯示憑證下載連結的螢幕擷取畫面。](common/metadataxml.png)

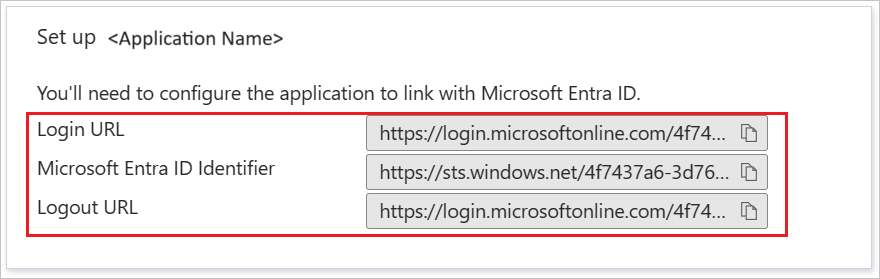

在 [設定 WebTMA] 區段上,根據您的需求複製適當的 URL。

設定 WebTMA SSO

若要在 WebTMA 端設定單一登入,您必須將從應用程式設定下載的 [同盟中繼資料 XML] 和複製的適當 URL 傳送給 WebTMA 支援小組。 此設定是為了正確設定雙方的 SAML SSO 連線。

建立 WebTMA 測試使用者

本節會在 WebTMA 中建立名為 B.Simon 的使用者。 WebTMA 支援依預設啟用的 Just-In-Time 使用者佈建。 本節中沒有適用於您的動作項目。 如果 WebTMA 中還沒有任何使用者存在,在驗證之後就會建立新的使用者。

測試 SSO

在本節中,您會使用下列選項來測試您的 Microsoft Entra 單一登入設定。

SP 起始:

請按一下 [測試此應用程式],這會重新導向至 WebTMA 登入 URL,您可以在此處起始登入流程。

直接移至 WebTMA 登入 URL,並且從該處起始登入流程。

IDP 起始:

- 按一下 [測試此應用程式],您應該會自動登入您已設定 SSO 的 WebTMA。

您也可以使用 Microsoft「我的應用程式」,以任何模式測試應用程式。 您按一下「我的應用程式」中的 [WebTMA] 圖格時,如果是在 SP 模式中設定,系統會將您重新導向至應用程式登入頁面來起始登入流程,而如果是在 IDP 模式中設定,則您應該會自動登入已設定 SSO 的 WebTMA。 如需詳細資訊,請參閱 Microsoft Entra 我的應用程式。

其他資源

下一步

設定 WebTMA 後,您可以強制執行工作階段控制項,以即時防止組織的敏感資料遭到外洩和滲透。 工作階段控制項會從條件式存取延伸。 了解如何使用 Microsoft Cloud App Security 來強制執行工作階段控制項。