教學課程:整合 Microsoft Entra SSO 與 Kintone

在本教學課程中,您將瞭解如何整合 Kintone 與 Microsoft Entra ID。 整合 Kintone 與 Microsoft Entra ID 後,您可以:

- 在 Microsoft Entra ID 中控制可存取 Kintone 的人員。

- 協助使用者以其 Microsoft Entra 帳戶自動登入 Kintone。

- 在一個集中式位置管理您的帳戶。

必要條件

若要設定 Microsoft Entra 與 Kintone 的整合作業,您需要下列項目:

- Microsoft Entra 訂用帳戶。 若您沒有 Microsoft Entra 環境,可以申請免費帳戶。

- 已啟用 Kintone 單一登入的訂用帳戶。

案例描述

在本教學課程中,您會在測試環境中設定及測試 Microsoft Entra 單一登入。

- Kintone 支援 SP 起始的 SSO。

- Kintone 支援自動使用者佈建。

從資源庫新增 Kintone

若要設定將 Kintone 整合到 Microsoft Entra ID 中,則必須從資源庫將 Kintone 新增至受控 SaaS 應用程式清單。

- 以至少 雲端應用程式系統管理員 的身分登入 Microsoft Entra 系統管理中心。

- 瀏覽至 [身分識別] > [應用程式] > [企業應用程式] > [新增應用程式]。

- 在 [從資源庫新增] 區段的搜尋方塊中輸入 Kintone。

- 從結果面板選取 [Kintone],然後新增應用程式。 將應用程式新增至您的租用戶時,請稍候幾秒鐘。

或者,您也可以使用企業應用程式組態精靈。 在此精靈中,您可以將應用程式新增至租用戶、將使用者/群組新增至應用程式、指派角色,以及逐步進行 SSO 設定。 深入了解 Microsoft 365 精靈。

設定及測試適用於 Kintone 的 Microsoft Entra SSO

以名為 B.Simon 的測試使用者,設定及測試與 Kintone 搭配執行的 Microsoft Entra SSO。 為確保 SSO 能正常執行,您必須在 Microsoft Entra 使用者與 Kintone 中的相關使用者之間建立連結關聯性。

若要設定及測試與 Kintone 搭配執行的 Microsoft Entra SSO,請執行下列步驟:

- 設定 Microsoft Entra SSO - 讓使用者能夠使用此功能。

- 建立 Microsoft Entra 測試使用者 - 以使用 B.Simon 測試 Microsoft Entra 單一登入。

- 指派 Microsoft Entra 測試使用者 - 讓 B.Simon 使用 Microsoft Entra 單一登入。

- 設定 Kintone SSO - 在應用程式端進行單一登入設定。

- 建立 Keystone 測試使用者 - 使 Kintone 中對應的 B.Simon 連結至使用者在 Microsoft Entra 中的代表項目。

- 測試 SSO - 確認組態是否正常運作。

設定 Microsoft Entra SSO

遵循下列步驟來啟用 Microsoft Entra SSO。

以至少 雲端應用程式系統管理員 的身分登入 Microsoft Entra 系統管理中心。

瀏覽至 [身分識別] > [應用程式] > [企業應用程式] > [Kintone] > [單一登入]。

在 [選取單一登入方法] 頁面上,選取 [SAML]。

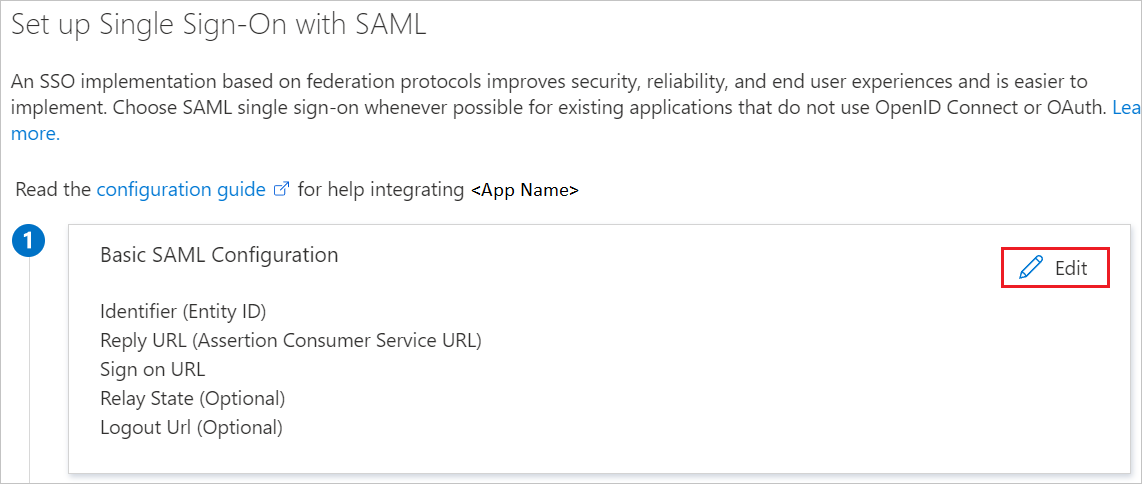

在 [以 SAML 設定單一登入] 頁面上,按一下 [基本 SAML 設定] 的鉛筆圖示,以編輯設定。

在 [基本 SAML 組態] 區段上,執行下列步驟:

a. 在 [識別碼 (實體識別碼)] 文字方塊中,使用下列模式輸入 URL:

https://<companyname>.kintone.comb. 在 [登入 URL] 文字方塊中,使用下列模式輸入 URL:

https://<companyname>.kintone.com注意

這些都不是真正的值。 請使用實際的「識別碼」和「登入 URL」更新這些值。 請連絡 Kintone 用戶端支援小組以取得這些值。 您也可以參考基本 SAML 組態區段所示的模式。

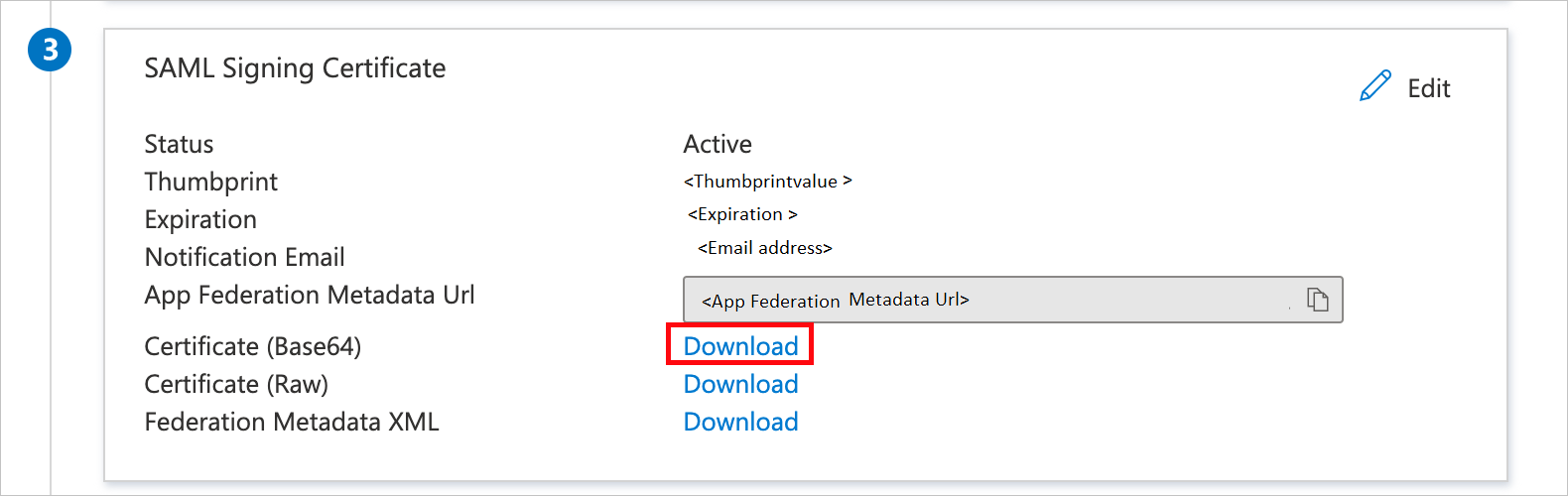

在 [以 SAML 設定單一登入] 頁面的 [SAML 簽署憑證] 區段中,按一下 [下載],以依據您的需求從指定選項下載 [憑證 (Base64)],並儲存在您的電腦上。

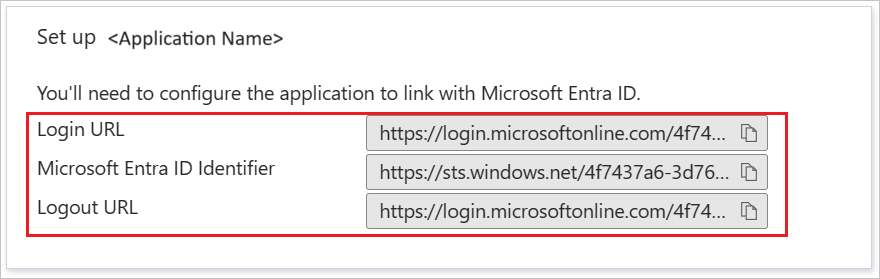

在 [設定 Kintone] 區段上,依據您的需求複製適當的 URL。

建立 Microsoft Entra 測試使用者

在本節中,您將建立名為 B.Simon 的測試使用者。

- 以至少是使用者管理員的身分登入 Microsoft Entra 系統管理中心。

- 瀏覽至 [身分識別]>[使用者]>[所有使用者]。

- 選取畫面頂端的 [新增使用者] > [建立新使用者]。

- 在 [使用者] 屬性中,執行下列步驟:

- 在 [顯示名稱] 欄位中,輸入

B.Simon。 - 在 [使用者主體名稱] 欄位中,輸入 username@companydomain.extension。 例如:

B.Simon@contoso.com。 - 選取 [顯示密碼] 核取方塊,然後記下 [密碼] 方塊中顯示的值。

- 選取 [檢閱 + 建立]。

- 在 [顯示名稱] 欄位中,輸入

- 選取 建立。

指派 Microsoft Entra 測試使用者

在本節中,您會透過授與 B.Simon 存取 Kintone 的權限,允許其使用單一登入。

- 以至少 雲端應用程式系統管理員 的身分登入 Microsoft Entra 系統管理中心。

- 瀏覽至 [身分識別] > [應用程式] > [企業應用程式] > [Kintone]。

- 在應用程式概觀頁面中,選取 [使用者和群組]。

- 選取 [新增使用者/群組],然後在 [新增指派] 對話方塊中選取 [使用者和群組]。

- 在 [使用者和群組] 對話方塊中,從 [使用者] 列表中選取 [B.Simon],然後按一下畫面底部的 [選取] 按鈕。

- 如果您預期將角色指派給使用者,則可以從 [選取角色] 下拉式清單中選取該角色。 如果未為此應用程式設定任何角色,您會看到已選取 [預設存取權] 角色。

- 在 [新增指派] 對話方塊中,按一下 [指派] 按鈕。

設定 Kintone SSO

在不同的 Web 瀏覽器視窗中,以系統管理員身分登入您的 Kintone 公司網站。

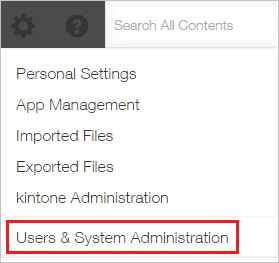

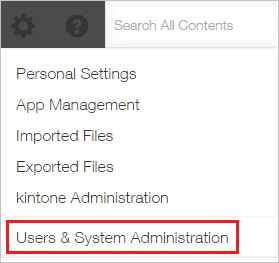

按一下 [設定] 圖示。

按一下 [使用者與系統管理]。

在 [系統管理 > 安全性] 底下,按一下 [登入]。

按一下 [啟用 SAML 驗證] 。

![SAML 驗證 顯示已選取 [使用者與系統管理] 的螢幕擷取畫面。](media/kintone-tutorial/security.png)

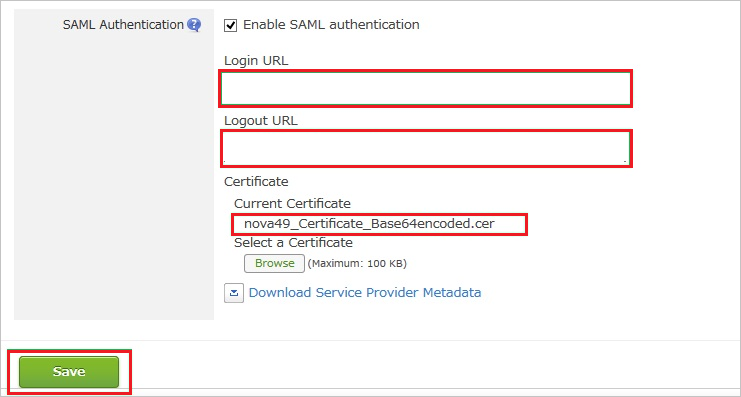

在 [SAML 驗證] 區段中,執行下列步驟:

a. 在 [登入 URL] 文字輸入框中,貼上 [登入 URL] 的值。

b. 在 [登出 URL] 文字輸入框中貼上值

https://login.microsoftonline.com/common/wsfederation?wa=wsignout1.0。c. 按一下 [瀏覽] 以上傳從 Azure 入口網站下載的憑證檔案。

d. 按一下 [檔案] 。

建立 Kintone 測試使用者

若要讓 Microsoft Entra 使用者能夠登入 Kintone,您必須將他們佈建到 Kintone。 Kintone 需以手動的方式佈建。

若要佈建使用者帳戶,請執行下列步驟:

以系統管理員身分登入您的 Kintone 公司網站。

按一下 [設定] 圖示。

按一下 [使用者與系統管理]。

在 [使用者管理] 底下,按一下 [部門與使用者]。

按一下 [新使用者] 。

![新增使用者 顯示 [使用者] 區段的螢幕擷取畫面,其中已選取 [新增使用者] 動作。](media/kintone-tutorial/status.png)

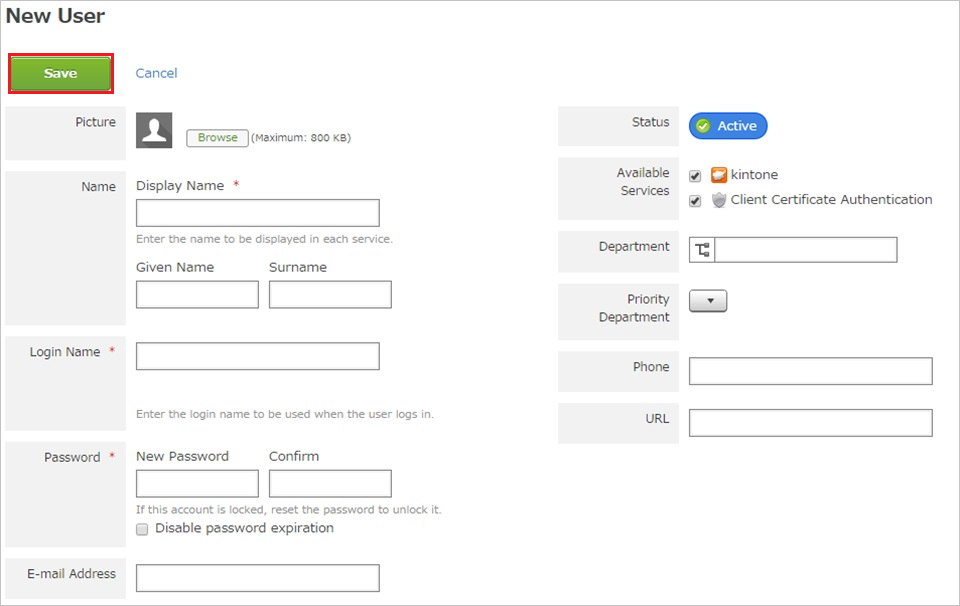

在 [新增使用者] 區段中,執行下列步驟:

a. 在相關文字輸入框中輸入您想要佈建之有效 Microsoft Entra 帳戶的 [顯示名稱]、[登入名稱]、[新密碼]、[確認密碼]、[電子郵件地址] 及其他詳細資料。

b. 按一下 [儲存]。

注意

您可以使用任何其他的 Kintone 使用者帳戶建立工具或 Kintone 提供的 API,來佈建 Microsoft Entra 使用者帳戶。

測試 SSO

在本節中,您會使用下列選項來測試您的 Microsoft Entra 單一登入設定。

按一下 [測試此應用程式],重新導向至可用於起始登入流程的 Kintone 登入 URL。

直接移至 Kintone 登入 URL,然後從該處起始登入流程。

您可以使用 Microsoft 我的應用程式。 當您按一下「我的應用程式」中的 [Kintone] 圖格時,這會重新導向至 HireVue 登入 URL。 如需詳細資訊,請參閱 Microsoft Entra 我的應用程式。

下一步

設定 kpifire 後,您可以強制執行工作階段控制項,以即時保護組織的敏感性資料免遭外泄和滲透。 工作階段控制項會從條件式存取延伸。 了解如何使用適用於雲端的 Microsoft Defender 應用程式來強制執行工作階段控制項。