使用 Log Analytics 來分析 Microsoft Entra 活動記錄

整合 Microsoft Entra 活動記錄與 Azure 監視器記錄之後,即可使用 Log Analytics 和 Azure 監視器記錄的強大功能來深入了解環境。

比較您的 Microsoft Entra 登入記錄與適用於雲端的 Microsoft Defender 所發佈的安全性記錄。

將 Azure Application Insights 中的應用程式效能資料相互關聯,以在應用程式的登入頁面上進行效能瓶頸的疑難排解。

分析「身分識別保護」有風險的使用者與風險偵測記錄,以偵測您環境中的威脅。

本文說明如何在 Log Analytics 工作區中分析 Microsoft Entra 活動記錄。

必要條件

若要使用 Log Analytics 分析活動記錄,您需要:

- 已經運作的 Microsoft Entra 租用戶,並具備 Microsoft Entra ID P1 或 P2 授權。

- Log Analytics 工作區和對該工作區的存取權

- 適用於 Azure 監視器 和 Microsoft Entra ID 的合適角色

Log Analytics 工作區

您必須建立 Log Analytics 工作區。 有數個因素可決定對 Log Analytics 工作區的存取。 您需要工作區的適當角色,以及傳送資料的資源。

如需詳細資訊,請參閱管理 Log Analytics 工作區的存取權。

Azure 監視器角色

Azure 監視器提供 兩個內建角色 檢視監視資料和編輯監視設定。 Azure 角色型存取控制 (RBAC) 也提供兩個授與類似存取權的 Log Analytics 內建角色。

檢視:

- 監視讀取器

- 日誌分析檢視者

檢視和修改設定:

- 觀察參與者

- Log Analytics 參與者

如需 Azure 監視器內建角色的詳細資訊,請參閱 Azure 監視器中的角色、權限和安全性。

如需 Log Analytics 角色的詳細資訊,請參閱 Azure 內建角色

Microsoft Entra 角色

唯讀存取權可讓您檢視活頁簿內的 Microsoft Entra ID 記錄資料、從 Log Analytics 查詢資料,或在 Microsoft Entra 系統管理中心讀取記錄。 更新存取權可新增建立和編輯診斷設定,以便將Microsoft Entra 資料傳送至 Log Analytics 工作區。

讀取:

- 報告檢視器

- 安全性閱讀器

- 全球閱讀器

更新:

- 安全性系統管理員

如需 Microsoft Entra 內建角色的詳細資訊,請參閱 Microsoft Entra 內建角色。

存取 Log Analytics

若要檢視 Microsoft Entra ID Log Analytics,您必須已將活動記錄從 Microsoft Entra ID 傳送至 Log Analytics 工作區。 此流程涵蓋在如何整合活動記錄與 Azure 監視器一文中。

以至少報表讀者身分登入 Microsoft Entra 系統管理中心。

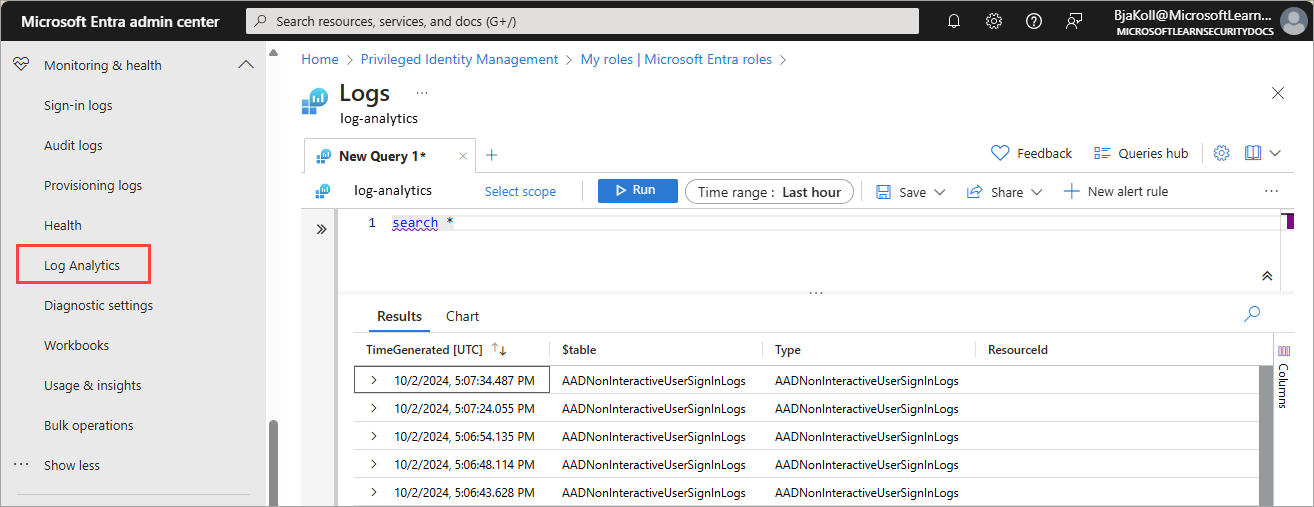

瀏覽至 身分識別>監控與健康狀態>記錄分析。 隨即會執行預設的搜尋查詢。

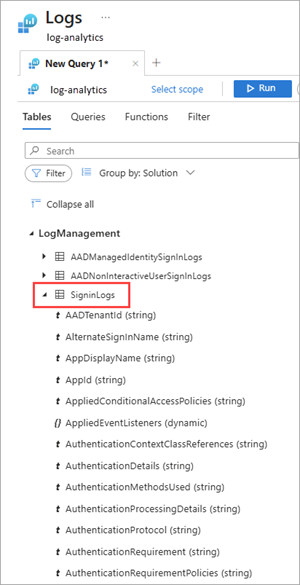

展開 [LogManagement] 類別,以檢視記錄相關查詢的清單。

選取或將滑鼠停留在查詢名稱上,以檢視描述和其他有用的詳細資料。

從清單中展開查詢以檢視結構描述。

查詢活動記錄

您可以對已路由至 Log Analytics 工作區的活動記錄執行查詢。 例如,若要取得上週最多登入的應用程式清單,請輸入下列查詢,然後選取 [執行] 按鈕。

SigninLogs

| where CreatedDateTime >= ago(7d)

| summarize signInCount = count() by AppDisplayName

| sort by signInCount desc

若要尋找有風險的登入事件,請使用下列查詢:

SigninLogs

| where RiskState contains "atRisk"

若要取得過去一週發生機率最高的前幾名稽核事件,請使用下列查詢:

AuditLogs

| where TimeGenerated >= ago(7d)

| summarize auditCount = count() by OperationName

| sort by auditCount desc

每天按動作分類的布建事件計數摘要:

AADProvisioningLogs

| where TimeGenerated > ago(7d)

| summarize count() by Action, bin(TimeGenerated, 1d)

針對 100 個配置事件進行預測,並預測關鍵屬性:

AADProvisioningLogs

| extend SourceIdentity = parse_json(SourceIdentity)

| extend TargetIdentity = parse_json(TargetIdentity)

| extend ServicePrincipal = parse_json(ServicePrincipal)

| where tostring(SourceIdentity.identityType) == "Group"

| project tostring(ServicePrincipal.Id), tostring(ServicePrincipal.Name), ModifiedProperties, JobId, Id, CycleId, ChangeId, Action, SourceIdentity.identityType, SourceIdentity.details, TargetIdentity.identityType, TargetIdentity.details, ProvisioningSteps

| take 100