條件式存取:適用於應用程式的篩選條件

目前條件式存取原則可以套用至所有應用程式或個別的應用程式。 擁有大量應用程式的組織可能會發現此流程難以跨多個條件式存取原則來進行管理。

條件式存取的應用程式篩選條件允許組織使用自訂屬性標記服務主體。 這些自訂屬性接著會新增至其條件式存取原則。 應用程式的篩選器會在權杖發行執行階段進行評估,一個常見的問題是應用程式是在執行階段,還是在設定時間指派的。

在本文件中,您將建立一個自訂屬性集、將自訂安全性屬性指派給您的應用程式,以及建立一個條件式存取原則來保護應用程式。

指派角色

自訂安全性屬性會區分安全性,而且只能由委派的使用者來管理。 下列一或多個角色應指派給管理或報告這些屬性的使用者。

| 角色名稱 | 描述 |

|---|---|

| 屬性指派系統管理員 | 將自訂安全性屬性索引鍵和值指派給支援的 Microsoft Entra 物件。 |

| 屬性指派讀者 | 讀取支援的 Microsoft Entra 物件的自訂安全性屬性索引鍵和值。 |

| 屬性定義管理員 | 定義和管理自訂安全性屬性的定義。 |

| 屬性定義讀者 | 讀取自訂安全性屬性的定義。 |

將適當的角色指派給將在目錄範圍內管理或報告這些屬性的使用者。 如需詳細步驟,請參閱 指派 Microsoft Entra 角色。

重要

依預設,全域管理員和其他系統管理員角色無權讀取、定義或指派自訂安全性屬性。

建立自訂安全性屬性

依照在 Microsoft Entra ID 中新增或停用自訂安全性屬性這篇文章中的指示,來新增下列屬性集和新屬性。

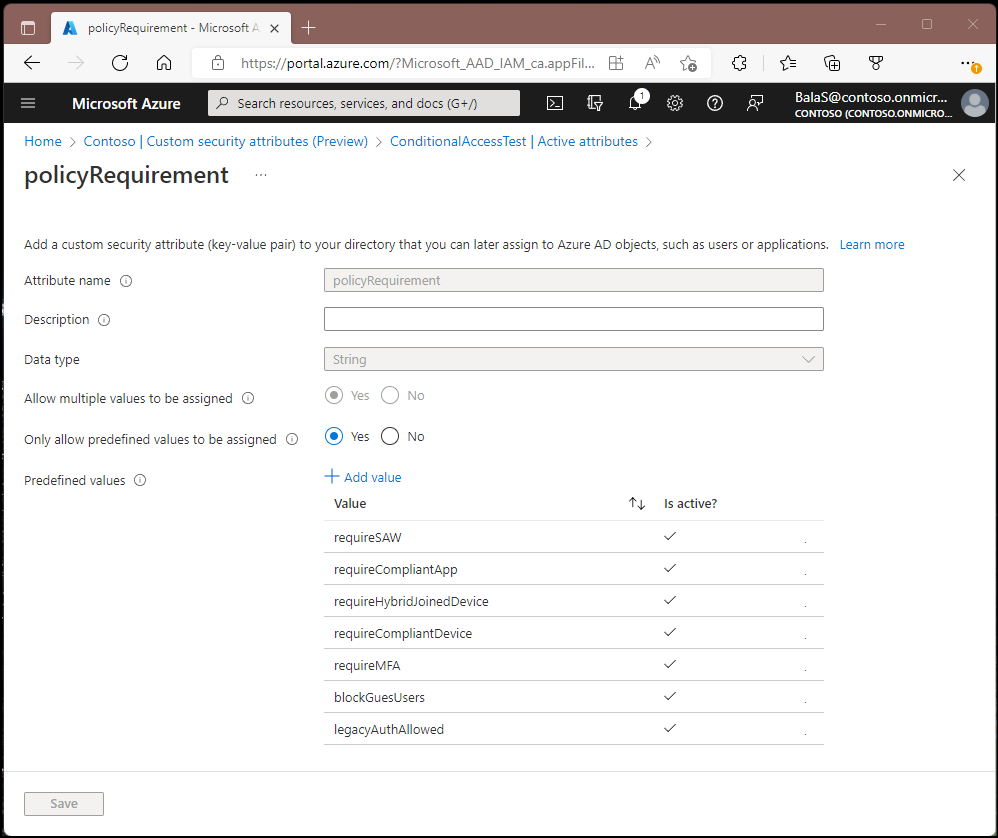

- 建立一個名為 ConditionalAccessTest 的屬性集。

- 建立名為 policyRequirement 的新屬性,以允許指派多個值並只允許指派預先定義的值。 我們新增了下列預先定義的值:

- legacyAuthAllowed

- blockGuestUsers

- requireMFA

- requireCompliantDevice

- requireHybridJoinedDevice

- requireCompliantApp

注意

應用程式的條件式存取篩選條件僅適用於「字串」類型的自訂安全性屬性。 自訂安全性屬性支援建立布林值資料類型,但條件式存取原則僅支援「字串」。

建立條件式存取原則

- 至少以條件式存取管理員和屬性定義讀者身分登入 Microsoft Entra 系統管理中心。

- 瀏覽至 [保護]>[條件式存取]。

- 選取 [新增原則]。

- 為您的原則命名。 建議組織針對其原則的名稱建立有意義的標準。

- 在 [指派] 底下,選取 [使用者] 或 [工作負載識別]。

- 在 [包含] 下,選取 [所有使用者]。

- 在 [排除] 下,選取 [使用者和群組],然後選擇您組織的緊急存取或急用帳戶。

- 選取完成。

- 在 [目標資源] 底下,選取下列選項:

- 選取此原則要套用到雲端應用程式的項目。

- 包含 選取資源。

- 選取 [編輯篩選器]。

- 將 [設定] 設定為 [是]。

- 選取我們稍早所建立名為 policyRequirement 的屬性。

- 將 [運算子] 設定為 Contains。

- 將 [值] 設定為 requireMFA。

- 選取完成。

- 在 [存取控制]>[授與] 底下選取 [授與存取權] 和 [需要多重要素驗證],然後選取 [選取]。

- 確認您的設定,並將 [啟用原則] 設為 [報告專用]。

- 選取 [建立] 以建立並啟用您的原則。

管理員使用報告專用模式確認設定之後,即可以將 [啟用原則] 從 [報告專用] 切換至 [開啟]。

設定自訂屬性

步驟 1:設定應用程式範例

如果您已經有使用服務主體的測試應用程式,則可略過此步驟。

設定可示範作業或 Windows 服務如何使用應用程式範例執行,而非以使用者的身分識別執行。 遵循快速入門:取得權杖並使用主控台應用程式的身分識別呼叫 Microsoft Graph API文章中的指示,建立此應用程式。

步驟 2:將自訂安全性屬性指派給應用程式

如果您的租用戶中沒有列出服務主體,則無法將其設為目標。 Office 365 套件是這類服務主體的一個範例。

- 以至少條件式存取管理員~/identity/role-based-access-control/permissions-reference.md#conditional-access-administrator) 和屬性指派管理員身分登入 Microsoft Entra 系統管理中心。

- 瀏覽至 [身分識別]>[應用程式]>[企業應用程式]。

- 選取您要將自訂安全性屬性套用到其中的服務主體。

- 在 [管理]>[自訂安全性屬性] 底下,選取 [新增指派]。

- 在 [屬性集] 底下,選取 [ConditionalAccessTest]。

- 在 [屬性名稱] 底下,選取 [policyRequirement]。

- 在 [指派的值] 底下,依序選取 [新增值]、從清單中選取 [requireMFA],然後選取 [完成]。

- 選取 [儲存]。

步驟 3:測試原則

以原則將套用到其中的使用者身分登入,並測試看看在存取應用程式時是否需要 MFA。

其他案例

- 封鎖舊版驗證

- 封鎖對應用程式的外部存取

- 需要符合規範的裝置或 Intune 應用程式保護原則

- 針對特定的應用程式強制執行登入頻率控制項

- 對於特定的應用程式,需要特殊權限存取工作站

- 對於高風險的使用者和特定的應用程序,需要工作階段控制項