Microsoft Entra ID Protection 和條件式存取的自我補救體驗

透過 Microsoft Entra ID Protection 和條件式存取,您可以執行下列動作:

- 要求使用者註冊 Microsoft Entra 多因素認證

- 自動補救風險性登入和遭到入侵的使用者

- 在特定情況下封鎖使用者。

整合使用者和登入風險的條件式存取原則會影響使用者的登入體驗。 允許使用者使用Microsoft Entra 多重要素驗證和自助式密碼重設等工具,可能會降低影響。 這些工具以及適當的原則選擇,可在使用者需要時提供自我補救選項,同時仍強制執行強式安全性控制。

多重身份驗證註冊

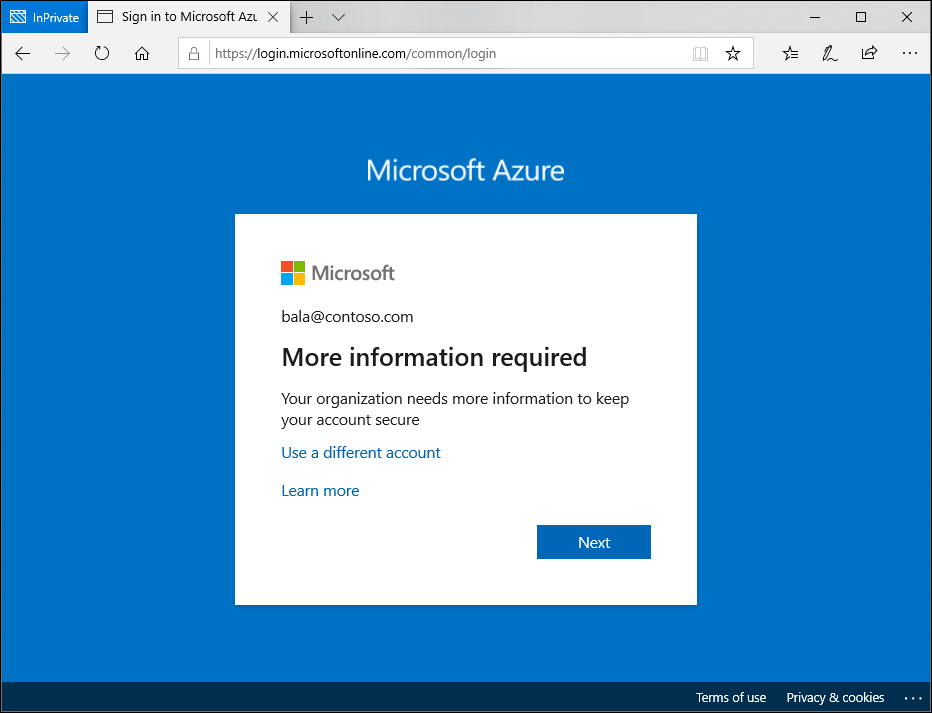

當系統管理員啟用需要Microsoft Entra 多重要素驗證註冊的標識符保護原則時,使用者可以使用 Microsoft Entra 多重要素驗證進行自我補救。 設定此原則可讓用戶註冊 14 天,之後他們被迫註冊。

註冊中斷

登入任何 Microsoft Entra 整合的應用程式時,使用者會收到關於設定帳戶以進行多重要素驗證的需求通知。 在 Windows 的開箱體驗中,這項政策也會對使用新裝置的新使用者生效。

完成註冊 Microsoft Entra 多重要素驗證並登入的引導式步驟。

風險自我補救

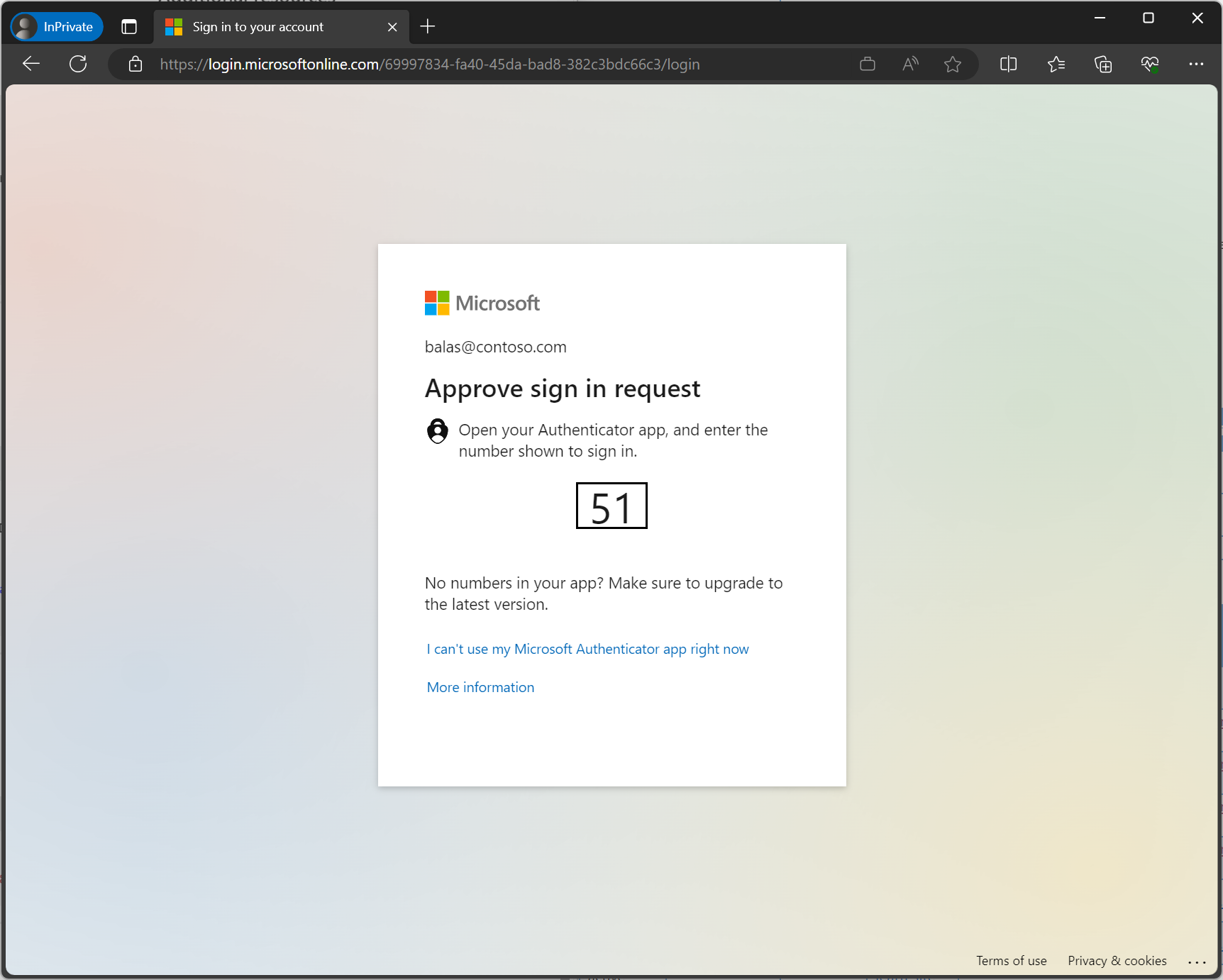

若系統管理員設定風險型條件式存取原則,受影響的使用者會在達到設定的風險層級時遭到中斷。 如果系統管理員允許使用多重要素驗證進行自我補救,此流程會以一般多重要素驗證提示的形式向使用者顯示。

如果使用者完成多重要素驗證,則會補救其風險,而且可以登入。

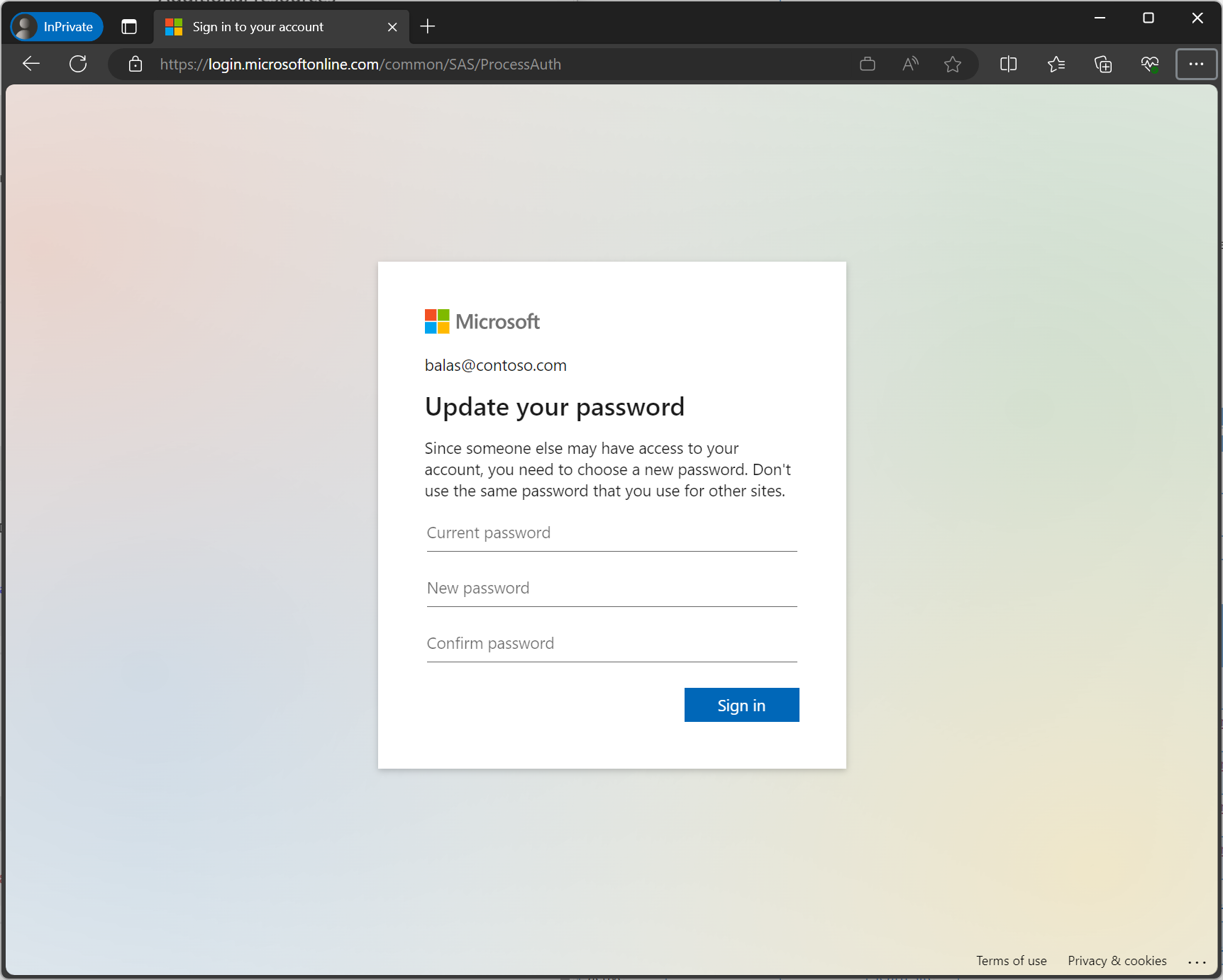

如果使用者面臨風險,而不只是登入,系統管理員可以在條件式存取中設定用戶風險原則,以要求除了多重要素驗證之外,還需要變更密碼。 在此情況下,使用者會看到下列額外畫面。

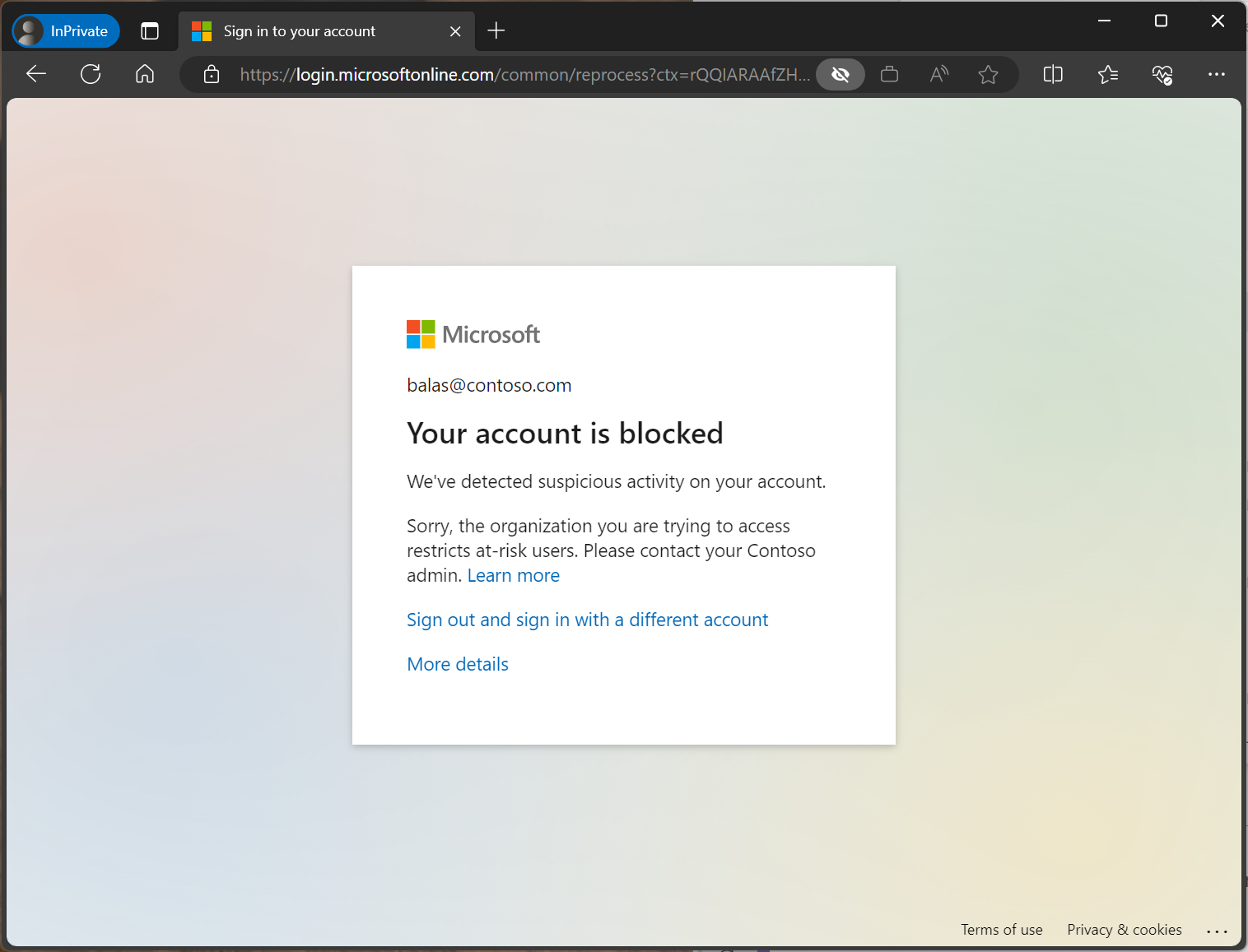

風險性登入系統管理員解除封鎖

系統管理員可能會根據用戶的風險等級封鎖使用者登入。 若要解除封鎖,用戶必須連絡其IT人員,或嘗試從熟悉的位置或裝置登入。 在此情況下,無法進行自我補救。

IT 人員可以遵循 解除封鎖使用者 中的指示,讓使用者重新登入。

高風險技術人員

如果租戶未啟用自我補救政策,技術人員所屬租戶的系統管理員必須進行風險補救。 例如:

- 一個組織擁有受控服務提供者 (MSP) 或雲端解決方案提供者 (CSP) 負責設定組織的雲端環境。

- 其中一個 MSP 技術人員的認證發生外洩,並觸發了高風險事件。 於是該技術人員遭到封鎖,無法登入其他租用戶。

- 如果家用租戶已啟用要求高風險使用者更改密碼或對風險性用戶實施 MFA 等適當政策,技術人員便可自行進行補救並登入。

- 如果主租用戶未啟用自我補救原則,則必須由技術人員主租用戶的系統管理員來補救風險。