針對全球安全存取用戶端進行疑難排解:[健康情況檢查] 索引卷標

本檔使用進階診斷公用程式中的 [ 健康情況檢查 ] 索引卷標,提供全域安全存取用戶端的疑難解答指引。

簡介

進階診斷健康情況檢查會執行測試,以確認全域安全存取用戶端是否正常運作,且其元件正在執行。

執行健康情況檢查

若要執行全域安全存取用戶端的健康情況檢查:

- 以滑鼠右鍵按兩下全域安全存取客戶端系統匣圖示,然後選取[ 進階診斷]。

- [用戶帳戶控制] 對話框隨即開啟。 選取 [ 是 ] 以允許用戶端應用程式變更您的裝置。

- 在 [ 全域安全存取用戶端 - 進階診斷] 對話框中,選取 [ 健全狀況檢查 ] 索引卷標。切換索引卷標會執行健康情況檢查。

解決程式

大部分的健康情況檢查測試相依於彼此。 如果測試失敗:

- 解決清單中的第一個失敗測試。

- 選取 [ 重新整理 ] 以檢視更新的測試狀態。

- 重複執行,直到您解決所有失敗的測試為止。

![[全域安全存取健康情況] 檢查索引標籤的螢幕快照,其中已醒目提示 [重新整理] 按鈕。](media/troubleshoot-global-secure-access-client-diagnostics-health-check/troubleshoot-health-check-refresh.png)

檢查 事件檢視器

在疑難解答程式中,檢查全域安全存取用戶端的 事件檢視器 很有用。 記錄檔包含有關錯誤及其原因的寶貴事件。

- 流覽至 控制台> System and Security>Windows Tools。

- 啟動 事件檢視器。

- 流覽至 Windows 全域安全存取用戶端Microsoft>>應用程式和服務記錄。>

- 若要檢視客戶端記錄,請選取 [作業]。

- 若要檢視驅動程序記錄,請選取 [ 核心]。

健康情況檢查測試

下列檢查會確認 Global Secure Access 用戶端的健康情況。

裝置已加入 Microsoft Entra

Windows 用戶端會向全球安全存取服務驗證使用者和裝置。 裝置驗證會根據裝置令牌,要求裝置已Microsoft已加入 Entra 或Microsoft已加入 Entra 混合式。 目前不支援已註冊 Microsoft Entra 的裝置。

若要檢查裝置的狀態,請在命令提示字元中輸入下列命令: dsregcmd.exe /status。

![命令提示字元的螢幕快照,其中已醒目提示 [裝置狀態][AzureAdJoined:是]。](media/troubleshoot-global-secure-access-client-diagnostics-health-check/troubleshoot-health-entra-joined.png)

可以連線到因特網

這項檢查指出裝置是否已連線到因特網。 全域安全存取用戶端需要因特網連線。 這項測試是以網路連線狀態指示器 (NCSI) 功能為基礎。

正在執行的通道服務

全域安全存取通道服務必須執行。

- 若要確認此服務是否正在執行,請在命令提示字元中輸入下列命令:

sc query GlobalSecureAccessTunnelingService - 如果全域安全存取通道服務未執行,請從

services.msc啟動它。 - 如果服務無法啟動,請在 事件檢視器 中尋找錯誤。

執行中的引擎服務

全域安全存取引擎服務必須執行。

- 若要確認此服務正在執行,請在命令提示字元中輸入下列命令:

sc query GlobalSecureAccessEngineService - 如果全域安全存取引擎服務未執行,請從

services.msc啟動它。 - 如果服務無法啟動,請在 事件檢視器 中尋找錯誤。

執行的原則擷取器服務

全域安全存取原則擷取器服務必須執行。

- 若要確認此服務是否正在執行,請在命令提示字元中輸入下列命令:

sc query GlobalSecureAccessPolicyRetrieverService - 如果全域安全存取原則擷取器服務未執行,請從

services.msc啟動它。 - 如果服務無法啟動,請在 事件檢視器 中尋找錯誤。

執行中的驅動程式

全域安全存取驅動程序必須執行。

若要確認此服務是否正在執行,請在命令提示字元中輸入下列命令:

sc query GlobalSecureAccessDriver

如果驅動程式未執行:

- 開啟 事件檢視器,然後搜尋全域安全存取客戶端記錄檔中的事件 304。

- 如果驅動程式未執行,請重新啟動計算機。

- 再次執行

sc query GlobalSecureAccessDriver命令。 - 如果問題仍未解決,請重新安裝 Global Secure Access 用戶端。

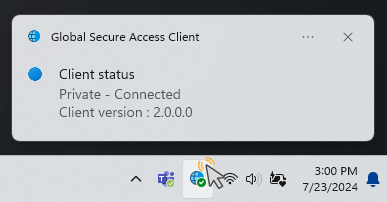

執行中的用戶端匣應用程式

GlobalSecureAccessClient.exe進程會在系統匣中執行用戶端UX。

如果您看不到系統匣中的全域安全存取圖示,您可以從下列路徑執行它:

C:\Program Files\Global Secure Access Client\GlobalSecureAccessClient.exe

轉送配置檔登錄存在

此測試會驗證下列登入機碼是否存在:

Computer\HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Global Secure Access Client\ForwardingProfile

如果登錄機碼不存在,請嘗試強制轉送原則擷取:

Computer\HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Global Secure Access Client\ForwardingProfileTimestamp如果登錄機碼存在,請將其刪除。- 重新啟動服務,

Global Secure Access Policy Retriever Service。 - 檢查是否已建立兩個登錄機碼。

- 如果沒有,請在 事件檢視器 中尋找錯誤。

轉送配置檔符合預期的架構

此測試會確認登錄中的轉送配置檔具有用戶端可讀取的有效格式。

如果此測試失敗,請遵循下列步驟,確定您使用租使用者的最新轉送配置檔:

- 刪除下列登入機碼:

Computer\HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Global Secure Access Client\ForwardingProfileComputer\HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Global Secure Access Client\ForwardingProfileTimestamp

- 重新啟動服務,

Global Secure Access Policy Retriever Service。 - 重新啟動全域安全存取用戶端。

- 再次執行健康情況檢查。

- 如果上述步驟無法解決問題,請將全域安全存取客戶端升級至最新版本。

- 如果問題仍然存在,請連絡 Microsoft 支援服務。

已停用斷玻璃模式

中斷模式可防止全域安全存取用戶端將網路流量通道傳送至 Global Secure Access 雲端服務。 在中斷模式中,全域安全存取入口網站中的所有流量配置檔都會取消核取,而且全域安全存取用戶端不會傳送任何流量。

若要將用戶端設定為取得流量,並將該流量通道傳送至全域安全存取服務:

- 以租使用者系統管理員的身分登入 Microsoft Entra 系統管理中心。

- 流覽至 [全域安全存取>連線>流量轉送]。

- 至少啟用符合您組織需求的其中一個流量配置檔。

當您在入口網站中進行變更之後,全域安全存取客戶端應該會在一小時內收到更新的轉送配置檔。

轉送配置檔中的診斷 URL

針對在轉送配置檔中啟用的每個通道,此測試會檢查組態是否包含用來探查服務健康情況的 URL。

若要檢視健全狀態,請按兩下全域安全存取客戶端系統匣圖示。

如果此測試失敗,通常是因為全域安全存取的內部問題。 連絡 Microsoft 支援服務。

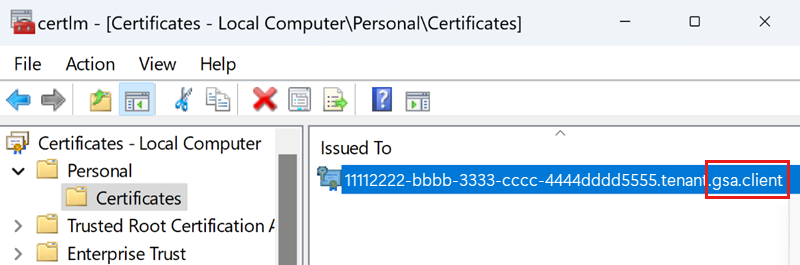

驗證憑證存在

此測試會驗證裝置上是否有憑證,以取得與全域安全存取雲端服務的相互傳輸層安全性 (mTLS) 連線。

提示

如果您的租使用者尚未啟用 mTLS,則不會出現此測試。

如果此測試失敗,請完成下列步驟來註冊新的憑證:

- 在命令提示字元中輸入下列命令,以啟動Microsoft管理主控台:

certlm.msc。 - 在 certlm 視窗中,流覽至 [個人>憑證]。

- 如果憑證存在,請刪除以 gsa.client 結尾的憑證。

- 刪除下列登入機碼:

Computer\HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Global Secure Access Client\CertCommonName - 重新啟動 MMC 服務中的全域安全存取引擎服務。

- 重新整理憑證 MMC 以確認已建立新的憑證。

布建新的憑證可能需要幾分鐘的時間。 - 檢查全域安全存取用戶端事件記錄檔中是否有錯誤。

- 再次執行健康情況檢查測試。

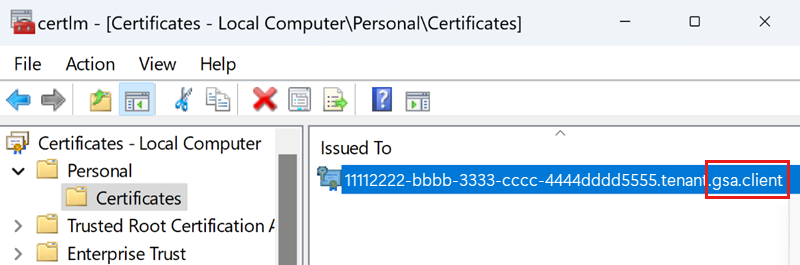

驗證憑證有效

此測試會驗證用於與全域安全存取雲端服務之 mTLS 連線的驗證憑證是否有效。

提示

如果您的租使用者尚未啟用 mTLS,則不會出現此測試。

如果此測試失敗,請完成下列步驟來註冊新的憑證:

- 在命令提示字元中輸入下列命令,以啟動Microsoft管理主控台:

certlm.msc。 - 在 certlm 視窗中,流覽至 [個人>憑證]。

- 刪除以 gsa.client 結尾的憑證。

- 刪除下列登入機碼:

Computer\HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Global Secure Access Client\CertCommonName - 重新啟動 MMC 服務中的全域安全存取引擎服務。

- 重新整理憑證 MMC 以確認已建立新的憑證。

布建新的憑證可能需要幾分鐘的時間。 - 檢查全域安全存取用戶端事件記錄檔中是否有錯誤。

- 再次執行健康情況檢查測試。

不支援透過 HTTPS 的 DNS

若要讓全域安全存取用戶端透過完整功能變數名稱 (FQDN) 目的地取得網路流量(而不是IP目的地),客戶端必須讀取裝置傳送至 DNS 伺服器的 DNS 要求。 這表示如果轉送設定檔包含 FQDN 規則,您必須透過 HTTPS 停用 DNS。

在OS中停用安全 DNS

若要在 Windows 中停用透過 HTTPS 的 DNS,請參閱 透過 HTTPS 保護 DNS 用戶端 (DoH) 。

重要

您必須停用透過 HTTPS 的 DNS,才能成功執行全域安全存取用戶端健康情況檢查。

在瀏覽器中停用安全 DNS(Microsoft Edge、Chrome、Firefox)

檢查下列每一個瀏覽器是否停用安全 DNS:

Microsoft Edge 中已停用安全 DNS

若要在 Microsoft Edge 中停用透過 HTTPS 的 DNS:

- 啟動 Microsoft Edge。

- 開啟 [ 設定] 和 [更多 ] 功能表,然後選取 [ 設定]。

- 選取 [ 隱私權]、[搜尋及服務]。

- 在 [安全性] 區段中,設定 [使用安全 DNS] 來指定如何查閱網站的網络位址切換為關閉。

在 Chrome 中停用安全 DNS

若要在Google Chrome中停用透過 HTTPS 的 DNS:

- 開啟 Chrome。

- 選取 [ 自定義並控制 Google Chrome ],然後選取 [ 設定]。

- 選取 [ 隱私權和安全性]。

- 選取安全性。

- 在 [進階] 區段中,將 [使用安全 DNS] 切換設定為關閉。

在 Firefox 中停用安全 DNS

若要在 Mozilla Firefox 中停用透過 HTTPS 的 DNS:

- 開啟 Firefox。

- 選取 [ 開啟應用程式] 功能表 按鈕,然後選取 [ 設定]。

- 選取 [ 隱私權與安全性]。

- 在 [ 透過 HTTPS 的 DNS] 區段中,選取 [ 關閉]。

DNS 回應

此測試會檢查設定為 Windows 的 DNS 伺服器是否傳回 DNS 回應。

如果此測試失敗:

- 暫停全域安全存取用戶端。

- 檢查設定為 Windows 的 DNS 伺服器是否可連線。 例如,請嘗試使用

nslookup工具解析「microsoft.com」。 - 確認沒有防火牆封鎖 DNS 伺服器的流量。

- 設定替代 DNS 伺服器,然後再次測試。

- 繼續全域安全存取用戶端。

收到的MagicIP

這項檢查會驗證用戶端是否能夠從完整功能變數名稱 (FQDN) 取得流量。

如果測試失敗:

- 重新啟動用戶端並再次測試。

- 重新啟動 Windows。 在罕見的情況下,可能需要此步驟來刪除揮發性快取。

快取權杖

此測試會驗證用戶端已成功驗證至 Microsoft Entra。

如果快取權杖測試失敗:

- 確認服務和驅動程式正在執行。

- 確認系統匣圖示可見。

- 如果出現登入通知,請選取 [登入]。

- 如果登入通知未出現,請檢查它是否位於通知中心,然後選取 [ 登入]。

- 使用使用者登入,該使用者是裝置加入的相同Microsoft Entra 租用戶的成員。

- 確認網路連線。

- 將滑鼠停留在系統匣圖示上,並確認貴組織未停用用戶端。

- 重新啟動用戶端,並等候幾秒鐘。

- 在 事件檢視器 中尋找錯誤。

IPv4 慣用

全域安全存取尚未支援 IPv6 位址目的地的流量擷取。 如果下列狀況,建議您將用戶端設定為偏好 IPv4 而不是 IPv6:

- 轉送配置檔會設定為依 IPv4 取得流量(與 FQDN 相反)。

- 解析為此IP的 FQDN 也會解析為 IPv6 位址。

若要將用戶端設定為偏好 IPv4 而不是 IPv6,請設定下列登錄機碼:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Tcpip6\Parameters\ Name: DisabledComponents Type: REG_DWORD Value: 0x20 (Hex)

重要

此登錄值的變更需要重新啟動計算機。 如需詳細資訊,請參閱 在 Windows 中為進階使用者設定 IPv6 的指引。

DNS 解析的Edge主機名

此測試會檢查所有作用中的流量類型: Microsoft 365、 私人存取和 因特網存取。 如果此測試失敗,DNS 無法解析全域安全存取雲端服務的主機名,因此無法連線到服務。 這項失敗的測試可能是因為因特網連線問題或 DNS 伺服器無法解析公用因特網主機名。

若要確認主機名解析正常運作:

- 暫停用戶端。

- 執行 PowerShell 命令:

Resolve-DnsName -Name <edge's FQDN> - 如果主機名解析失敗,請嘗試執行:

Resolve-DnsName -Name microsoft.com - 確認已為此電腦設定 DNS 伺服器:

ipconfig /all - 如果先前的步驟無法解決問題,請考慮設定另一個公用 DNS 伺服器。

邊緣可連線

此測試會檢查所有作用中的流量類型: Microsoft 365、 私人存取和 因特網存取。 如果此測試失敗,裝置沒有全域安全存取雲端服務的網路連線。

如果測試失敗:

- 確認裝置具有因特網連線。

- 確認防火牆或 Proxy 不會封鎖與邊緣的連線。

- 請確定裝置上的 IPv4 處於作用中。 目前,邊緣僅適用於 IPv4 位址。

- 停止客戶端,然後重試

Test-NetConnection -ComputerName <edge's fqdn> -Port 443。 - 嘗試從另一部從公用網路連線到因特網的PowerShell命令。

Proxy 已停用

此測試會檢查是否已在裝置上設定 Proxy。 如果終端使用者裝置設定為使用 Proxy 進行因特網的連出流量,您必須排除用戶端透過 Proxy 自動設定 (PAC) 檔案或 Web Proxy 自動探索 (WPAD) 通訊協定取得的目的地 IP/FQDN。

變更 PAC 檔案

將IP/FQDN 新增至全域安全存取邊緣的通道,作為 PAC 檔案中的排除專案,讓這些目的地的 HTTP 要求不會重新導向至 Proxy。 (這些IP/FQDN也會設定為轉送配置檔中的全域安全存取通道。若要正確顯示用戶端的健康狀態,請將用於健康情況探查的 FQDN 新增至排除清單: .edgediagnostic.globalsecureaccess.microsoft.com。

包含排除專案的範例 PAC 檔案:

function FindProxyForURL(url, host) {

if (isPlainHostName(host) ||

dnsDomainIs(host, ".edgediagnostic.globalsecureaccess.microsoft.com") || //tunneled

dnsDomainIs(host, ".contoso.com") || //tunneled

dnsDomainIs(host, ".fabrikam.com")) // tunneled

return "DIRECT"; // For tunneled destinations, use "DIRECT" connection (and not the proxy)

else // for all other destinations

return "PROXY 10.1.0.10:8080"; // route the traffic to the proxy.

}

新增系統變數

設定 Global Secure Access 用戶端以透過 Proxy 路由傳送全域安全存取流量:

- 在 Windows 中,將名為

grpc_proxy的系統環境變數設定為 Proxy 位址的值。 例如:http://10.1.0.10:8080。 - 重新啟動全域安全存取用戶端。

未偵測到 Hyper-V 外部虛擬交換器

Hyper-V 支援:

- 外部虛擬交換器:全域安全存取 Windows 用戶端目前不支援具有 Hyper-V 外部虛擬交換器的主機電腦。 不過,用戶端可以安裝在虛擬機上,以將流量通道傳送至全域安全存取。

- 內部虛擬交換器:全域安全存取 Windows 用戶端可以安裝在主機和客體機器上。 用戶端只會通道安裝的電腦網路流量。 換句話說,安裝在主計算機上的用戶端不會通道傳送客體機器的網路流量。

Global Secure Access Windows 用戶端支援 Azure 虛擬機器。

全域安全存取 Windows 用戶端支援 Azure 虛擬桌面(AVD)。

注意

不支援AVD多會話。

通道傳輸成功

此測試會檢查轉送配置檔中每個作用中的流量配置檔(Microsoft 365、 私人存取和 因特網存取),以確認對應通道的健康情況服務連線已成功通道。

如果此測試失敗:

- 檢查 事件檢視器是否有錯誤。

- 重新啟動客戶端,然後再試一次。

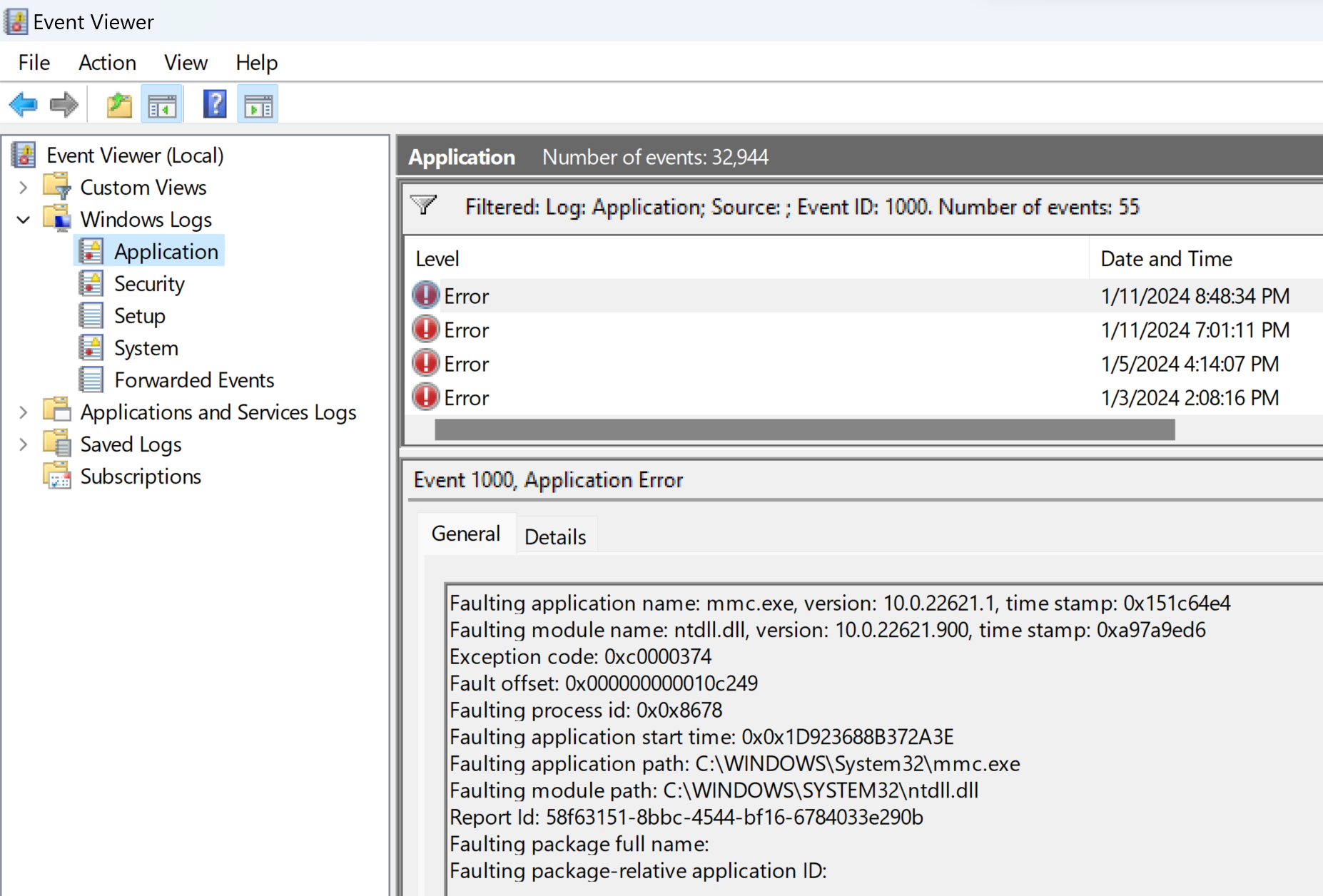

全域安全存取程序狀況良好(過去 24 小時)

如果此測試失敗,表示用戶端在過去 24 小時內至少有一個程式當機。

如果所有其他測試都通過,則用戶端目前應該正常運作。 不過,調查進程傾印檔案以增加未來的穩定性,並進一步了解進程損毀的原因,很有説明。

若要調查進程當機時的進程傾印檔案:

- 設定使用者模式傾印:

- 新增下列登入機碼:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\Windows Error Reporting\LocalDumps - 新增登錄

REG_SZ DumpFolder值,並將其數據設定為 您想要儲存傾印檔案的現有 DumpFolder。

- 新增下列登入機碼:

- 重現此問題,以在選取的 DumpFolder 中建立新的傾印檔案。

- 開啟 Microsoft 支援服務 票證,並附加傾印檔案和重現問題的步驟。

- 檢閱 事件檢視器 記錄,並篩選當機事件(篩選目前的記錄:事件標識碼 = 1000)。

- 將篩選的記錄檔儲存為檔案,並將記錄檔附加至支援票證。

因特網存取不支援 QUIC

由於因特網存取尚不支援 QUIC,因此無法通道傳送至埠 80 UDP 和 443 UDP 的流量。

提示

私人存取和Microsoft 365 工作負載目前支援QUIC。

系統管理員可以停用 QUIC 通訊協定,以觸發用戶端透過 TCP 回復至 HTTPS,這是因特網存取中完全支援的。

Microsoft Edge 中停用 QUIC

若要在 Microsoft Edge 中停用 QUIC:

- 開啟 Microsoft Edge。

- 貼

edge://flags/#enable-quic上網址列。 - 將 [實驗性 QUIC 通訊協定 ] 下拉式清單設定為 [已停用]。

Chrome 中已停用 QUIC

若要在Google Chrome 中停用QUIC:

- 開啟Google Chrome。

- 貼

chrome://flags/#enable-quic上網址列。 - 將 [實驗性 QUIC 通訊協定 ] 下拉式清單設定為 [已停用]。

Mozilla Firefox 中停用 QUIC

若要在Mozilla Firefox 中停用 QUIC:

- 開啟 Firefox。

- 貼

about:config上網址列。 - 在 [ 搜尋喜好設定名稱] 字段中,貼上

network.http.http3.enable。 - 將 network.http.HTTP3.enable 選項切換為 false。