使用 Active Directory 保護內部部署電腦帳戶

電腦帳戶 (或稱 LocalSystem 帳戶) 具有高度權限,可存取本機電腦上幾乎所有資源。 該帳戶未與已登入的使用者帳戶相關聯。 以 LocalSystem 身分執行的服務會向遠端伺服器出示電腦的認證 (格式為 <domain_name>\\<computer_name>$),以存取網路資源。 電腦帳戶預先定義的名稱為 NT AUTHORITY\SYSTEM。 您可啟動服務,並提供該服務的資訊安全內容。

使用電腦帳戶的優點

電腦帳戶提供下列優點:

- 不受限制的本機存取 - 電腦帳戶可以完整存取電腦的本機資源

- 自動密碼管理 - 消除手動變更密碼的需求。 此帳戶會是 Active Directory 的成員,且其密碼會自動變更。 使用電腦帳戶時,不需要註冊服務主體名稱。

- 在電腦外存取權有限 - Active Directory Domain Services (AD DS) 中的預設存取控制清單允許電腦帳戶的最低存取權。 在未經授權的使用者存取期間,服務對網路資源的存取將會受到限制。

電腦帳戶安全性態勢評定

使用下表來檢閱潛在的電腦帳戶問題和風險降低措施。

| 電腦帳戶問題 | 風險降低 |

|---|---|

| 當電腦離開並重新加入網域時,電腦帳戶就遭到刪除並重新建立。 | 確認將電腦新增至 Active Directory 群組的需求。 若要確認已新增至群組的電腦帳戶,請使用下一節中的指令碼。 |

| 如果您將電腦帳戶新增至群組,該電腦上以 LocalSystem 身分執行的服務會取得群組存取權限。 | 請謹慎選擇電腦帳戶的群組成員資格。 請勿將電腦帳戶設為網域系統管理員群組的成員。 相關聯的服務將能夠完整存取 AD DS。 |

| LocalSystem 的網路預設值不正確。 | 請勿假設電腦帳戶對網路資源具備的是預設的有限存取權。 請改為確認該帳戶的群組成員資格。 |

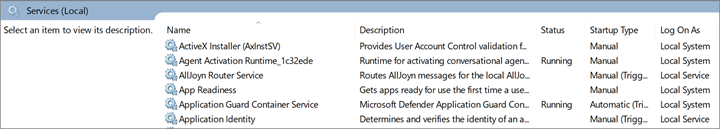

| 未知服務以 LocalSystem 身分執行。 | 請確定在 LocalSystem 帳戶下執行的服務是 Microsoft 服務或受信任的服務。 |

尋找服務和電腦帳戶

若要尋找在電腦帳戶下執行的服務,請使用下列 PowerShell Cmdlet:

Get-WmiObject win32_service | select Name, StartName | Where-Object {($_.StartName -eq "LocalSystem")}

若要找出屬於特定群組的電腦帳戶,請執行下列 PowerShell Cmdlet:

Get-ADComputer -Filter {Name -Like "*"} -Properties MemberOf | Where-Object {[STRING]$_.MemberOf -like "Your_Group_Name_here*"} | Select Name, MemberOf

若要找出屬於身分識別管理員群組 (網域系統管理員、企業系統管理員,以及系統管理員) 的電腦帳戶,請執行下列 PowerShell Cmdlet:

Get-ADGroupMember -Identity Administrators -Recursive | Where objectClass -eq "computer"

電腦帳戶建議

重要

電腦帳戶具有高度特殊權限,因此如果您的服務需要在電腦上對本機資源具備不受限制的存取權,而且您無法使用受管理的服務帳戶 (MSA),請使用電腦帳戶。

- 確認服務擁有者的服務能搭配 MSA 執行

- 如果您的服務支援,請使用群組受管理的服務帳戶 (gMSA),或獨立受管理的服務帳戶 (sMSA)

- 使用具有執行服務所需之權限的網域使用者帳戶

下一步

若要深入了解如何保護服務帳戶,請參閱下列文章: