瞭解安全性警示

適用於身分識別的 Microsoft Defender 安全性警示會以清楚的語言和圖形說明哪些可疑活動已在您的網路上識別,以及涉及威脅的動作項目和計算機。 警示會針對嚴重性進行評分、以色彩編碼,使其易於以視覺方式篩選,並依威脅階段進行組織。 每個警示的設計目的是協助您快速了解網路上發生的確切狀況。 警示證據清單包含相關使用者和電腦的直接連結,以協助您輕鬆地直接調查。

在本文中,您將瞭解適用於身分識別的 Defender 安全性警示的結構,以及如何使用這些警示。

- 安全性警示結構

- 安全性警示分類

- 安全性警示類別

- 進階安全性警示調查

- 相關實體

- 適用於身分識別和 NNR 的 Defender (網路名稱解析)

安全性警示結構

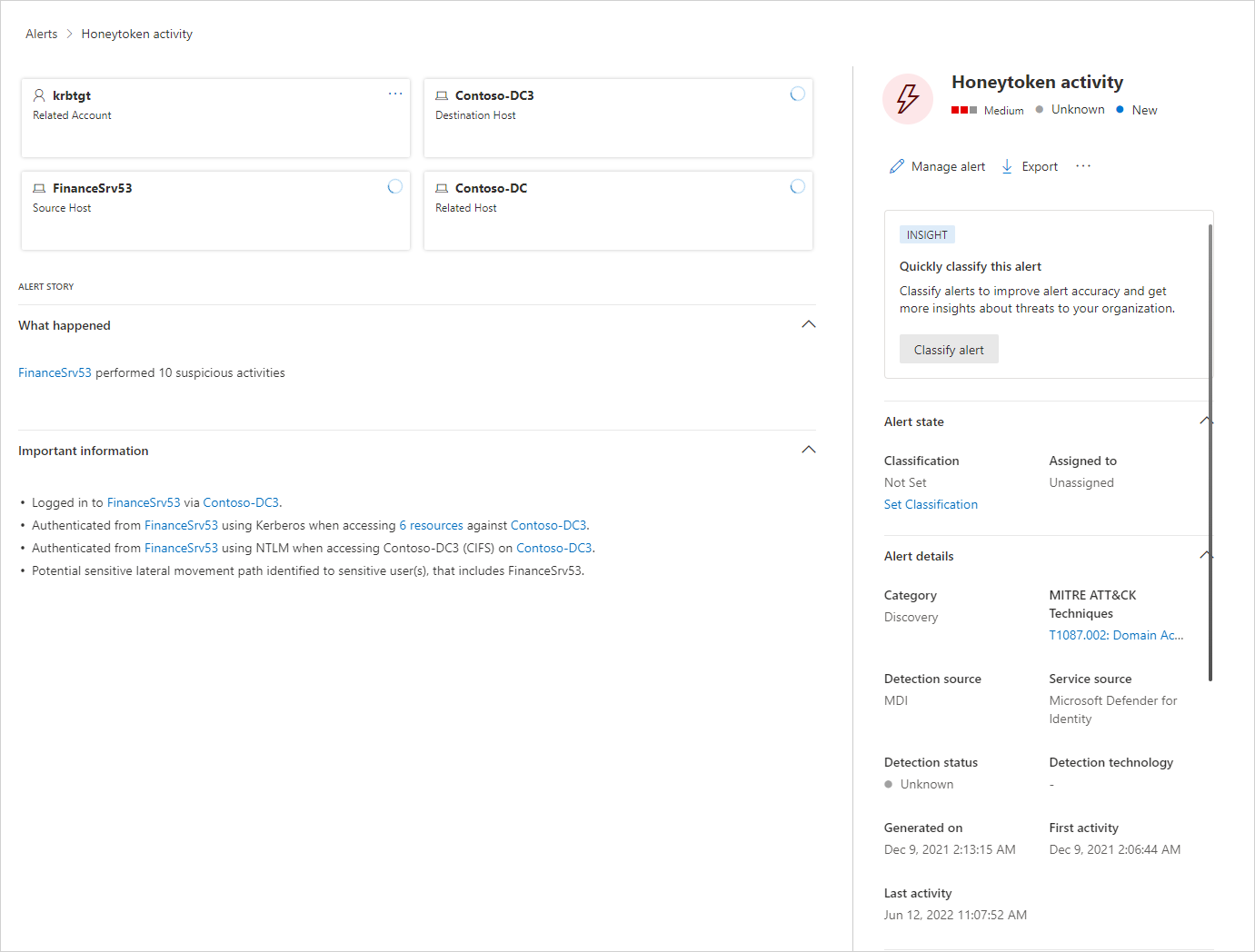

每個適用於身分識別的Defender安全性警示都包含警示 案例。 這是依時間順序與此警示相關的事件鏈結,以及與警示相關的其他重要資訊。

在警示頁面上,您可以:

如需警示的詳細資訊,請參閱調查 Microsoft Defender 全面偵測回應 中的警示。

安全性警示分類

經過適當的調查之後,所有適用於身分識別的 Defender 安全性警示都可以分類為下列其中一種活動類型:

確判 (TP) :適用於身分識別的 Defender 偵測到惡意動作。

良性確 (B-TP) :適用於身分識別的 Defender 偵測到真實但非惡意的動作,例如滲透測試或已核准應用程式產生的已知活動。

誤判 (FP) :誤判,表示活動未發生。

安全性警示是否為 TP、B-TP 或 FP

針對每個警示,詢問下列問題以判斷警示分類,並協助決定下一步要執行的動作:

- 此特定安全性警示在您的環境中有多常見?

- 警示是否由相同類型的電腦或使用者觸發? 例如,具有相同角色的伺服器或來自相同群組/部門的使用者? 如果計算機或使用者很類似,您可以決定排除它,以避免未來出現其他 FP 警示。

注意事項

相同類型的警示增加通常會減少警示的可疑/重要性層級。 對於重複的警示,請確認設定,並使用安全性警示詳細數據和定義來確切瞭解觸發重複的情況。

安全性警示類別

適用於身分識別的 Defender 安全性警示分為下列類別或階段,例如一般網路攻擊終止鏈結中所見的階段。 使用下列連結深入瞭解每個階段,以及設計來偵測每個攻擊的警示:

進階安全性警示調查

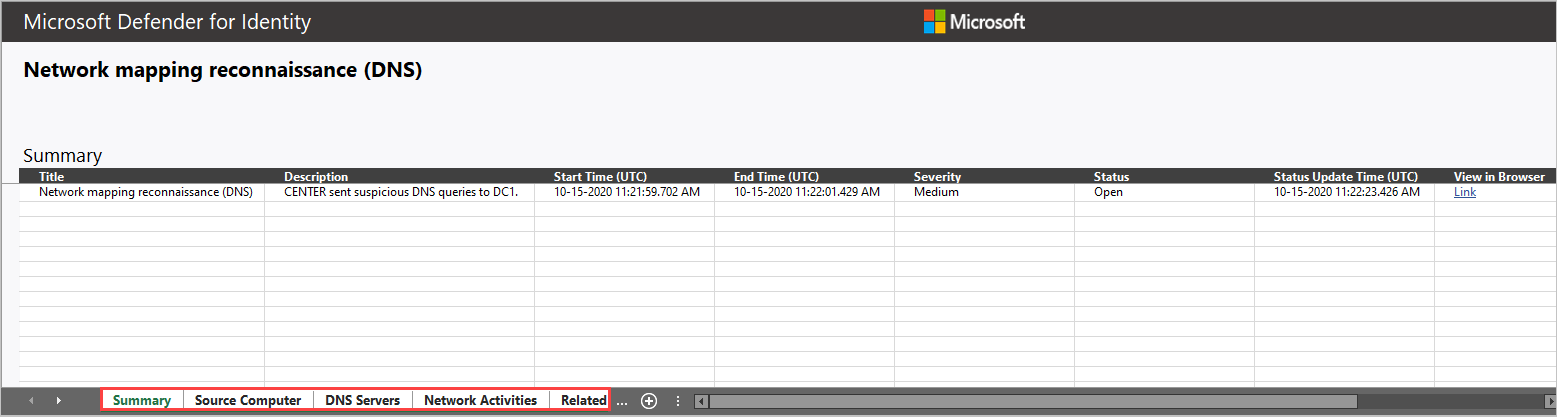

若要取得安全性警示的詳細數據 ,請在 警示詳細數據頁面上選取 [匯出],以下載詳細的Excel警示報告。

下載的檔案包含第一個索引標籤上警示的摘要詳細數據,包括:

- 標題

- 描述

- 開始時間 (UTC)

- 結束時間 (UTC)

- 嚴重性 – 低/中/高

- 狀態 – 開啟/關閉

- 狀態更新時間 (UTC)

- 在瀏覽器中檢視

列出所有相關的實體,包括帳戶、計算機和資源,並以其角色分隔。 視警示而定,會提供來源、目的地或受攻擊實體的詳細數據。

大部分的索引標籤都包含每個實體的下列數據:

名稱

詳細資料

類型

SamName

來源計算機

來源使用者 (是否可用)

網域控制站

存取的資源:時間、計算機、名稱、詳細數據、類型、服務。

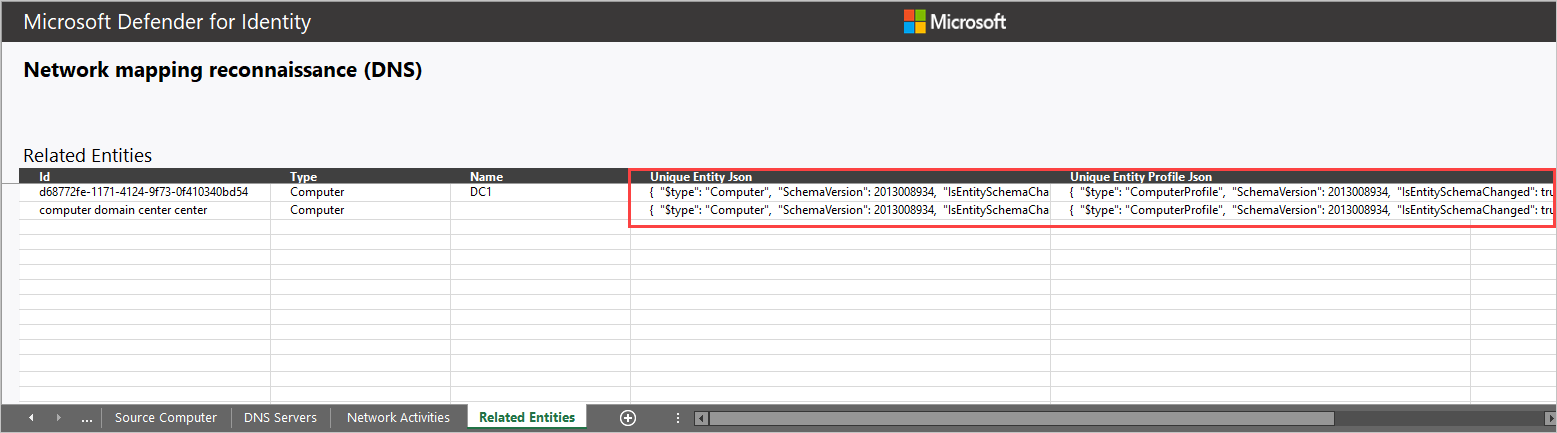

相關實體:ID、Type、Name、Unique Entity Json、Unique Entity Profile Json

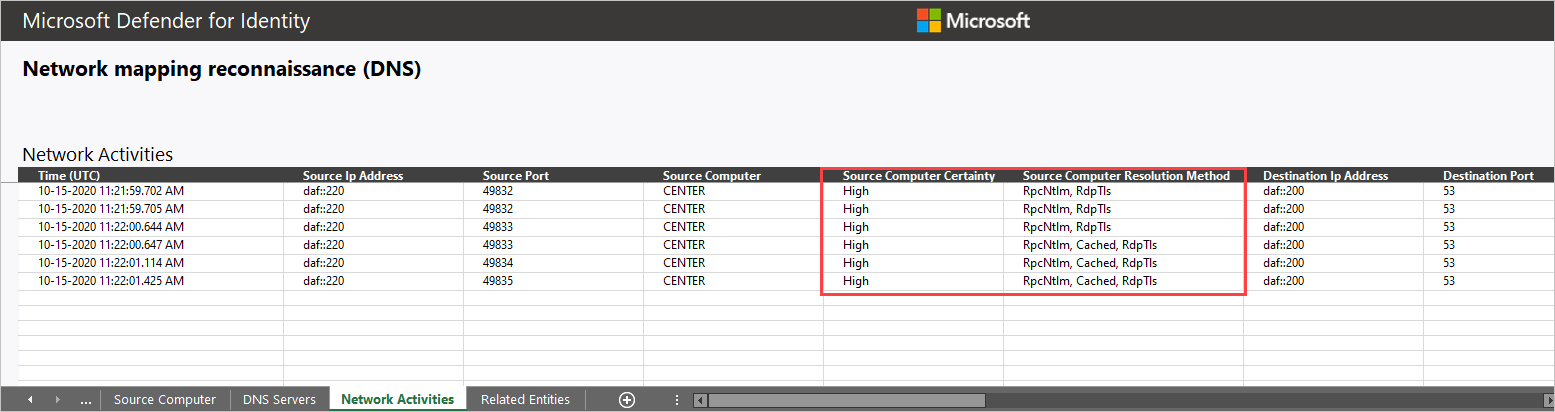

適用於身分識別的 Defender 感測器所擷取的所有原始活動,與警示 (網路或事件活動相關,) 包括:

- 網路活動

- 事件活動

某些警示有額外的索引標籤,例如下列的詳細數據:

- 當可疑的攻擊使用暴力密碼破解時,受攻擊的帳戶。

- 當可疑的攻擊涉及 DNS) (網路對應偵察時,功能變數名稱系統會 (DNS) 伺服器。

例如:

相關實體

在每個警示中,最後一個索引標籤會提供 [相關實體]。 相關實體是涉及可疑活動的所有實體,不會區隔它們在警示中扮演的「角色」。 每個實體都有兩個 JSON 檔案:唯一實體 Json 和唯一實體配置檔 Json。 使用這兩個 JSON 檔案來深入了解實體,並協助您調查警示。

唯一實體 JSON 檔案

包含從 Active Directory 學習到的適用於身分識別的 Defender 關於帳戶的數據。 這包括所有屬性,例如 辨別名稱、 SID、 LockoutTime 和 PasswordExpiryTime。 針對用戶帳戶,包含 Department、 Mail 和 PhoneNumber 等數據。 針對計算機帳戶,包含 OperatingSystem、 IsDomainController 和 DnsName 等數據。

唯一實體配置檔 Json 檔案

包含實體上分析的所有適用於身分識別的 Defender 數據。 適用於身分識別的Defender會使用擷取的網路和事件活動來瞭解環境的用戶和計算機。 適用於身分識別的Defender會針對每個實體分析相關信息。 此資訊提供適用於身分識別的Defender威脅識別功能。

如何在調查中使用適用於身分識別的Defender資訊?

調查可以視需要詳細說明。 以下是一些使用適用於身分識別的Defender所提供數據來調查的方法概念。

- 檢查所有相關使用者是否屬於相同的群組或部門。

- 相關使用者是否共用資源、應用程式或計算機?

- 即使已通過PasswordExpiryTime,帳戶是否仍處於作用中狀態?

適用於身分識別和 NNR 的 Defender (網路名稱解析)

適用於身分識別的 Defender 偵測功能依賴使用中的網路名稱解析 (NNR) 將 IP 解析到組織中的電腦。 使用 NNR,適用於身分識別的 Defender 能夠在包含 IP 位址) 的原始活動 (,以及每個活動中涉及的相關電腦之間相互關聯。 根據原始活動,適用於身分識別的Defender會配置文件實體,包括計算機,併產生警示。

NNR 數據對於偵測下列警示非常重要:

- 可疑的身分識別竊取 (傳遞票證)

- 目錄服務的可疑DCSync攻擊 (複寫)

- 網路對應偵察 (DNS)

使用警示下載報告的 [ 網络活動 ] 索引標籤中提供的NR資訊,判斷警示是否為 FP。 在 FP 警示的情況下,通常會以低信賴度提供 NNR 確定性結果。

下載報表資料會出現在兩個資料列中:

來源/目的地計算機

- 確定性 – 低解析解析度確定性可能表示名稱解析不正確。

來源/目的地計算機

- 解決方法 – 提供用來將IP解析為組織中計算機的NR方法。

如需如何使用適用於身分識別的Defender安全性警示的詳細資訊,請參閱 使用安全性警示。