Microsoft 安全性事件管理:偵測和分析

為了偵測惡意活動,Microsoft 的每個線上服務集中記錄安全性事件和其他資料,並執行各種分析技術來尋找異常或可疑的活動。 記錄檔會從 Microsoft 線上服務伺服器和基礎結構裝置收集,並儲存在中央和合併資料庫中。

Microsoft 採用以風險為基礎的方法來偵測惡意活動。 我們會使用事件資料和威脅情報來定義並排定偵測的優先順序。

採用經驗豐富、熟練且熟練人員的小組,是偵測和分析階段成功最重要的要素之一。 Microsoft 採用多個服務小組,其中包含具有堆疊內所有元件專長認證的員工,包括網路、路由器、防火牆、負載平衡器、作業系統和應用程式。

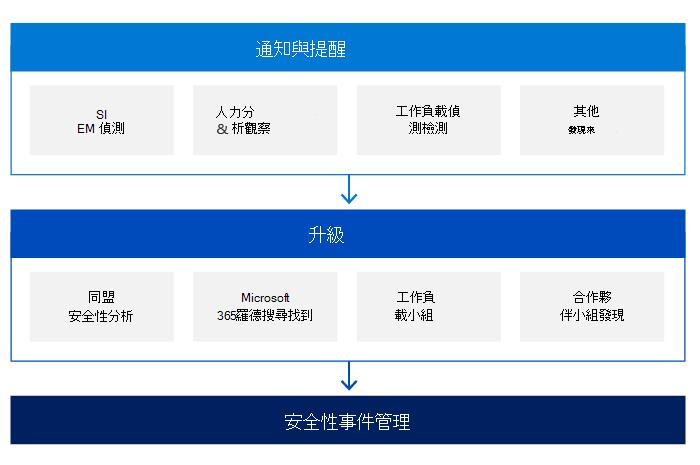

Microsoft 線上服務中的安全性偵測機制也包含由不同來源起始的通知和警示。 Microsoft 線上服務安全性回應小組是安全性事件呈報程式的重要協調器。 這些小組會收到所有呈報,並負責分析和確認安全性事件的有效性。

偵測的主要要素之一是通知:

- 每個服務小組都負責根據線上服務安全性小組的需求,記錄服務內的任何動作或事件。 由不同服務小組建立的所有記錄都會由安全性資訊和事件管理 (SIEM) 解決方案與預先定義的安全性和偵測規則來處理。 這些規則會根據安全性小組的建議,根據從先前的安全性事件學習到的資訊來演進,以判斷是否有任何可疑或惡意活動。

- 如果客戶判斷安全性事件正在進行中,他們可能會向 Microsoft 提出支援案例,Microsoft 會將其指派給 Microsoft 通訊小組,並變成所有適當小組的呈報。

Azure、Dynamics 365 和 Microsoft 365 服務小組也會使用透過安全性監視和記錄在趨勢分析中取得的情報,來偵測 Microsoft 線上服務資訊系統中可能表示攻擊或安全性事件的異常狀況。 Microsoft 線上服務系統會將生產環境中這些記錄的輸出匯總到集中式記錄伺服器。 從這些集中式記錄伺服器,會檢查記錄以找出整個生產環境的趨勢。 集中式伺服器中匯總的資料會安全地傳輸到記錄服務,以進行進階查詢、儀表板建置和偵測異常和惡意活動。 服務也會使用機器學習來偵測記錄輸出的異常狀況。

在呈報階段期間,根據安全性事件的性質,安全性回應小組可能會與 Microsoft 各種小組的一或多位主題專家互動:

- 線上服務安全性與合規性小組

- Microsoft 威脅情報中心 (MSTIC)

- MICROSOFT 資訊安全回應中心 (MSRC)

- 公司、外部和法律事務 (CELA)

- Azure 安全性

- Microsoft 365 工程和其他專案。

在向任何安全性回應小組呈報之前,服務小組會負責根據定義的準則來判斷及設定安全性事件的嚴重性層級,例如:

- 隱私權

- 影響

- 範圍

- 受影響的租使用者數目

- 區域

- 服務

- 事件的詳細資料

- 特定的客戶產業或市場法規。

事件優先順序取決於使用不同的因素,包括但不限於事件的功能影響、事件的資訊影響,以及事件的復原能力。

收到有關安全性事件的呈報之後,安全性小組會組織虛擬小組 (v 小組) 由 Microsoft 線上服務安全性回應小組、服務小組和事件通訊小組的成員所組成。 V 小組接著必須確認安全性事件的合法性,並排除任何誤判。 在準備階段期間決定的指標所提供資訊的精確度非常重要。 藉由依向量攻擊類別分析這項資訊,v 小組可以判斷安全性事件是否為合法的考慮。

在調查開始時,安全性事件回應小組會根據我們的案例管理原則,記錄事件的所有相關資訊。 隨著案例的進行,我們會追蹤進行中的動作,並遵循辨識項處理標準,在整個事件生命週期中收集、保留及保護此資料。

這些動作的一些範例包括:

- 摘要,這是事件及其潛在影響的簡短描述

- 事件的嚴重性和優先順序,可藉由評估潛在影響來衍生

- 已識別導致偵測事件的所有指標清單

- 任何相關事件的清單

- v 小組所採取之所有動作的清單

- 任何收集到的辨識項,也會保留供事後分析和未來的鑒識調查使用

- 建議的後續步驟和動作

在安全性事件確認之後,安全性回應小組和適當服務小組的主要目標是要包含攻擊、保護服務 (遭受攻擊的) ,以及避免更大的全域影響。 同時,適當的工程小組會努力判斷根本原因,並準備第一個復原計畫。

在下一個階段中,安全性回應小組會識別受安全性事件影響的客戶 () ,如果有的話。 根據區域、資料中心、服務、伺服器陣列、伺服器等,效果範圍可能需要一些時間來判斷。 受影響的客戶清單是由服務小組和對應的 Microsoft 通訊小組編譯,然後在合約和合規性義務內處理客戶通知程式。