基本八個多重要素驗證

本文詳述如何使用 ASC (ACSC) Essential Eight Maturity Model,以使用 Microsoft 身分識別平台 進行多重要素驗證。

為何要遵循 ACSC Essential Eight 多重要素驗證指導方針?

MFA 是組織可以實作的最有效控制措施之一,可防止敵人取得裝置或網路的存取權,以及存取敏感性資訊。 正確實作時,MFA 可能會讓敵人更難竊取合法認證,以在網路上進行進一步的惡意活動。 由於其有效性,MFA 是 ACSC 降低網路安全性事件策略中降低網路安全性事件策略的其中一項基本八項, 以減輕網路安全性事件。

攻擊者經常在入侵網路時嘗試竊取合法的使用者或系統管理認證。 這些認證可讓他們輕鬆地在網路上散佈,並在不使用其他惡意探索的情況下進行惡意活動,以降低偵測的可能性。 敵人也會嘗試取得遠端訪問解決方案的認證,包括虛擬專用網 (VPN) ,因為這些存取可以進一步遮罩其活動,並降低偵測到的可能性。

正確實作 MFA 時,敵人會更難以竊取一組完整的認證。 多重要素驗證需要用戶證明他們具有第二個因素的實體存取權。 其 (實體令牌、智慧卡、手機或軟體憑證) ,或是 (生物特徵辨識,例如指紋或鳶尾花掃描) 。

驗證基本概念

多重要素驗證的 ACSC 基本八成熟度模型是以美國國家標準與技術局 (NIST) 特殊發行集 800-63 B 數位身分識別指導方針:驗證和生命週期管理 發行集為基礎。

下列文章說明多重要素驗證的概念,以及 NIST 驗證器類型如何對應至 Microsoft Entra 驗證方法。

驗證器類型

ACSC 會在 基本八個成熟度模型常見實作問題中解決有關多重要素驗證 (MFA) 的驗證器類型。

- Windows Hello 企業版 使用生物特徵辨識 (使用者) 或 PIN (使用者知道) 。 若要解除鎖定系結至裝置信賴平臺模組的密鑰或憑證, (使用者) 。 若要深入瞭解,請參閱 Windows Hello 企業版 概觀。

有關 ACSC MFA 的其他參考是 基本的八個成熟度模型常見問題 ,請參閱 NIST SP800-63 B 數位身分識別 指導方針:驗證和生命週期管理 出版物中的第 5.1.1 - 5.1.9 節。 這些章節提供驗證器類型的進一步資訊。 這些類型可用於使用者知道、用戶擁有的某些專案,以及使用者可以使用使用者知道或擁有的內容來解除鎖定的某些專案。 ACSC 有實作 多重要素驗證的進一步建議。

網路釣魚抗拒

符合成熟度層級 2 和 3 的所有 Microsoft Entra 驗證方法都會使用密碼編譯驗證器,將驗證器輸出系結至要驗證的特定會話。 他們會使用驗證者已知公鑰的宣告人所控制的私鑰來執行此系結。 這符合成熟度層級 2 和 3 的網路釣魚抗拒需求。

根據 NIST,牽涉到驗證器輸出手動輸入的驗證器,例如頻外和 OTP (單次釘選) 驗證器,「不可」視為驗證器防模擬。 原因是手動專案不會將驗證器輸出系結至要驗證的特定會話。 在攔截式攻擊中,Impostor 驗證器可以重新執行 OTP 驗證器輸出給驗證器,並成功驗證。

結果是,任何未以密碼編譯方式驗證登入伺服器是否為其身分的驗證器,都可以進行網路釣魚。

允許的驗證器類型

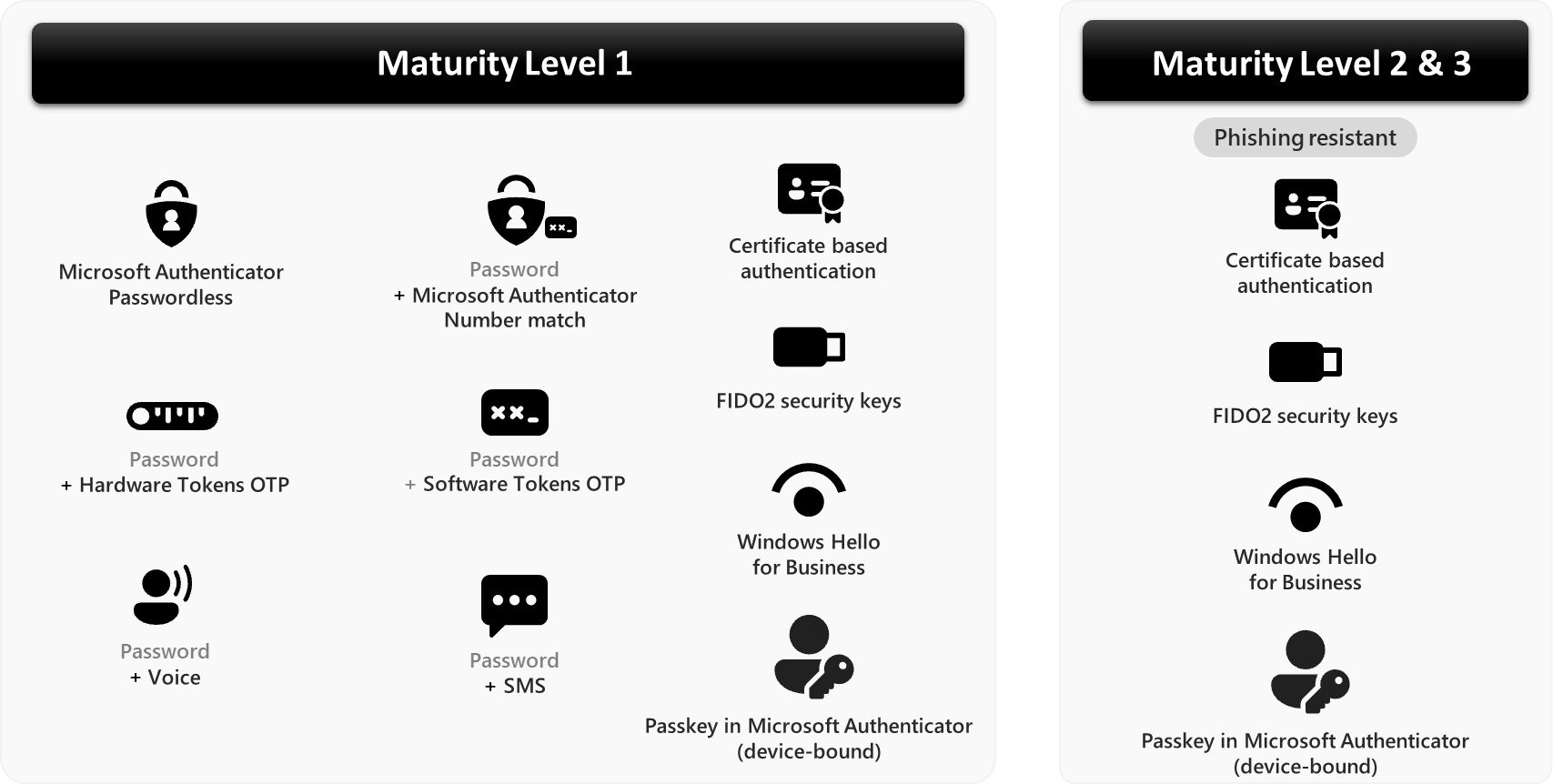

每個成熟度層級允許的金鑰驗證器類型摘要。

身分識別驗證

建立防網路釣魚無密碼認證時,身分識別驗證對於確保認證會簽發給正確的個人而言非常重要。 如果沒有適當的身分識別驗證,組織在確認遠端使用者的身分識別時會面臨重大挑戰。

Microsoft Entra 驗證識別碼 為此目的提供高保證的解決方案。 藉由與身分 識別驗證夥伴合作 (IDV) ,組織可以使用政府發行的標識碼來驗證新使用者的身分識別。 IDV 接著會發出 驗證識別碼,讓使用者向組織呈現以建立信任。

若要增強此程式,可以使用臉部檢查 Microsoft Entra 驗證識別碼。 這會新增臉部比對層,確保受信任的用戶即時呈現 驗證識別碼,提供額外的安全性層級。