自我裝載代理程式驗證選項

Azure Pipelines 提供數個驗證選項的選擇,您可以在註冊代理程式時使用。 這些驗證方法只會在代理程式註冊期間使用。 如需註冊后代理程序通訊方式的詳細資訊,請參閱 代理程式通訊。

| 代理註冊方法 | Azure DevOps Services | Azure DevOps Server & TFS |

|---|---|---|

| 個人存取權杖 (PAT) | 支持 | 使用 HTTPS 設定伺服器時支援 |

| 服務主體 (SP) | 支持 | 目前不支援 |

| 裝置授權流程 (Microsoft Entra ID) | 支持 | 目前不支援 |

| 整合式 | 不支援 | 僅限 Windows 代理程式 |

| 交涉 | 不支援 | 僅限 Windows 代理程式 |

| 替代 (ALT) | 不支援 | 使用 HTTPS 設定伺服器時支援 |

個人存取權杖 (PAT)

在代理程式組態期間,指定 PAT 作為驗證類型,以便在代理程式註冊時使用個人存取令牌進行驗證。接著,指定具有 代理程式集區(讀取、管理) 範圍的個人存取令牌(PAT),或具有 部署群組(讀取、管理) 範圍的個人存取令牌,這樣可以用於 部署群組 代理的註冊。

如需詳細資訊,請參閱 使用個人存取權杖註冊代理程式 (PAT)

服務主體

在設定代理程式時,指定 SP 為驗證類型,以便在代理程式註冊時使用服務主體進行驗證。

如需詳細資訊,請參閱 使用服務主體註冊代理。

裝置代碼流程

在代理程式設定期間指定驗證類型 AAD,以在代理程式註冊期間使用裝置程式代碼流程進行驗證。

如需詳細資訊,請參閱 使用裝置程式代碼流程註冊代理程式。

整合

代理程式註冊的整合式 Windows 驗證僅適用於 Azure DevOps Server 和 TFS 上的 Windows 代理程序註冊。

在代理程式組態期間指定 整合式,以在代理程式註冊期間使用整合式 Windows 驗證進行驗證。

使用登入使用者的認證,透過NTLM或 Kerberos 等 Windows 驗證配置,將 Windows 代理程式連線到 TFS。

若要使用這個驗證方法,您必須先設定 TFS 伺服器。

登入您執行 TFS 的電腦。

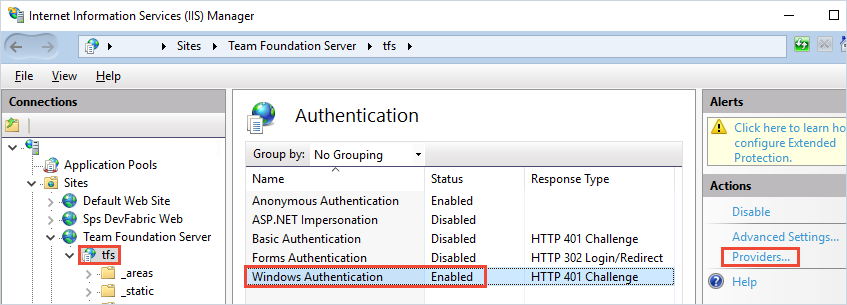

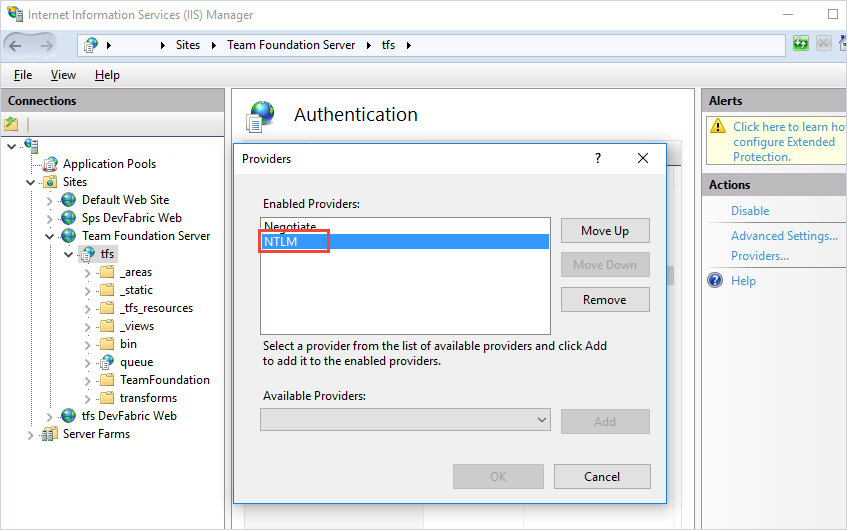

啟動 Internet Information Services (IIS) 管理員。 選取您的 TFS 網站,並確保 Windows 驗證已啟用,且有有效的提供者,例如 NTLM 或 Kerberos。

談判

代理程式註冊的交涉驗證方法僅適用於 Azure DevOps Server 和 TFS 上的 Windows 代理程式註冊。

透過 NTLM 或 Kerberos 等 Windows 驗證機制,以非目前登入使用者的身分連線到 TFS。

若要使用這個驗證方法,您必須先設定 TFS 伺服器。

登入您正在執行 TFS 的那台機器。

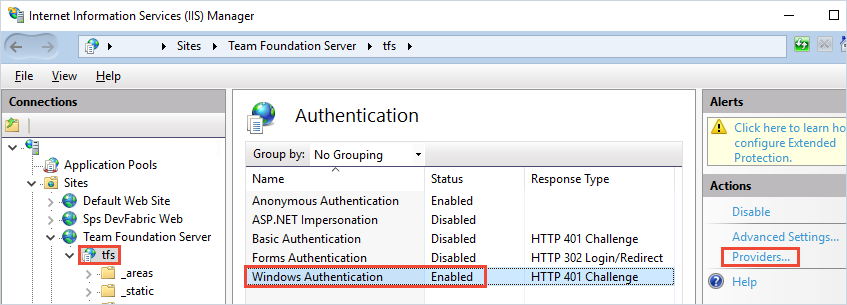

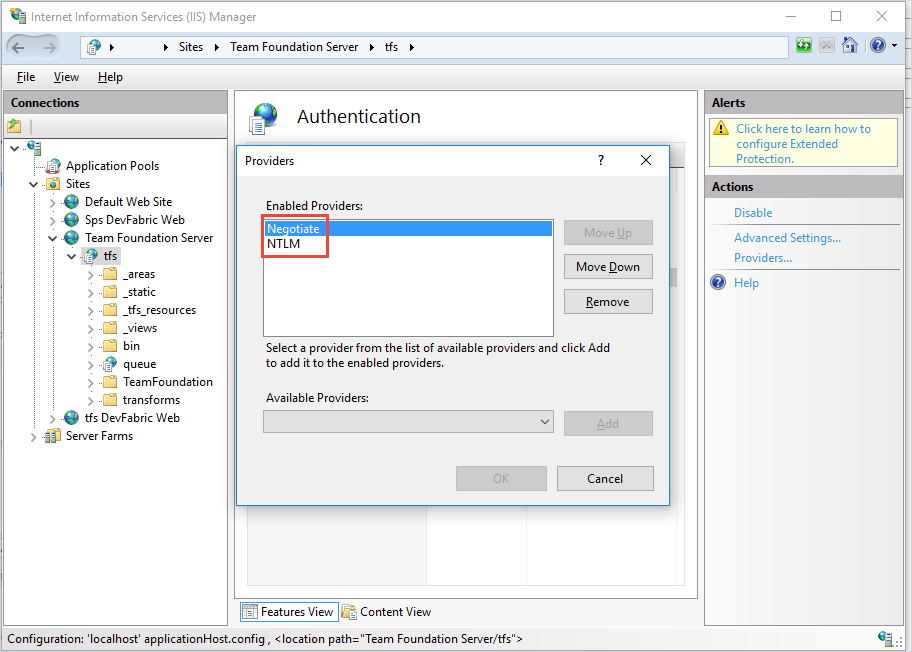

啟動 Internet Information Services (IIS) 管理員。 選取您的 TFS 網站,並確保 Windows 驗證已啟用,且使用 Negotiate 提供者,以及 NTLM 或 Kerberos 等其他方式。

替代 (ALT)

代理程式註冊的替代(基本)驗證方法僅適用於 Azure DevOps Server 和 TFS。

使用基本身份驗證連線到 TFS。 若要使用此方法,您必須先在 TFS 上設定 HTTPS。

若要使用這個驗證方法,您必須設定 TFS 伺服器,如下所示:

登入您執行 TFS 的電腦。

設定基本身份驗證。 請參閱 使用基本身份驗證

tfx對 Team Foundation Server 2015。

備註

根據設計,需要 IIS 匿名驗證,OAuth 驗證才能運作。 此 OAuth 驗證正由 Azure DevOps 用於代理程式和管線功能。 基於這個理由,即使我們已經設定代理程式,如果我們停用匿名驗證,這些代理程式將會變成無法使用。 Azure DevOps 產品已經有絕佳的安全性方法。 IIS 中的 TFS/Azure DevOps 伺服器應用程式不允許未經驗證的請求通過。 這只是讓它通過 IIS 的入口進入應用程式,然後強制執行 OAuth。 例如,在管線執行中,組建伺服器會針對每個組建產生 OAuth 令牌,該令牌的範圍設定為組建,並在組建之後到期。 因此,即使令牌受到防護,如果洩漏,在建置之後便無用-與身分識別相反。 建置程式所執行的程式代碼也無法使用 OAuth 令牌(開發人員簽入的單元測試)。 如果它依賴 Windows 服務執行身分識別,則 CI 中執行單元測試的開發人員可以提升許可權來存取或刪除他們沒有許可權的程式代碼。