隨選惡意代碼掃描

Microsoft適用於記憶體的 Defender 中的隨選惡意代碼掃描可讓您視需要掃描 Azure 儲存體 帳戶中的現有 Blob。 這項功能提供彈性來掃描已儲存的數據,以響應不斷演變的安全性需求、合規性需求或安全性事件,確保數據持續受到保護。

藉由搭配最新的惡意代碼定義使用 Microsoft Defender 防毒軟體,隨選掃描會提供雲端原生解決方案。 它不需要進一步的基礎結構或作業額外負荷。 這種方法可解決涵蓋範圍中的差距,特別是啟用掃描之前上傳的數據。 它也有助於當新的威脅出現時,讓您主動保護儲存的檔案,並減少雲端環境中的潛在暴露。

隨選惡意代碼掃描的常見使用案例

在 Microsoft Defender for Storage 中使用隨選惡意代碼掃描可提供下列優點:

- 回應安全性事件: 偵測到安全性警示或可疑活動時,立即掃描記憶體帳戶。

- 確保合規性: 執行排程或隨選掃描,以符合數據保護和法規合規性需求。

- 主動式安全性管理: 設定週期性掃描,以維護持續安全的環境。

- 建立安全性基準: 先掃描現有數據,讓適用於記憶體的Defender建立未來安全性的基準。

惡意代碼可能會滲透到雲端記憶體環境,並給組織帶來重大風險。 隨選惡意代碼掃描提供內建的雲端原生解決方案,藉由掃描您現有的數據中是否有惡意內容來偵測及減輕這些威脅。

上傳掃描的共享層面

下列各節適用於隨選和 上傳惡意代碼掃描。

- 其他成本包括 Azure 儲存體 讀取作業、Blob 索引編製和事件方格通知。

- 檢視和取用掃描結果:Blob 索引標籤、適用於雲端的 Defender 安全性警示、事件方格事件和 Log Analytics 等方法。

- 回應自動化:根據掃描結果自動執行封鎖、刪除或移動檔案等動作。

- 支援的內容和限制:涵蓋支援的檔類型、大小、加密和區域限制。

- 存取和數據隱私權:有關服務如何存取及處理數據的詳細數據,包括隱私權考慮。

- 處理誤判和誤判:提交檔案以檢閱和建立隱藏規則的步驟。

- Blob 掃描和對 IOPS 的影響:了解掃描如何觸發進一步讀取作業並更新 Blob 索引標記。

如需這些主題的詳細資訊,請參閱 惡意代碼掃描 簡介頁面。

起始隨選掃描

了解隨選掃描程式

- 成本估計:在起始掃描之前,Azure 入口網站 會根據 Blob 容量計量和數據量提供預估成本,以提供潛在掃描成本的可見度。

- 掃描起始:您可以從 Azure 入口網站 手動啟動掃描、使用 REST API 以程式設計方式觸發,或透過 Logic Apps、自動化 Runbook 或 PowerShell 腳本自動啟動掃描,以便整合至各種工作流程。

- 列出及傳送要掃描的 Blob:一旦起始掃描,系統就會列出記憶體帳戶中所有支援的 Blob,並傳送它們以平行方式掃描。 視 Blob 數量和大小而定,此程式可能需要數分鐘到數小時的時間。

- 監視進度:可透過 Azure 入口網站 或 API 追蹤掃描進度,其中包含掃描的 Blob 數目、略過的檔案、數據量、偵測到的惡意檔案、掃描狀態和持續時間的詳細數據。

- 完成和結果:掃描所有 Blob 之後,系統會將掃描標示為完成,並提供結果摘要。 API 也可以用來查詢上次掃描的詳細數據。

主要考量

- 單一掃描限制:每個記憶體帳戶一次只能執行一個隨選掃描。

- 取消:掃描只能在掃描的初始階段取消。

必要條件

- 許可權: 訂用帳戶或記憶體帳戶的擁有者或參與者角色,或具有 必要許可權的特定角色。

- 具有惡意代碼掃描的適用於記憶體的Defender: 必須在訂用帳戶或個別記憶體帳戶上啟用。

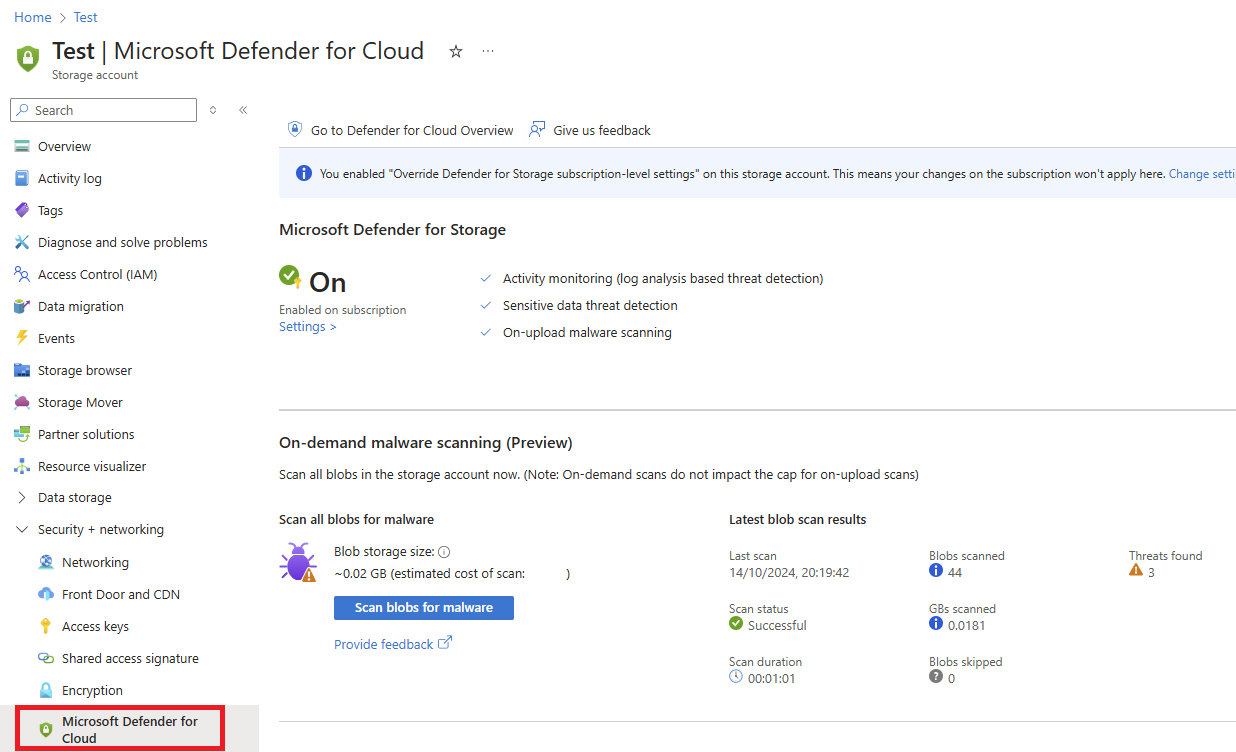

從 Azure 入口網站

登入 Azure 入口網站 並流覽至您的記憶體帳戶。

在 [安全性 + 網络] 下,選取 [適用於雲端的 Microsoft Defender]。

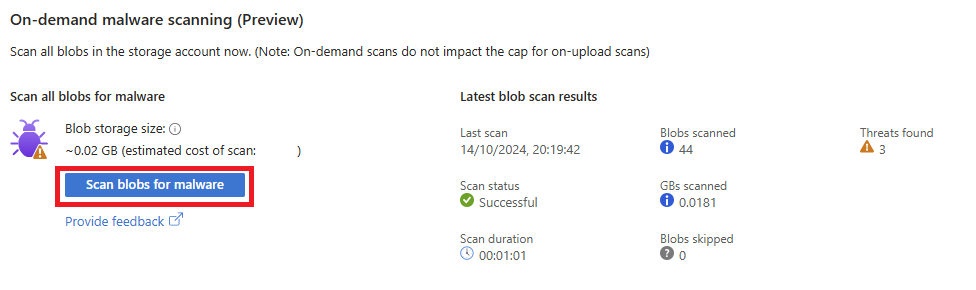

在 [ 隨選惡意代碼掃描 ] 區段中,根據數據量評估預估成本。

選取 [掃描 Blob 以取得惡意代碼 ] 以起始掃描。 出現提示時,確認刪除。

監視進度:

掃描狀態和結果每隔 20-30 秒更新一次。

檢視詳細數據,例如掃描狀態、掃描的 Blob、已掃描的數據、找到的惡意 Blob,以及掃描持續時間。

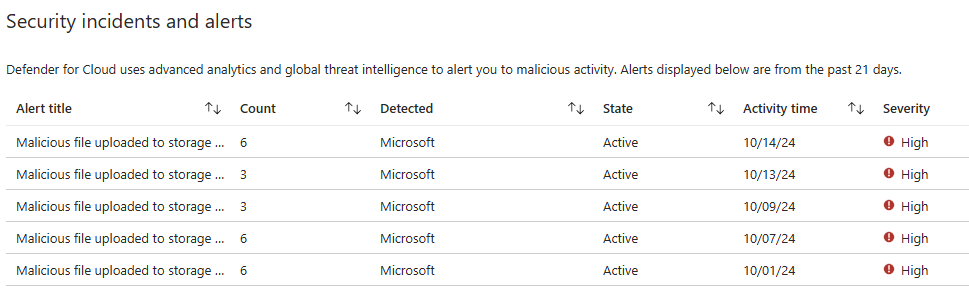

檢閱結果:

如果找到威脅,請檢閱 [安全性事件和警示] 區段下的詳細數據。

如果警示未立即顯示,請重新整理頁面。

注意

您可以選取 [取消] 來取消進行中的掃描。 只有在掃描的初始階段,才會達到 等候完成 狀態,才能取消。 掃描進入此狀態或之後,就無法取消。

使用 REST API

起始掃描

若要使用 REST API 啟動惡意代碼掃描,請遵循下列步驟:

要求 URL:

POST https://management.azure.com/subscriptions/{subscriptionId}/resourceGroups/{resourceGroupName}/providers/Microsoft.Storage/storageAccounts/{storageAccountName}/providers/Microsoft.Security/defenderForStorageSettings/current/startMalwareScan?api-version=2024-10-01-preview驗證:

- 請確定您已取得有效的持有人令牌。 這是 API 存取的必要專案。

範例:

POST https://management.azure.com/subscriptions/12345678-1234-1234-1234-123456789abc/resourceGroups/myResourceGroup/providers/Microsoft.Storage/storageAccounts/mystorageaccount/providers/Microsoft.Security/defenderForStorageSettings/current/StartMalwareScan?api-version=2024-10-01-preview Authorization: Bearer eyJ0eXAiOiJKV1QiLCJhbGciOi...

檢查掃描狀態和結果

掃描開始時,您可以使用下列命令檢查狀態並檢閱結果:

要求 URL:

GET https://management.azure.com/subscriptions/{subscriptionId}/resourceGroups/{resourceGroupName}/providers/Microsoft.Storage/storageAccounts/{storageAccountName}/providers/Microsoft.Security/defenderForStorageSettings/current/malwareScans/latest?api-version=2024-10-01-preview回應範例:

{ "scanId": "abcd1234-5678-90ab-cdef-1234567890ab", "scanStatus": "InProgress", "scanStartTime": "2024-10-03T12:34:56Z", "scanSummary": { "blobs": { "totalBlobsScanned": 150, "maliciousBlobsCount": 2, "skippedBlobsCount": 0, "scannedBlobsInGB": 10.5 }, "estimatedScanCostUSD": 1.575 } }

取消掃描

您只能在初始階段取消進行中的掃描。 掃描達到 WaitingForCompletion 狀態或更新版本之後,就無法取消。 若要取消掃描,請傳送下列取消要求:

要求 URL:

POST https://management.azure.com/subscriptions/{subscriptionId}/resourceGroups/{resourceGroupName}/providers/Microsoft.Storage/storageAccounts/{storageAccountName}/providers/Microsoft.Security/defenderForStorageSettings/current/malwareScans/latest/cancelMalwareScan?api-version=2024-10-01-preview

成本考量

開始隨選掃描之前,Azure 入口網站 會根據 Blob 容量計量提供成本預估,並每隔幾個小時更新一次。 預估值以美元顯示,並反映掃描的每 GB 成本。 與上傳掃描不同,沒有每月上限—成本完全以使用量為基礎。

成本控制的最佳作法

- 檢閱成本估計值:在起始掃描之前,請一律檢查 Azure 入口網站 中的估計成本。

- 明智地設定掃描頻率:根據風險排程或自動化掃描,專注於高優先順序的數據,以避免不必要的成本。

- 有效率地自動化:確保自動化觸發程式只會在需要時掃描,例如回應特定事件或警示。

最佳作法

若要在適用於記憶體的 Microsoft Defender 中最大化隨選惡意代碼掃描的有效性,請考慮下列建議:

- 與事件回應整合: 使用隨選掃描,藉由掃描潛在遭入侵的檔案以回應警示,快速解決安全性事件。

- 自動化合規性掃描: 設定自動化、定期掃描,以確保持續符合法規需求和稽核整備。 使用 Logic Apps 或 Runbook 來簡化此程式。

- 設定自動回應以掃描結果: 設定回應惡意代碼掃描結果的自動化工作流程,例如將受感染的檔案移至隔離或轉送清除檔案。

- 主動管理成本:在起始掃描之前,請一律檢閱 Azure 入口網站 中提供的成本估計值,特別是針對大型數據集或頻繁掃描。

- 持續監視結果: 持續監視掃描結果和安全性警示,以隨時掌握潛在威脅並採取及時行動。