使用「Microsoft Defender 弱點管理」對 Docker Hub 外部登錄進行弱點評量

適用於容器的 Defender 的安全性解決方案的一個重要層面,就是在其生命週期 (從程式程式碼開發到雲端部署) 中提供容器映像弱點評量。

若要達成此目標,需要完整的涵蓋容器映像生命週期的所有階段,包括來自外部登錄的容器映像。 此功能支援企業、SMB 和開放原始碼社群廣泛使用的 Docker Hub。 使用 Docker Hub 的客戶,可以使用適用於容器的 Defender 進行清查探索、安全性態勢評估和弱點評量 - 享有適用於雲端原生登錄的相同安全性功能,例如 ACR、ECR 和 GCR。

功能

清查 – 識別並列出 Docker Hub 組織內所有可用的容器映像

弱點評量 – 定期掃描 Docker Hub 組織帳戶中是否有支援的容器映像、識別弱點,並提供要解決之問題的建議。

必要條件

若要搭配組織 Docker Hub 帳戶使用 Microsoft 適用於容器的 Defender,您必須擁有 Docker Hub 組織帳戶,並具有管理使用者的系統管理員權限。 如需詳細資訊,請參閱如何將 Docker Hub 設定為外部登錄

在 Microsoft 適用於雲端的 Defender 中為至少一個訂用帳戶啟用 Microsoft 適用於容器的 Defender 或適用於 CSPM 的 Defender

將 Docker Hub 環境上線

在 Microsoft 適用於雲端的 Defender 中具有安全性系統管理員權限的個人,如果在 [環境設定] 頁面上具有必要的權限,可以新增 Docker Hub 環境。

每個環境都會對應至不同的 Docker Hub 組織。 用於新增外部登錄的上線介面,可讓使用者將容器登錄的類型指定為被分類為 "Docker Hub" 的新環境。

環境精靈可協助進行上線程序:

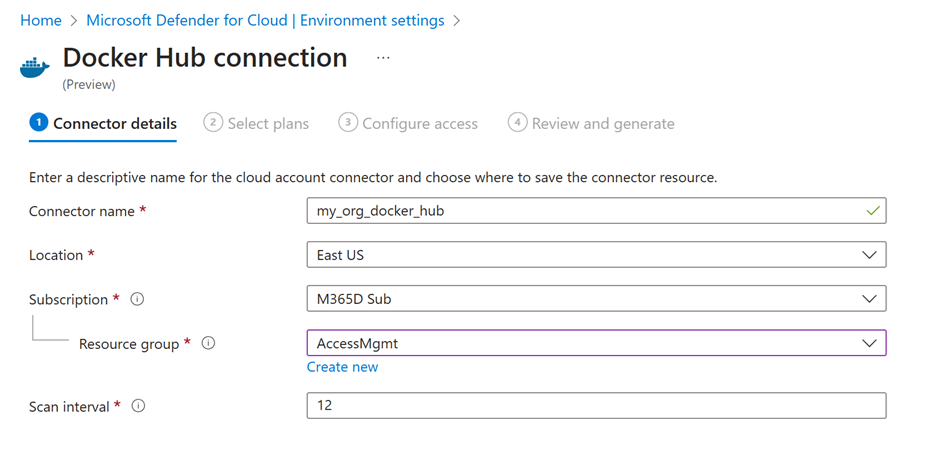

連接器詳細資料

連接器名稱:指定唯一的連接器名稱。

位置:指定適用於雲端的 Defender 儲存與此連接器相關聯資料的地理位置。

訂用帳戶:定義 RBAC 範圍和 Docker Hub 環境計費實體的裝載訂用帳戶。

資源群組:用於 RBAC 用途

注意

只有一個訂用帳戶可以連結至 Docker Hub 環境執行個體。 不過,來自這個執行個體的容器映射可以部署到受適用於雲端的 Defender 保護的多個環境,且超出相關聯訂用帳戶的界限。

掃描間隔:選取掃描容器登錄是否有弱點的間隔。

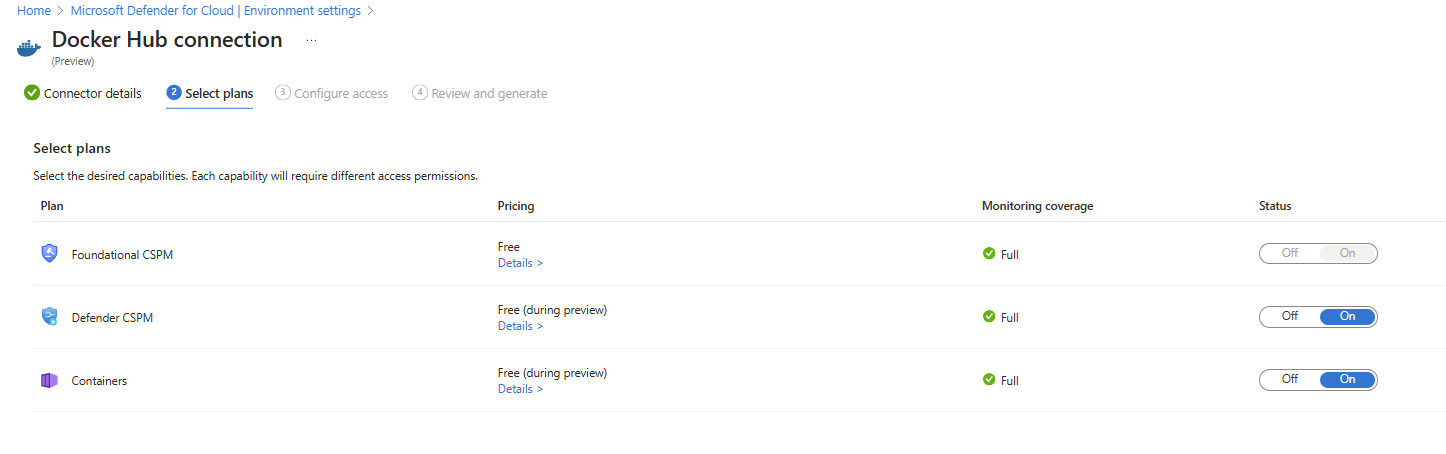

選取方案

這些類型的環境有多個方案:

基本 CSPM:適用於所有客戶的基本方案,僅提供清查功能。

容器:提供清查和弱點評量功能。

Defender CSPM:提供清查和弱點評量功能,以及攻擊路徑分析和程式碼到雲端對應等額外功能。

如需方案定價的相關資訊,請檢閱 Microsoft 適用於雲端的 Defender 定價。

請確定您的 Docker Hub 環境方案與您的雲端環境方案同步,並共用相同的訂用帳戶以最大化涵蓋範圍。

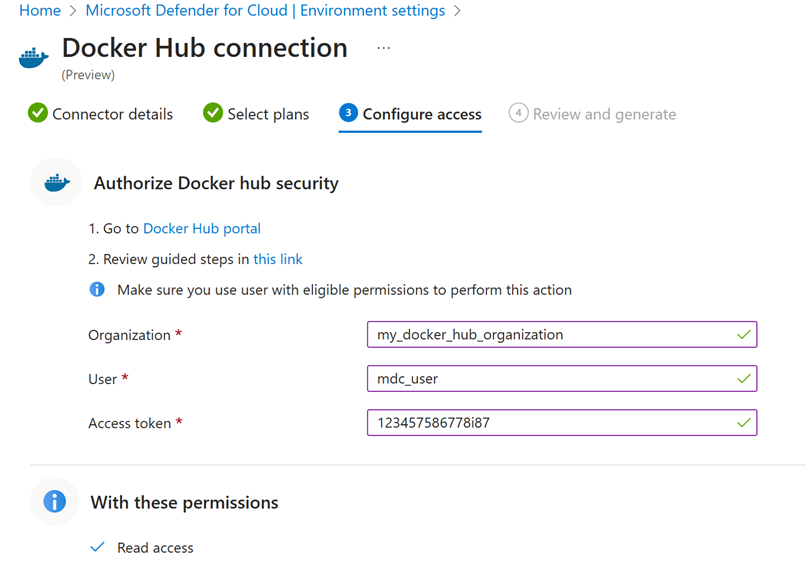

設定存取權

若要維護適用於雲端的 Defender 與 Docker Hub 組織之間的持續且安全的連結,請確定您有具有組織電子郵件地址的專用使用者。 每個 Docker Hub 連接器都會對應至一個 Docker Hub 組織。 因此,針對您所管理的每個 Docker Hub 組織,在適用於雲端的 Defender 中將個別的 Docker Hub 環境連接器上線,以達到容器軟體供應鏈的最佳安全性涵蓋範圍。

請遵循如何將 Docker Hub 設定為外部登錄中的步驟,準備您的 Docker Hub 組織帳戶以進行整合。

請從 Docker Hub 使用者提供這些參數,以建立連接。

組織:Docker Hub 組織名稱

使用者:指派的 Docker Hub 使用者名稱

存取權杖:Docker Hub 使用者唯讀存取權杖

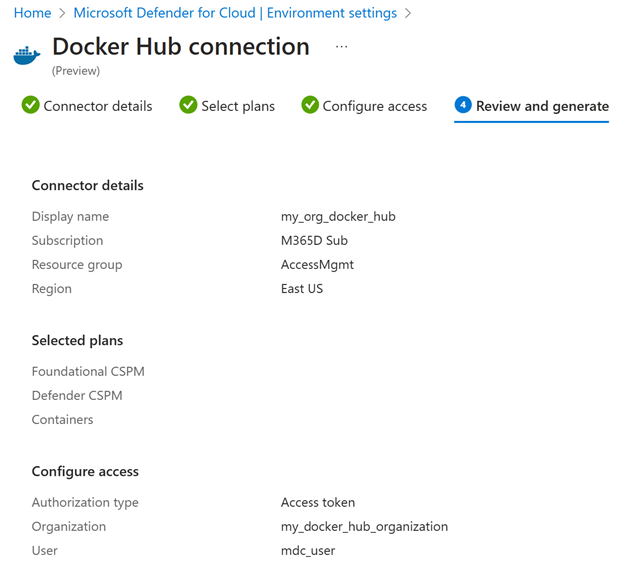

檢閱並產生

在上線完成之前,請先檢閱所有已設定的連接器詳細資料。

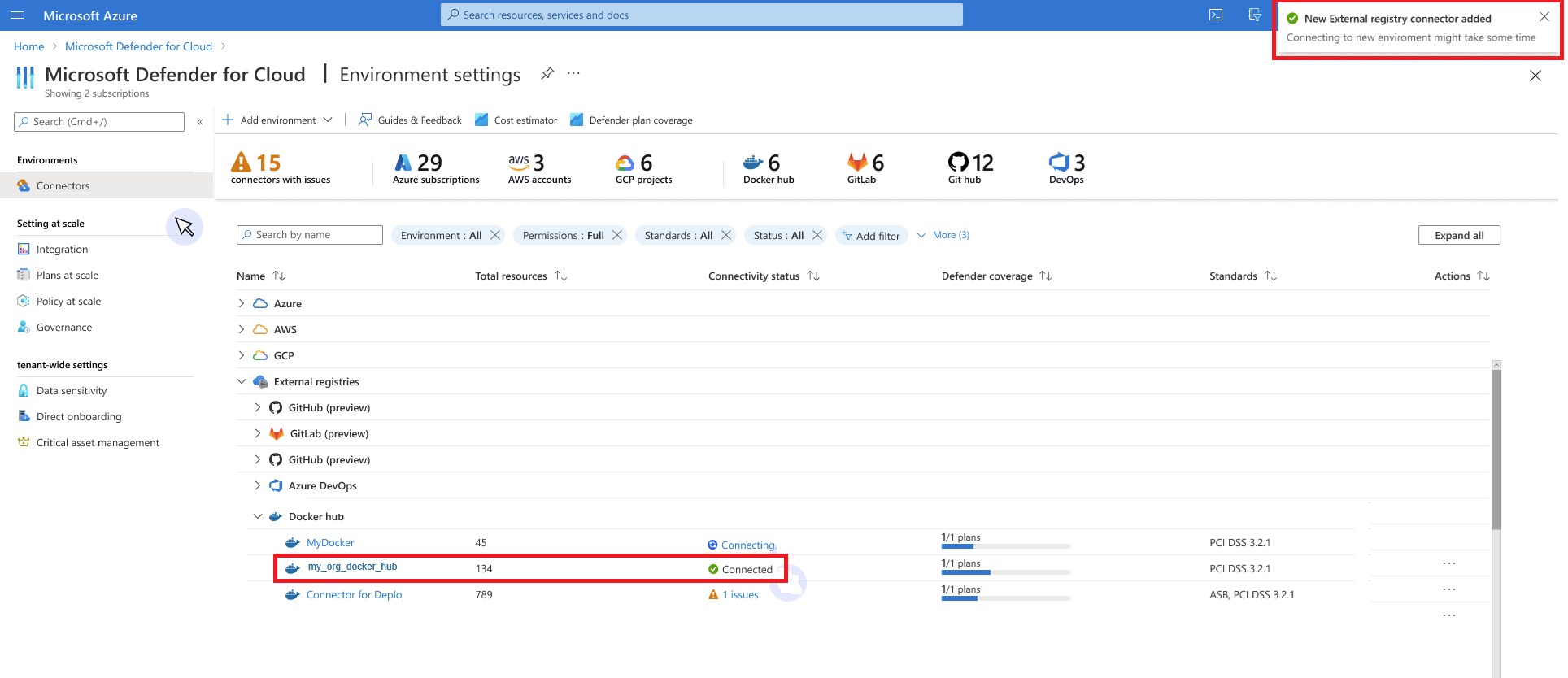

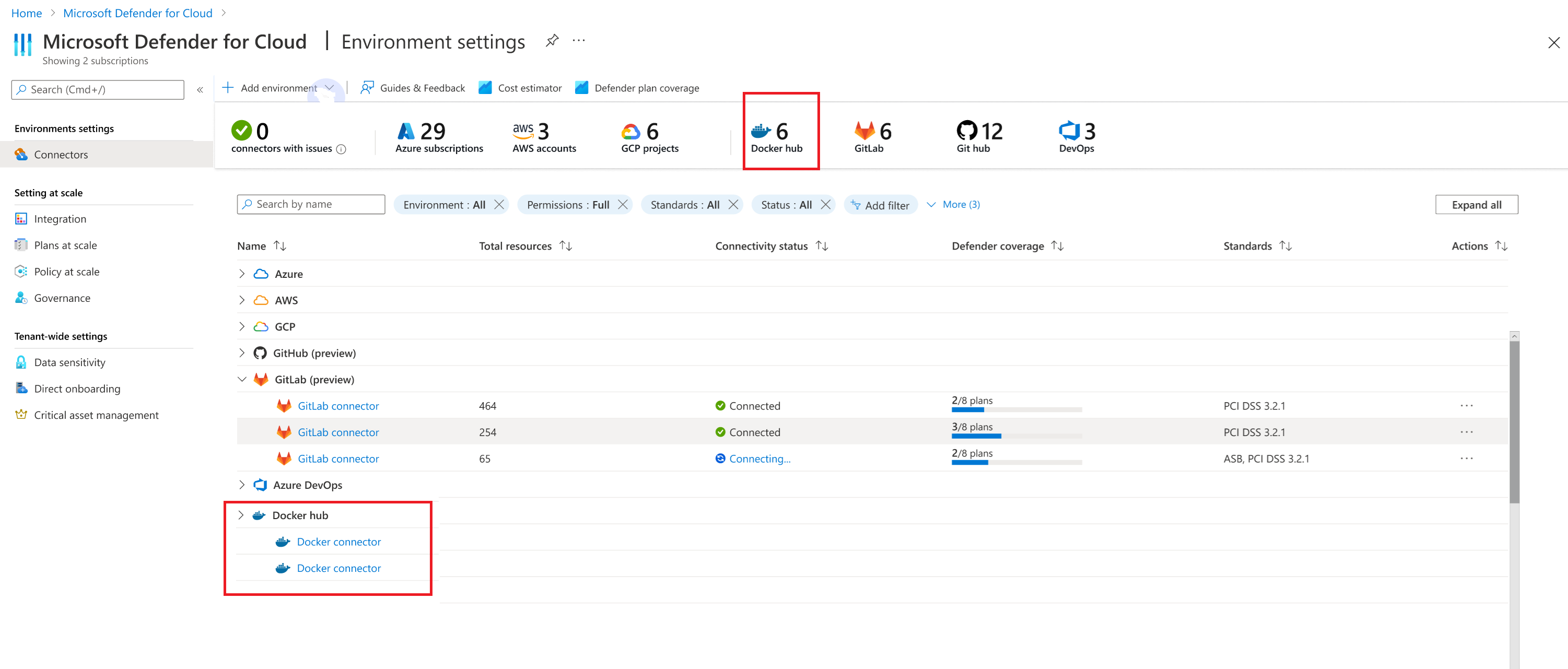

驗證連線能力

確認連線是否成功,並在環境的設定畫面上顯示「已連線」。

驗證功能

Docker Hub 會在上線後一小時內起始容器登錄掃描:

清查 – 請確定您的 Docker Hub 連接器及其安全性狀態出現在 [清查] 檢視中。

弱點評量 – 請確定您收到建議「Docker Hub 登錄中的容器映像應該已解決弱點結果」,以解決 Docker Hub 容器映像中的安全性問題。

![[新增環境] 按鈕的螢幕擷取畫面。](media/agentless-vulnerability-assessment-docker-hub/defender-for-cloud-add-environment-docker-hub.png)