信任的啟動 Azure VMware 解決方案

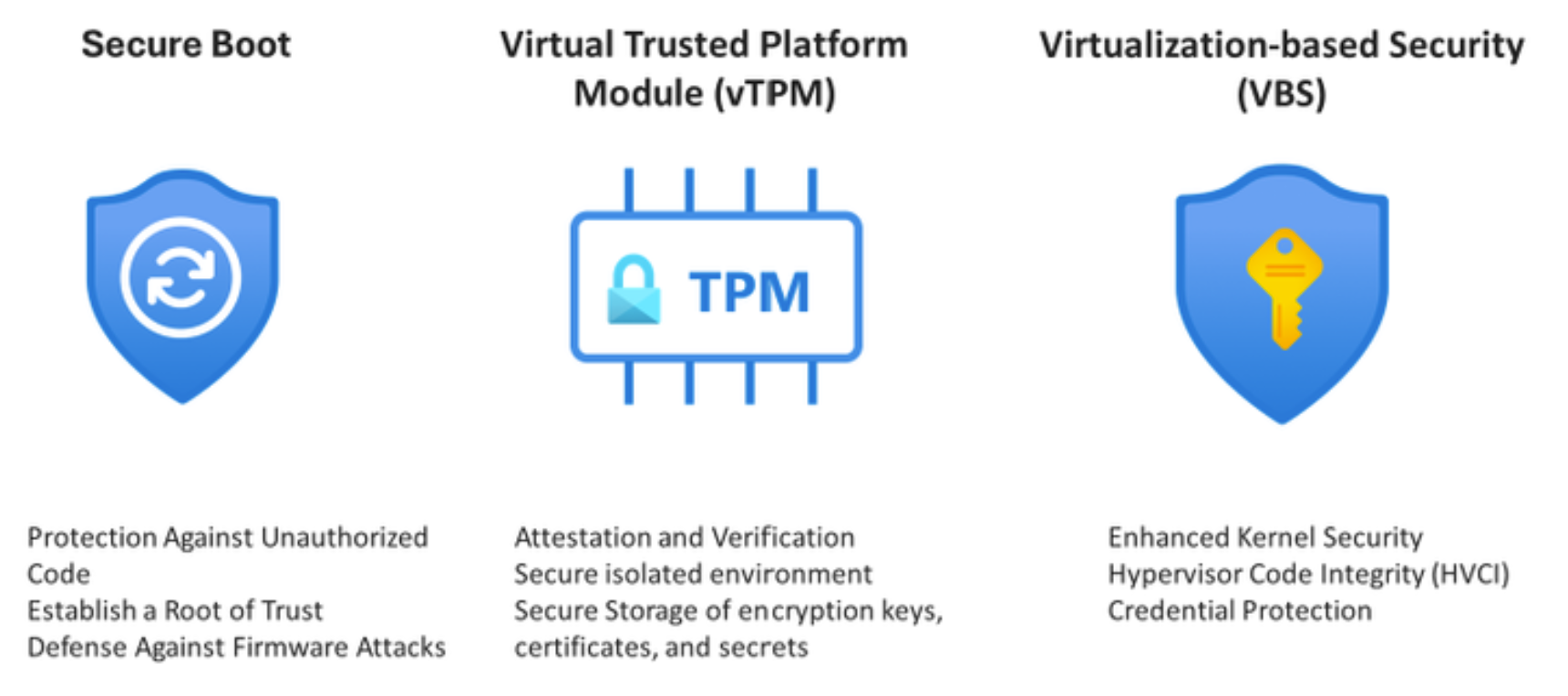

在本文中,您將瞭解受信任的啟動,以及如何在 Azure VMware 解決方案 中的 虛擬機器 上設定虛擬信任平台模組 (vTPM)。 信任啟動是一個全面的安全性解決方案,其中包含三個主要元件:安全開機、虛擬信任平臺模組(vTPM)和虛擬化型安全性(VBS)。 每個元件在強化 VM 的安全性狀態方面都扮演著重要角色。

福利

• 使用已驗證的開機載入器、作系統核心和驅動程式安全地部署 VM。

• 安全地保護 VM 中的金鑰、憑證和秘密。

• 取得整個開機鏈完整性的深入解析和信心。

• 確定工作負載受信任且可驗證。

安全開機

安全開機是受信任啟動中的第一道防線。 它會確保只允許已簽署的作系統和驅動程序開機,為 VM 建立「信任根」。 這可防止安裝惡意代碼型 Rootkit 和 bootkit,這可能會危害整個系統的安全性。 啟用安全開機后,開機程式的每個層面,從開機載入器到核心和核心驅動程式,都必須由受信任的發行者以數位方式簽署。 這會建立強固的防護,以防止未經授權的修改,並確保 VM 以安全且受信任的狀態啟動。

虛擬信賴平台模組 (vTPM)

vTPM 是硬體信任平台模組 (TPM) 2.0 裝置的虛擬化版本。 它可作為用來儲存金鑰、憑證和秘密的專用安全保存庫。 將 vTPM 設定為可在任何 VM 觸角以外的安全環境中運作的能力,使其防竄改且高度安全。 vTPM 的其中一個主要功能是證明。 它會測量 VM 的整個開機鏈結,包括 UEFI、OS、系統元件和驅動程式,以安全地認證 VM 開機。 此證明機制對於驗證 VM 的完整性以及確保 VM 未遭入侵而言是無價的。

虛擬化安全性 (VBS)

虛擬化型安全性 (VBS) 是受信任啟動謎題的最後一部分。 它會利用 Hypervisor 在 VM 內建立隔離且安全的記憶體區域。 VBS 會使用虛擬化,藉由建立隔離且受 Hypervisor 限制的特製化子系統來增強系統安全性。 它提供保護以防止未經授權的認證存取、防止惡意代碼在 Windows 系統上執行,並確保只有受信任的程式代碼從開機載入器開始執行。

使用 Azure VMware 解決方案 在 虛擬機器 上設定虛擬信任平台模組 (vTPM)

本節示範如何在 Azure VMware 解決方案 中執行的 VMware vSphere 虛擬機 (VM) 中啟用虛擬信任平台模組 (vTPM)。

VMware vSphere 中的虛擬信任平台模組 (vTPM)是實體 TPM 2.0 晶片的虛擬對應專案,利用 VM 加密。 它提供與實體 TPM 相同的功能,但在 VM 內運作。 每個 VM 都可以有自己的唯一且隔離的 vTPM,這有助於保護敏感性資訊並維護系統完整性。 此設定可讓 VM 套用 BitLocker 磁碟加密和驗證虛擬硬體裝置等安全性功能,以建立更安全的虛擬環境。

必要條件

在 Azure VMware 解決方案 的 VM 上設定 vTPM 之前,請確定符合下列必要條件:

- 虛擬機必須使用EFI韌體。

- 虛擬機必須位於硬體 14 版或更新版本。

- 客體 OS 支援:Linux、Windows Server 2008 和更新版本、Windows 7 和更新版本。

重要

客戶不需要設定金鑰提供者來搭配使用 vTPM 與 Azure VMware 解決方案。 Azure VMware 解決方案 已為每個環境提供和管理金鑰提供者。

如何設定 vTPM

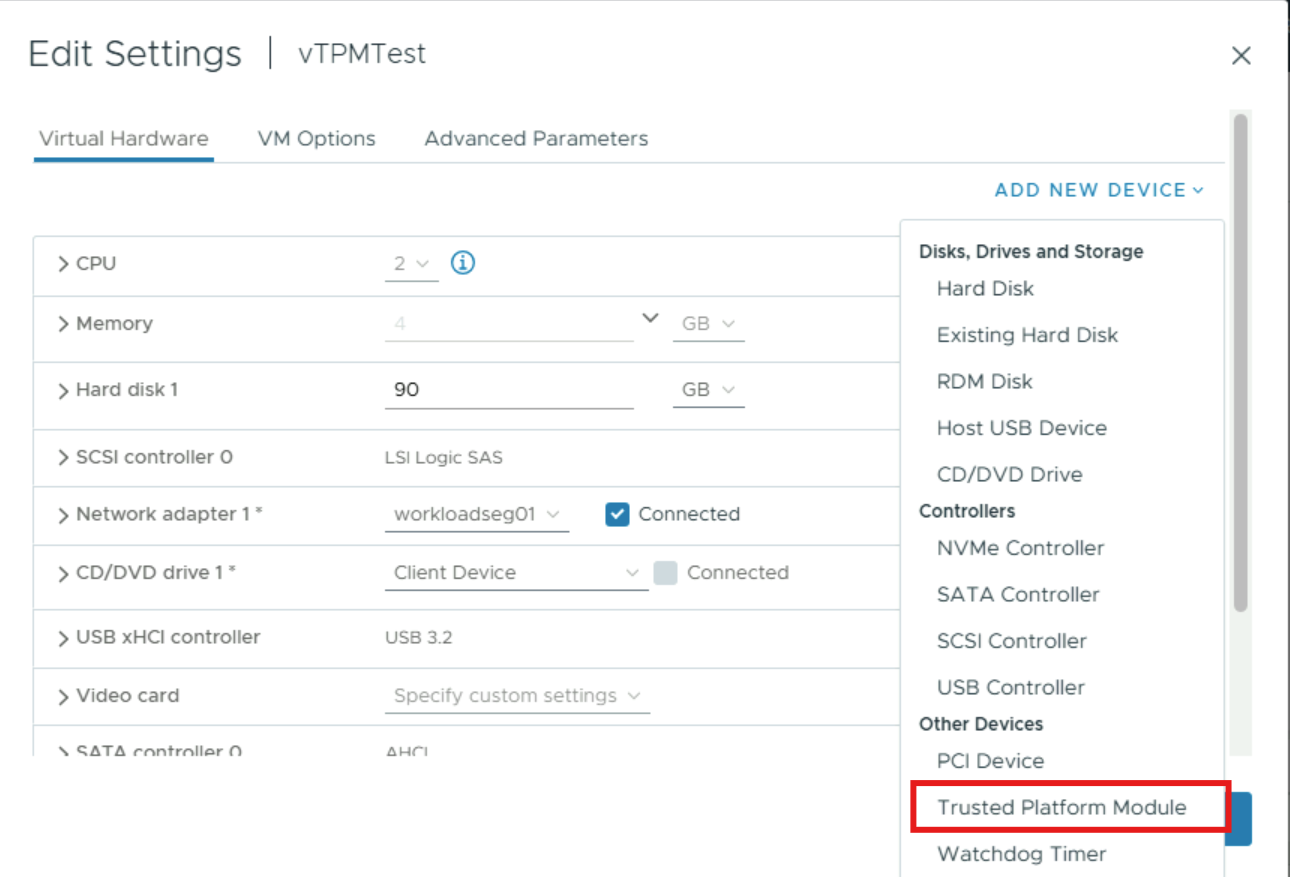

若要在 Azure VMware 解決方案 中的 VM 上設定 vTPM,請遵循下列步驟:

使用 vSphere 用戶端連線到 vCenter Server。

在清查中,以滑鼠右鍵按下您想要修改的虛擬機,然後選取 [編輯設定]。

在 [編輯設定] 對話框中,按兩下 [新增裝置],然後選擇 [受信任的平臺模組]。

按一下 [確定]。 [虛擬機摘要] 索引標籤會顯示 [VM 硬體] 窗格中的 [虛擬信任平臺模組]。

重要

在 VMware vSphere 7 上,複製虛擬機會建立 VM 和 vTPM 的確切複本。 VMware vSphere 8 引進了複製或取代 TPM 的選項,以更好地處理不同的使用案例。

不支援的情節

某些工具可能不支援使用 vTPM 移轉 VM。 檢查移轉工具的檔。 如果不支援,您可以遵循 VMware 檔安全地停用 vTPM,並在移轉後重新啟用。