檢閱 Azure 本機的雙節點存儲交換、全面整合部署網路參考模式

適用於:Azure Local 2311.2 和更新版本

在本文中,您將瞭解到使用兩個機架頂層交換器的兩節點存儲交換機完全整合的網路參考架構,可以用來部署您的 Azure 本地實例解決方案。 本文中的資訊也會協助您判斷此設定是否適合您的部署規劃需求。 本文的目標是部署和管理其數據中心內 Azure 本機實例的 IT 系統管理員。

如需其他網路模式的資訊,請參閱 Azure 局域網路部署模式。

情境

此網路模式的案例包括實驗室、分公司和數據中心設施。

如果您打算新增其他節點,以及南北流量的頻寬需求不需要專用適配卡,請考慮此模式。 當實體埠稀缺,而且您正在尋找減少解決方案成本的方法時,這個解決方案可能是個不錯的選擇。 此配置需要額外的營運成本,以便微調共用主機網路適配器的QoS原則,從而保護儲存流量不受工作負載流量及管理流量的影響。 此模式完全支援 SDN L3 服務。

如果 BGP 之類的路由服務支援 L3 服務,可以直接在 TOR 交換器上設定。 微分和 QoS 等網路安全性功能不需要在防火牆裝置上額外設定,因為它們是在虛擬網路適配器層實作。

實體聯機組件

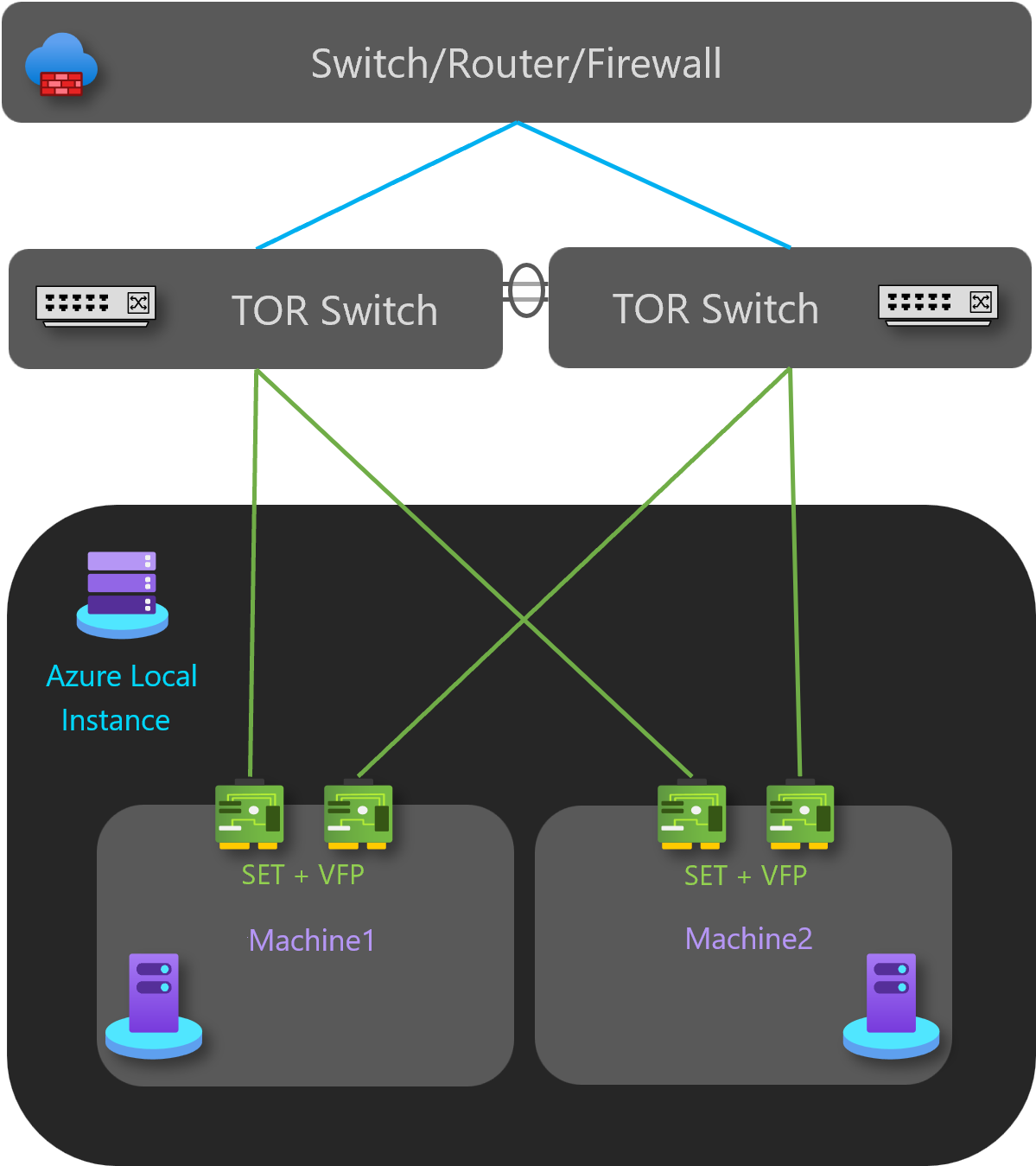

如下圖所示,此模式具有下列實體網路元件:

針對北行/南行流量,此模式中的系統會以 MLAG 組態中的兩個 TOR 交換器來實作。

兩張小組式網路卡會處理連線至 TOR 交換器的管理、計算和 RDMA 記憶體流量。 每個 NIC 都連接到不同的 TOR 交換器。 SMB 多重通道功能提供路徑匯總和容錯。

作為選項,部署可以包含 BMC 記憶卡,以啟用環境的遠端管理。 某些解決方案可能會針對安全性目的使用沒有 BMC 卡的無前端設定。

| 網路 | 管理、計算、記憶體 | BMC |

|---|---|---|

| 連結速度 | 以10 Gbps的速度 | 請洽詢硬體製造商 |

| 介面類型 | SFP+ 或 SFP28 | RJ45 |

| 埠和彙整 | 兩個小組埠 | 一個埠 |

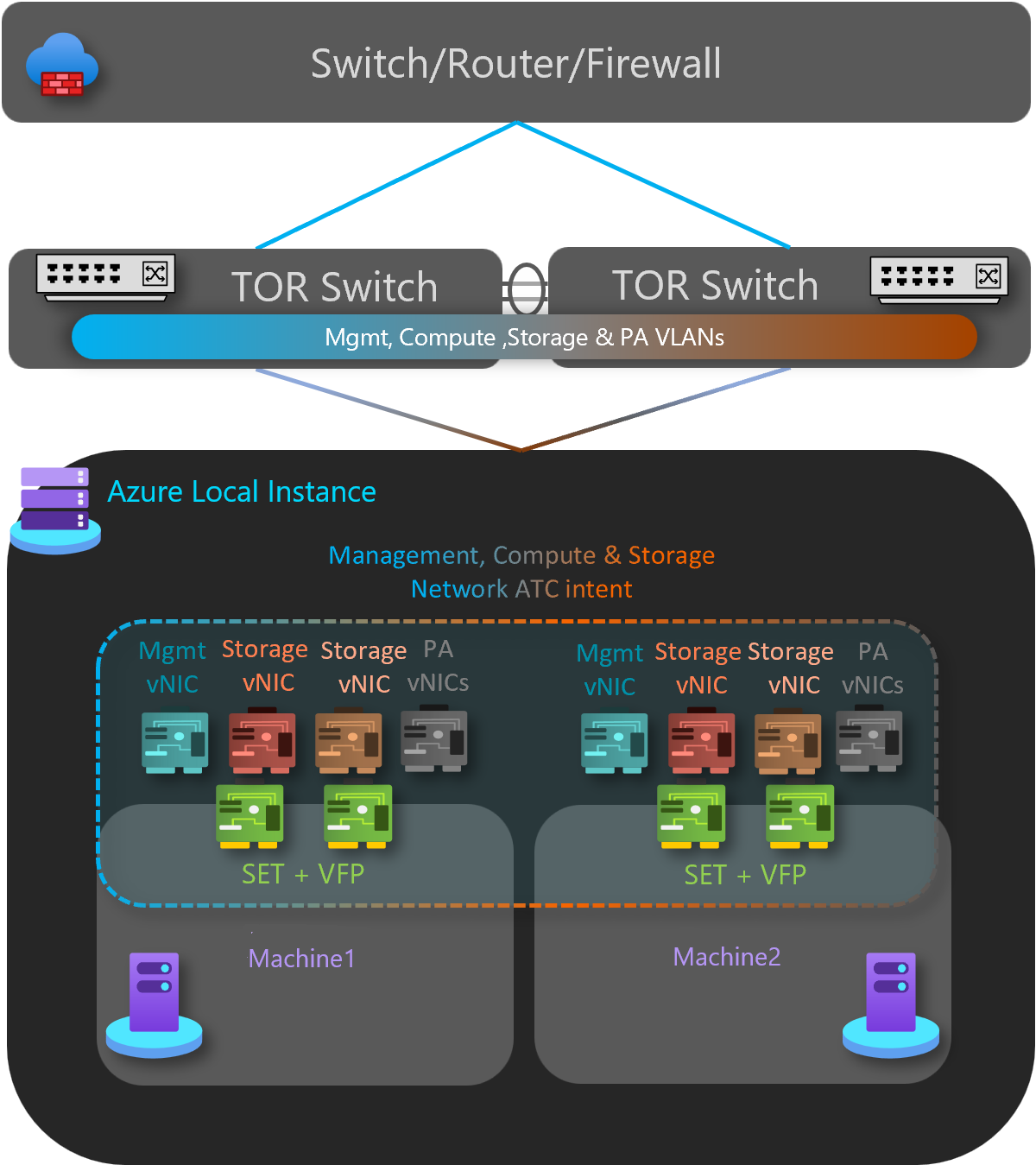

網路 ATC 意圖

管理、計算和記憶體意圖

- 意圖類型:管理、計算和記憶體

- 意圖模式:群組模式

- 團隊合作:是的。 pNIC01 和 pNIC02 已組合連接

- 預設管理 VLAN:管理用的已設定 VLAN 未被修改

- 記憶體 vNIC 1:

- VLAN 711

- 儲存網路 1 的子網 10.71.1.0/24

- 記憶體 vNIC 2:

- VLAN 712

- 記憶體網路 2 的子網 10.71.2.0/24

- 存儲 vNIC1 和存儲 vNIC2 使用 SMB 多重通道來提供韌性和頻寬匯總

- PA VLAN 和 vNIC:網路 ATC 對 PA vNIC 和 VLAN 而言是透明的

- 計算 VLAN 和 vNIC:網路 ATC 對於計算 VM vNIC 和 VLAN 而言是透明的

如需詳細資訊,請參閱 部署主機網路。

請遵循下列步驟來建立此參考模式的網路意圖:

以系統管理員身分執行 PowerShell。

執行以下命令:

Add-NetIntent -Name <Management_Compute> -Management -Compute -Storage -ClusterName <HCI01> -AdapterName <pNIC01, pNIC02>

邏輯聯機組件

如下圖所示,此模式具有下列邏輯網路元件:

儲存網路 VLAN

此模式中的記憶體意圖型流量會與管理和計算共用實體網路適配器。

記憶體網路在不同的IP子網中運作。 每個記憶體網路預設會使用 ATC 預先定義的 VLAN(711 和 712)。 不過,如有必要,可以自定義這些 VLAN。 此外,如果 ATC 所定義的預設子網無法使用,您必須負責指派系統中的所有記憶體 IP 位址。

如需詳細資訊,請參閱 網路 ATC 概觀。

OOB 網路

頻外(OOB)網路專門支援「無人值守」的伺服器管理介面,也稱為基板管理控制器(BMC)。 每個 BMC 介面都會連線到客戶提供的交換器。 BMC 可用來將 PXE 開機案例自動化。

管理網路需要使用智慧平臺管理介面 (IPMI) 用戶數據報通訊協定 (UDP) 埠 623 來存取 BMC 介面。

OOB 網路會與計算工作負載隔離,對於非解決方案型部署而言是選擇性的。

管理虛擬網路 VLAN

所有實體計算主機都需要存取管理邏輯網路。 針對IP位址規劃,每個實體計算主機必須至少有一個從管理邏輯網路指派的IP位址。

DHCP 伺服器可以自動指派管理網路的IP位址,或者您可以手動指派靜態IP位址。 當 DHCP 是慣用的 IP 指派方法時,建議您使用 DHCP 保留位址且不設置到期日。

管理網路支援下列 VLAN 組態:

原生 VLAN - 您不需要提供 VLAN 識別碼。 這是解決方案型安裝的必要條件。

標記的 VLAN - 您可以在部署時提供 VLAN 識別碼。

管理網路支持用於管理叢集的所有流量,包括遠端桌面、Windows Admin Center 和 Active Directory。

如需詳細資訊,請參閱 規劃 SDN 基礎結構:管理和 HNV 提供者。

計算 VLAN

在某些情況下,您不需要使用包含虛擬可延伸 LAN(VXLAN)封裝的 SDN 虛擬網絡。 相反地,您可以使用傳統的 VLAN 來隔離您的租使用者工作負載。 這些 VLAN 是在主幹模式的 TOR 交換器埠上設定。 將新的 VM 連線到這些 VLAN 時,對應的 VLAN 標籤會在虛擬網路配接器上定義。

HNV 供應者地址 (PA) 網絡

Hyper-V 網路虛擬化(HNV)提供者位址(PA)網路作為東/西向(內部-內部)租戶流量和北/南向(外部-內部)租戶流量的底層實體網路,並負責與實體網路交換 BGP 對等資訊。 只有在需要使用 VXLAN 封裝來部署虛擬網路,以實現另一層隔離和網路多租使用者時,才需要此網路。

如需詳細資訊,請參閱 規劃 SDN 基礎結構:管理和 HNV 提供者。

網路隔離選項

支援下列網路隔離選項:

VLAN (IEEE 802.1Q)

VLAN 允許必須分開的裝置共用實體網路的纜線,但無法彼此直接互動。 這種受控共用在簡單、安全性、流量管理和經濟方面會取得收益。 例如,VLAN 可用來根據個別使用者或使用者群組或其角色,或根據流量特性來分隔企業內的流量。 許多因特網裝載服務都會使用 VLAN 將私人區域與其他區域分開,讓每個客戶的伺服器群組在單一網路區段中,而不論個別伺服器位於數據中心的位置為何。 需要一些預防措施,以防止流量從指定的 VLAN「逸出」,這種現象稱為 VLAN 跳躍的安全漏洞。

如需詳細資訊,請參閱 瞭解虛擬網路和 VLAN 的使用方式。

預設網絡存取政策和微分段

默認網路存取原則可確保 Azure Stack HCI 叢集中的所有虛擬機預設都不受外部威脅保護。 使用這些原則,我們預設會封鎖 VM 的輸入存取,同時提供啟用選擇性輸入埠的選項,從而保護 VM 免受外部攻擊。 這項強制執行可透過 Windows Admin Center 等管理工具取得。

Microsegmentation 牽涉到在應用程式和服務之間建立細微的網路原則。 這基本上將安全邊界縮小到每個應用程式或虛擬機周圍的圍欄。 此柵欄只允許應用層或其他邏輯界限之間的必要通訊,因此網路威脅很難從一個系統橫向傳播到另一個系統。 Microsegmentation 會安全地隔離網路彼此,並減少網路安全性事件的總攻擊面。

在 Azure Stack HCI 叢集上,預設的網路存取原則和微分段會以五元組具狀態(來源地址前綴、來源埠、目的地地址前綴、目的地埠和通訊協定)防火牆規則的形式實現。 防火牆規則也稱為網路安全組(NSG)。 這些原則會在每個 VM 的 vSwitch 埠強制執行。 原則會透過管理層推送,而 SDN 網路控制站會將原則散發給所有適用的主機。 這些原則適用於傳統 VLAN 網路和 SDN 重迭網路上的 VM。

如需詳細資訊,請參閱 什麼是數據中心防火牆?。

VM 網路適配器的 QoS

您可以設定 VM 網路適配器的服務品質,以限制虛擬介面上的頻寬,以防止高流量 VM 與其他 VM 網路流量競爭。 您也可以設定 QoS 來保留 VM 的特定頻寬量,以確保 VM 可以傳送流量,而不論網路上的其他流量為何。 這可以套用至連結至傳統 VLAN 網路的 VM,以及連結至 SDN 重疊網路的 VM。

如需詳細資訊,請參閱 設定 VM 網路適配器的 QoS。

虛擬網路

網路虛擬化為 VM 提供虛擬網路,類似於伺服器虛擬化 (Hypervisor) 將 VM 提供給操作系統的方式。 網路虛擬化會將虛擬網路與實體網路基礎結構分離,並從 VM 布建中移除 VLAN 和階層式 IP 位址指派的限制。 這種彈性可讓您輕鬆地移至(基礎結構即服務)IaaS 雲端,並有效率地讓主機服務提供者和數據中心系統管理員管理其基礎結構,並維護必要的多租用戶隔離、安全性需求,以及重疊的 VM IP 位址。

如需詳細資訊,請參閱 Hyper-V 網路虛擬化。

L3 網路服務選項

下列 L3 網路服務選項可供使用:

虛擬網路對等連接

虛擬網路對等連線可讓您無縫連接兩個虛擬網路。 對等互連之後,針對連線目的,這兩個虛擬網路會顯示為單一虛擬網路。 使用虛擬網路對等互連的優點包括:

- 在對等虛擬網路中的 VM 之間,流量只會通過私有 IP 位址經由骨幹基礎設施路由傳送。 虛擬網路之間的通訊不需要公用因特網或閘道。

- 不同虛擬網路中的資源之間的連線,具有低延遲和高頻寬的特性。

- 讓某個虛擬網路中的資源與另一個虛擬網路中的資源通訊的能力。

- 在建立對等互連時,任一虛擬網路中的資源不會發生停機。

如需詳細資訊,請參閱虛擬網路對等互連。

SDN 軟體負載平衡器

部署軟體定義網路 (SDN) 的雲端服務提供者 (CSP) 和企業可以使用軟體負載平衡器 (SLB) 平均分散虛擬網路資源之間的客戶網路流量。 SLB 可讓多個伺服器主控相同的工作負載,以提供高可用性和可擴縮性。 它也可用來提供輸入網路位址轉換 (NAT) 服務,以便對 VM 進行輸入存取,以及輸出 NAT 服務以進行輸出連線。

使用 SLB,您可以在與其他 VM 工作負載相同的 Hyper-V 計算伺服器上,運用 SLB 虛擬機器來擴展負載平衡的能力。 SLB 支援快速建立和刪除 CSP 作業所需的負載平衡端點。 此外,SLB 支援每個叢集達到數十 GB,提供簡單的布建模型,而且易於擴展和縮減。 SLB 使用 邊界閘道通訊協定 向實體網路公告虛擬IP位址。

如需詳細資訊,請參閱 什麼是 SDN 的 SLB?

SDN VPN 閘道

SDN 閘道是軟體型邊界閘道通訊協定 (BGP) 支援路由器,專為使用 Hyper-V 網路虛擬化 (HNV) 裝載多租使用者虛擬網路的企業所設計的路由器。 您可以使用 RAS 閘道在虛擬網路與另一個網路(無論是本機還是遠端)之間路由傳送網路流量。

SDN 閘道可用來:

透過因特網建立 SDN 虛擬網路與外部客戶網路之間的安全站對站 IPsec 連線。

建立 SDN 虛擬網路與外部網路之間的一般路由封裝 (GRE) 連線。 站對站連線與 GRE 連線之間的差異在於後者不是加密的連線。

如需 GRE 連線案例的詳細資訊,請參閱 Windows Server 中的 GRE 通道。

建立 SDN 虛擬網路與外部網路之間的第 3 層 (L3) 連線。 在此情況下,SDN 閘道只會作為虛擬網路與外部網路之間的路由器。

SDN 閘道需要 SDN 網路控制卡。 網路控制站會執行閘道集區的部署、在每個閘道上設定租用戶連線,並在閘道失敗時將網路流量切換至待命閘道。

網關會使用 邊界閘道通訊協定 來公告 GRE 端點,並建立點對點連線。 SDN 部署會建立支援所有連線類型的預設閘道集區。 在此集區中,您可以指定當作用中的閘道失敗時,要保留幾個待命的閘道。

如需詳細資訊,請參閱 什麼是 SDN 的 RAS 閘道?