教學課程:使用 Azure Active Directory B2C 設定 Nok Passport 進行無密碼 FIDO2 驗證

瞭解如何將 Nok Nok S3 Authentication Suite 整合到 Azure Active Directory B2C (Azure AD B2C) 租使用者。 Nok Nok 解決方案可為行動和 Web 應用程式啟用 FIDO 認證的多重要素驗證,例如 FIDO U2F、FIDO U2F、WebAuthn 和 FIDO2。 Nok Nok 解決方案可改善安全性狀態,同時平衡使用者體驗。

若要 noknok.com 深入瞭解: Nok Nok Labs, Inc.

必要條件

若要開始,您需要:

- Azure 訂用帳戶

- 如果您沒有帳戶,請取得 Azure 免費帳戶

- 連結至 Azure 訂用帳戶的 Azure AD B2C 租使用者

- 教學課程:建立 Azure Active Directory B2C 租用戶 \(部分機器翻譯\)

- 移至 noknok.com。 在頂端功能表上,選取 [ 示範]。

案例描述

若要為您的使用者啟用無密碼 FIDO 驗證,請在 Azure AD B2C 租使用者中,將 Nok Nok 啟用為識別提供者 (IdP) 。 Nok Nok 解決方案整合包含下列元件:

- Azure AD B2C – 驗證使用者認證的授權伺服器

- Web 和行動應用程式 – 使用 Nok Nok 解決方案和 Azure AD B2C 保護的行動或 Web 應用程式

-

Nok Nok 應用程式 SDK 或 Passport 應用程式 – 驗證已啟用 Azure AD B2C 的應用程式。

- 移至Nok Nok Passport的 Apple App Store

- 或者,Google Play Nok Nok Passport

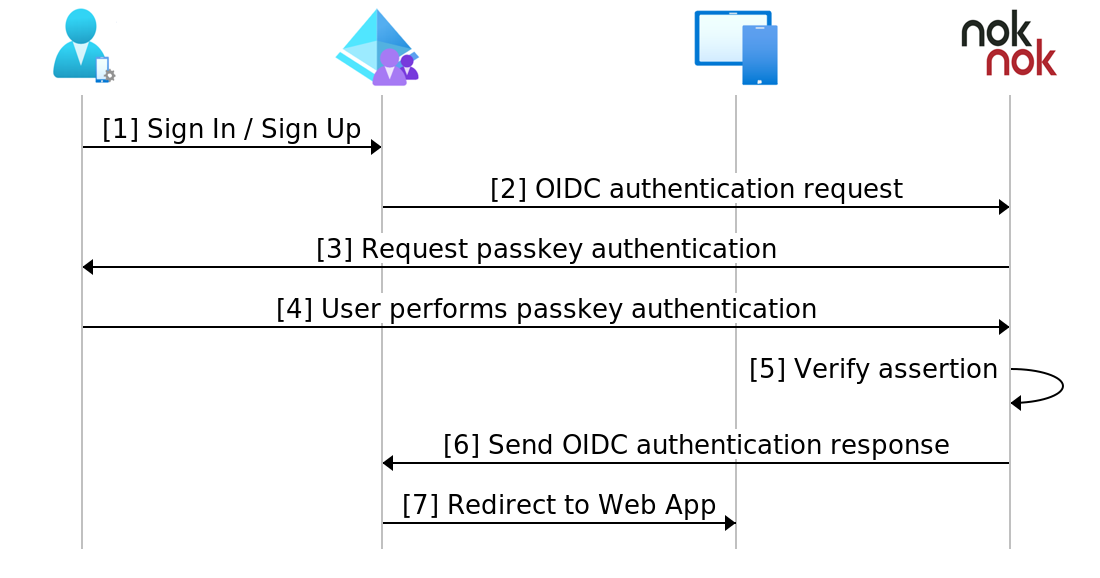

下圖說明使用 OpenID Connect (OIDC) 進行無密碼驗證的 Azure AD B2C 的 Nok Nok 解決方案作為 IdP。

- 在登入頁面上,使用者選取登入或註冊,然後輸入使用者名稱。

- Azure AD B2C 會將使用者重新導向至 Nok Nok OIDC 驗證提供者。

- 針對行動裝置驗證,QR 代碼隨即出現,或推播通知會移至使用者裝置。 針對桌面登入,系統會將使用者重新導向至 Web 應用程式登入頁面,以進行無密碼驗證。

- 使用者使用 Nok Nok 應用程式 SDK 或 Passport 應用程式掃描 QR 代碼。 或者,使用者名稱是登入頁面輸入。

- 系統會提示使用者進行驗證。 使用者會執行無密碼驗證:生物特徵辨識、裝置 PIN 或任何漫遊驗證器。 驗證提示會出現在 Web 應用程式上。 使用者會執行無密碼驗證:生物特徵辨識、裝置 PIN 或任何漫遊驗證器。

- Nok Nok 伺服器會驗證 FIDO 判斷提示,並將 OIDC 驗證回應傳送至 Azure AD B2C。

- 使用者被授與或拒絕存取權。

開始使用 Nok Nok

- 移至 [noknok.com 連絡人 ] 頁面。

- 填寫 Nok Nok 租使用者的表單。

- 電子郵件會以租使用者存取訊號和檔連結送達。

- 使用 Nok Nok 整合檔來完成租使用者 OIDC 設定。

與 Azure AD B2C 整合

使用下列指示來新增及設定 IdP,然後設定使用者流程。

新增識別提供者

如需下列指示,請使用目錄搭配 Azure AD B2C 租使用者。 若要新增 IdP:

- 以 Azure AD B2C 租使用者的全域管理員身分登入Azure 入口網站。

- 在入口網站工具列中,選取 [目錄 + 訂用帳戶]。

- 在 入口網站設定的 [目錄 + 訂用帳戶 ] 清單中, 找出 Azure AD B2C 目錄。

- 選取 [切換]。

- 在Azure 入口網站左上角,選取[所有服務]。

- 搜尋並選取 [Azure AD B2C]。

- 瀏覽至 [儀表板]>[Azure Active Directory B2C]>[識別提供者]。

- 選取 [識別提供者]。

- 選取 [新增]。

設定識別提供者

若要設定 IdP:

- 選取 [識別提供者類型]>[OpenID Connect (預覽)]。

- 針對 [名稱],輸入 Nok Nok 驗證提供者或其他名稱。

- 針對 [中繼資料 URL],輸入裝載的 Nok Nok 驗證應用程式 URI,後面接著路徑,例如

https://demo.noknok.com/mytenant/oidc/.well-known/openid-configuration - 針對 [用戶端密碼],請使用 Nok Nok 中的用戶端密碼。

- 針對 [用戶端識別碼],請使用 Nok Nok 提供的用戶端識別碼。

- 針對 [範圍],請使用 OpenID 設定檔電子郵件。

- 針對 [回應類型],請使用 程式碼。

- 針對 回應模式,請使用 form_post。

- 選取 [確定]。

- 選取 [對應此識別提供者的宣告]。

- 針對 [UserID],選取 [從訂用帳戶]。

- 針對 [顯示名稱],選取 [從訂用帳戶]。

- 針對 [回應模式],選取 [從訂用帳戶]。

- 選取 [儲存]。

建立使用者流程原則

針對下列指示,Nok Nok 是 B2C 識別提供者清單中的新 OIDC IdP。

- 在您的 Azure AD B2C 租用戶中,選取 [原則] 下的 [使用者流程]。

- 選取 [新增]。

- 選取 [註冊並登入]。

- 選取 版本。

- 選取 [建立]。

- 輸入原則 名稱。

- 在 [識別提供者] 中,選取建立的 Nok Nok IdP。

- 您可以新增電子郵件地址。 Azure 不會將登入重新導向至 Nok Nok;畫面隨即出現,其中包含使用者選項。

- 保留 [多重要素驗證 ] 欄位。

- 選取 [強制執行條件式存取原則]。

- 在[使用者屬性和權杖宣告] 底下的 [收集屬性] 選項中,選取[Email位址]。

- 新增要收集之Microsoft Entra識別碼的使用者屬性,並宣告 Azure AD B2C 會傳回用戶端應用程式。

- 選取 [建立]。

- 選取新的 [使用者流程]。

- 在左側面板上,選取 [應用程式宣告]。

- 在 [選項] 底下,選取 電子郵件 核取方塊

- 選取 [儲存]。

測試使用者流程

- 開啟 Azure AD B2C 租使用者,然後在 [ 原則 ] 底下選取 [ 身分識別體驗架構]。

- 選取已建立 的 SignUpSignIn。

- 選取 [執行使用者流程]。

- 針對 [應用程式],選取已註冊的應用程式。 此範例為 JWT。

- 針對 [回復 URL],選取重新導向 URL。

- 選取 [執行使用者流程]。

- 執行註冊流程並建立帳戶。

- 建立使用者屬性之後,會呼叫 Nok Nok。

如果流程不完整,請確認使用者是或未儲存在目錄中。