了解 Microsoft Sentinel 中的威脅情報

Microsoft Sentinel 是一種雲端原生安全性資訊與事件管理 (SIEM) 解決方案,能夠從許多來源快速提取威脅情報。

重要

Microsoft Sentinel 在 Microsoft Defender 入口網站中,Microsoft的統一安全性作業平臺中正式推出。 如需預覽,Microsoft Sentinel 可在 Defender 入口網站中取得,而不需要 Microsoft Defender 全面偵測回應 或 E5 授權。 如需詳細資訊,請參閱 Microsoft Defender 入口網站中的 Microsoft Sentinel。

威脅情報簡介

網路威脅情報 (CTI) 是描述對系統和使用者的現有或潛在威脅的資訊。 此情報採用許多形式,例如,書面報告會詳細說明特定威脅行為者的動機、基礎結構和技術。 這也可以是對 IP 位址、網域、檔案雜湊,以及與已知網路威脅相關聯的其他成品所做的具體觀察。

組織會使用 CTI 來提供不尋常活動的基本內容,讓安全性人員可以快速採取動作來保護其人員、資訊和資產。 您可以從許多位置取得 CTI,例如:

- 開放原始碼資料摘要。

- 威脅情報分享社群。

- 商業情報摘要。

- 在組織內的安全性調查過程中收集的當地情報。

針對 Microsoft Sentinel 這類的 SIEM 解決方案,最常見的 CTI 形式是威脅指標,也稱為入侵指標 (IOC) 或攻擊指標。 威脅指標是將 URL、檔案雜湊或 IP 位址等觀察到的成品,與已知的威脅活動如網路釣魚、殭屍網路或惡意程式碼相關聯的資料。 這種形式的威脅情報通常稱為戰術性威脅情報。 這適用於安全性產品和大規模的自動化,用以偵測組織受到的潛在威脅,並加以防範。

使用 Microsoft Sentinel 中的威脅指標,可偵測在您的環境中觀察到的惡意活動,並將內容提供給安全性調查人員以做出因應決策。

您可以透過下列活動,將威脅情報整合至 Microsoft Sentinel 中:

- 藉由啟用各種威脅情報平台和摘要的資料連接器,將威脅情報匯入 Microsoft Sentinel 中。

- 在 [記錄] 和 Microsoft Sentinel 的 [威脅情報] 窗格中,檢視及管理已匯入的威脅情報。

- 根據您匯入的威脅情報,使用內建的分析規則範本來偵測威脅,並產生安全性警示和事件。

- 使用威脅情報活頁簿,以在 Microsoft Sentinel 中視覺化已匯入威脅情報的重要資訊。

Microsoft 使用 GeoLocation 和 WhoIs 資料擴充所有已匯入的威脅情報指標,並將其與其他指標資訊一起顯示。

威脅情報也提供其他 Microsoft Sentinel 體驗中的實用內容,例如搜捕和 Notebook。 如需詳細資訊,請參閱 Microsoft Sentinel 中的 Jupyter Notebook和教學課程:在 Microsoft Sentinel 中開始使用 Jupyter Notebook 和 MSTICPy。

注意

如需美國政府雲端中功能可用性的相關資訊,請參閱美國政府客戶的雲端功能可用性中的 Microsoft Sentinel 資料表。

使用資料連接器匯入威脅情報

威脅指標會使用資料連接器匯入,就像 Microsoft Sentinel 中的所有其他事件資料一樣。 以下是 Microsoft Sentinel 中專為威脅指標提供的資料連接器:

- Microsoft Defender 威脅情報資料連接器:用來擷取 Microsoft 威脅指標。

- 進階 Defender 威脅情報資料連接器:用來擷取 Defender 威脅情報進階情報摘要。

- 威脅情報 - TAXII:用於業界標準的 STIX/TAXII 摘要。

- 威脅情報上傳指標 API:用於整合性和策展威脅情報摘要 (使用 REST API 進行連線)。

- 威脅情報平台 (TIP) 資料連接器:用來透過 REST API 連接威脅情報摘要,但即將淘汰。

您可以根據組織來源威脅指標的所在之處,任意組合使用前述任何資料連接器。 這三個連接器都可從內容中樞取得,作為威脅情報解決方案的一部分。 如需此解決方案的詳細資訊,請參閱 Azure Marketplace 項目威脅情報。

另請參閱 Microsoft Sentinel 可用的威脅情報整合目錄。

使用 威脅情報資料連接器將威脅指標新增至 Microsoft Sentinel

使用 Defender 威脅情報資料連接器,將 Defender 威脅情報所產生的公用、開放原始碼和高逼真度 IOC 導入您的 Microsoft Sentinel 工作區中。 透過簡單的單鍵設定,使用來自標準和進階 Defender 威脅情報資料連接器的威脅情報,進行監視、警示和搜捕。

免費提供的 Defender 威脅情報威脅分析規則,可讓您獲得進階 Defender 威脅情報資料連接器提供的範例。 但在使用比對分析時,只有符合規則的指標會擷取到您的環境中。 進階 Defender 威脅情報資料連接器導入了進階威脅情報,並讓您能夠在更靈活、更了解該威脅情報的情況下分析更多資料來源。 下表顯示您在授權和啟用進階 Defender 威脅情報資料連接器時應有的預期。

| 免費 | 高級 |

|---|---|

| 公用 IOC | |

| 開放原始碼情報 (OSINT) | |

| Microsoft IOC | |

| Microsoft 擴充的 OSINT |

如需詳細資訊,請參閱下列文章:

- 若要了解如何取得進階授權,並探索標準和進階版之間的所有差異,請參閱 Microsoft Defender 威脅情報產品頁面。

- 若要深入了解免費的 Defender 威脅情報體驗,請參閱介紹 Microsoft Defender 全面偵測回應的 Defender 威脅情報免費體驗。

- 若要了解如何啟用 Defender 威脅情報和進階 Defender 威脅情報資料連接器,請參閱啟用 Defender 威脅情報資料連接器。

- 若要了解比對分析,請參閱使用比對分析來偵測威脅。

使用威脅情報上傳指標 API 資料連接器將威脅指標新增至 Microsoft Sentinel

許多組織都使用威脅情報平台 (TIP) 解決方案來匯總來自各種來源的威脅指標摘要。 資料將從匯總摘要中進行鑑定,以套用至安全性解決方案,例如網路裝置、EDR/XDR 解決方案或 SIEM,例如 Microsoft Sentinel。 使用威脅情報上傳指標 API 資料連接器,可讓您使用這些解決方案將威脅指標匯入 Microsoft Sentinel 中。

此資料連接器會使用新的 API,並提供下列改進:

- 威脅指標欄位以 STIX 標準化格式為基礎。

- Microsoft Entra 應用程式只需要 Microsoft Sentinel 參與者角色。

- API 要求端點的範圍限於工作區層級。 必要的 Microsoft Entra 應用程式權限可讓您在工作區層級進行精細的指派。

如需詳細資訊,請參閱使用上傳指標 API 連接威脅情報平台。

使用威脅情報平台資料連接器將威脅指標新增至 Microsoft Sentinel

與現有的上傳指標 API 資料連接器類似,威脅情報平台資料連接器也會使用 API,讓您的 TIP 或自訂解決方案將指標傳送至 Microsoft Sentinel 中。 不過,此資料連接器即將淘汰。 建議您利用上傳指標 API 所提供的最佳化。

TIP 資料連接器可與 Microsoft Graph 安全性 tiIndicators API 搭配使用。 您也可以將其搭配用於任何與 tiIndicators API 通訊的自訂 TIP,以將指標傳送至 Microsoft Sentinel (以及其他 Microsoft 安全性解決方案,例如 Defender 全面偵測回應)。

如需與 Microsoft Sentinel 整合之 TIP 解決方案的詳細資訊,請參閱整合式威脅情報平台產品。 如需詳細資訊,請參閱將威脅情報平台連線至 Microsoft Sentinel。

使用威脅情報 - TAXII 資料連接器將威脅指標新增至 Microsoft Sentinel

用於傳輸威脅情報的最廣泛採用業界標準是 STIX 資料格式和 TAXII 通訊協定的組合。 如果您的組織從支援目前的 STIX/TAXII 版本 (2.0 或 2.1) 的解決方案取得威脅指標,請使用威脅情報 – TAXII 資料連接器將威脅指標導入 Microsoft Sentinel 中。 威脅情報 - TAXII 資料連接器可讓 Microsoft Sentinel 中的內建 TAXII 用戶端從 TAXII 2.x 伺服器匯入威脅情報。

若要從 TAXII 伺服器將 STIX 格式的威脅指標匯入至 Microsoft Sentinel:

- 取得 TAXII 伺服器 API 根目錄和集合識別碼。

- 在 Microsoft Sentinel 中啟用威脅情報 - TAXII 資料連接器。

如需詳細資訊,請參閱將 Microsoft Sentinel 連線至 STIX/TAXII 威脅情報摘要。

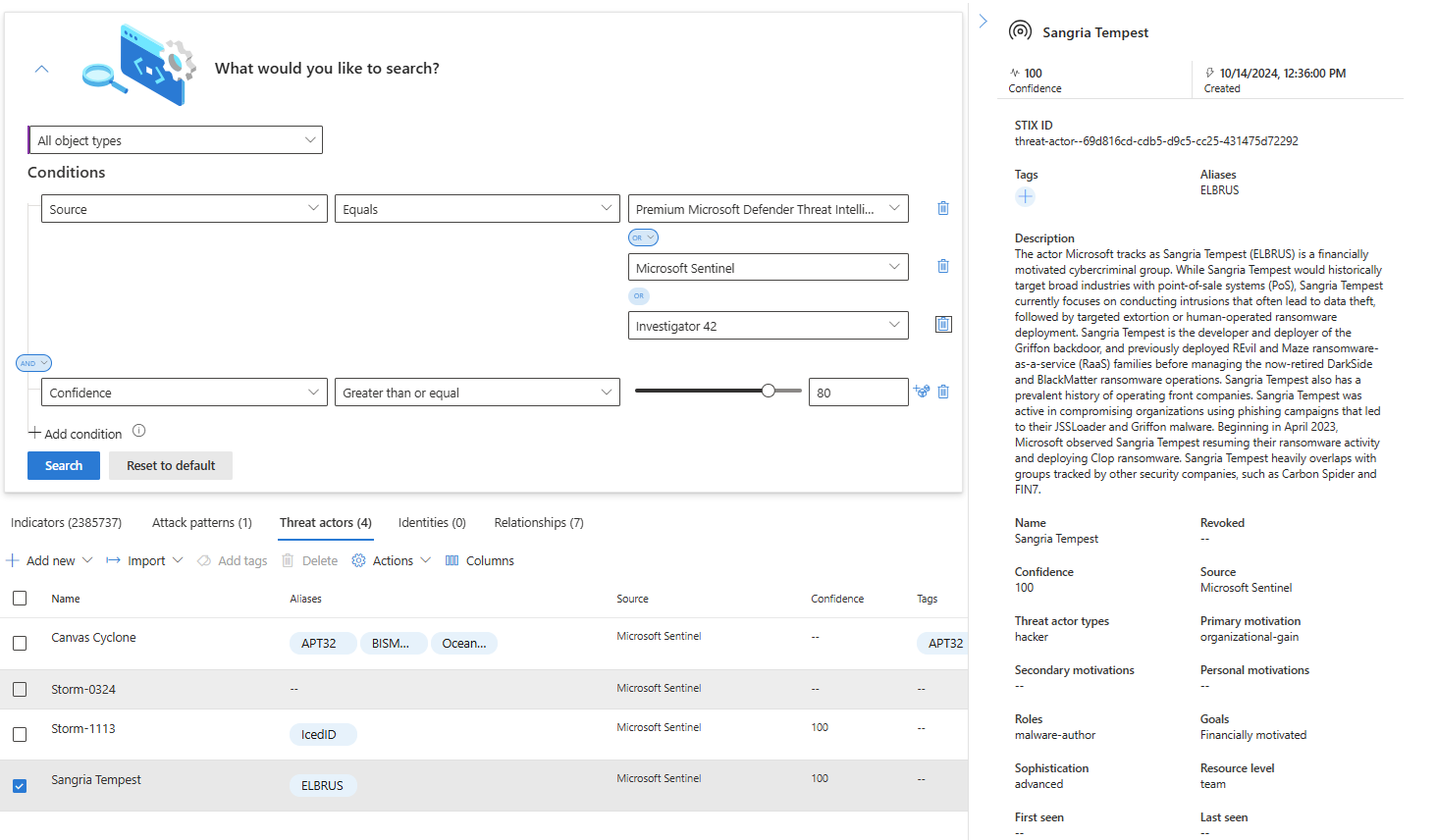

檢視和管理威脅指標

在 [威脅情報] 頁面上檢視和管理您的指標。 排序、篩選及搜尋已匯入的威脅指標,甚至不需要撰寫 Log Analytics 查詢。

其中兩個最常見的威脅情報工作,是指標標記以及建立與安全性調查相關的新指標。 當您只需要快速管理若干指標時,請直接在 [威脅情報] 頁面上建立或編輯威脅指標。

標記威脅指標可將輕易地分組在一起,以便尋找指標。 一般來說,您可能會將標籤套用至與特定事件相關的指標,或代表來自特定已知行為者或已知攻擊活動之威脅的指標。 搜尋您想要使用的指標之後,您可以個別加以標記。 多重選取指標,並以一或多個標籤同時將其全部標記。 由於標記採自由格式,建議您為威脅指標標籤建立標準命名慣例。

驗證您的指標,並從已啟用 Microsoft Sentinel 的 Log Analytics 工作區檢視您成功匯入的威脅指標。 Microsoft Sentinel 結構描述底下的 ThreatIntelligenceIndicator 資料表,是您所有 Microsoft Sentinel 威脅指標的儲存之處。 此資料表是其他 Microsoft Sentinel 功能 (如分析和活頁簿) 所執行之威脅情報查詢的基礎。

以下是威脅指標之基本查詢的範例檢視。

威脅情報指標會以唯讀的形式擷取到您 Log Analytics 工作區的 ThreatIntelligenceIndicator 資料表中。 每當有指標更新時,ThreatIntelligenceIndicator 資料表中就會建立新項目。 最新的指標才會出現在 [威脅情報] 頁面上。 Microsoft Sentinel 會根據 IndicatorId 和 SourceSystem 屬性對指標刪除重複資料,然後選擇具有最新 TimeGenerated[UTC] 的指標。

IndicatorId 屬性是使用 STIX 指標識別碼產生的。 從非 STIX 來源匯入或建立指標時,IndicatorId 會依指標的來源和模式產生。

如需檢視和管理威脅指標的詳細資訊,請參閱在 Microsoft Sentinel 中使用威脅指標。

檢視您的 GeoLocation 和 WhoIs 資料擴充 (公開預覽版)

Microsoft 會使用額外的 GeoLocation 和 WhoIs 資料來擴充 IP 和網域指標,為找到所選取 IOC 的調查提供更多內容。

在 [威脅情報] 窗格上檢視 GeoLocation 和 WhoIs 資料,以了解匯入至 Microsoft Sentinel 的威脅指標類型。

例如,使用 GeoLocation 數據來尋找IP指標的組織或國家/地區等資訊。 使用 WhoIs 資料來尋找註冊機構之類的資料,並從網域指標記錄建立資料。

使用威脅指標型分析來偵測威脅

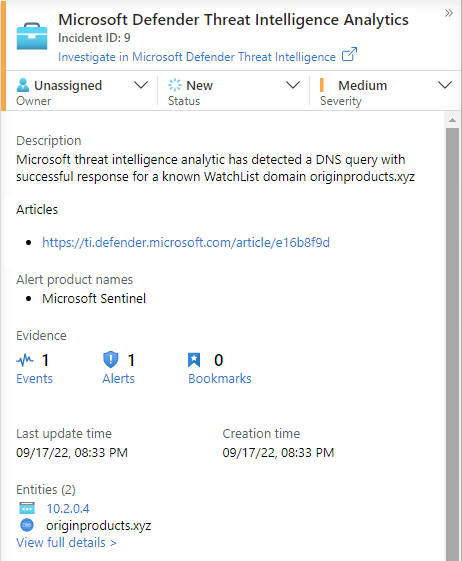

在 Microsoft Sentinel 之類的 SIEM 解決方案中,威脅指標最重要的使用案例就是為威脅偵測的分析規則提供技術支援。 這些指標型規則會比較資料來源中的原始事件與您的威脅指標,以偵測組織中是否有安全性威脅。 在 Microsoft Sentinel 分析中,您可建立依排程執行的分析規則並產生安全性警示。 這些規則由查詢所驅動。 經由設定,可以決定規則的執行頻率、何種查詢結果應產生安全性警示和事件,以及何時觸發自動化回應 (選擇性)。

雖然您可以從頭建立新的分析規則,但 Microsoft Sentinel 提供 Microsoft 安全性工程師所建立的一組內建規則範本,以充分運用您的威脅指標。 這些範本以您想要比對的威脅指標類型 (網域、電子郵件、檔案雜湊、IP 位址或 URL) 和資料來源事件為基礎。 每個範本都會列出規則運作所需的必要來源。 這項資訊可讓您輕鬆判斷必要的事件是否已匯入 Microsoft Sentinel 中。

根據預設,觸發這些內建規則時,將會建立警示。 在 Microsoft Sentinel 中,從分析規則產生的警示也會產生安全性事件。 在 [Microsoft Sentinel] 功能表的 [威脅管理] 底下,選取 [事件]。 事件會由安全性作業小組分類並調查,以決定適當的回應動作。 如需詳細資訊,請參閱教學課程:使用 Microsoft Sentinel 調查事件。

如需在分析規則中使用威脅指標的詳細資訊,請參閱使用威脅情報來偵測威脅。

Microsoft 透過 Defender 威脅情報分析規則提供對其威脅情報的存取。 如需如何利用此規則產生高逼真度警示和事件的詳細資訊,請參閱使用比對分析來偵測威脅。

活頁簿提供關於威脅情報的深入解析

活頁簿提供了功能強大的互動式儀表板,可讓您深入了解 Microsoft Sentinel 的各個層面,威脅情報也不例外。 使用內建威脅情報活頁簿,將威脅情報的重要資訊視覺化。 您可以根據業務需求輕鬆自訂活頁簿。 建立結合許多資料來源的新儀表板,以便以獨特的方式將資料視覺化。

由於 Microsoft Sentinel 活頁簿以 Azure 監視器活頁簿為基礎,因此已有大量的文件和更多範本可供使用。 如需詳細資訊,請參閱使用 Azure 監視器活頁簿建立互動式報表。

GitHub 上也有豐富的 Azure 監視器活頁簿資源,您可以從中下載更多範本,和貢獻您自己的範本。

如需使用和自訂威脅情報活頁簿的詳細資訊,請參閱在 Microsoft Sentinel 中使用威脅指標。

相關內容

在本文中,您已了解 Microsoft Sentinel 的威脅情報功能,包括 [威脅情報] 窗格。 如需使用 Microsoft Sentinel 威脅情報功能的實際指引,請參閱下列文章:

- 將 Microsoft Sentinel 連線至 STIX/TAXII 威脅情報摘要。

- 將威脅情報平台連線至 Microsoft Sentinel。

- 查看哪些 TIP 平台、TAXII 摘要和擴充可立即與 Microsoft Sentinel 整合。

- 在整個 Microsoft Sentinel 體驗中使用威脅指標。

- 使用 Microsoft Sentinel 的內建或自訂分析規則來偵測威脅。

- 在 Microsoft Sentinel 中調查事件。

![顯示 [記錄] 頁面的螢幕擷取畫面,其中包含 ThreatIntelligenceIndicator 資料表的範例查詢。](media/understand-threat-intelligence/logs-page-ti-table.png)