了解資產詳細資料

Microsoft Defender 外部受攻擊面管理 (Defender EASM) 會經常掃描所有清查資產,並收集穩固的內容中繼資料,可提供 Attack Surface Insights。 您也可以在資產詳細資料頁面上更細微地檢視此資料。 所提供的資料會依據資產類型而變更。 例如,平台為網域、主機和 IP 位址提供唯一的 Whois 資料。 其提供安全通訊端層 (SSL) 憑證的簽章演算法資料。

本文說明如何檢視及解譯 Microsoft 針對每個庫存資產所收集的廣泛資料。 其會針對每個資產類型定義此中繼資料,並說明其所衍生的深入解析如何協助您管理線上基礎結構的安全性態勢。

如需詳細資訊,請參閱了解清查資產,以熟悉本文中所述的重要概念。

資產詳細資料摘要檢視

您可以從清查清單中選取資產的名稱,以檢視任何資產的 [資產詳細資料] 頁面。 在此頁面的左窗格中,您可以檢視提供該特定資產相關重要資訊的資產摘要。 本節主要包含適用於所有資產類型的資料,但在某些情況下將會提供更多欄位。 如需提供摘要區段中每個資產類型的中繼資料相關詳細資訊,請參閱下表。

![顯示 [資產詳細資料] 頁面的螢幕擷取畫面,其中已醒目提示摘要窗格。](media/inventory-1.png)

一般資訊

本節包含高階資訊,這對於快速總覽以了解資產至關重要。 這些欄位大部分都適用於所有資產。 本節可能也包含一或多個資產類型特有的資訊。

| 名稱 | 定義 | 資產類型 |

|---|---|---|

| 資產名稱 | 資產的名稱。 | 全部 |

| UUID | 這個 128 位元標籤代表資產的通用唯一識別碼 (UUID)。 | 全部 |

| 已新增至清查 | 資產新增至清查的日期,無論是自動新增至 [已核准清查] 狀態,還是處於 [候選項目] 等其他狀態。 | 全部 |

| 上次更新 | 手動使用者上次更新資產的日期 (例如,藉由進行狀態變更或資產移除)。 | 全部 |

| 外部 ID | 手動新增的外部識別碼值。 | 全部 |

| 狀態 | RiskIQ 系統內資產的狀態。 選項包括 [已核准清查]、[候選項目]、[相依性] 或 [需要調查]。 | 全部 |

| 第一次出現時間 (全域安全性圖表) | Microsoft 第一次掃描資產並加以新增至完整全域安全性圖表的日期。 | 全部 |

| 上次出現時間 (全域安全性圖表) | Microsoft 最近掃描資產的日期。 | 全部 |

| 探索到的時間: | 指出偵測到資產的探索群組建立日期。 | 全部 |

| Country | 所偵測到此資產的來源國家/地區。 | 全部 |

| 縣/市 | 所偵測到此資產的來源州或省。 | 全部 |

| 縣/市 | 所偵測到此資產的來源城市。 | 全部 |

| WhoIs 名稱 | 與 Whois 記錄相關聯的名稱。 | Host |

| Whois 電子郵件 | Whois 記錄中的主要連絡人電子郵件。 | Host |

| Whois 組織 | Whois 記錄中所列的組織。 | Host |

| Whois 註冊機構 | Whois 記錄中所列的註冊機構。 | Host |

| Whois 名稱伺服器 | Whois 記錄中所列的名稱伺服器。 | Host |

| 已發出憑證 | 發行憑證的日期。 | SSL 憑證 |

| 憑證到期了 | 憑證到期的日期。 | SSL 憑證 |

| 序號 | 與 SSL 憑證相關聯的序號。 | SSL 憑證 |

| SSL 版本 | 憑證所註冊 SSL 的版本。 | SSL 憑證 |

| 憑證金鑰演算法 | 用來加密 SSL 憑證的金鑰演算法。 | SSL 憑證 |

| 憑證金鑰大小 | SSL 憑證金鑰中的位元數。 | SSL 憑證 |

| 簽章演算法 OID | 可識別用來簽署憑證要求雜湊演算法的 OID。 | SSL 憑證 |

| 自我簽署 | 指出 SSL 憑證是否已自我簽署。 | SSL 憑證 |

網路

下列 IP 位址資訊可提供 IP 使用方式的更多內容。

| 名稱 | 定義 | 資產類型 |

|---|---|---|

| 名稱伺服器記錄 | 資產上所偵測到的任何名稱伺服器。 | IP 位址 |

| 郵件伺服器記錄 | 資產上所偵測到的任何郵件伺服器。 | IP 位址 |

| IP 區塊 | 包含 IP 位址資產的 IP 區塊。 | IP 位址 |

| ASN | 與資產相關聯的 ASN。 | IP 位址 |

區塊資訊

下列資料專屬於 IP 區塊,且可提供關於其使用的內容資訊。

| 名稱 | 定義 | 資產類型 |

|---|---|---|

| CIDR | IP 區塊的無類別網域間路由 (CIDR)。 | IP 區塊 |

| 網路名稱 | 與 IP 區塊相關聯的網路名稱。 | IP 區塊 |

| 組織名稱 | 在 IP 區塊的註冊資訊中找到的組織名稱。 | IP 區塊 |

| 組織識別碼 | 在 IP 區塊的註冊資訊中找到的組織識別碼。 | IP 區塊 |

| ASN | 與 IP 區塊相關聯的 ASN。 | IP 區塊 |

| Country | 在 IP 區塊的 Whois 註冊資訊中偵測到的來源國家/地區。 | IP 區塊 |

主旨

下列資料專屬於主體 (也就是受保護實體) 與 SSL 憑證相關聯。

| 名稱 | 定義 | 資產類型 |

|---|---|---|

| 一般名稱 | SSL 憑證主體的簽發者一般名稱。 | SSL 憑證 |

| 其他名稱 | SSL 憑證主體的任何替代一般名稱。 | SSL 憑證 |

| 組織名稱 | 連結至 SSL 憑證主體的組織。 | SSL 憑證 |

| 組織單位 | 選擇性中繼資料,會指出組織內負責憑證的部門。 | SSL 憑證 |

| 位置 | 表示組織所在的城市。 | SSL 憑證 |

| Country | 表示組織所在的國家/地區。 | SSL 憑證 |

| 縣/市 | 表示組織所在的州或省。 | SSL 憑證 |

Issuer

下列資料專屬於 SSL 憑證的簽發者。

| 名稱 | 定義 | 資產類型 |

|---|---|---|

| 一般名稱 | 憑證簽發者的一般名稱。 | SSL 憑證 |

| 其他名稱 | 簽發者的任何其他名稱。 | SSL 憑證 |

| 組織名稱 | 憑證問題協調組織名稱。 | SSL 憑證 |

| 組織單位 | 憑證發行組織的其他相關資訊。 | SSL 憑證 |

[資料] 索引標籤

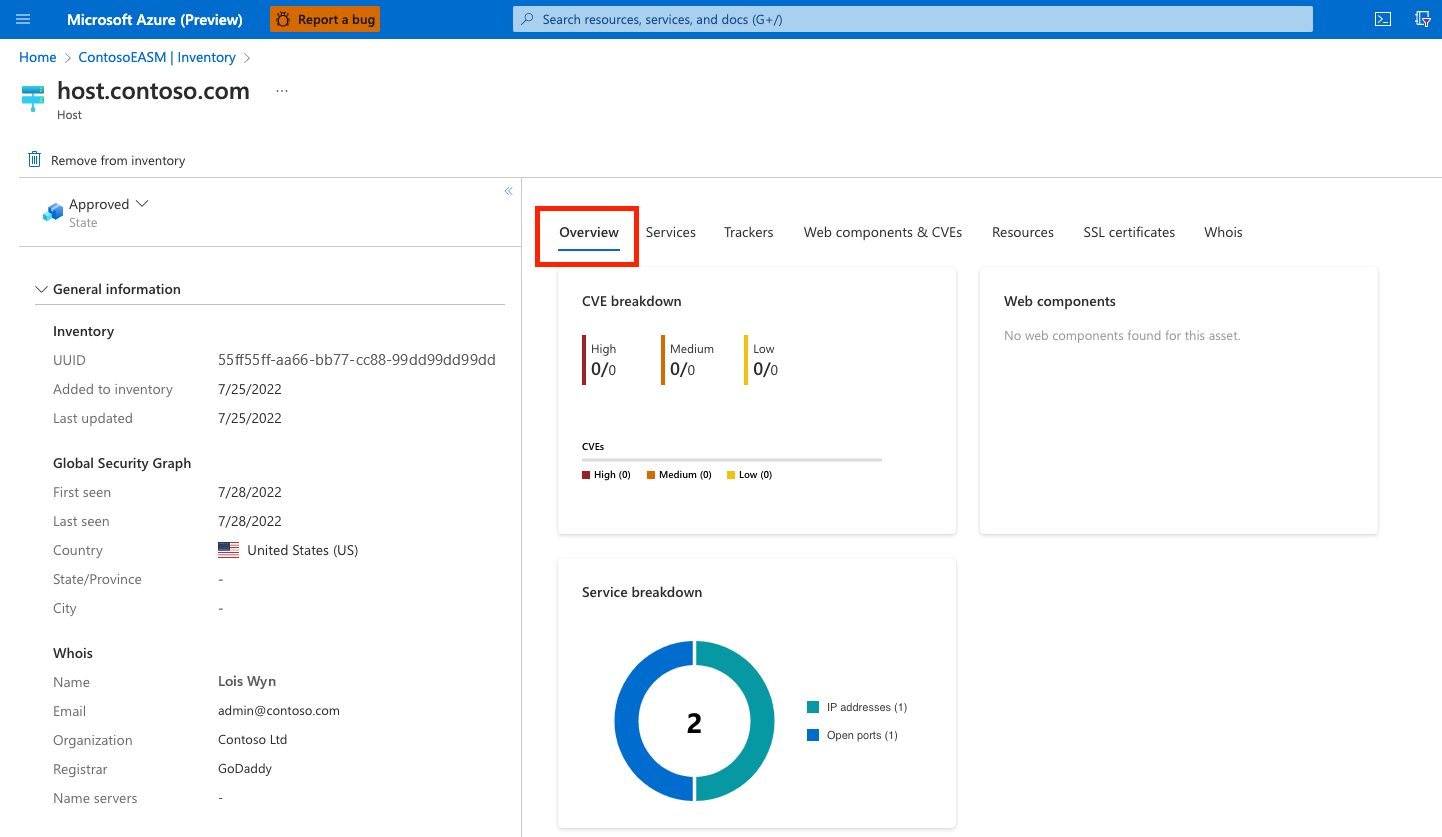

在 [資產詳細資料] 頁面的最右側窗格中,使用者可以存取與所選資產相關的廣泛資料。 此資料會組織成一系列的分類索引標籤。 可用的中繼資料索引標籤會依據您檢視的資產類型而變更。

某些索引標籤會顯示右上角的 [僅限最近] 切換開關。 根據預設,Defender EASM 會顯示我們針對每個資產收集的所有資料,包括可能不會在您目前受攻擊面上主動執行的歷程記錄觀察。 雖然此歷程記錄內容對於某些使用案例非常有價值,但 [僅限最近] 切換開關會將 [資產詳細資料] 頁面上的所有結果限制為資產上最近觀察到的結果。 當您只需要檢視代表資產目前狀態的資料以供補救之用時,建議您使用 [僅限最近] 切換開關。

![醒目提示 [資產詳細資料] 的 [概觀] 頁面中 [僅顯示最近] 切換的螢幕擷取畫面。](media/inventory-1b.png)

概觀

[概觀] 索引標籤可提供更多內容,以確保您在檢視資產的詳細資料時,可快速識別重要的深入解析。 本節包含所有資產類型的重要探索資料。 其提供 Microsoft 如何將資產對應至您已知基礎結構的深入解析。

本節也包含儀表板 Widget,其會以視覺化方式呈現與有問題的資產類型相關的深入解析。

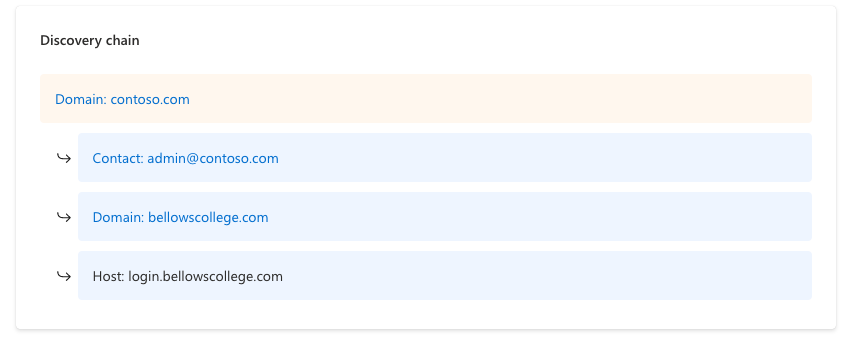

探索鏈結

探索鏈結概述在探索種子與資產之間所觀察到的連線。 這項資訊可協助使用者將這些連線視覺化,並進一步了解將資產判定為屬於其組織的原因。

在本範例中,您可以看到種子網域是透過其 WhoIs 記錄中的連絡人電子郵件繫結至此資產。 該相同的連絡人電子郵件是用來註冊 IP 區塊,該區塊中包含此特定 IP 位址資產。

探索資訊

本節提供用來偵測資產的程序相關資訊。 其中包含連線至資產的探索種子相關資訊,以及核准程序。

這些選項包括:

- 已核准清查:此選項指出種子與所探索到資產之間的關聯性足以保證 Defender EASM 系統可自動核准。

- 候選項目:這個選項指出資產需要手動核准才能併入您的清查。

- 上次探索執行:此日期表示最初偵測到資產的探索群組上次用於探索掃描的時間。

IP 聲譽

[IP 信譽] 索引標籤會顯示與指定 IP 位址相關的潛在威脅清單。 本節概述任何偵測到且與 IP 位址相關的惡意或可疑活動。 這項資訊是了解自己受攻擊面可信度的關鍵。 這些威脅可協助組織找出其基礎結構中過去或目前的弱點。

在威脅清單中偵測到 IP 位址時,Defender EASM 的 IP 信譽資料會顯示執行個體。 例如,下列範例中的最近偵測中顯示,IP 位址與已知正在執行加密貨幣採礦器的主機有關。 此資料衍生自 CoinBlockers 所提供的可疑主機清單。 結果會依 [上次出現時間] 日期進行組織,並且會先顯示最相關的偵測。

在此範例中,IP 位址存在於異常大量的威脅摘要上。 此資訊表示應徹底調查資產,以防止未來發生惡意活動。

![顯示 [資產詳細資料] 頁面 [IP 信譽] 索引標籤的螢幕擷取畫面。](media/inventory_4.png)

服務

[服務] 索引標籤適用於 IP 位址、網域和主機資產。 本節提供觀察到要在資產上執行的服務相關資訊。 其包含 IP 位址、名稱和郵件伺服器,以及與其他類型基礎結構相對應的開放連接埠 (例如遠端存取服務)。

Defender EASM 的服務資料對於了解提供資產的基礎結構而言至關重要。 其也可以警示您在開放網際網路上公開的資源,這些資源應該受到保護。

![顯示 [資產詳細資料] 頁面 [服務] 索引標籤的螢幕擷取畫面。](media/inventory_5.png)

IP 位址

本節提供資產基礎結構上所執行任何 IP 位址的深入解析。 在 [服務] 索引標籤上,Defender EASM 會提供 IP 位址的名稱,以及 [第一次出現時間] 和 [上次出現時間] 日期。 [最近] 資料行指出資產最近掃描期間是否觀察到 IP 位址。 如果此資料行中沒有核取方塊,則 IP 位址已在先前掃描中出現過,但目前未在資產上執行。

![顯示 [服務] 索引標籤的 [資產詳細資料] 頁面 [IP 位址] 區段的螢幕擷取畫面。](media/inventory_6.png)

郵件伺服器

本節提供資產上執行的任何郵件伺服器清單。 這項資訊表示資產能夠傳送電子郵件。 在本節中,Defender EASM 會提供郵件伺服器的名稱,以及 [第一次出現時間] 和 [上次出現時間] 日期。 [最近] 資料行指出資產最近掃描期間是否偵測到郵件伺服器。

![顯示 [資產詳細資料] 頁面的 [服務] 索引標籤 [郵件伺服器] 區段的螢幕擷取畫面。](media/inventory_7.png)

名稱伺服器

本節中說明資產上所執行的任何名稱伺服器,並提供主機的解析。 在本節中,Defender EASM 會提供郵件伺服器的名稱,以及 [第一次出現時間] 和 [上次出現時間] 日期。 [最近] 資料行指出資產最近掃描期間是否偵測到名稱伺服器。

![顯示 [資產詳細資料] 頁面的 [服務] 索引標籤 [名稱伺服器] 區段的螢幕擷取畫面。](media/inventory_8.png)

開啟連接埠

本節列出資產上所偵測到的任何開啟連接埠。 Microsoft 會定期掃描大約 230 個不同的連接埠。 這項資料有助於識別任何不應從開放網際存取的不安全服務。 這些服務包括資料庫、IoT 裝置和網路服務,例如路由器和交換器。 識別影子 IT 基礎結構或不安全的遠端存取服務也很有用。

在本節中,Defender EASM 會提供開啟連接埠號碼、連接埠的描述、上次觀察到所處狀態,以及 [第一次出現時間] 和 [上次出現時間] 日期。 [最近] 資料行指出最近掃描期間是否觀察到連接埠為開啟。 Defender EASM 會在系統順利完成會導致屬性化橫幅的 syn-ack 交握時,會考慮連接埠「開啟」。 當我們可以建立 TCP 連線但無法完成服務指紋時,我們會將連接埠標示為「已篩選」。 「已關閉」的連接埠仍可供存取,但連接埠上沒有接聽服務,因此會拒絕連線。

![顯示 [資產詳細資料] 頁面的 [服務] 索引標籤 [開啟連接埠] 區段的螢幕擷取畫面。](media/inventory_9.png)

Trackers

追蹤器是在網頁中找到的唯一程式碼或值,通常會用來追蹤使用者互動。 這些程式碼可用來將不同網站群組與中央實體相互關聯。 Microsoft 的追蹤器資料集包含 Google、Yandex、Mixpanel、New Relic 和 Clicky 等提供者所提供的識別碼,並且會持續成長。

在本節中,Defender EASM 會提供追蹤器類型 (例如 GoogleAnalyticsID)、唯一識別碼值,以及 [第一次出現時間] 和 [上次出現時間] 日期。

Web 元件

Web 元件為詳細資料,會描述透過 Microsoft 掃描所觀察到的資產基礎結構。 這些元件可提供對資產所使用技術的高階理解。 Microsoft 會分類特定元件,並盡可能包含版本號碼。

![顯示 [Web 元件] 索引標籤的螢幕擷取畫面。](media/inventory_10.png)

[Web 元件] 區段提供元件的類別、名稱和版本,以及任何應進行補救的適用 CVE 清單。 Defender EASM 也會提供 [第一次出現時間] 和 [上次出現時間] 日期資料行以及 [最近] 資料行。 核取了方塊即表示在最近一次資產掃描期間觀察到此基礎結構。

Web 元件會根據其函式進行分類。

| Web 元件 | 範例 |

|---|---|

| 裝載提供者 | hostingprovider.com |

| 伺服器 | Apache |

| DNS 伺服器 | ISC BIND |

| 資料存放區 | MySQL、ElasticSearch、MongoDB |

| 遠端存取 | OpenSSH、Microsoft 管理員 Center、Netscaler Gateway |

| 資料交換 | Pure-FTPd |

| 物聯網 (IoT) | HP Deskjet、Linksys Camera、Sonos |

| 電子郵件伺服器 | ArmorX、Lotus Domino、Symantec Messaging Gateway |

| 網路裝置 | Cisco 路由器、Motorola WAP、ZyXEL 數據機 |

| 建置控制項 | 線性 eMerge、ASI 控制項 Weblink、Optergy |

觀測

[觀察] 索引標籤會顯示與資產相關的 [受攻擊面優先順序] 儀表板中的任何深入解析。 這些優先順序包括:

- 重大 CVE。

- 與遭入侵基礎結構的已知關聯。

- 使用已被取代的技術。

- 基礎結構最佳做法違規。

- 相容性問題。

如需關於觀察的詳細資訊,請參閱了解儀表板。 針對每個觀察,Defender EASM 會提供觀察的名稱、依類型分類、指派優先順序,並列出適用情況下的 CVSS v2 和 v3 分數。

[觀察] 索引標籤有兩個資料表: [觀察] 和 [不具應用程式責任的觀察]。 判斷為受攻擊面內「最近」的所有作用中觀察都會位於 [觀察] 資料表中,而 [不適用的觀察] 表格會列出任何已手動標示為不適用或由系統決定不再適用的觀察。 若要將觀察標示為不適用,因此從儀表板計數中排除該特定觀察,只要選取所需的觀察,然後按兩下 [設定為不適用]。觀察會立即從使用中的 [觀察] 資料表中消失,並改為出現在[不適用的觀察] 資料表上。 您可以隨時從此資料表選取相關的觀察,然後選取 [設定為適用] 來還原此變更。

![顯示 [觀察] 索引標籤的螢幕擷取畫面,其已選取多個 CVE 標示為不適用。](media/cves-3.png)

已連線的資產

已連線的資產可讓使用者以圖形方式連結並收集資產的相關資訊,以進行調查分析。 您可以透過關聯性對應來探索您的環境及其複雜的關聯性,以提供清楚簡潔的檢視。 這可協助您識別隱藏的連線和潛在的攻擊路徑。 透過以可視化方式對應資產與弱點之間的關聯性,您即可理解環境的複雜性,並做出明智的決策,以增強安全性態勢並有效地套用阻塞點。

在此頁面上,所有連線到指定資產的資產都會在清單中識別。 此清單提供每個原則的重要資訊,包括:

- 資產:識別到的已連線資產。

- 種類:資產類型。

- 狀態:資產的狀態。

- 標籤:與資產相關聯的任何標籤。

- 第一次出現時間:第一次探索到資產的時間。

- 上次出現時間:上次識別到資產的時間。

您可以從此頁面修改或移除連線的資產。 您也可以排序或篩選資產清單,以進一步分類已連線資產的清單。 您也可以下載所列資產的 CSV 報告。 所套用的任何篩選都會反映在 CSV 匯出上。

資源

[資源] 索引標籤可對於在任何頁面或主機資產上執行的任何 JavaScript 資源提供深入解析。 若適用於主機,則這些資源會彙總為代表在該主機所有頁面上執行的 Javascript。 本節提供在每個資產上偵測到的 JavaScript 清查,讓貴組織能夠完整查看這些資源,並可偵測任何變更。

Defender EASM 會提供資源 URL、資源主機、MD5 值,以及第一次出現和最後一次出現日期,可協助組織有效地監視其清查中的 Javascript 資源使用情況。

![顯示 [資源] 索引標籤的螢幕擷取畫面。](media/inventory_12.png)

SSL 憑證

憑證可用於透過 SSL 來保護瀏覽器與網頁伺服器之間的通訊。 使用憑證可確保無法讀取、竄改或偽造傳輸中的敏感性資料。 本節關於 Defender EASM,其中列出資產上所偵測到的任何 SSL 憑證,包括問題與到期日等金鑰資料。

![顯示 [SSL 憑證] 索引標籤的螢幕擷取畫面。](media/inventory_13.png)

Whois

Whois 通訊協定可用於查詢及回應資料庫,該資料庫中儲存了與網際網路資源的註冊和擁有權相關的資料。 Whois 包含的金鑰註冊資料可套用至 Defender EASM 中的網域、主機、IP 位址和 IP 區塊。 在 [Whois 資料] 索引標籤中,Microsoft 提供了與資產登錄相關聯的健全資訊量。

![顯示 [Whois 值] 索引標籤的螢幕擷取畫面。](media/inventory_14.png)

下列欄位會包含在 [Whois] 索引標籤上 [值] 區段的資料表中。

| 欄位 | 描述 |

|---|---|

| Whois 伺服器 | 由 ICANN 認證註冊機構所設定的伺服器,可取得已向其註冊實體的相關最新資訊。 |

| 登錄器 | 使用服務註冊資產的公司。 熱門註冊機構包括 GoDaddy、Namecheap 和 HostGator。 |

| 網域狀態 | 登錄所設定網域的任何狀態。 這些狀態可能會指出網域刪除擱置中,或由註冊機構進行轉移,或是網域在網際網路上作用中。 此欄位也可以表示資產的限制。 例如,[禁止用戶端刪除] 表示註冊機構無法刪除資產。 |

| 電子郵件 | 登錄者所提供的任何連絡人電子郵件地址。 Whois 允許登錄人指定連絡人類型。 選項包括系統管理、技術、登錄人和註冊機構連絡人。 |

| 名稱 | 登錄者的名稱 (如果提供)。 |

| Organization | 負責註冊實體的組織。 |

| 路/街 | 登錄人的街地道址 (如果提供) |

| 縣/市 | 登錄人的街地道址中所列城市 (如果提供)。 |

| 州/省 | 登錄人的街地道址中所列州 (如果提供)。 |

| Postal code | 登錄人的街地道址中所列郵遞區號 (如果提供)。 |

| Country | 登錄人的街地道址中所列國家/地區 (如果提供)。 |

| 手機 | 與登錄人連絡人相關聯的電話號碼 (如果提供)。 |

| 名稱伺服器 | 與已註冊實體相關聯的任何名稱伺服器。 |

許多組織選擇混淆其登錄資訊。 有時連絡電子郵件位址會以 @anonymised.email 結尾。 系統會使用此預留位置,而不是實際的連絡人位址。 在設定註冊期間,有許多欄位都是選擇性的,因此登錄人不會包含具有空白值的任何欄位。

變更歷程記錄

[變更歷程記錄] 索引標籤會顯示一份經過一段時間已套用至資產的修改清單。 這項資訊可協助您追蹤這些變更經歷一段時間後的狀況,並進一步了解資產的生命週期。 此索引標籤會顯示各種變更,包括但不限於資產狀態、標籤和外部識別碼。 針對每個變更,我們會列出實作變更的使用者和時間戳記。

![顯示 [已連線資產] 索引標籤的螢幕擷取畫面。](media/connected-1.png)

![顯示 [變更歷程記錄] 索引標籤的螢幕擷取畫面。](media/change-history-1.png)