設定 AWS 成本和使用量報告的整合

注意

成本管理服務中的 AWS 連接器將於 2025 年 3 月 31 日淘汰。 使用者應該考慮 AWS 成本管理報告的替代解決方案。 在 2024 年 3 月 31 日,Azure 會停用為所有客戶新增 AWS 連接器的功能。 如需詳細資訊,請參閱淘汰 Amazon Web Services (AWS) 連接器。

透過 Amazon Web Services (AWS) 成本和使用方式報告 (CUR) 的整合,您可以在 Azure 成本管理中監視並控制 AWS 的費用。 此整合可讓您在 Azure 入口網站的單一位置,同時監視和控制 Azure 與 AWS 的費用。 本文會說明如何安裝並設定整合,以便您使用 Azure 成本管理功能來分析成本及檢閱預算。

成本管理會使用 AWS 存取認證來取得報告定義和下載報告 GZIP CSV 檔案,以處理儲存在 S3 貯體中的 AWS 成本和使用量報告。

在 AWS 中建立成本和使用量報告

AWS 建議使用成本和使用量報告來收集和處理 AWS 成本。 跨雲端連接器的 Azure 成本管理支援在管理 (合併) 帳戶等級設定的成本和使用方式報告。 如需詳細資訊,請參閱 AWS 成本和使用量報告文件。

在 AWS 中使用「計費和成本管理」主控台的 [成本和使用量報告] 頁面,即可透過下列步驟建立成本和使用量報告:

- 登入 AWS 管理主控台,並開啟計費和成本管理主控台。

- 在瀏覽窗格中,選取 [成本和使用量報告]。

- 選取 [建立報告]。

- 在 [報告名稱] 中輸入報告的名稱。

- 在 [其他報告詳細資料] 底下,選取 [包含資源識別碼]。

- 在 [資料重新整理設定] 中,選取是否要在完成帳單之後,AWS 將退款、信用額度或支援費用套用到您的帳戶時,讓 AWS 成本和使用量報告重新整理。 當報告重新整理時,便會有新的報告上傳到 Amazon S3。 建議您讓此設定保留選取狀態。

- 選取 [下一步]。

- 在 [S3 貯體] 中,選擇 [設定]。

- 在設定 S3 貯體對話方塊中輸入貯體名稱和您要在其中建立新貯體的區域,然後選擇 [下一步]。

- 選取 [我已確認此原則正確無誤],然後選取 [儲存]。

- (選擇性) 在 [報告路徑前置詞] 中,輸入您想要在報告名稱前面加上的報告路徑前置詞。

如果略過,則預設前置詞會是您為報表指定的名稱。 日期範圍具有/report-name/date-range/格式。 - 針對 [時間單位],選擇 [每小時]。

- 針對 [報告版本設定],選擇要讓報告的每個版本覆寫先前的版本,還是要更多新的報告。

- 在 [為下列項目啟用資料整合] 中,不需要選取任何項目。

- 在 [壓縮] 中,選取 [GZIP]。

- 選取 [下一步]。

- 在檢閱過報表的設定後,選取 [檢閱並完成]。

記下報告名稱。 在後續步驟中將會用到。

最多可能需要 24 小時的時間,AWS 才會開始將報告傳遞至 Amazon S3 貯體。 傳遞開始之後,AWS 一天至少會更新 AWS 成本和使用量報告檔案一次。 您可以繼續設定 AWS 環境,而不需要等待傳遞開始。

注意

目前不支援在成員 (連結) 帳戶等級設定的成本和使用方式報告。

在 AWS 中建立原則和角色

Azure 成本管理一天會數次存取成本和使用方式報告儲存所在的 S3 貯體。 服務需要存取認證才能檢查是否有新的資料。 請在 AWS 中建立角色和原則,以允許成本管理存取該認證。

若要在成本管理中啟用 AWS 帳戶的角色型存取,請在 AWS 主控台中建立角色。 您必須從 AWS 主控台取得「角色 ARN」和「外部識別碼」。 稍後,您會在成本管理的 [建立 AWS 連接器] 頁面上用到這些值。

使用建立原則精靈

- 登入 AWS 主控台,然後選取 [服務]。

- 在服務清單中,選取 [IAM]。

- 選取原則。

- 選取 [建立原則]。

- 選取 [選擇服務]。

設定成本和使用量報表的權限

- 輸入成本和使用量報告。

- 選取 [存取層級]>[閱讀]>[DescribeReportDefinitions]。 此步驟可讓成本管理讀取所定義的 CUR 報告,並判斷其是否符合報告定義的必要條件。

- 選取 [新增更多權限]。

設定 S3 貯體和物件的權限

- 選取 [選擇服務]。

- 輸入 S3。

- 選取 [存取層級]>[清單]>[ListBucket]。 此動作會取得 S3 貯體中的物件清單。

- 選取 [存取層級]>[讀取]>[GetObject]。 此動作可下載計費檔案。

- 選取 [資源]>[特定]。

- 在 [貯體] 中,選取 [新增 ARN] 連結以開啟另一個視窗。

- 在 [資源貯體名稱] 中,輸入用來儲存 CUR 檔案的貯體。

- 選取 [新增 ARN]。

- 在 [物件] 中,選取 [任何]。

- 選取 [新增更多權限]。

設定成本總管的權限

- 選取 [選擇服務]。

- 輸入成本總管服務。

- 選取 [所有成本 Explorer 服務動作 (ce:*)]。 此動作會驗證集合是否正確。

- 選取 [新增更多權限]。

新增 AWS 組織的權限

- 輸入組織。

- 選取 [存取層級]>[清單]>[ListAccounts]。 此動作會取得帳戶的名稱。

- 選取 [新增更多權限]。

原則的設定權限

- 輸入 [IAM]。

- 選取存取層級> [清單] > [ListAttachedRolePolicies]、[ListPolicyVersions] 和 [ListRoles]。

- 選取存取層級>讀取> [GetPolicyVersion]。

- 選取[資源]>原則,然後選取 [任何]。 這些動作允許只授與連接器所需的最小權限驗證。

- 選取 [下一步]。

檢閱及建立

- 在 [檢閱原則] 中,輸入新原則的名稱。 請確認您已輸入正確的資訊。

- 新增標籤。 您可以輸入想要使用的標籤,或跳過此步驟。 若要在 Azure 成本管理中建立連接器,則不需要此步驟。

- 選取 [建立原則] 以完成此程序。

原則 JSON 應該會像下列範例。 以您 S3 貯體的名稱取代 bucketname,以您的帳戶號碼取代 accountname,以您所建立的角色名稱取代 rolename。

{

"Version": "2012-10-17",

"Statement": [

{

"Sid": "VisualEditor0",

"Effect": "Allow",

"Action": [

"organizations:ListAccounts",

"iam:ListRoles",

"ce:*",

"cur:DescribeReportDefinitions"

],

"Resource": "*"

},

{

"Sid": "VisualEditor1",

"Effect": "Allow",

"Action": [

"s3:GetObject",

"s3:ListBucket",

"iam:GetPolicyVersion",

"iam:ListPolicyVersions",

"iam:ListAttachedRolePolicies"

],

"Resource": [

"arn:aws:s3:::bucketname",

"arn:aws:s3:::bucketname/*",

"arn:aws:iam::accountnumber:policy/*",

"arn:aws:iam::accountnumber:role/rolename"

]

}

]

}

使用建立新角色精靈

- 登入 AWS 主控台,然後選取 [服務]。

- 在服務清單中,選取 [IAM]。

- 選取 [角色],然後選取 [建立角色]。

- 在 [選取信任的實體] 頁面上,選取 [AWS 帳戶],然後在 [AWS 帳戶] 下方選取 [其他 AWS 帳戶]。

- 在 [帳戶識別碼] 下方,輸入 432263259397。

- 在 [選項] 下方,選取 [需要外部識別碼 (這是第三方會擔任此角色時的最佳做法)]。

- 在 [外部識別碼] 下方輸入外部識別碼,這是 AWS 角色與 Azure 成本管理所共用的密碼。 請記下外部識別碼,因為在成本管理中的 [新增連接器] 頁面上將會用到。 Microsoft 建議您在輸入外部識別碼時使用強式密碼原則。 外部識別碼應符合 AWS 限制:

- 類型:字串

- 長度限制:長度下限為 2。 長度上限為 1224。

- 必須符合規則運算式模式:

[\w+=,.@: /-]*

注意

請勿變更 [需要 MFA] 的選取狀態。 其應該保持清除狀態。

- 選取 [下一步]。

- 在搜尋列中搜尋您的新原則,並加以選取。

- 選取 [下一步]。

- 在 [角色詳細資料] 中,輸入角色名稱。 請確認您已輸入正確的資訊。 請記下輸入的名稱,因為後續在設定成本管理連接器時將會用到。

- 或者,新增標籤。 您可以輸入任何標籤,或略過此步驟。 若要在 Azure 成本管理中建立連接器,則不需要此步驟。

- 選取 [建立角色]。

在 Azure 中設定適用於 AWS 的新連接器

使用下列資訊來建立 AWS 連接器,並開始監視您的 AWS 成本。

注意

如果您在初始安裝期間將自動更新設定設為 [開啟],在試用期結束後,AWS 的連接器就會保持作用中。 否則,連接器會在其試用之後停用。 在永久將其刪除之前,可能會保持停用三個月。 刪除連接器之後,就無法重新啟用相同的連線。 如需停用連接器,或在刪除連接器後建立新連線的相關協助,請在 Azure 入口網站中建立支援要求。

必要條件

- 請確定您至少已啟用一個管理群組。 需要有管理群組,才能將您的訂用帳戶連結至 AWS 服務。 如需建立管理群組的詳細資訊,請參閱在 Azure 中建立管理群組。

- 請確定您是訂用帳戶的管理員。

- 完成新 AWS 連接器所需的設定,如在 AWS 中建立成本和使用方式報告區段所述。

建立新的連接器

- 登入 Azure 入口網站。

- 視需要瀏覽至 [Azure 成本管理+帳單] 並選取計費範圍。

- 選取 [成本分析],然後選取 [設定]。

- 選取 [AWS 連接器]。

- 選取 [新增連接器]。

- 在 [建立連接器] 頁面上的 [顯示名稱] 中,輸入連接器的名稱。

![顯示您設定的 [建立連接器] 頁面和 AWS 連接器的螢幕快照。](media/aws-integration-setup-configure/create-aws-connector01.png)

- (選擇性) 選取 [預設管理群組]。 這會儲存所有探索到的連結帳戶。 您可以稍後再設定。

- 在 [計費] 區段中,如果您想要確保持續作業,請選取 [自動更新] 加以 [開啟]。 如果您選取 [自動] 選項,則必須選取計費訂用帳戶。

- 在 [角色 ARN] 中,輸入您在 AWS 中設定角色時所使用的值。

- 在 [外部識別碼] 中,輸入您在 AWS 中設定角色時所使用的值。

- 在 [報告名稱] 中,輸入您在 AWS 中建立的名稱。

- 選取 [下一步],然後選取 [建立]。

新的 AWS 範圍、AWS 合併帳戶、AWS 連結帳戶及其成本資料可能需要幾個小時才會出現。

建立連接器之後,建議您對其指派存取控制。 使用者會被指派新探索到的範圍 (AWS 合併帳戶和 AWS 連結帳戶) 的權限。 建立連接器的使用者將會是連接器、合併帳戶及所有連結帳戶的擁有者。

在探索之後將連接器權限指派給使用者時,並不會指派現有 AWS 範圍的權限。 相反地,會指派的只有新連結帳戶的權限。

採取其他步驟

- 設定管理群組 (如果您還未擁有)。

- 確認已將新的範圍新增至範圍選擇器。 選取 [重新整理] 以檢視最新資料。

- 在 [雲端連接器] 頁面上選取您的連接器,然後選取 [移至計費帳戶] 將連結帳戶指派給管理群組。

注意

Microsoft 客戶合約 (MCA) 客戶目前不支援管理群組。 MCA 客戶可以建立連接器及檢視其 AWS 資料。 不過,MCA 客戶無法在管理群組下同時檢視其 Azure 成本和 AWS 成本。

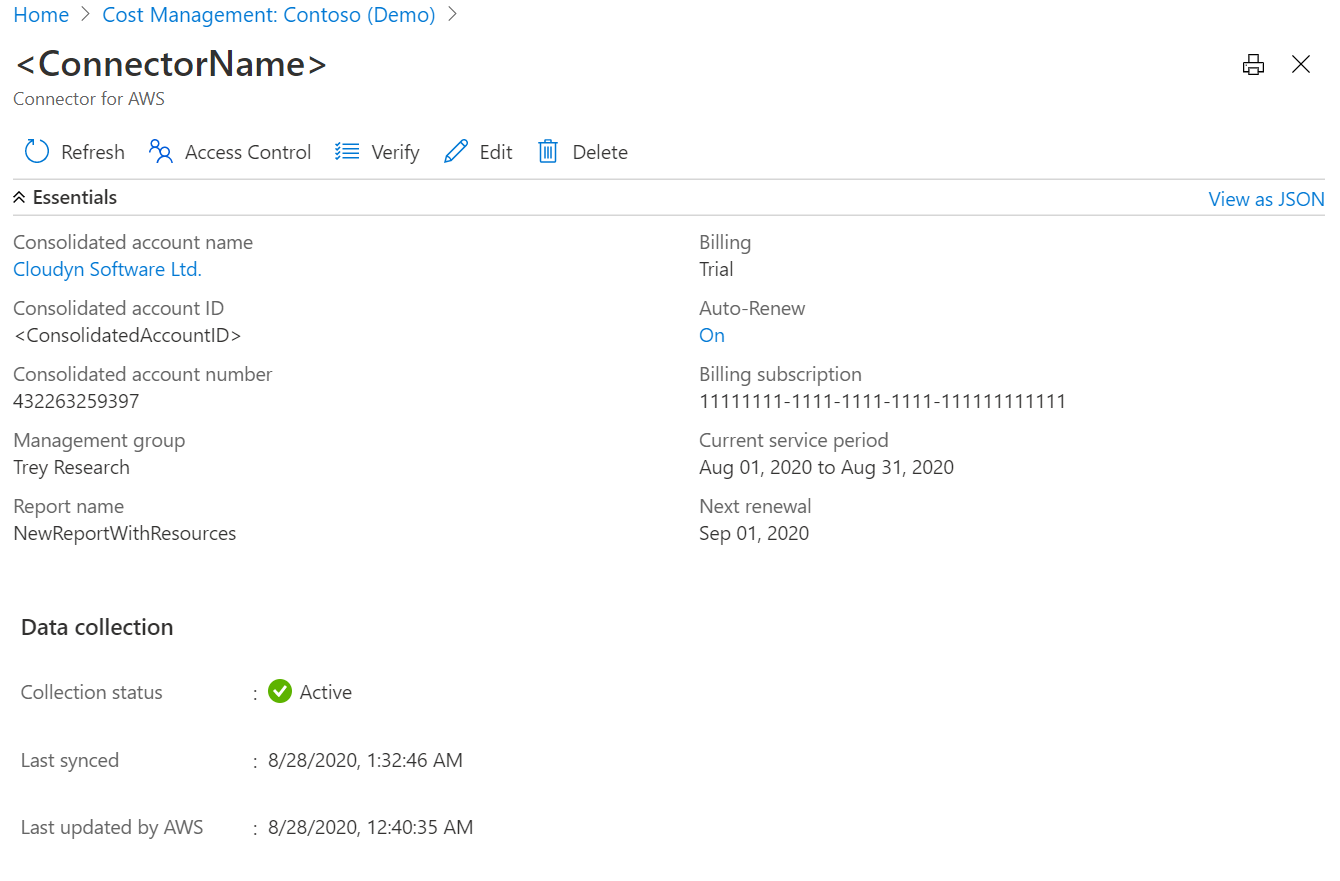

管理 AWS 連接器

當您選取 [AWS 連接器] 頁面上的連接器時,您可以:

- 選取 [移至計費帳戶] 以檢視 AWS 合併帳戶的資訊。

- 選取 [存取控制] 來管理連接器的角色指派。

- 選取 [編輯] 以更新連接器。 您無法變更 AWS 帳戶號碼,因為其出現在角色 ARN 中。 但是,您可以建立新的連接器。

- 選取 [確認] 來重新執行驗證測試,以確定成本管理可以使用連接器設定來收集資料。

設定 Azure 管理群組

將 Azure 訂用帳戶和 AWS 連結帳戶放在相同的管理群組中,以建立可查看跨雲端提供者資訊的單一位置。 如果您想要使用管理群組設定 Azure 環境,請參閱管理群組的初始設定。

如果您想要區分成本,則可以建立一個只保存 AWS 連結帳戶的管理群組。

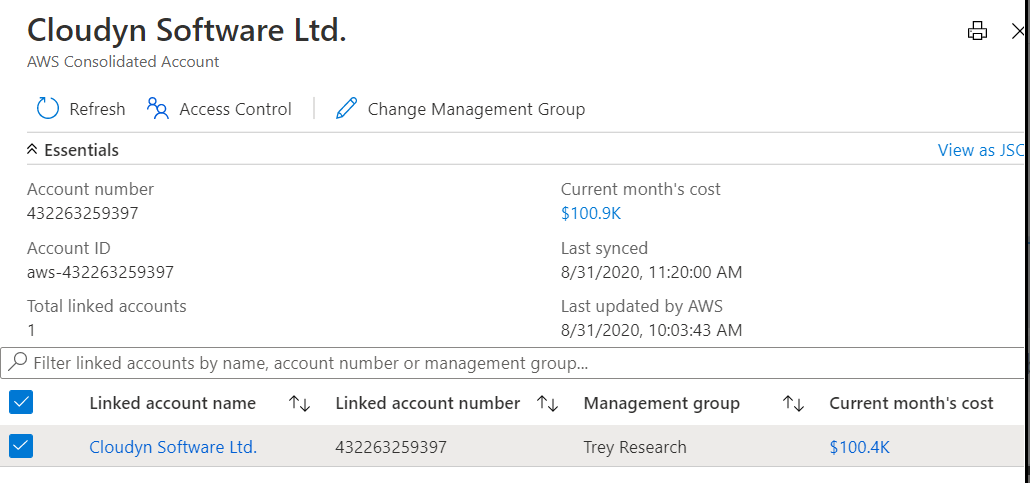

設定 AWS 合併帳戶

AWS 合併帳戶會結合多個 AWS 帳戶的計費和付款。 其也會作為 AWS 連結帳戶。 您可以使用 AWS 連接器頁面上的連結,檢視 AWS 合併帳戶的詳細資料。

您可以從該頁面執行下列動作:

- 選取 [更新] 以大量更新 AWS 連結帳戶與管理群組的關聯。

- 選取 [存取控制] 以設定範圍的角色指派。

AWS 合併帳戶的權限

根據預設,AWS 合併帳戶的權限會根據 AWS 連接器權限,在建立帳戶時加以設定。 連接器建立者就是擁有者。

您可以使用 AWS 合併帳戶的 [存取層級] 頁面來管理存取層級。 不過,AWS 連結帳戶不會繼承 AWS 合併帳戶的權限。

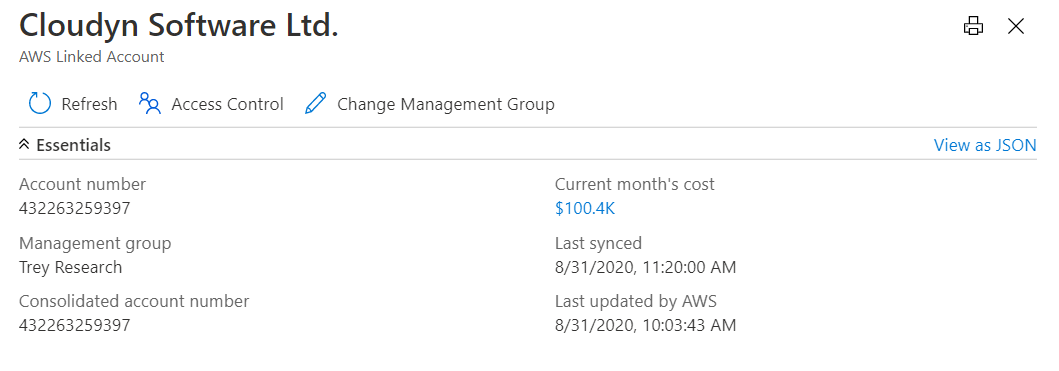

設定 AWS 連結帳戶

AWS 連結帳戶是用來建立和管理 AWS 資源的地方。 連結帳戶也可作為安全性界限。

您可以從這個頁面執行下列動作:

- 選取 [更新] 以更新 AWS 連結帳戶與管理群組的關聯。

- 選取 [存取控制] 以設定範圍的角色指派。

AWS 連結帳戶的權限

根據預設,AWS 連結帳戶的權限會根據 AWS 連接器權限,在建立帳戶時加以設定。 連接器建立者就是擁有者。 您可以使用 AWS 連結帳戶的 [存取層級] 頁面來管理存取層級。 AWS 連結帳戶不會繼承 AWS 合併帳戶的權限。

AWS 連結帳戶一律會繼承其所屬管理群組的權限。

下一步

- 現在您已設定好 AWS 成本和使用量報表的整合,接下來請繼續管理 AWS 成本和使用量。

- 如果您不熟悉成本分析,請參閱使用成本分析探索及分析成本快速入門。

- 如果您不熟悉 Azure 中的預算,請參閱建立和管理預算。