.dml_flow (使用链接) 取消不安

.dml_flow 命令显示反汇编的代码块,并提供可用于构造代码流图的链接。

.dml_flow Start Target

参数

开始

可从中访问目标地址的指令的地址。

目标

要反汇编的代码块中的地址。

注解

请考虑以下示例中显示的调用堆栈。

0: kd> kL

Child-SP RetAddr Call Site

fffff880`0335c688 fffff800`01b41f1c nt!IofCallDriver

fffff880`0335c690 fffff800`01b3b6b4 nt!IoSynchronousPageWrite+0x1cc

fffff880`0335c700 fffff800`01b4195e nt!MiFlushSectionInternal+0x9b8

...

假设你想要从 nt 开始检查所有代码路径!MiFlushSectionInternal 到包含返回 adress 的代码块。 fffff800`01b3b6b4 以下命令可帮助你开始操作。

.browse .dml_flow nt!MiFlushSectionInternal fffff800`01b3b6b4

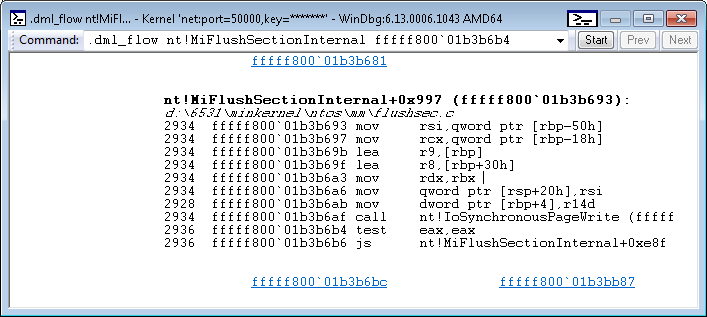

命令 浏览器窗口中的输出如下图所示。

上图显示了包含目标地址 fffff800`01b3b6b4的代码块。 图像顶部只有一个链接 (fffff800`01b3b681) 。 这表示只有一个代码块可以从中访问当前代码块。 如果单击该链接,将看到该代码块已反汇编,并且你将看到使你能够进一步浏览代码流图的链接。

上图底部的两个链接指示可以从当前代码块访问两个代码块。