Microsoft的统一 SecOps 平台中的威胁检测

在当前的技术环境中,网络安全威胁比比皆是。 大量的噪音是由不断的漏洞幽灵和大量的信号可用的安全操作中心造成的。 Microsoft的统一 SecOps 平台将可操作威胁与干扰区分开来。 Microsoft的统一 SecOps 平台中的每个服务都会添加其自己经过微调的检测,以匹配其提供的解决方案,并将其全部组合成一个仪表板。

Microsoft Microsoft Defender门户中的统一 SecOps 平台以警报和事件的形式从云Microsoft Defender XDR、Microsoft Sentinel和Microsoft Defender拉取检测。

Microsoft Defender门户中的威胁检测

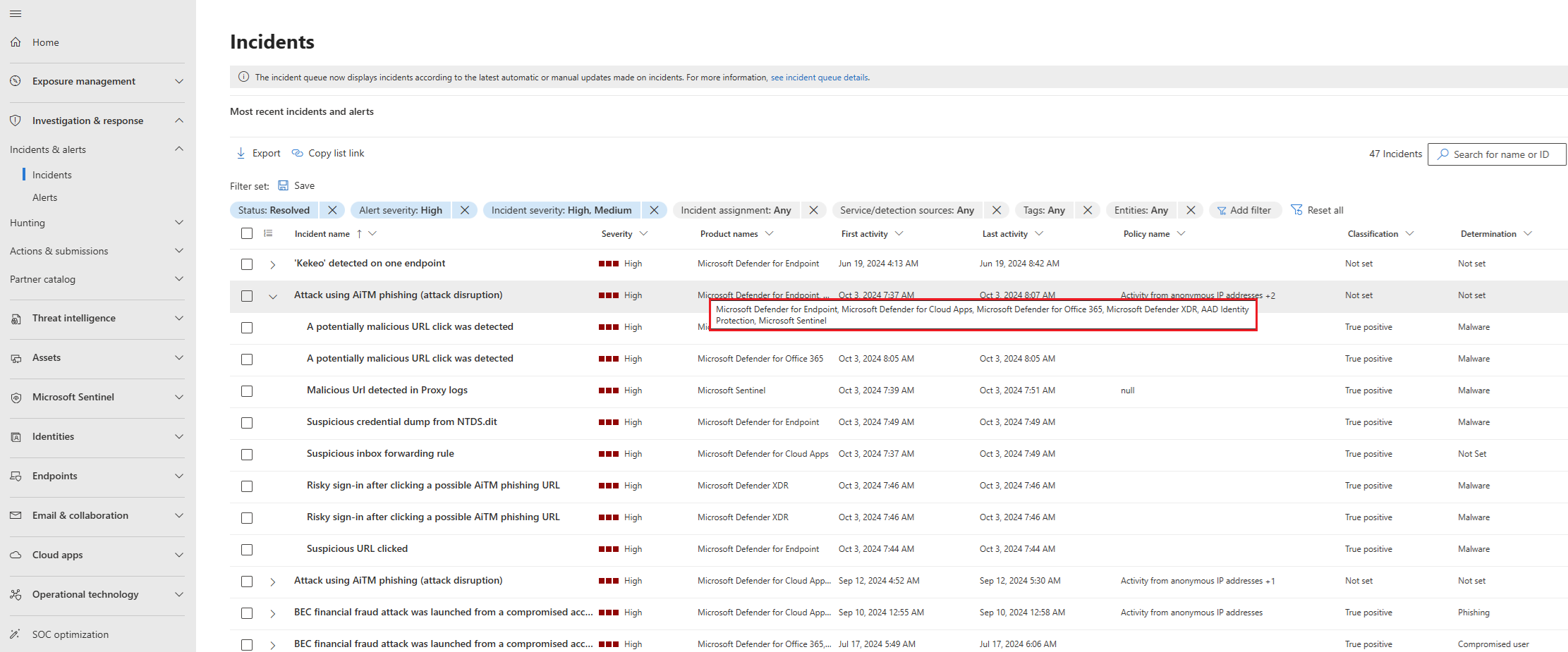

安全团队需要专注和明确性来消除误报。 Microsoft Defender门户关联和合并来自所有受支持的Microsoft安全性和合规性解决方案的警报和事件,并通过 Microsoft Sentinel 和 Microsoft Defender for Cloud 统一来自外部解决方案的威胁检测。 这些信号的关联和合并带来了丰富的上下文和优先级。 例如,攻击者在中间 (AiTM) 钓鱼攻击中可能存在分散在多个源的威胁难题。 Defender 门户将这些部分组合到攻击故事中,同时提供攻击中断和引导式响应来修正威胁。

下图显示了事件仪表板关联来自多个服务的信号,包括完整的 AiTM 攻击故事的各个检测源。

每个受支持的Microsoft安全产品都可以解锁更多信号以流式传输到 Defender 门户。 有关如何将这些信号拼凑在一起并设置优先级的详细信息,请参阅 Microsoft Defender 门户中的事件和警报。

Microsoft Defender XDR威胁检测

Defender XDR具有独特的关联功能,可提供额外的数据分析和威胁检测层。 下表提供了如何优化支持的安全服务以检测与其解决方案特征匹配的威胁的示例。

| Defender XDR服务 | 威胁检测专业 |

|---|---|

| Microsoft Defender for Endpoint | Microsoft Defender防病毒在移动设备、桌面等终结点上通过基于行为和启发式分析来检测多态恶意软件。 |

| Microsoft Defender for Office 365 | 在电子邮件、Teams 和 OneDrive 中检测钓鱼、恶意软件、武器化链接等。 |

| Microsoft Defender for Identity | 在本地和云标识中检测权限提升、横向移动、发现、防御规避、持久性等。 |

| Microsoft Defender for Cloud Apps | 通过跨云应用程序的用户和实体行为分析 (UEBA) 检测可疑活动。 |

| Microsoft Defender 漏洞管理 | 检测设备中的漏洞,为调查提供有意义的上下文。 |

| Microsoft Entra ID 保护 | 检测与登录相关的风险,例如不可能旅行、已验证的威胁参与者 IP、凭据泄露、密码喷射等。 |

| Microsoft数据丢失防护 | 检测与Microsoft 365 服务、Office 应用程序、终结点等中敏感信息的过度共享和外泄相关的风险和行为。 |

有关详细信息,请参阅什么是Microsoft Defender XDR?

Microsoft Sentinel威胁检测

Microsoft Sentinel连接到 Defender 门户后,可以从大量Microsoft和非Microsoft源收集数据,但不会止步于此。 借助 Microsoft Sentinel 的威胁管理功能,可以获得检测和组织环境威胁所需的工具。

| 威胁管理功能 | 检测功能 | 详细信息 |

|---|---|---|

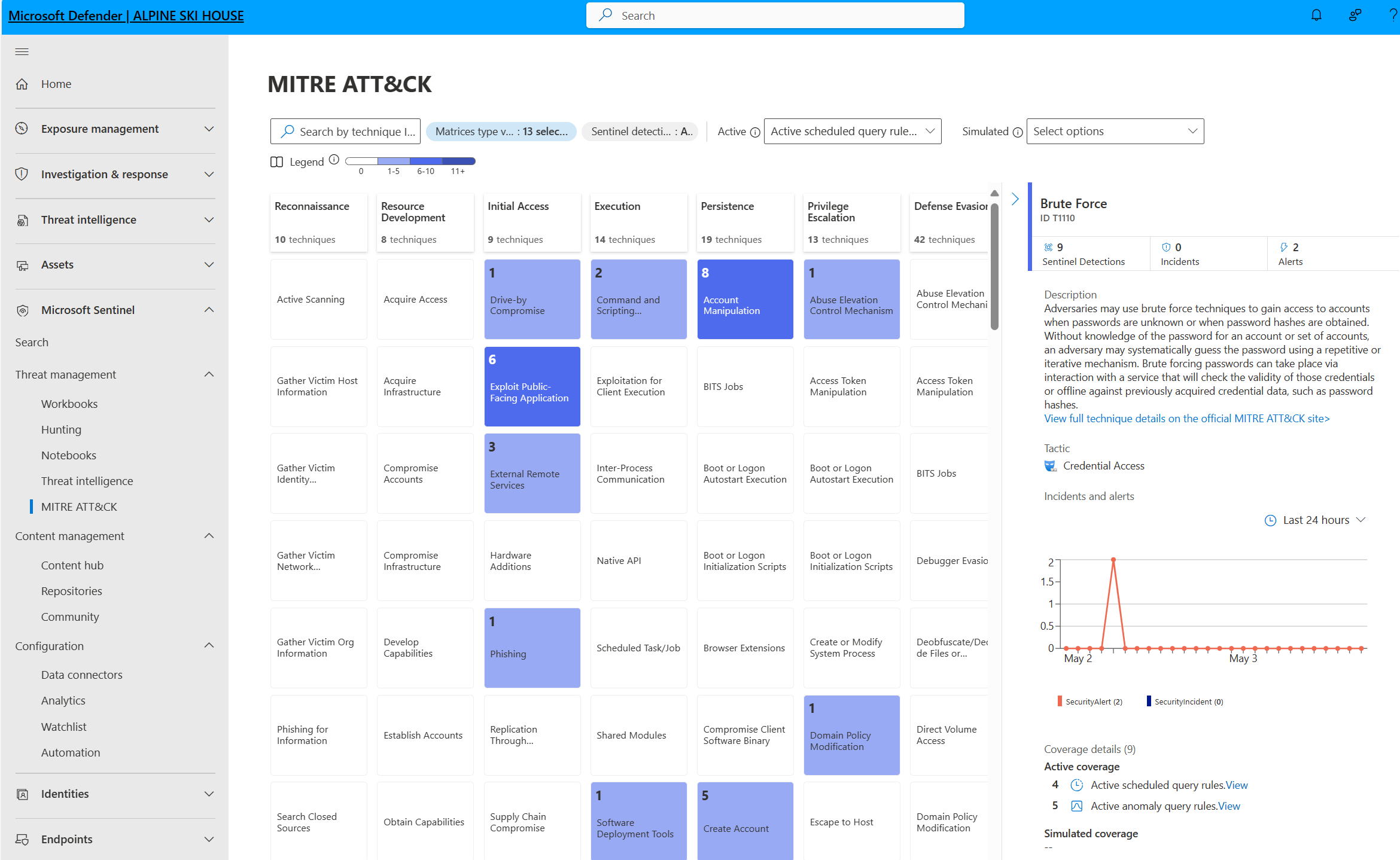

| MITRE ATT&CK 覆盖率 | 组织威胁检测覆盖范围并了解差距。 | 了解 MITRE ATT&CK® 框架的安全覆盖范围 |

| 分析 | 规则不断挖掘数据以生成警报和事件,并在 Defender 门户中集成这些信号。 | 现装检测威胁 |

| 监视列表 | 在环境中策划有意义的关系,以提高检测的质量和优先级。 | Microsoft Sentinel中的监视列表 |

| 工作簿 | 使用视觉见解检测威胁,特别是为了监视数据收集的运行状况并了解阻止正确威胁检测的差距。 | 使用工作簿可视化数据 |

| 摘要规则 | 优化干扰性大批量日志,以检测低安全值数据中的威胁。 | 针对网络数据生成有关威胁情报匹配的警报 |

有关详细信息,请参阅将Microsoft Sentinel连接到Microsoft Defender门户。

云威胁检测Microsoft Defender

Defender for Cloud 通过高级安全分析持续监视云资产,提供威胁检测来生成警报和事件。 这些信号直接集成到 Defender 门户中,用于关联和严重性分类。 在 Defender for Cloud 中启用的每个计划都会添加到流式传输到 Defender 门户的检测信号中。 有关详细信息,请参阅 Microsoft Defender XDR 中的警报和事件。

Defender for Cloud 检测各种工作负载的威胁。 下表提供了它检测到的一些威胁的示例。 有关特定警报的详细信息,请参阅 安全警报参考列表。

| Defender for Cloud 计划 | 威胁检测专业 |

|---|---|

| Defender for Servers | 基于反恶意软件故障、无文件攻击、加密挖掘和勒索软件攻击、暴力攻击等,检测 Linux 和 Windows 的威胁。 |

| Defender for Storage | 检测网络钓鱼内容和恶意软件分发、可疑访问和发现、异常数据提取等。 |

| Defender for Containers | 在控制平面和工作负载运行时检测风险暴露、恶意或加密挖掘活动、Web shell 活动、自定义模拟等威胁。 |

| Defender for Databases | 检测 SQL 注入、模糊、异常访问、暴力破解尝试等。 |

| Defender for API | 检测可疑的流量峰值、来自恶意 IP 的访问、API 终结点的发现和枚举技术等。 |

| AI 威胁防护 | 检测生成 AI 应用程序中针对越狱尝试、敏感数据泄露、AI 损坏等的威胁。 |

有关详细信息,请参阅 安全警报和事件。