零信任作为安全策略

传统的基于外围的防御方法主要基于保护网络访问。 其重点是将所有内容限制为具有本地防火墙和虚拟专用网络 (VPN) 的“安全”网络。 这些可以定义为:

防火墙:防火墙是筛选传入和传出网络流量的网络安全设备。 如果没有防火墙,你的网络将接受来自所有人的所有连接请求。 如果已安装,防火墙可防止不需要的流量和恶意软件进入你的网络。

虚拟专用网络:虚拟专用网络 (VPN) 是从一个网络到另一个网络的安全连接。 例如,使用咖啡店或机场提供的公共 Wi-Fi 网络时,可以使用密码登录 VPN。 VPN 会将设备安全地连接到 Internet,并确保:

- 位置保持私密。

- 对文件进行加密。

- 标识保持为匿名状态。

传统方法假定网络安全外围内的所有内容都是安全的,并将用户分为两个类别:“受信任”和“不受信任”。 例如,在本地工作并使用组织拥有的设备(在明确定义的网络边界以内)的任何人都被视为“受信任的用户”。 他们将有权访问组织中的数据、应用程序和信息。 这也意味着,将自己的设备(也称为自带设备或 BYOD)连接到公司网络的人员会被视为授权用户,并且有权访问资源。

外围安全模型会让组织面临以下风险:

- 恶意内部行动者泄漏敏感信息。

- 网络犯罪分子试图使用被盗用凭据获取访问权限。

- 用户受到利用而成为易受攻击的入口点。

- 连接到网络的感染病毒的设备。

随着人们从本地工作迁移到更加混合的工作模式,传统安全方法保护数据、资产和资源安全的能力将面临更严重的挑战。

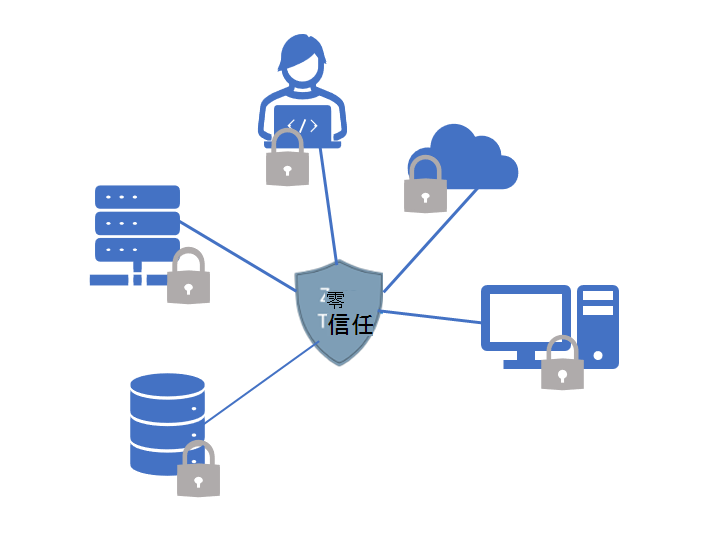

零信任方法

传统的网络安全方法日益力不从心,从而推动了对新安全方法的需求。 零信任基于验证用户和设备,而不仅仅是确定用户和设备所在的位置。 外围模型已不再受到信任,因为它无法为快速发展的数字环境提供快速响应和所需的保护。 例如,在零信任安全模型中,用户不仅会在外围进行验证,还会在用户从网络的一个部分移动到另一个部分时进行验证。 实施零信任可缓解谁访问什么内容的问题,并提高组织的整体安全性。 采用零信任框架的好处包括但不限于:

- 增强的用户体验:零信任通过自动执行保护和安全合规性来增强用户体验,例如根据最低特权原则强制实施条件访问。 对于远程工作、自带设备和连接到托管在多个环境中的资源的用户,零信任方法支持他们跨所有数据、应用和基础结构安全地工作和协作。

- 保护 IT 资产:零信任方法通过保护本地、云中或混合云设置中的 IT 资产(如设备、数据、网络、应用程序和基础结构)来提供帮助。 端到端可见性和控制对于组织内的安全性至关重要。 有效的零信任部署可确保通过持续验证在每个层进行保护,并解决可能导致出现安全漏洞的易受攻击的入口点。

- 监视安全状况:借助零信任策略,组织能够强制实施强治理,以增强其安全措施,同时最大限度地减少对现有网络和用户的干扰。 零信任原则通过跨所有域和防御层自动执行例行任务来增强现有网络并保护用户的安全,从而降低人为错误的几率。

通过采用零信任方法中建议的推荐措施和方法,你将能够维护数据、资产和资源的完整性、真实性和保密性。