介绍 Microsoft Defender for Cloud 工作负载保护

Defender for Cloud 是安全状况管理和威胁防护的工具。 它增强了云资源的安全态势,并借助其集成的 Microsoft Defender 计划,Defender for Cloud 可保护在 Azure、混合和其他云平台中运行的工作负荷。

Defender for Cloud 提供了强化资源、跟踪安全状况、防范网络攻击以及简化安全管理所需的工具。 由于它以本机方式集成,因此 Defender for Cloud 的部署非常简单,因此默认情况下提供简单的自动预配来保护资源。 在管理云和本地资源和工作负载的安全性时,Defender for Cloud 满足三个重要需求:

持续评估 – 了解当前的安全状况。

安全 - 强化所有连接的资源和服务。

防御 - 检测和解决对这些资源和服务的威胁。

为了帮助你保护自己免受这些挑战,Microsoft Defender for Cloud 为你提供了以下工具:

安全功能分数:一个分数,以便你可以一目了然地判断当前的安全情况:分数越高,识别的风险级别就越低。

安全建议:自定义和优先强化任务以提高状态。 按照建议中提供的详细修正步骤实施建议。 对于许多建议,Defender for Cloud 提供了用于自动实现的“修复”按钮!

安全警报:启用增强的安全功能后,Defender for Cloud 将检测对资源和工作负载的威胁。 这些警报显示在 Azure 门户和 Defender for Cloud 中,也可以通过电子邮件发送给组织中的相关人员。 还可以根据需要将警报流式传输到 SIEM、SOAR 或 IT 服务管理解决方案。

建筑

由于 Defender for Cloud 本机是 Azure 的一部分,因此 Azure 中的 PaaS 服务(包括 Service Fabric、SQL 数据库、SQL 托管实例和存储帐户)不受 Defender for Cloud 的监视和保护,而无需进行任何部署。

在 Windows 和 Linux 服务器上安装 Azure Arc 时,Defender for Cloud 保护云中或本地的非 Azure 服务器和虚拟机。 Azure Arc 连接的系统安装了 Azure Connected Machine 代理,当它们被添加到数据收集规则(DCR)时,Azure Monitor 代理扩展也会安装在它们上。 启用服务器的 Defender 计划(在“环境设置”中),可以配置其他监视选项。

从代理和 Azure 收集的事件与安全分析引擎相关,以提供你应遵循的定制建议(强化任务),以确保工作负荷安全。 应尽快调查这些警报,以确保不会对工作负荷进行恶意攻击。

启用 Defender for Cloud 时,内置到 Defender for Cloud 的安全策略将作为 Defender for Cloud 类别下的内置计划反映在 Azure Policy 中。 内置计划会自动分配给所有 Defender for Cloud 注册订阅(无论它们是否已启用 Defender for Cloud)。 内置计划仅包含审核策略。 有关 Azure Policy 中的 Defender for Cloud 策略的详细信息,请参阅 使用安全策略。

增强安全态势

Defender for Cloud 使你能够增强安全态势。 这意味着,它有助于识别和执行推荐为安全最佳做法的强化任务,并在计算机、数据服务和应用中实现这些任务。 包括管理和强制实施安全策略,并确保 Azure 虚拟机、非 Azure 服务器和 Azure PaaS 服务符合要求。 Defender for Cloud 提供了对工作负载进行鸟瞰视图所需的工具,并重点了解网络安全资产。

管理组织安全策略和合规性

了解并确保工作负载安全是安全的一种安全基础知识,从制定定制的安全策略开始。 由于所有 Defender for Cloud 策略都是基于 Azure Policy 控件构建的,因此你可以获得世界级策略解决方案的全部范围和灵活性。 在 Defender for Cloud 中,可以设置策略,以便在管理组(跨订阅,甚至整个租户)上运行。

Defender for Cloud 可帮助你识别影子 IT 订阅。 通过查看仪表板中标记为“未涵盖”的订阅,可以立即知道何时有新创建的订阅,并确保策略涵盖这些订阅,并由 Defender for Cloud 保护。

持续评估

Defender for Cloud 持续发现跨工作负荷部署的新资源,并评估它们是否根据安全最佳做法进行配置。 否则,它们将被标记,并且你获得需要修复的建议的优先级列表,以保护计算机。

为了帮助你了解每个建议对总体安全状况的重要性,Defender for Cloud 会将建议分组到安全控件中,并向每个控件添加安全分数值。 此评分对于使你能够确定安全工作的优先级至关重要。

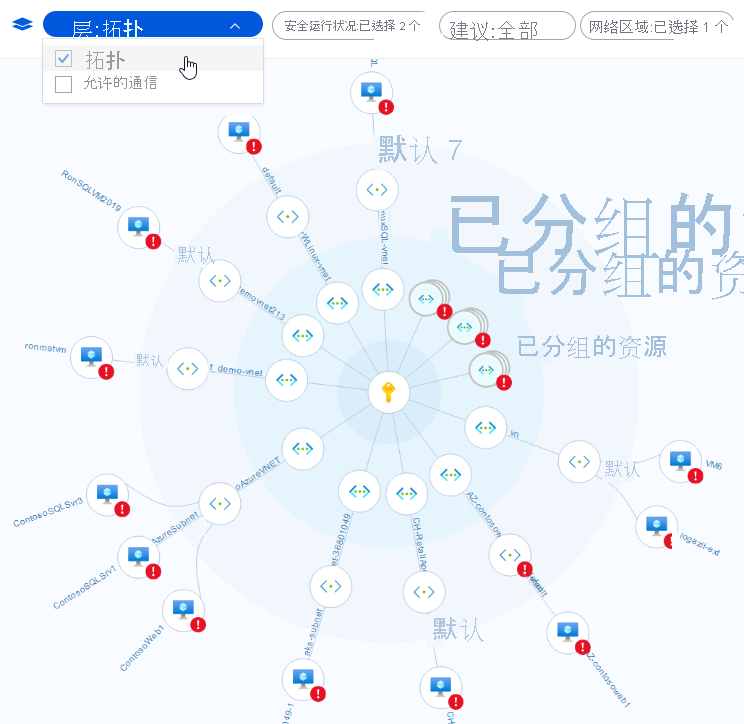

网络映射

Defender for Cloud 提供的最强大的工具之一是网络映射,用于持续监视网络的安全状态。 映射使你能够查看工作负荷的拓扑,以便查看每个节点是否已正确配置。 你可以看到节点的连接方式,这有助于阻止不需要的连接,这可能会使攻击者更容易沿网络爬行。

通过配置建议的控制来优化和改进安全性

Defender for Cloud 的价值的核心在于其建议。 这些建议针对针对工作负荷发现的特定安全问题进行了定制。 Defender for Cloud 通过查找漏洞并提供有关如何摆脱漏洞的具体说明,为你执行安全管理员工作。

这样,Defender for Cloud 不仅可以设置安全策略,还可以跨资源应用安全配置标准。

这些建议可帮助你减少每个资源的攻击面 - Azure 虚拟机、非 Azure 服务器和 Azure PaaS 服务,例如 SQL 和存储帐户等。 每种类型的资源都以不同的方式进行评估,并具有自己的标准。

防范威胁

Defender for Cloud 的威胁防护使你能够在 Azure 中的基础结构即服务层(IaaS)层、非 Azure 服务器以及平台即服务(PaaS)中检测和防止威胁。

Defender for Cloud 的威胁防护包括融合杀伤链分析,它根据网络杀伤链分析自动关联环境中的警报。 此分析可帮助你更好地了解攻击活动的完整故事、攻击活动开始位置以及对资源的影响类型。

与 Microsoft Defender for Endpoint 集成

Defender for Cloud 包括与 Microsoft Defender for Endpoint 的自动本机集成。 此内置集成意味着,无需任何配置,Windows 和 Linux 计算机就与 Defender for Cloud 的建议和评估完全集成。

此外,Defender for Cloud 允许在服务器环境中自动执行应用程序控制策略。 Defender for Cloud 中的自适应应用程序控制可在 Windows 服务器上启用端到端应用审批列表。 无需创建规则并检查冲突。 这一切都会自动完成。

保护 PaaS

Defender for Cloud 可帮助检测 Azure PaaS 服务中的威胁。 可以检测面向 Azure 服务的威胁,包括 Azure 应用服务、Azure SQL、Azure 存储帐户等数据服务。 还可以利用与 Microsoft Defender for Cloud Apps 的用户和实体行为分析(UEBA)进行本机集成,对 Azure 活动日志执行异常情况检测。

阻止暴力攻击

Defender for Cloud 可帮助你限制遭受暴力攻击的风险。 通过使用实时 VM 访问减少对虚拟机端口的访问,可以通过防止不必要的访问来强化网络。 可以在所选端口上为仅授权用户、允许的源 IP 地址范围或 IP 地址以及有限的时间设置安全访问策略。

保护数据服务

Defender for Cloud 包含的功能有助于在 Azure SQL 中对数据执行自动分类。 还可以获取有关 Azure SQL 和存储服务中潜在漏洞的评估,以及有关如何缓解这些漏洞的建议。

更快地获得安全

本机 Azure 集成(包括 Azure Policy 和 Azure Monitor 日志)与其他Microsoft安全解决方案(如 Microsoft Defender for Cloud Apps 和 Microsoft Defender for Endpoint)的无缝集成有助于确保安全解决方案全面且易于载入和推出。

此外,还可以将 Azure 以外的完整解决方案扩展到在其他云和本地数据中心运行的工作负荷。

使用自动预配自动发现和载入 Azure 资源

Defender for Cloud 提供与 Azure 和 Azure 资源的无缝本机集成。 通过集成,可以汇总涉及 Azure Policy 和内置 Defender for Cloud 策略的所有 Azure 资源的安全故事,并确保在 Azure 中创建资源时,会自动将整个内容应用于新发现的资源。