管理事件

Microsoft Defender XDR 提供了一个跨域威胁关联和目的驱动的门户来调查威胁。 事件基于网络上出现恶意事件或活动时创建的相关警报。 单个警报可提供有关正在发生的攻击的有价值的线索。 但是,攻击者通常会利用各种媒介和技术来实施破坏。 将所有线索收集和拼凑在一起可能既困难又耗时。

此短视频概括性介绍了 Microsoft Defender XDR 中的事件。

事件是描述攻击的相关警报的集合。 Microsoft Defender XDR 会自动聚合在网络中不同设备、用户和邮箱实体中发现的恶意和可疑事件。 通过将存在相关性的警报归入一个事件,安全防御人员能够全面了解攻击。

例如,安全防御人员可以了解攻击从何处开始、攻击中使用了什么技巧以及攻击对网络的影响程度。 安全防御人员还可以了解攻击的范围。 例如,受影响的设备、用户和邮箱的数量,影响的严重程度以及有关受影响实体的其他详细信息。

启用 Microsoft Defender XDR 后,可以通过自动化措施和人工智能自动调查和解决单个警报。 安全防御人员还可以执行更多修正措施,将攻击作为事件从整体视角来解决攻击。

事件队列中显示了最近 30 天发生的事件。 在这里,安全防御人员可以根据事件的风险级别和其他因素确定需要优先处理哪些事件。

安全防御人员还可以对事件进行重命名、将其分配给各个分析人员,将事件进行分类并为其添加标签,从而获得更好、更符合具体需求的事件管理体验。

确定处理事件的先后顺序

Microsoft Defender XDR 会应用关联分析,并将不同产品的所有相关警报和调查信息聚合为一个事件。 鉴于 Microsoft Defender XDR 提供的跨整个资产和产品套件的端到端可见性,Microsoft Defender XDR 还会针对只能识别为恶意活动的活动触发独特的警报。 通过这种综合视图,安全运营分析师可以更全面综合地了解攻击情况,从而更好地了解和应对整个组织中的复杂威胁。

“事件”队列显示涉及不同设备、用户和邮箱的已标记事件的集合。 可借助该队列对事件进行分类,从而确定事件处理的先后顺序并创建明智的网络安全响应决策。

默认情况下,Microsoft Defender 门户中的队列会显示最近 30 天内检测到的事件。 列表的顶部显示最新事件以便你可以先知晓这些事件。

事件队列会显示可自定义的列,可用于了解事件或所包含实体的不同特征。 这种更深层次的信息可以帮助你对就要处理的事件的先后顺序做出明智的决策。

为了更加一目了然,事件自动命名功能会根据警报属性(例如受影响的终结点数、受影响的用户、检测源或类别)生成事件名称。 自动命名功能使你能够快速了解事件的范围。

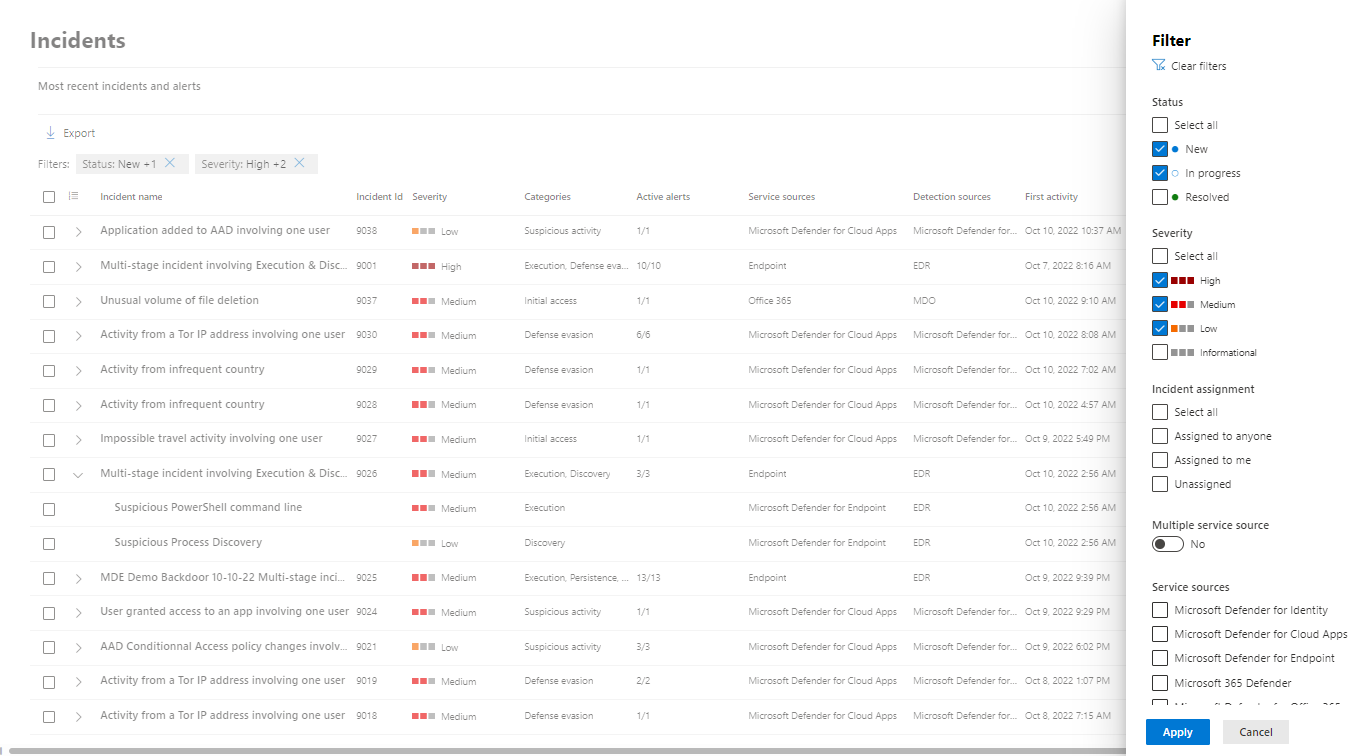

可用的过滤器

状态

可以根据事件的状态来显示事件的列表,以了解哪些事件处于活动状态或已解决。

严重性

事件的严重性可体现它可能对资产造成的影响。 严重性越高,影响越大,通常也需要最快给予关注。

事件分配

可以选择显示分配给你的警报或自动处理的警报。

多个服务源

选择否(默认情况下),或选择是以启用。

服务源

筛选以仅查看包含来自不同源的警报的事件。 源包括:Microsoft Defender for Endpoint、Microsoft Cloud App Security、Microsoft Defender for Identity、Microsoft Defender for Office 365。

标记

按分配的标记筛选。 选择“类型标记名称”字段后,任何分配的标记都将显示。

多项类别

可以选择仅显示已映射到多个类别从而有可能造成更大损害的事件。

类别

选择类别以只显示发现的特定战术、技术或攻击要素。

实体

按实体名称或 ID 筛选。

数据敏感性

一些攻击以泄露敏感或有价值的数据为目标。 通过应用筛选器来了解事件中是否涉及敏感数据,可以快速确定敏感信息是否已遭泄露。 如果发现泄露,可以确定处理这些事件的先后顺序。 这种筛选功能仅在启用了 Microsoft Purview 信息保护的情况下适用。

设备组

按定义的设备组进行筛选。

OS 平台

按操作系统来限制事件队列视图。

分类

根据设定的相关警报的分类来筛选事件。 这些值包括“真警报”,“假警报”或“未设定”。

自动调查状态

按自动调查的状态来筛选事件。

关联的威胁

通过选择“键入关联的威胁”字段,可以输入威胁信息,并显示之前的搜索条件。

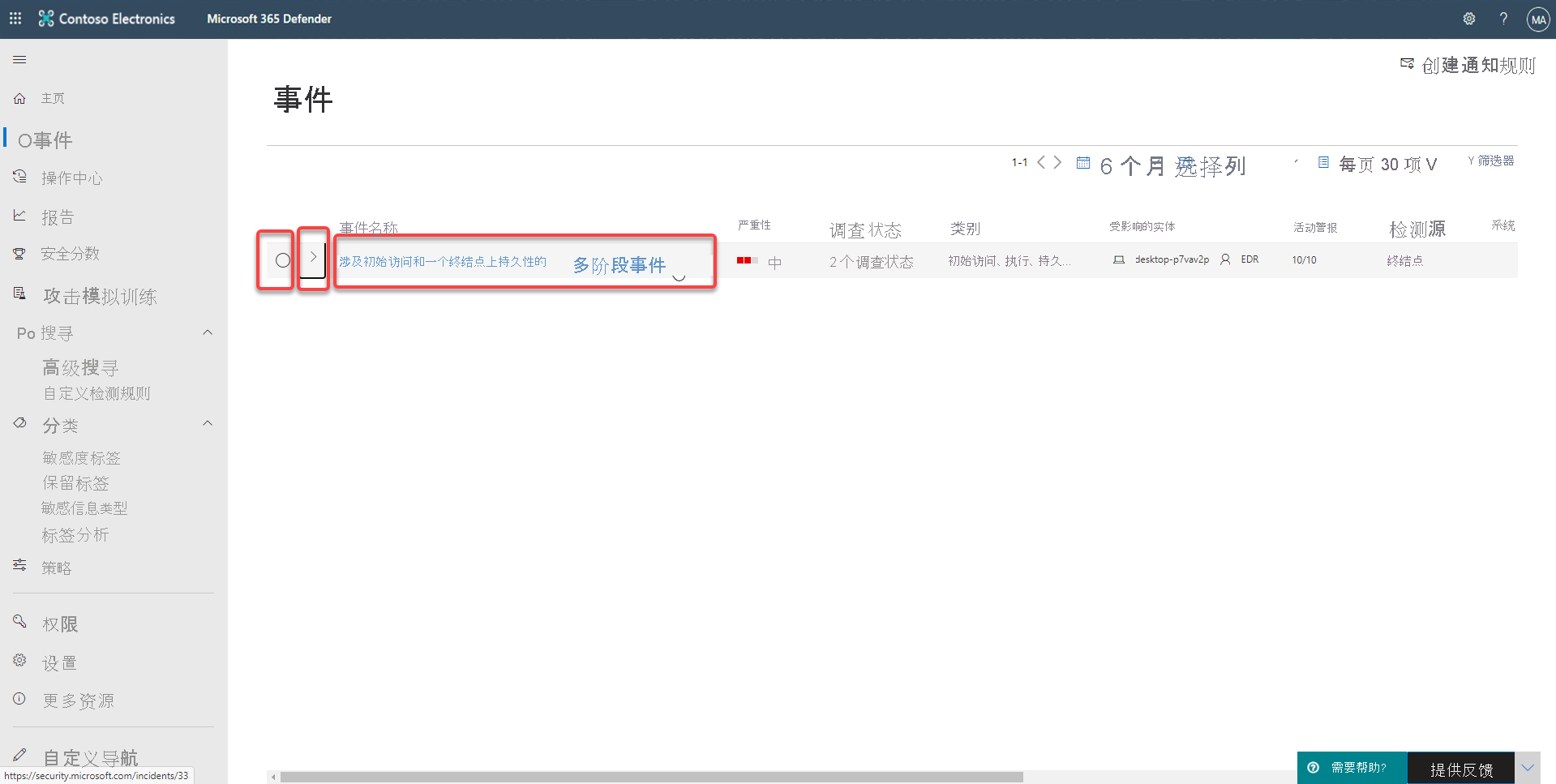

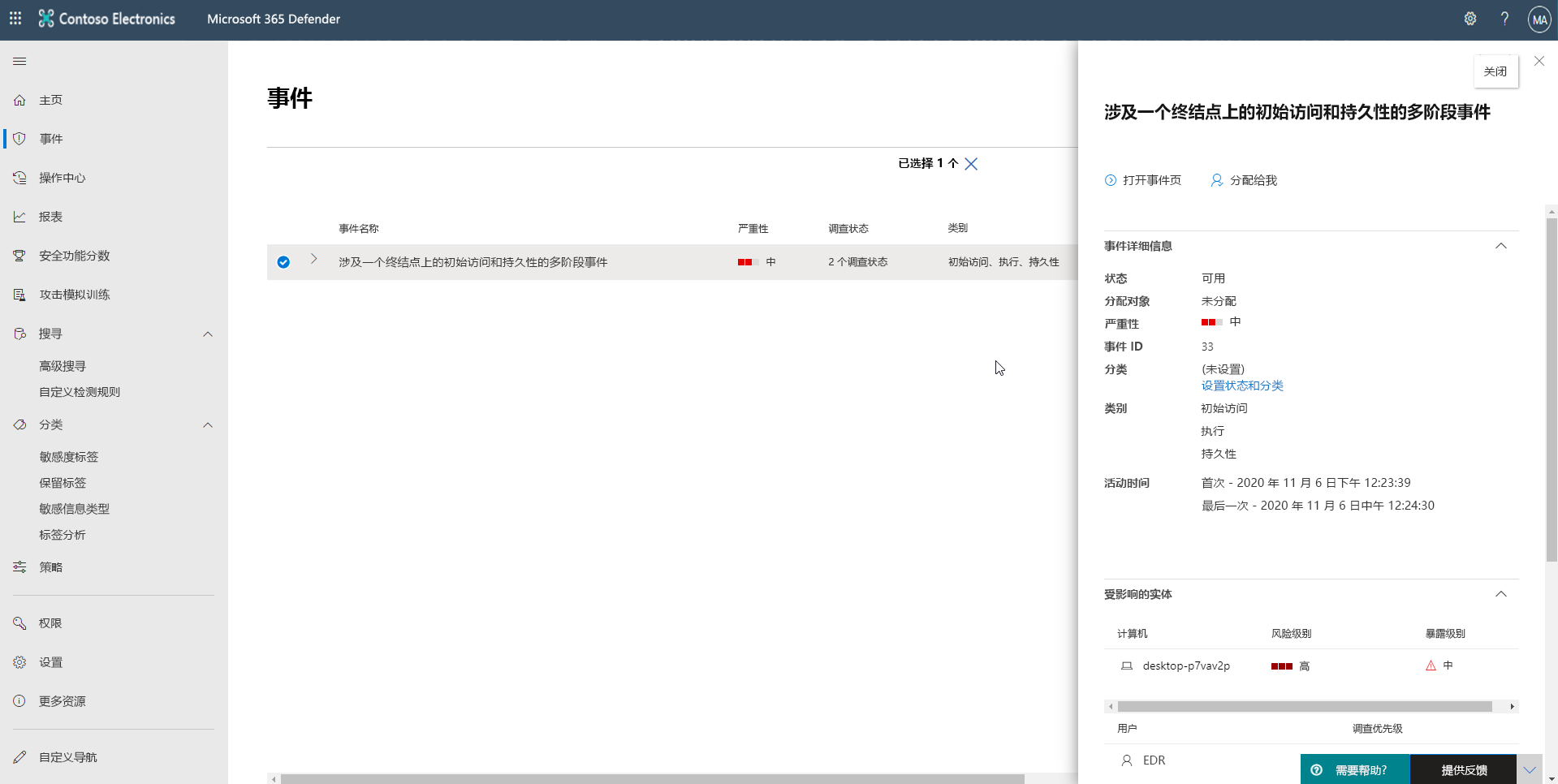

预览事件

门户页面会为大多数与列表相关的数据提供预览信息。

此屏幕快照中突出显示的三个区域是圆圈、大于符号和实际链接。

圆形

选中圆圈后,会在页面右侧打开一个详细信息窗口,其中包含订单项的预览,以及一个选项,可用于打开整页信息。

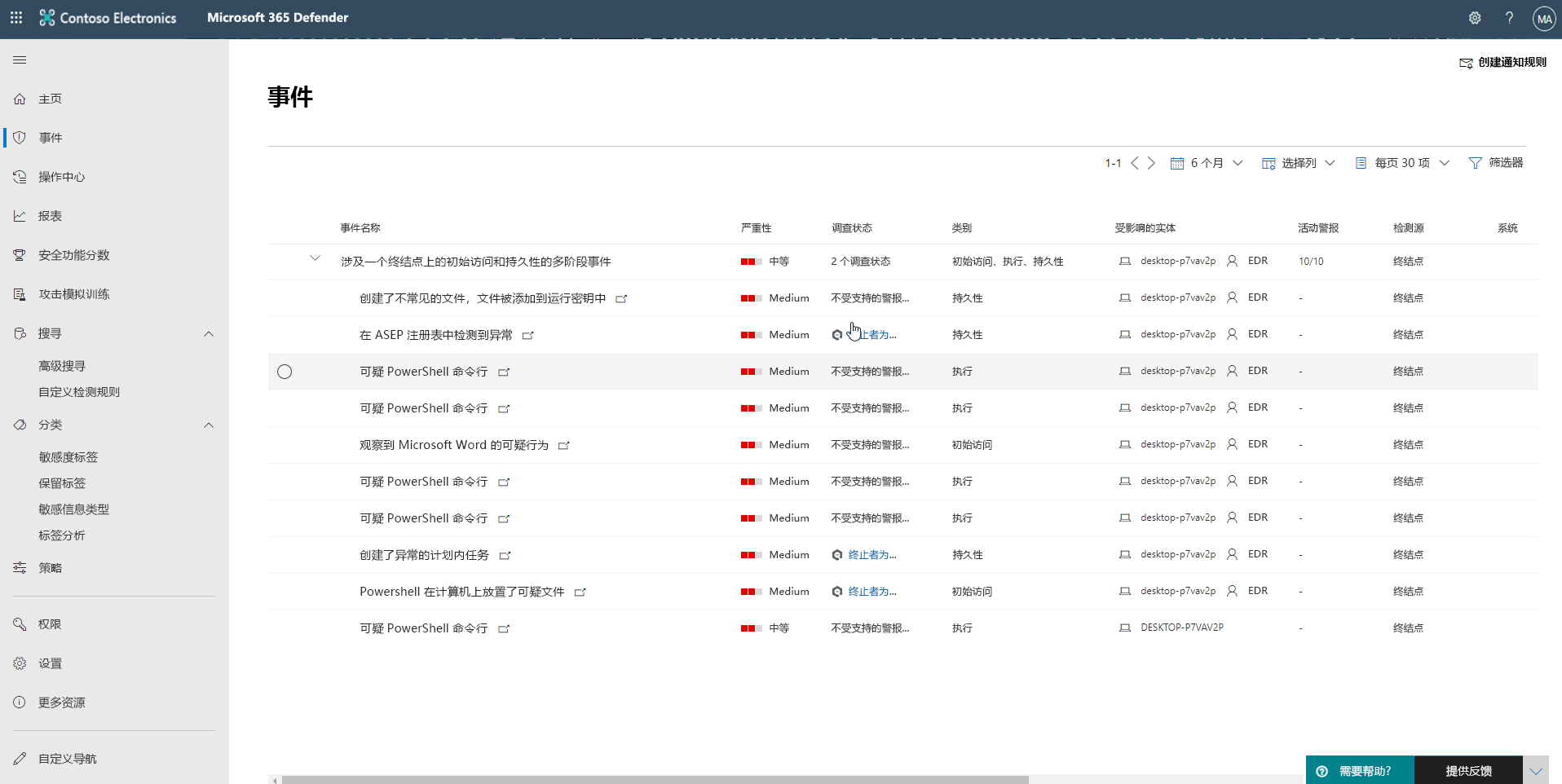

“大于”符号

如果有可以显示的相关记录,选择大于号可在当前记录下方显示相关记录。

链接。

链接会将你导航到行项目的完整页面。

管理事件

管理事件对于确保控制和解决威胁至关重要。 在 Microsoft Defender XDR 中,可以管理设备、用户和邮箱中的事件。 可以通过从事件队列中选择事件来管理事件。

可以编辑事件的名称,解决事件,然后设置其分类和判定。 还可以将事件分配给自己,并添加事件标记和注释。

如果希望在调查期间将警报从一个事件转移到另一个事件,也可以通过“警报”选项卡来完成此操作,使用“警报”选项卡可以创建一个包含所有相关警报的更大或更小的事件。

编辑事件名称

将根据警报属性(例如,受影响的终结点数,受影响的用户,检测源或类别)自动为事件分配名称。 基于警报属性的命名可让你快速了解事件的范围。 可以修改事件名称,使其与首选命名约定更好地保持一致。

分配事件

如果某个事件尚未分配,可以选择“分配给我”,将事件分配给自己。 这样做不仅会获取事件的所有权,还会获取与事件相关的所有警报的所有权。

设置状态和分类

事件状态

可以通过在调查过程中更改事件状态来对事件进行分类(“活动”或“已解决”)。 更新状态的功能可以帮助你组织和管理团队对事件的响应方式。

例如,SOC 分析师可以查看当天的紧急活动事件,并决定将这些事件分配给自己进行调查。

或者,如果事件已修正,SOC 分析师可能会将事件设置为“已解决”。 解决事件后,系统会自动关闭作属于该事件的所有开放警报。

分类和判定

可以选择不设置分类,也可以决定不指定事件是真警报还是假警报。 这样做有助于团队了解模式并从中学习。

添加注释

可以添加注释,并查看有关事件的历史活动,这样可以了解该事件之前的更改。

每当对警报进行更改或添加注释时,它就会被记录在“注释”和历史记录部分。

添加的注释会立即显示在窗格中。

添加事件标签

可以向事件添加自定义标签,例如,为一组具有共同特征的事件添加标签。 这样便可以在以后筛选带有特定标记的所有事件的事件队列。