最佳做法简介

本模块介绍 Microsoft 网络安全功能零信任和最佳做法框架的文章。

假设你是一家大型组织的网络安全架构师。 你的任务是将组织的网络安全现代化。 你知道最佳做法对于实现这一目标至关重要,但不确定要使用哪个框架。 你听说过零信任及其潜在优势,但不确定如何开始。 本模块可帮助你了解最佳做法,以及如何以网络安全架构师的身份使用这些最佳做法。 还将了解零信任的概念,以及如何在组织中开始使用零信任。

本模块分为五个单元:

- 最佳做法简介

- 零信任简介

- 零信任计划

- 零信任技术支柱第 1 部分

- 零信任技术支柱第 2 部分

完成本模块后,你就能够了解如何以网络安全架构师的身份使用最佳做法,了解零信任的概念,以及如何使用它实现组织的网络安全现代化,并了解何时使用 MCRA、CAF 和 WAF 等各种最佳做法框架。

学习目标

完成本模块后,学员将能够:

- 了解如何以网络安全架构师的身份使用最佳做法。

- 了解零信任的概念,以及如何使用它实现组织网络安全的现代化。

- 了解何时使用不同的最佳做法框架,如 MCRA、CAF 和 WAF。

本模块中的内容可帮助你为“认证考试 SC-100:Microsoft 网络安全架构师”做好准备。

先决条件

- 具有安全策略、要求、零信任体系结构和混合环境管理的概念性知识

- 具有使用零信任策略、应用安全策略以及根据业务目标开发安全要求方面的工作经验

最佳实践

最佳做法是现有最有效的推荐操作方法。 最佳做法可帮助你避免错误,并确保不会浪费资源和精力。

最佳做法有多种形式:

- 有关做什么、为什么做、谁来做以及如何做的确切说明

- 有助于进行不同类型决策和操作的高级原则

- 属于参考体系结构的指南,它们介绍应包含在解决方案中的各个部分以及如何将它们整合在一起

Microsoft 在各种形式的指南中嵌入了安全最佳做法,包括:

- Microsoft 网络安全参考体系结构

- Microsoft 云安全基准

- 云采用框架 (CAF)

- Azure 架构良好的框架 (WAF)

- Microsoft 安全最佳做法

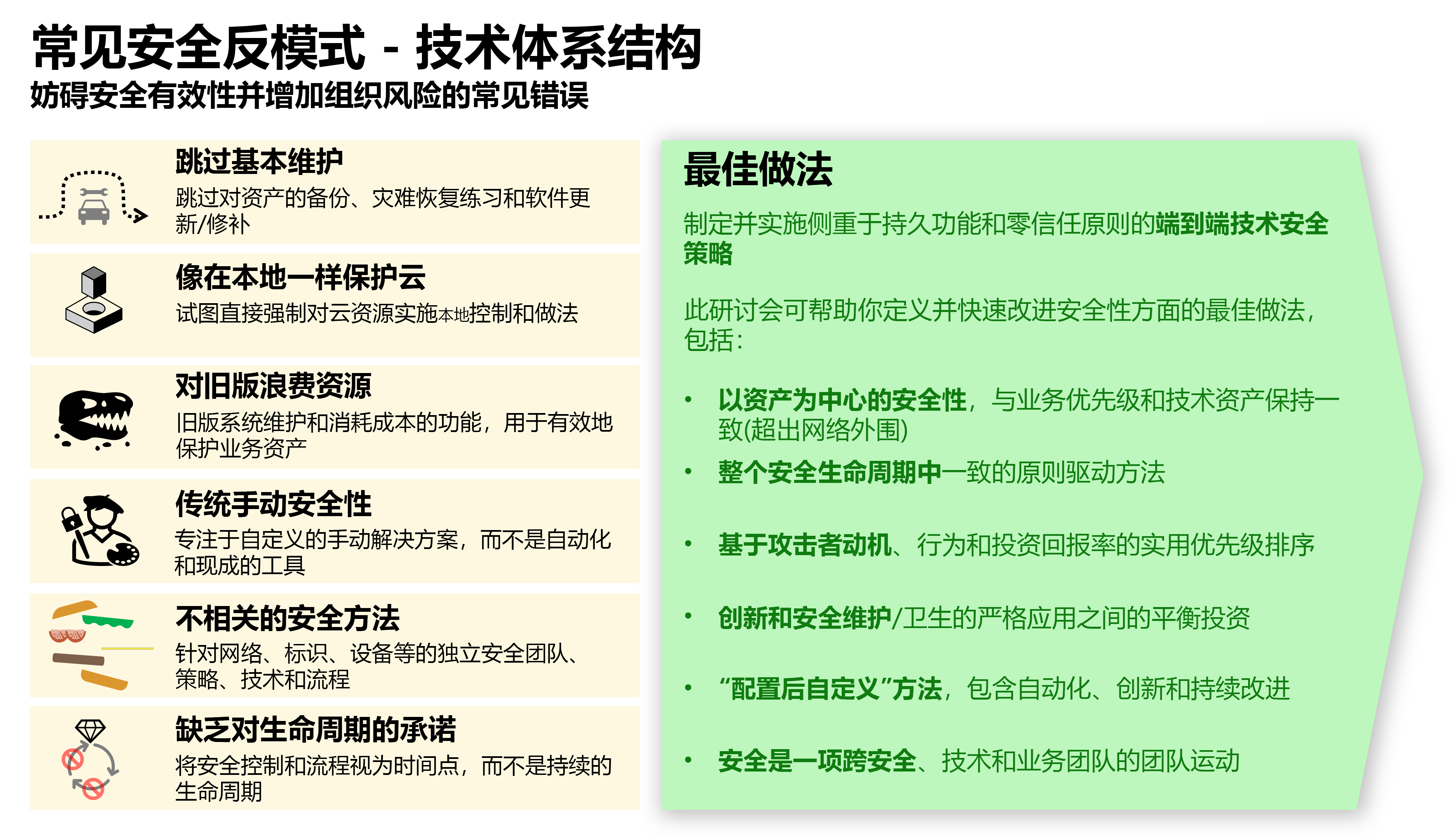

反模式

反模式是导致负面结果的常见错误。 它是最佳做法的反面。 许多最佳做法旨在帮助避免反模式。

有助于克服许多反模式的一个最佳做法是定期应用安全修补程序。 Microsoft 注意到多个妨碍定期应用此项基本且至关重要的安全最佳做法的反模式:

我们不修补(除非它至关重要)- 此反模式避免安装修补程序,因为暗自假设修补程序不重要。 另一种说法是“这不会发生在我们身上”,这种观点认为未修补的漏洞不会遭到利用,因为之前没有发生过(或者没有检测到)。

等待完美修补程序而不是构建复原能力 - 这种反模式避免修补,因为担心修补程序可能出错。 这种反模式还增加攻击者造成停机的可能性。

损坏的问责模型 - 这种反模式认为安全性应对修补程序的负面结果负责。 此问责模型导致其他团队降低安全维护的优先级

过度自定义修补程序 - 这种反模式使用唯一的修补条件,而不是使用推荐给所有制造商的修补程序。 这种自定义实际上创建了 Windows、Linux 和应用程序从未在那种确切配置中测试过的自定义版本。

仅关注操作系统 - 这种反模式仅对服务器和工作站进行修补,而不处理容器、应用程序、固件和 IoT/OT 设备

架构师如何使用最佳做法

安全最佳做法必须集成到人们的技能和习惯、组织流程和技术体系结构和实施中。

网络安全架构师通过执行以下操作帮助集成安全最佳做法并使其便于操作:

- 将最佳做法集成到安全体系结构和策略

- 为安全领导者就如何将最佳做法集成到业务流程、技术流程和文化提供建议。

- 为技术团队就最佳做法实施以及哪些技术功能使最佳做法更易于实施提供建议。

- 为组织中的其他人(如企业架构师、IT 架构师、应用程序所有者、开发人员等)就如何在其掌控领域集成安全最佳做法提供建议。

除非有理由不这样做,否则请遵循最佳做法。 组织应遵循明确且合理的最佳做法,除非有特定原因可避免这些做法。 虽然某些组织有充分理由忽略某些最佳做法,但组织在忽略 Microsoft 提供的等高质量最佳做法之前应谨慎。 最佳做法并非完全适用于所有情况,但它们经证明在其他地方有效,因此理由不充分的话不应忽略或更改它们。

改用但不过度自定义 - 最佳做法是适用于大多数组织的一般指南。 可能需要使最佳做法适应组织的独特情况。 应注意不要过度自定义它们以至原始值丢失。 例如,采用无密码和多重身份验证,但针对攻击者最看重的业务和 IT 帐户则例外。

采用最佳做法将减少常见错误,提高安全性的整体有效性和效率。 下图汇总了重要的反模式和最佳做法。

我应该选择哪种框架?

| 框架 | 总结 | 何时使用 | 受众 | 组织 | 材质 |

|---|---|---|---|---|---|

| 零信任 RaMP 计划 | 零信任指南,根据旨在影响力高的领域快速制胜的计划编写。 按照时间顺序整理计划,并确定关键的利益干系人。 | 如果想要开始使用零信任并快速取得进展。 | 云架构师、IT 专业人员和业务决策者 | 早期云和零信任采用者 | 包含清单的项目计划 |

| 零信任部署目标 | 零信任指南,其中包含每个技术支柱的详细配置步骤。 比 RaMP 计划更加全面。 | 如果需要更全面的指南来了解如何推出零信任。 | 云架构师、IT 专业人员 | 在零信任方面取得了一些进展,并希望获得详细指导来充分利用该项技术的组织。 | 设有主要和次要目标的部署计划。 |

| MCRA | MCRA 是一组图示,其中包含许多与零信任 RaMP 中的访问控制现代化计划相关的最佳做法 | 如果你需要:有关安全体系结构的入门模板、有关安全功能的比较参考,来了解 Microsoft 功能和 Microsoft 在集成方面的投资 | 云架构师、IT 专业人员 | 早期云和零信任采用者 | 带有图示的 PowerPoint 幻灯片 |

| MCSB | 一个框架,用于根据行业标准和最佳做法评估组织的云环境的安全状况。 | 查找有关如何实现安全控制并监视其合规性的指南。 | 云架构师、IT 专业人员 | All | 有关控制措施和服务基线的详细规范 |

| CAF | 一个有关整个云采用生命周期中的最佳做法的文档和实施框架,提供使用 Azure 进行云迁移和管理的分步方法。 | 如果你想要为云创建和实施业务和技术策略。 | 云架构师、IT 专业人员和业务决策者 | 需要 Microsoft Azure 技术指导的组织 | 最佳做法、文档和工具 |

| WAF | 一个框架,旨在帮助客户使用五大支柱(成本优化、卓越运营、性能效率、可靠性和安全性),在 Azure 中为其应用程序和工作负载构建安全、高性能、可复原且高效的基础结构。 | 如果你希望提高云工作负载的质量。 | 云架构师、IT 专业人员 | All | Azure 架构良好的评审, Azure 顾问, 文档, 合作伙伴, 支持和服务产品/服务, 参考体系结构, 设计原则 |