什么是 Microsoft Defender for IoT?

Microsoft Defender for IoT 提供被动和无代理监视,以及跨业务关键型网络环境的资产发现和安全监控。 Defender for IoT 是一种网络检测和响应解决方案,专为发现和保护 IoT/OT 设备而构建。

Defender for IoT 使用 IoT/OT 感知行为分析和威胁情报。 它超越基于签名的解决方案,以捕获新式威胁。 例如,零时差漏洞恶意软件和离地攻击策略可能会被静态入侵指标遗漏,但会被 Defender for IoT 捕获。

Defender for IoT 可帮助 OT 和 IT 团队自动发现任何非托管资产、连接和严重漏洞。 使用 Defender for IoT 检测异常或未经授权的行为,而不会影响 IoT/OT 稳定性或性能。

发现网络

你是否可以看见整个网络中的所有设备? 只能保护你知道的设备。 如果我们使用建筑管理公司的示例,发现可能包括电梯、停车场入口、摄像头和照明系统等设备。

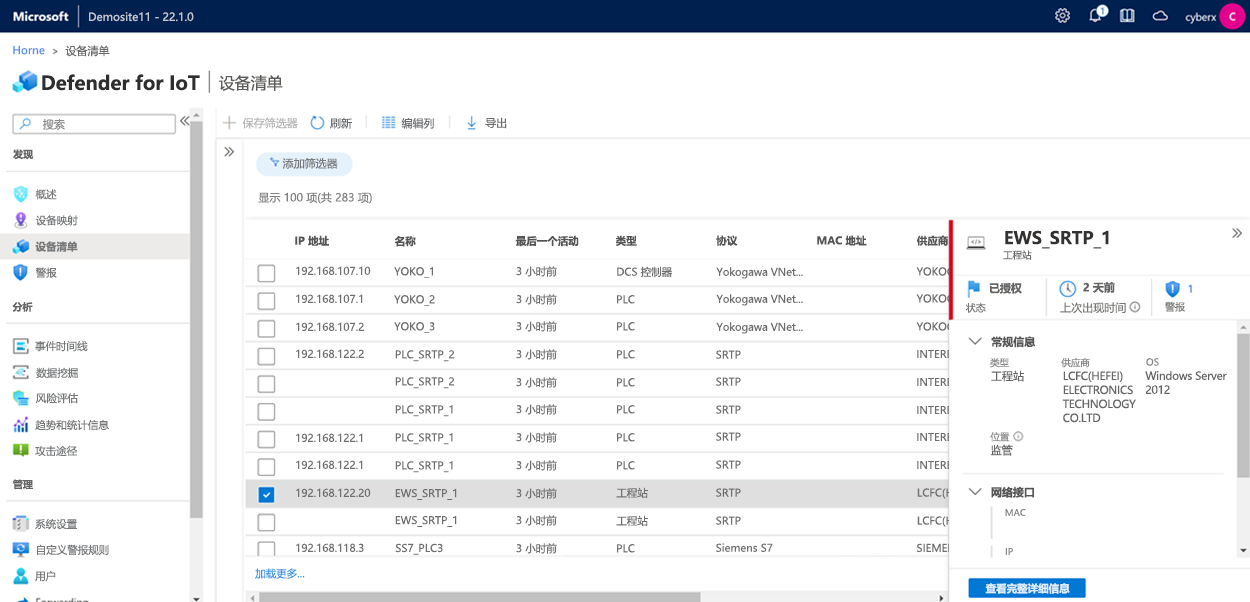

Defender for IoT 传感器控制台提供“设备清单”页和“设备映射”页。 它们都提供有关网络中每个 OT/IoT 设备以及它们之间的连接的向下钻取数据。

设备清单:查看设备详细信息,例如 IP 地址和供应商、相关协议、固件以及与设备相关的警报。

设备映射:查看 OT 设备连接路径、OT/IoT 网络拓扑以及跨 Purdue 模型的映射以实现 ICS 安全性。

例如,在实现零信任策略时,可能会特别使用设备映射。 你需要了解设备之间的连接,以便将设备分段到它们自己的网络中并管理精细访问。

管理网络风险和漏洞

在获得可见性并了解网络中的设备后,需要跟踪设备的任何风险和漏洞。

Defender for IoT 风险评估报告可从每个传感器控制台获取。 这些报告可帮助你识别网络中漏洞。 例如,漏洞可能包括未经授权的设备、未修补的系统、未经授权的 Internet 连接以及具有未使用的开放端口的设备。

当缓解对最敏感 OT/IoT 资产的风险时,可以使用报告的数据来确定活动优先级,包括任何对组织有重大影响的设备。 影响示例可能包括安全事件、收入损失或敏感 IP 地址被盗。

随时了解最新威胁情报

随着安全环境的变化和演变,新的风险和威胁一直在出现。 Defender for IoT 安全研究小组(第 52 部分)是一个专注于 OT/IoT 的安全研究人员和数据科学家团队。 第 52 部分团队由威胁搜寻、恶意软件反向工程、事件响应和数据分析方面的专家组成。

第 52 部分持续策展专为 OT/IoT 环境构建的威胁情报包。 这些包中包括最新的:

- 有关事件,例如恶意软件签名、恶意 DNS 查询和恶意 IP 地址。

- 针对 Defender for IoT 更新漏洞管理报告的常见漏洞和披露。

- 增强 Defender for IoT 资产发现功能的资产配置文件。

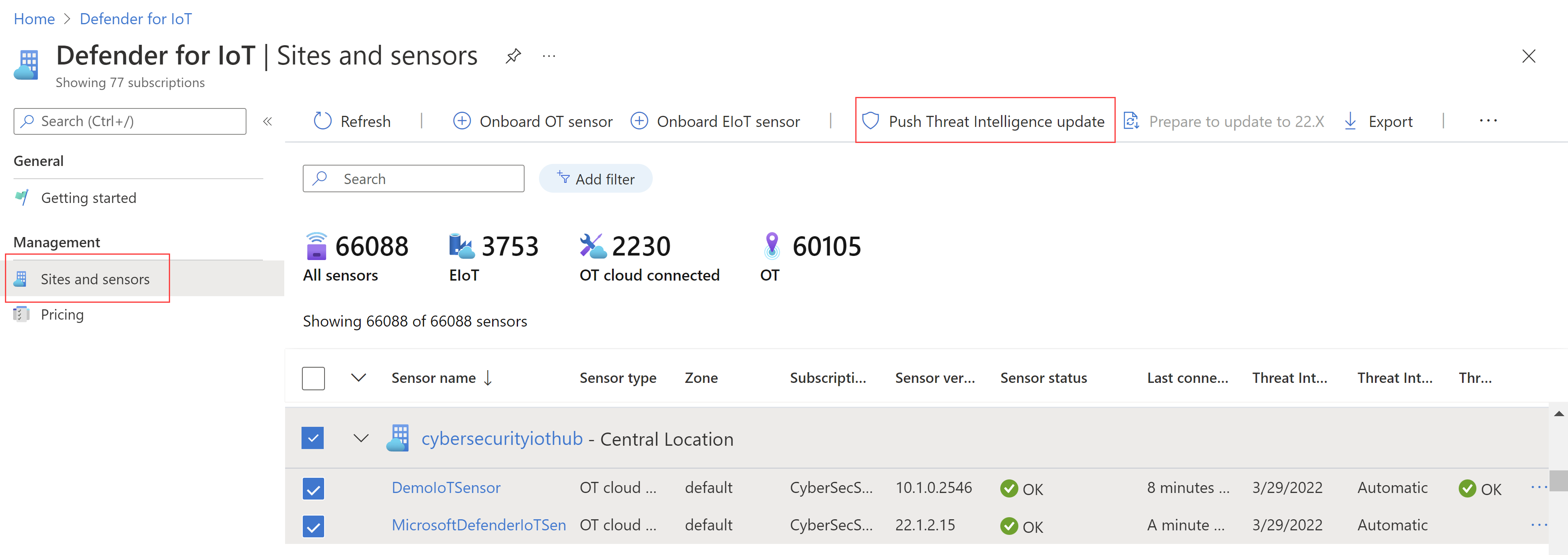

可以通过使用最新的威胁情报包使 Defender for IoT 部署保持最新,从而了解最新的 OT/IoT 威胁。

管理站点和传感器

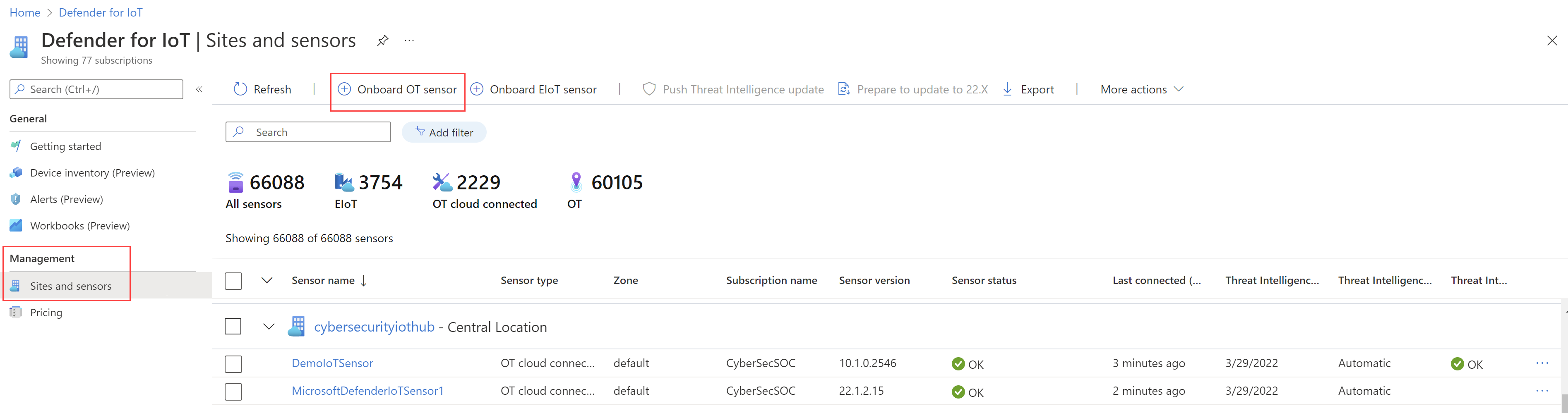

虽然可以在完全实体隔离的本地环境中部署 Defender for IoT,但也可以使用 Azure 门户从云中载入本地设备传感器。 可以使用“入门”页将传感器注册到特定的 Azure 订阅和资源。 如果想降低对管理系统的操作和维护要求,并且如果部署了其他 Microsoft 和 Azure 服务,则从门户进行部署会很有帮助。

在 Azure 门户的 Defender for IoT“站点和传感器”页上可以看到载入的传感器。 此页面对于有经验的 Azure 用户来说看起来很熟悉,它显示了每个站点和传感器的详细信息。 可以使用“站点和传感器”页查看每个传感器的区域、连接状态和威胁情报更新状态。 还可以使用它向部署添加更多传感器。

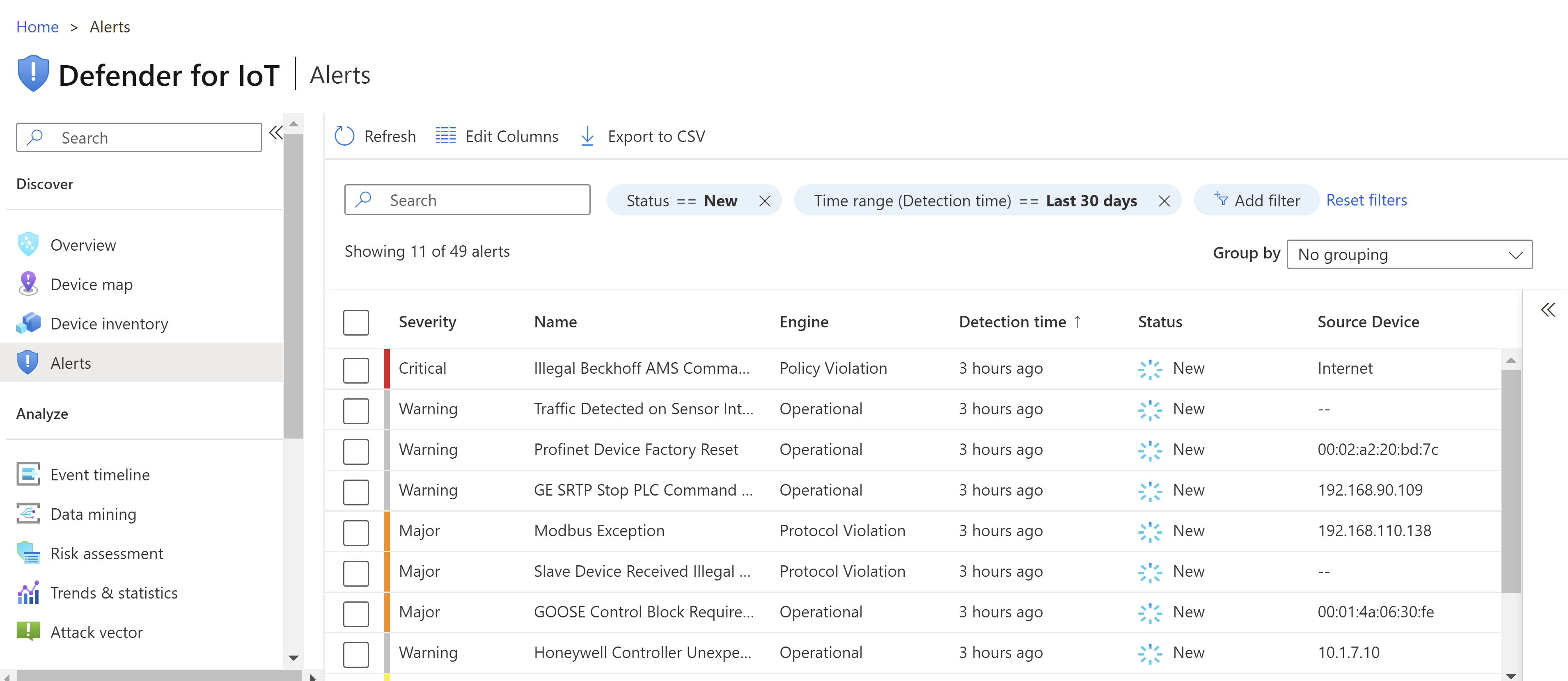

将站点和传感器载入 Defender for IoT 后,可以使用操作警报监视网络中发生的事件。 如果设备发生故障或配置错误,操作警报非常有用。 例如,借助 Defender for IoT 不断扫描网络,可以识别配置错误的工程工作区,并快速解决问题的根本原因。

与其他 Microsoft 和合作伙伴服务集成

如果已部署用于安全监视和治理的其他系统,可以将 OT/IoT 安全性与其他系统集成,为团队提供无缝体验。

例如,可以直接将 Defender for IoT 与 Microsoft Sentinel 或合作伙伴服务(如 Splunk、IBM QRadar 或 ServiceNow)集成。

将 Defender for IoT 与其他服务集成,以便:

- 分解 IT 和 OT 团队之间通信速度缓慢的孤岛,并跨系统提供一种通用语言,以帮助快速解决问题。

- 帮助你快速解决跨 IT/OT 边界的攻击,例如 TRITON。

- 使用多年来为 SOC 团队构建的工作流、培训和工具,并将其应用于 IoT/OT 安全性。

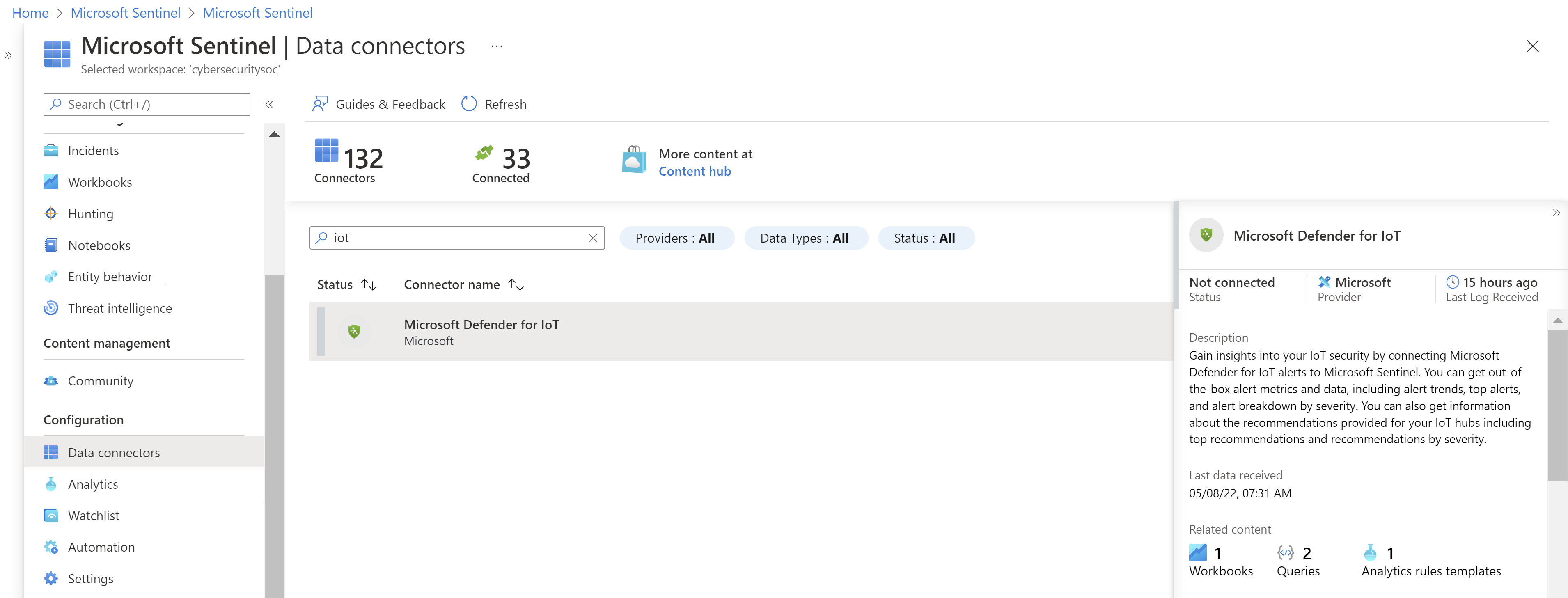

与 Microsoft Sentinel 集成

集成 Defender for IoT 和 Microsoft Sentinel 可帮助 SOC 团队在整个攻击时间线内更快地检测和响应。 集成 Defender for IoT 和 Microsoft Sentinel 可以增强安全分析师与 OT 人员的通信、流程和响应时间。 Microsoft Sentinel 工作簿、分析规则以及安全操作和响应 playbook 可帮助你监视和响应 Defender for IoT 中检测到的 OT 威胁。

在 Microsoft Sentinel 工作区中安装 Defender for IoT 数据连接器。 Defender for IoT 数据连接器包含以下内置内容:

- 工作簿:使用 Microsoft Sentinel 工作簿可视化和监视来自 Microsoft Sentinel 的 Defender for IoT 数据。 工作簿根据公开事件、警报通知和 OT 资产的活动为 OT 实体提供有指导意义的调查。

- 分析规则模板:使用 Microsoft Sentinel 分析规则模板为 Defender for IoT 从 OT 流量生成的警报配置事件触发器。

然后,可以使用 Microsoft Sentinel playbook 创建自动化修正操作以作为例程运行,以帮助自动执行和协调威胁响应。 可以手动运行 playbook 或将其设置为自动运行,以响应特定警报或事件。 使用分析规则或自动化规则作为触发器。