使用 Microsoft Defender 漏洞管理 管理终结点漏洞

降低网络风险需要全面的基于风险的漏洞管理。 漏洞管理在单个解决方案中识别、评估、修正和跟踪组织在其最关键资产中的最大漏洞。

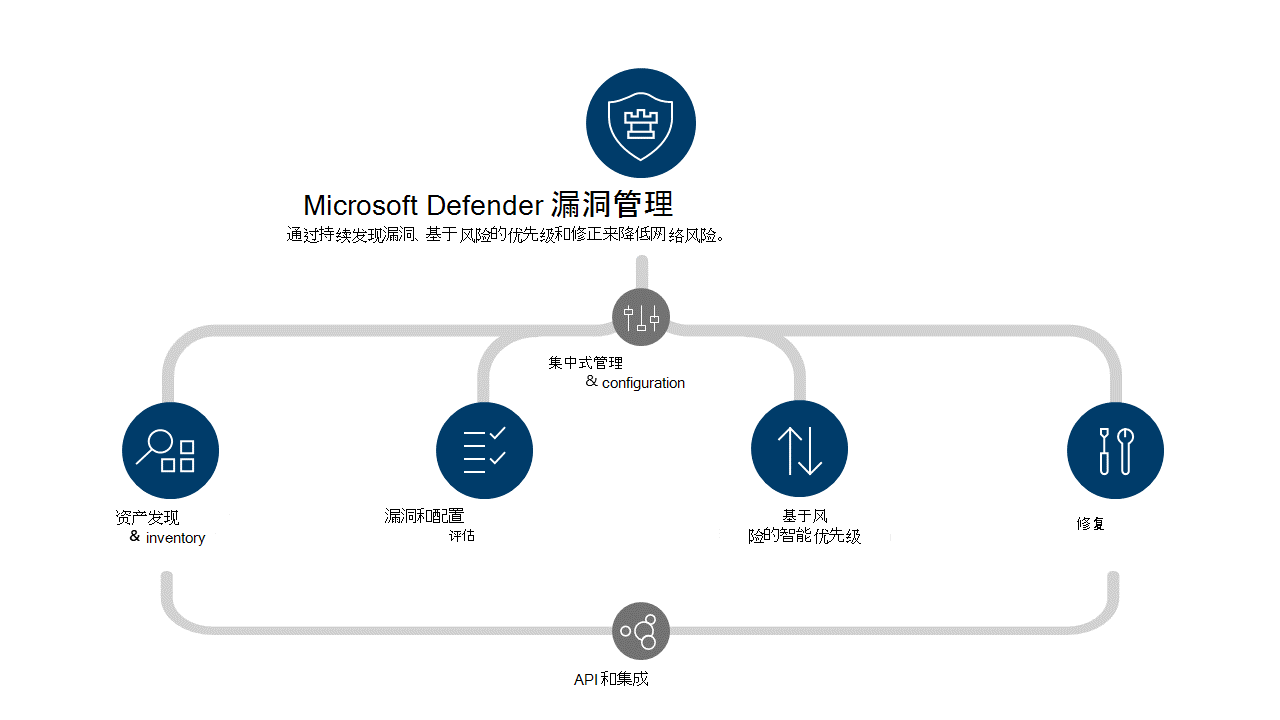

Microsoft 365 使用 Microsoft Defender 漏洞管理(一个Microsoft Defender for Endpoint计划 2 组件)应对网络风险。 Microsoft Defender 漏洞管理使用Microsoft威胁情报、违规可能性预测、业务上下文和设备评估。 通过这样做,它会快速且持续地确定组织最关键资产上最大的漏洞的优先级。 它还提供安全建议来降低风险。 漏洞管理为 Windows、macOS、Linux、Android、iOS 和网络设备提供内置修正工具。

Microsoft Defender 漏洞管理基于以下内容确定漏洞的优先级:

- 威胁形势

- 组织中的检测

- 易受攻击设备的敏感信息

- 业务上下文

如果启用与Microsoft Defender for Endpoint的集成,则会自动获取Microsoft Defender 漏洞管理发现结果,而无需更多代理。

查看更多内容。 选择以下链接,watch介绍Microsoft Defender 漏洞管理模块的简短视频。

借助Microsoft Defender 漏洞管理,你可以为安全和 IT 团队提供支持,以弥合工作流差距,确定组织内的关键漏洞和配置优先级并解决这些漏洞和错误配置。 组织可以通过实施以下漏洞管理功能来降低网络安全风险:

资产发现和清单

Microsoft Defender 漏洞管理的内置和无代理扫描程序持续监视和检测组织中的风险。 即使组织具有未连接到公司网络的设备,他们也会这样做。

基于此资产发现功能,漏洞管理提供组织的软件应用程序、数字证书、网络共享和浏览器扩展的实时合并视图。 此功能使组织能够:

- 发现并评估其所有公司资产。

- 查看有关扩展权限和相关风险级别的信息。

- 在证书过期之前标识证书。

- 检测由于弱签名算法而导致的潜在漏洞。

- 评估内部网络共享中的错误配置。

漏洞和配置评估

Microsoft Defender 漏洞管理使用以下高级漏洞和配置评估工具评估组织的网络风险:

- 安全基线评估。 创建可自定义的基线配置文件,根据既定基准衡量风险符合性,例如 Internet 安全中心 (CIS) 和安全技术实施指南 (STIG) 。

- 软件和漏洞的可见性。 获取组织的软件清单以及软件更改(如安装、卸载和修补程序)的视图。

- 网络共享评估。 查看标识为易受攻击的网络共享配置列表。

- 威胁分析和事件时间线。 使用事件时间线和实体级漏洞评估来了解漏洞并确定其优先级。

- 浏览器扩展。 查看在组织中不同浏览器上安装的浏览器扩展的列表。

- 数字证书。 在单个中央证书清单页中查看整个组织中安装的证书列表。

基于风险的智能优先级

Microsoft Defender 漏洞管理应用Microsoft的威胁情报、泄露可能性预测、业务上下文和设备评估,以快速确定组织中最大的漏洞的优先级。 来自多个安全源的优先建议的单一视图,以及关键详细信息(包括相关 CVE 和公开的设备),可帮助组织快速修正其最关键资产上最大的漏洞。 基于风险的智能优先级提供以下功能:

- 关注新出现的威胁。 动态调整安全建议的优先级与当前在野外利用的漏洞以及构成最高风险的新威胁。

- 查明活动违规行为。 将漏洞管理与终结点检测和响应 (EDR) 见解相关联。 通过这样做,它可以确定组织内部活动违规中被利用的漏洞的优先级。

- 保护高价值资产。 使用业务关键型应用程序、机密数据或高价值用户标识公开的设备。

修正和跟踪

Microsoft Defender 漏洞管理使安全管理员和 IT 管理员能够协作并无缝地修正内置工作流的问题。

- 发送给 IT 的修正请求。 根据特定安全建议在 Microsoft Intune 中创建修正任务。

- 阻止易受攻击的应用程序。 通过阻止特定设备组的易受攻击的应用程序来降低风险。

- 备用缓解措施。 深入了解其他缓解措施,例如可降低软件漏洞相关风险的配置更改。

- 实时修正状态。 实时监视整个组织内修正活动的状态和进度。

知识检查

为以下每个问题选择最佳答案。