在 Microsoft 365 中实现数据分类

Microsoft 365 中的数据分类采用名为零更改管理的过程。 此过程会在组织创建任何策略之前扫描组织的敏感内容和标记的内容。 借助此过程,组织能够查看所有保留标签和敏感度标签在其环境中的影响。 它还使组织能够开始评估其保护和管理策略需求。

通过 Microsoft 365 中的数据分类功能,组织能够深入了解其分类的数据。 有了这些知识,组织就可以建立保护和管理其敏感数据所需的策略。 作为 Microsoft 365 全局管理员或合规性管理员,你可以评估并标记组织中的内容。 因此,可以:

- 控制其去向。

- 无论它位于何处,都可保护它。

- 根据组织的需求保留和删除数据。

组织通过应用敏感度标签、保留标签和可训练分类器来评估标记的内容。 发现、评价、标记有多种方式可以实现。 结果是,组织可能会使用其中一个或多个标签标记和分类大量文档和电子邮件。 组织应用其保留和敏感度标签后,下一步是查看其项目如何使用标签,以及这些项会发生什么情况。

Microsoft Purview 合规门户中的数据分类

在 Microsoft 365 中,Microsoft Purview 合规门户中的“数据分类”页提供对标记内容的可见性,包括:

- 已分类为敏感信息类型的项目数量以及这些分类是什么。

- Microsoft 365 和 Microsoft Entra ID 保护中应用最多的敏感度标签。

- 应用最多的保留标签。

- 用户对敏感内容所执行的操作的摘要。

- 敏感数据和已保留数据的位置。

注意

Azure Active Directory (Azure AD) 现在是 Microsoft Entra ID。 了解详细信息。

还可以在“数据分类”页上管理以下符合性功能:

- 可训练的分类器

- 敏感信息类型

- 基于确切数据匹配的敏感信息类型

- 内容资源管理器

- 活动资源管理器

组织开发其数据分类框架后,下一步是实现。 Microsoft Purview 合规门户使管理员能够根据其数据分类框架发现、分类、查看和监视其数据。 组织可以使用敏感度标签来帮助保护其数据。 它通过强制执行各种保护(如加密和内容标记)来实现此目的。 可以通过多种方式将标签应用于数据:

- 手动

- 默认情况下,基于策略设置

- 自动,因为出现个人用户信息等条件

对于具有相对简化的数据分类框架的小型组织或组织,为每个数据分类级别创建单个敏感度标签可能就足够了。 下面的示例演示到敏感度标签映射的一对一数据分类级别:

| 分类标签 | 敏感度标签 | 标签设置 | 已发布到 |

|---|---|---|---|

| 无限制 | 无限制 | 应用“无限制”页脚 | 所有用户 |

| 一般信息 | 一般信息 | 应用“常规”页脚 | 所有用户 |

提示

在 Microsoft 与其内部用户进行的信息保护试点期间,他们对“个人”标签的意图表示混淆。 他们不知道这是否意味着个人信息或只是与个人事务相关。 因此,Microsoft 将标签更改为“非业务”。 希望此新标签更清晰,并消除任何混淆。 此示例显示分类从一开始就不需要完美。 从你认为正确的内容开始,对其进行试点,如果需要,请根据反馈调整标签。

大型组织通常具有全球覆盖范围和更复杂的信息安全需求。 他们可能会发现,在其策略中的分类级别数与其 Microsoft 365 环境中的敏感度标签数之间存在一对一关系可能很困难。 在给定的数据分类级别(如“受限”)可能具有不同的定义或一组不同的控件(具体取决于区域)的全球组织中尤其如此。

Microsoft Purview 数据分类

Microsoft Purview 合规门户包括 Microsoft 365 数据分类功能。 合规门户导航窗格上的数据分类 组包含旨在帮助组织发现、分类、查看和监视敏感和业务关键数据的功能。

以下部分概述了数据分类组下的功能。

概述

此页显示显示组织如何使用敏感信息和标签的信息。 可以查看如下所示的见解:

- 最常用敏感信息类型。

- 每个类型包含多少项。

- 跨 Microsoft 365 位置检测到的顶级分类活动的概述。

- 应用于内容的最高敏感度和保留标签。

分类器。

组织可以通过定义敏感信息和内容的新类别来使用此页面来优化其分类策略。 每个分类器类型的页面顶部将显示一个选项卡,其中包括:

可训练分类器。 使用机器学习来帮助识别组织中的内容类别。 Microsoft 提供内置分类器,用于识别常见内容类型(如简历和源代码)以及冒犯性语言(如猥亵和威胁)。 这些分类器已准备好在合规的解决方案(如保留标签、敏感度标签和通信符合性)中使用。 如果内置分类器不满足组织的需求,则可以创建自定义分类器来标识特定类型的内容,例如公司合同。 组织创建自定义分类器后,必须训练分类器以提高其准确性。 训练应继续,直到分类器准备好在 Microsoft Purview 中发布和使用为止。

敏感信息类型。 组织还可以使用敏感信息类型来帮助优化其分类策略。 敏感信息类型有助于识别敏感项目。 此分类器有助于防止敏感项目无意或不恰当地共享。 它还可以帮助在电子数据展示中找到相关数据,并将治理操作应用于特定类型的信息。 例如,组织可以使用敏感信息类型分类器来保护信用卡和银行帐号等信息。 Microsoft 提供了许多内置类型,用于检测全球各区域的敏感信息。 或者,组织还可以创建根据其敏感信息定制的自定义类型。 可基于以下内容定义自定义敏感信息类型 (SIT):

- 模式

- 关键字证据,例如员工编号、社会安全号码或 ID

- 字符近似特定模式的证据

- 可信度

精确的数据匹配 (EDM) 分类器。 假设组织需要使用精确或几乎精确的数据值的自定义敏感信息类型。 它希望使用此自定义敏感信息类型,而不是基于泛型模式找到匹配项的信息类型。 组织应该做什么? 基于精确数据匹配 (EDM) 的分类允许组织创建自定义敏感信息类型,它们将引用敏感信息数据库中的精确值。 系统可以每天刷新数据库,该数据库最多可以包含 1 亿行数据。 因此,当员工、患者或客户往来并且记录发生更改时,组织自定义敏感信息类型仍将保持最新并且适用。 还可以将基于 EDM 的分类与策略一起使用,例如 Microsoft Purview 数据丢失防护策略或 Microsoft Cloud App Security 文件策略。 使用基于 EDM 的分类,组织可以创建自定义敏感信息类型,旨在:

- 动态且轻松地刷新。

- 更具可伸缩性。

- 导致更少的误报。

- 处理结构化敏感数据。

- 更安全地处理敏感信息,而不是与任何人(包括 Microsoft)共享。

内容资源管理器

组织可以使用内容资源管理器来查看:

- 有多少项包含敏感信息类型。

- 有多少项应用了敏感度标签或保留标签。

若要查看特定活动,请通过选择信息类型或标签向下钻取,然后打开存储项的位置。 位置可以包括 Exchange、SharePoint 和 OneDrive。 可以使用“搜索”功能快速查找特定位置,直到看到包含该信息或标签的电子邮件和文档列表。 再次使用“搜索”根据项的名称、文件类型等查找项目。 “搜索”功能还显示对项中敏感信息类型的快速见解,例如有多少实例及其置信度。

组织可以通过打开源内容进行更深入的操作。 这样做使它能够查看敏感信息和上下文以及文件的元数据。 然后,组织可以将结果导出到 Excel 电子表格,其中包含文件名及其敏感信息类型和已应用标签等详细信息。

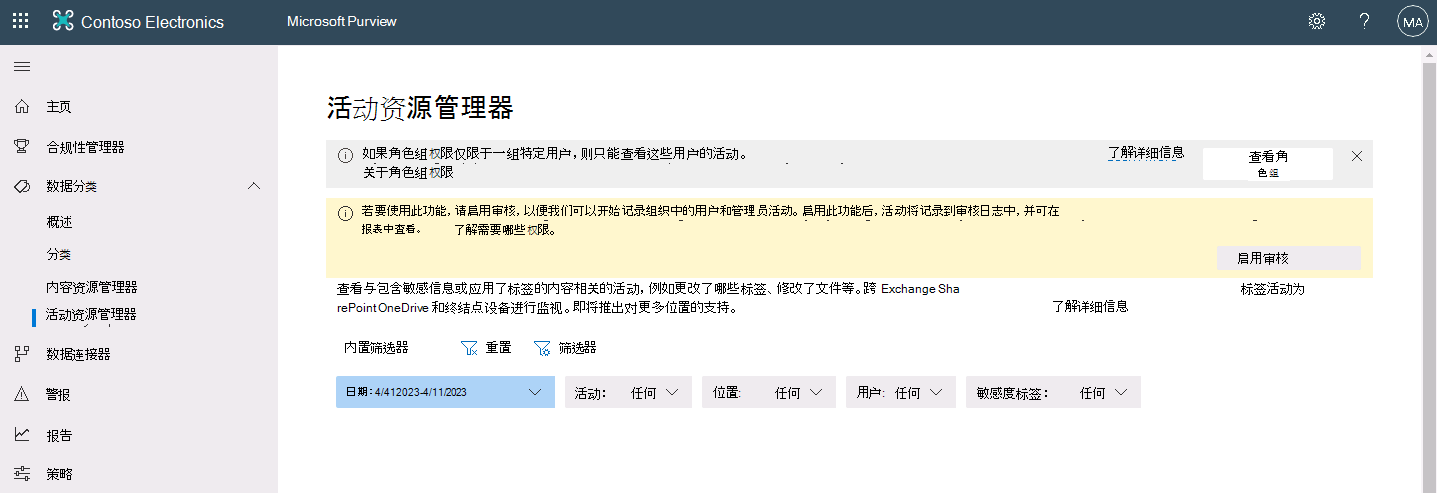

活动资源管理器

组织可以使用活动资源管理器查看跨位置的分类活动,包括 Exchange、SharePoint、OneDrive 和终结点设备。 分类活动包括标签更改和文件更新。 可以使用“筛选器”菜单按日期范围、活动类型、位置、用户、敏感度标签等筛选活动。

历史图表按颜色组织最近的活动。 将鼠标悬停在某列上以查看当天发生的实例数。 滚动浏览跨 Microsoft 365 位置和设备记录的每个活动的完整列表。 然后选择一个活动以查看更多详细信息。 组织还可以自定义列表,以显示最适合其管理需求的数据。

用户每天创建和共享敏感数据的情况很常见。 因此,发现、分类和审阅它应该是一个持续的过程。 组织应监视“概述”页以发现新的见解,以帮助确保系统正确检测、保护和管理敏感数据。

注意

在以下屏幕截图中,记下显示在页面顶部的警告消息。 它指示必须在 Microsoft 365 中启用审核,以便系统可以开始记录组织中的用户活动。 该消息包括一个“打开审核”按钮,你可以选择该按钮以启动审核。