定义专用链接服务和专用终结点

什么是 Azure 专用链接?

利用 Azure 专用链接,可实现通过虚拟网络中的专用终结点访问 Azure PaaS 服务和 Azure 托管的归客户所有的/合作伙伴服务。

在了解 Azure 专用链接及其功能和优势之前,让我们先研究一下专用链接旨在解决的问题。

Contoso 有一个 Azure 虚拟网络,你希望连接到 PaaS 资源,如 Azure SQL 数据库。 当你创建此类资源时,通常要指定一个公共终结点作为连接方法。

具有公共终结点意味着资源被分配了一个公共 IP 地址。 因此,即使你的虚拟网络和 Azure SQL 数据库都位于 Azure 云中,它们之间的连接实际上是通过 Internet 进行的。

问题在于,你的 Azure SQL 数据库将通过其公共 IP 地址暴露在 Internet 上。 这种暴露造成了多重安全风险。 当通过公共 IP 地址从以下位置访问任何 Azure 资源时,也存在这些安全风险:

- 对等互连的 Azure 虚拟网络。

- 使用 ExpressRoute 和 Microsoft 对等互连连接到 Azure 的本地网络。

- 客户连接到你公司提供的 Azure 服务的 Azure 虚拟网络。

专用链接旨在通过删除连接的公共部分来消除这些安全风险。

专用链接提供对 Azure 服务的安全访问。 专用链接通过将资源的公共终结点替换为专用网络接口来实现这一安全性。 这种新的体系结构需要考虑三个关键点:

- 从某种意义上说,Azure 资源成为你的虚拟网络的一部分。

- 与资源的连接现在使用 Microsoft Azure 主干网络,而不是公共 Internet。

- 可以将 Azure 资源配置为不再公开其公共 IP 地址,这样就消除了潜在的安全风险。

什么是 Azure 专用终结点?

专用终结点是专用链接背后的关键技术。 专用终结点是一个网络接口,用于在虚拟网络和 Azure 服务之间实现专用和安全的连接。 换而言之,专用终结点是替换资源的公共终结点的网络接口。

专用链接提供对 Azure 服务的安全访问。 专用链接通过将资源的公共终结点替换为专用网络接口来实现这一安全性。 专用终结点对进入 VNet 中的服务使用专用 IP 地址。

Azure 专用终结点与服务终结点之间有何不同?

专用终结点授予对特定资源的网络访问权,这些资源位于提供细粒度分段的给定服务之后。 流量可以从本地到达服务资源,而无需使用公共终结点。

服务终结点仍然是可公开路由的 IP 地址。 专用终结点是配置专用终结点的虚拟网络地址空间中的专用 IP。

注意

Microsoft 建议使用 Azure 专用链接,以安全私密地访问 Azure 平台上托管的服务。

什么是 Azure 专用链接服务?

专用链接使你可以通过 Azure 虚拟网络对 Azure 中的 PaaS 服务和 Microsoft 合作伙伴服务进行专用访问。 但是,如果你的公司有自己的 Azure 服务,该怎么办? 有没有可能为这些客户提供一个访问公司服务的专用连接?

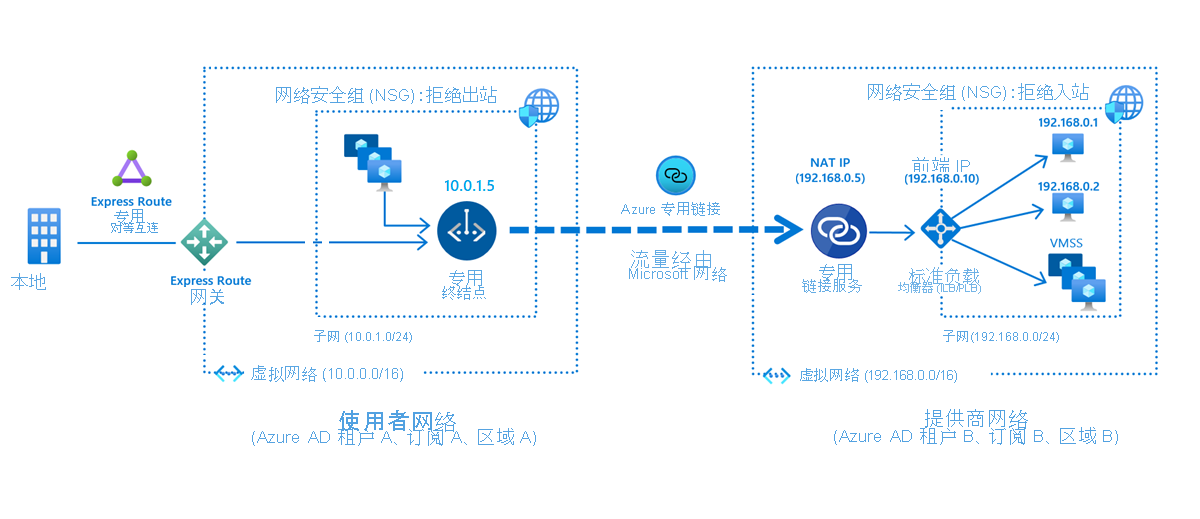

是的,可以借助 Azure 专用链接服务。 此服务允许你提供与自定义 Azure 服务的连接的专用链接。 然后,自定义服务的使用者便可以通过其自己的 Azure 虚拟网络实现对这些服务的专用访问,而不必依赖 Internet。

Azure 专用链接服务是对你自己的、由 Azure 专用链接驱动的服务的引用。 可为 Azure 标准负载均衡器后面运行的服务启用专用链接访问,使该服务的使用者能够从其自己的 VNet 以私密方式访问该服务。 你的客户可在其 VNet 中创建专用终结点,然后将此终结点映射到此服务。 一个专用链接服务可以接收来自多个专用终结点的连接。 一个专用终结点连接到一个专用链接服务。

专用终结点属性

在创建专用终结点之前,应考虑专用终结点属性,并收集有关需要解决的特定需求的数据。

- 资源组的唯一名称。

- 虚拟网络中要部署和分配专用 IP 地址的子网。

- 通过可用类型列表中的资源 ID 或别名建立连接的专用链接资源。 为发送到此资源的所有流量生成唯一的网络标识符。

- 要连接的子资源。 每个专用链接资源类型都具有不同的选项,可根据偏好做出选择。

- 自动或手动连接批准方法。 根据 Azure 基于角色的访问控制 (RBAC) 权限,可以自动批准专用终结点。 对于手动方法,由资源的所有者批准连接。

- 只有处于已批准状态的专用终结点才能发送流量。

还要考虑:

- 客户端启动网络连接。 只能在单个方向建立连接。

- 专用终结点有一个在资源的生命周期内有效的只读网络接口。 将从映射到专用链接资源的子网中向该接口动态分配专用 IP 地址。 专用 IP 地址的值在专用终结点的整个生命周期中保持不变。

- 专用终结点必须与虚拟网络部署在同一区域和订阅中。

- 专用链接资源可部署在与虚拟网络和专用终结点不同的区域中。

- 可以使用同一个专用链接资源创建多个专用终结点。

- 可以在同一虚拟网络中的相同或不同子网上创建多个专用终结点。