使用 Azure 防火墙管理器保护应用程序

使用 Azure 防火墙管理器

Azure 防火墙管理器是一种安全管理服务,可为基于云的安全外围提供集中安全策略和路由管理。

Azure 防火墙管理器简化了集中定义网络和应用程序级规则的过程,以跨多个 Azure 防火墙实例筛选流量。 你可以跨中心和分支体系结构中的不同 Azure 区域和订阅来调控和保护流量。

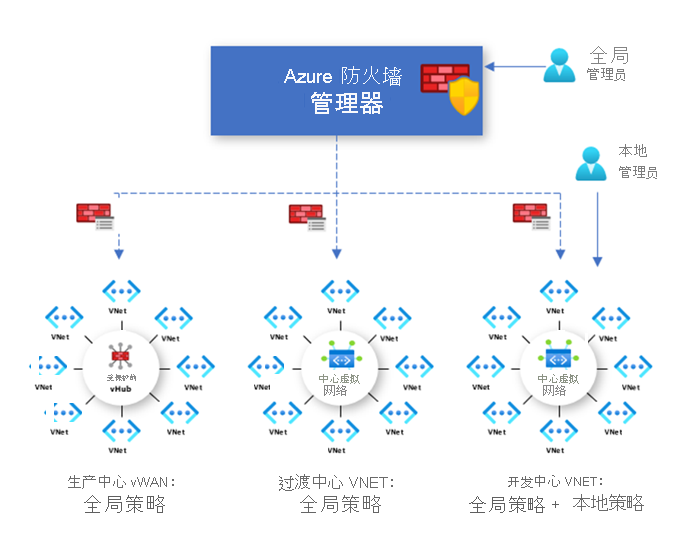

如果管理多个防火墙,通常很难使防火墙规则保持同步。中心 IT 团队需要一种方法来定义基本防火墙策略,并跨多个业务部门强制实施这些策略。 同时,DevOps 团队希望创建自己的本地派生防火墙策略,这些策略在组织中实现。 Azure 防火墙管理器可以帮助解决这些问题。

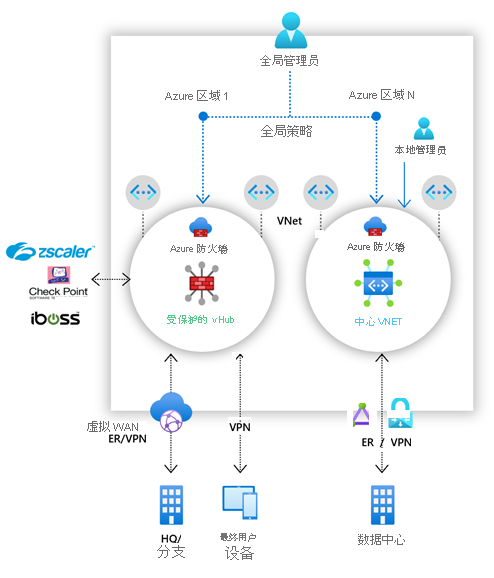

防火墙管理器可为两种网络体系结构类型提供安全管理:

- 安全虚拟中心。 此名称提供给具有关联安全性和路由策略的任何 Azure 虚拟 WAN 中心。 Azure 虚拟 WAN 中心是一种 Microsoft 托管资源,可用于轻松创建中心辐射型体系结构。

- 中心虚拟网络。 此名称提供给具有关联安全策略的任何标准 Azure 虚拟网络。 标准 Azure 虚拟网络是由你自己创建并管理的资源。 可将包含工作负荷服务器和服务的辐射虚拟网络对等互连。 还可以在未对等互连到任何辐射的独立虚拟网络中管理防火墙。

Azure 防火墙管理器功能

Azure 防火墙管理器提供的主要功能包括:

中央 Azure 防火墙部署和配置。 可以集中部署和配置多个跨不同 Azure 区域和订阅的 Azure 防火墙实例。

分层策略(全局和本地)。 可以使用 Azure 防火墙管理器跨多个安全虚拟中心集中管理 Azure 防火墙策略。 中央 IT 团队可以创作全局防火墙策略,跨团队实施组织范围的防火墙策略。 本地创作的防火墙策略允许 DevOps 自助服务模型,敏捷性更高。

与第三方安全即服务集成,以实现高级安全性。 除了 Azure 防火墙以外,还可以集成第三方安全即服务提供程序,以向 VNet 和分支 Internet 连接提供额外的网络保护。 此功能仅在安全虚拟中心部署中可用。

集中式路由管理。 可轻松将流量路由到安全中心进行筛选和记录,而无需在辐射虚拟网络上手动设置用户定义路由 (UDR)。 此功能仅在安全虚拟中心部署中可用。

区域可用性。 可以跨区域使用 Azure 防火墙策略。 例如,你可以在美国西部地区创建一个策略,并且仍然在美国东部地区使用该策略。

DDoS 防护计划。 可以在 Azure 防火墙管理器中将虚拟网络与 DDoS 防护计划相关联。

管理 Web 应用程序防火墙策略。 可以为应用程序交付平台(包括 Azure Front Door 和 Azure 应用程序网关)集中创建和关联 Web 应用程序防火墙 (WAF) 策略。

Azure 防火墙管理器策略

防火墙策略是包含 NAT、网络和应用程序规则集合以及威胁情报设置的 Azure 资源。 它是一种全局资源,可跨安全虚拟中心和中心虚拟网络中的多个 Azure 防火墙实例使用 。 可以从头开始创建新策略,或者从现有策略继承策略。 DevOps 可以通过继承在组织规定的基本策略之上创建本地防火墙策略。 策略跨区域和订阅工作。

你可以使用 Azure 防火墙管理器创建防火墙策略和关联项。 不过,你也可以使用 REST API、模板、Azure PowerShell 和 Azure CLI 来创建和管理策略。 创建策略后,可以将其与虚拟 WAN 中心的防火墙关联,使其成为安全虚拟中心,以及/或者与标准 Azure 虚拟网络中的防火墙关联,使其成为中心虚拟网络。

为中心虚拟网络部署 Azure 防火墙管理器

为中心虚拟网络部署 Azure 防火墙管理器的建议流程如下:

创建防火墙策略。 可以创建新策略、派生基本策略和自定义本地策略,或者从现有 Azure 防火墙导入规则。 确保从应跨多个防火墙应用的策略中删除 NAT 规则。

创建中心辐射型体系结构。 使用 Azure 防火墙管理器创建中心虚拟网络,并以对等互连方式将辐射型虚拟网络连接到该网络。 或者创建虚拟网络并添加虚拟网络连接,然后将辐射型虚拟网络以对等互连方式进行连接。

选择安全提供程序并关联防火墙策略。 目前,只有 Azure 防火墙是受支持的提供程序。 创建中心虚拟网络,或将现有虚拟网络转换为中心虚拟网络。 还可以转换多个虚拟网络。

配置用户定义的路由,以将流量路由到中心虚拟网络防火墙。

为安全虚拟中心部署 Azure 防火墙管理器

为安全虚拟中心部署 Azure 防火墙管理器的建议过程如下:

创建中心和分支体系结构。 使用 Azure 防火墙管理器创建安全虚拟中心并添加虚拟网络连接。 或者创建虚拟 WAN 中心并添加虚拟网络连接。

选择安全提供程序。 创建安全虚拟中心,或将现有的虚拟 WAN 中心转换为安全虚拟中心。

创建防火墙策略并将其与中心关联。 仅当使用 Azure 防火墙时适用。 第三方安全即服务策略通过合作伙伴管理体验配置。

配置路由设置,将流量路由到安全虚拟中心。 可以使用“安全虚拟中心路由设置”页,轻松地将流量路由到安全中心,以便在分支虚拟网络不具有用户定义路由 (UDR) 的情况下进行筛选和日志记录。

注意

每个区域每个虚拟 WAN 不能有多个中心,但可以在该区域中添加多个虚拟 WAN 来实现此目的。 中心 VNet 连接必须与中心位于同一区域。