介绍 Microsoft Defender for Cloud

Defender for Cloud 是用于进行安全态势管理和威胁防护的监视工具。 它监视云、本地、混合和多云环境,以提供旨在增强安全态势的指导和通知。

Defender for Cloud 提供了强化资源、跟踪安全态势、防范网络攻击和简化安全管理所需的工具。 部署 Defender for Cloud 非常简单,它已原生集成到 Azure。

在部署的任何地方提供保护

由于 Defender for Cloud 是一项 Azure 本机服务,因此无需任何部署即可监视和保护许多 Azure 服务。 但是,如果还具有本地数据中心,或者也在另一个云环境中进行操作,则对 Azure 服务的监视可能无法全面了解安全情况。

必要时,Defender for Cloud 可以自动部署 Log Analytics 代理来收集与安全相关的数据。 对于 Azure 计算机,可直接处理部署。 对于混合和多云环境,Microsoft Defender 计划在 Azure Arc 的帮助下扩展到非 Azure 计算机。云安全态势管理 (CSPM) 功能已扩展到多云计算机,而无需任何代理。

Azure 本机保护

Defender for Cloud 可帮助检测以下范围内的威胁:

- Azure PaaS 服务 - 检测针对 Azure 服务的威胁,包括 Azure 应用服务、Azure SQL、Azure 存储帐户和更多数据服务。 你还可以使用与 Microsoft Defender for Cloud Apps(以前称为 Microsoft Cloud App Security)的本机集成对 Azure 活动日志执行异常情况检测。

- Azure 数据服务 - Defender for Cloud 包含有助于自动分类 Azure SQL 中数据的功能。 还可以获取跨 Azure SQL 和存储服务对潜在漏洞进行的评估,以及有关如何缓解这些问题的建议。

- 网络 - Defender for Cloud 可帮助限制遭受暴力攻击的风险。 通过减少对虚拟机端口的访问,使用实时 VM 访问,可以通过阻止不必要的访问来强化网络。 可以在所选端口上设置安全访问策略,仅限授权用户、允许的源 IP 地址范围或 IP 地址,以及仅在有限的时间内。

保护混合资源

除了保护 Azure 环境之外,还可以将 Defender for Cloud 功能添加到混合云环境中,以保护非 Azure 服务器。 为了帮助你专注于最重要的事情,你可以根据特定环境获取自定义威胁情报和设置了优先级的警报。

若要将保护扩展到本地计算机,请部署 Azure Arc 并启用 Defender for Cloud 增强的安全性功能。

保护在其他云上运行的资源

Defender for Cloud 还可以保护其他云(例如 AWS 和 GCP)中的资源。

例如,如果已将 Amazon Web Services (AWS) 帐户连接到 Azure 订阅,可启用以下任何保护:

- Defender for Cloud 的 CSPM 功能扩展到 AWS 资源。 此无代理计划根据特定于 AWS 的安全建议来评估 AWS 资源,并将结果包含在安全功能分数中。 还将评估这些资源是否符合特定于 AWS 的内置标准(AWS CIS、AWS PCI DSS 和 AWS 基础安全最佳做法)。 Defender for Cloud 的资产清单页是一个支持多云的功能,有助于同时管理 AWS 资源和 Azure 资源。

- Microsoft Defender for Containers 将其容器威胁检测和高级防护功能扩展到 Amazon EKS Linux 群集。

- Microsoft Defender for Servers 向 Windows 和 Linux EC2 实例提供威胁检测和高级防护功能。

评估、保护和防护

Defender for Cloud 满足在云和本地管理资源和工作负载的安全性时的三个重要需求:

- 持续评估 - 了解安全态势。 识别和跟踪漏洞。

- 安全 - 使用 Azure 安全基准强化资源和服务。

- 防护 - 检测并解决对资源、工作负载和服务的威胁。

持续评估

Defender for Cloud 可帮助持续评估环境。 Defender for Cloud 包含针对虚拟机、容器注册表和 SQL 服务器的漏洞评估解决方案。

适用于服务器的 Microsoft Defender 提供与 Microsoft Defender for Endpoint 的自动本机集成。 启用此集成后,将可以从 Microsoft 威胁和漏洞管理访问漏洞发现结果。

在这些评估工具之间,你将定期进行详细的漏洞扫描,这些扫描涵盖计算、数据和基础结构。 可以从 Defender for Cloud 中查看和响应这些扫描的结果。

安全

从身份验证方法到访问控制到零信任的概念,云中的安全性是必须正确处理的基本要素。 若要在云中实现安全性,必须确保工作负载是安全的。 若要保护工作负载,需要制定符合环境和情况的安全策略。 由于 Defender for Cloud 中的策略都是基于 Azure Policy 控制构建的,因此你将获得世界级策略解决方案的全方位服务和灵活性。 在 Defender for Cloud 中,可以将策略设置为在管理组上、订阅中以及甚至为整个租户运行。

迁移到云的好处之一是能够根据需要进行增长和扩展,并根据需要添加新服务和资源。 Defender for Cloud 会持续监视在工作负载中部署的新资源。 Defender for Cloud 评估是否根据安全最佳做法配置了新资源。 如果没有,则会将它们标记出来,并且你将获得一个按优先级排列的建议列表,便于你进行修复。 这些建议有助于降低每个资源的攻击面。

建议列表由 Azure 安全基准启用和支持。 此基准是 Microsoft 制定的 Azure 专属准则,提供一组基于常见合规框架的安全性与合规性最佳做法指南。

通过这种方式,Defender for Cloud 不仅使你能够设置安全策略,还使你能够在整个资源中应用安全配置标准。

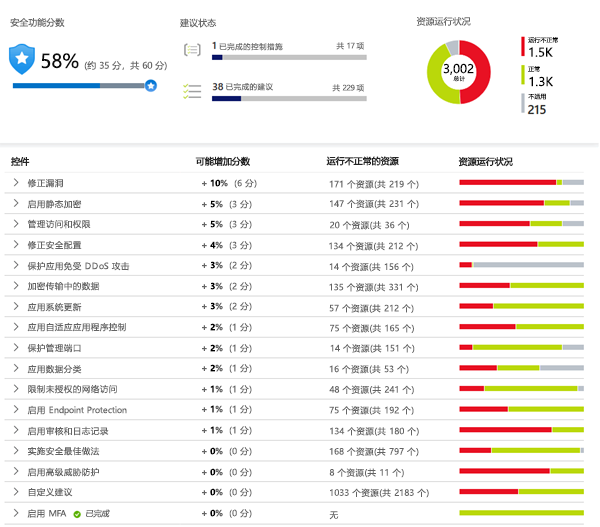

为了帮助你了解每个建议对整体安全状况的重要程度,Defender for Cloud 将建议分组到安全控件中,并向每个控件添加“安全功能分数”值。 安全功能分数让你可以对安全态势的健康状况进行概览,而控件提供了一个用于改进安全功能分数和整体安全态势的注意事项的有用列表。

防御

前两个领域侧重于评估、监视和维护环境。 Defender for Cloud 还通过提供安全警报和高级威胁防护功能来帮助保护环境。

安全警报

当 Defender for Cloud 在环境中的任何区域检测到威胁时,会生成安全警报。 安全警报:

- 描述受影响的资源的详细信息

- 建议修正步骤

- 在某些情况下,提供触发逻辑应用作为响应的选项

无论是 Defender for Cloud 生成的警报还是接收的警报(来自集成安全性产品),都是可以导出的。 Defender for Cloud 的威胁防护包括融合杀伤链分析,它可以基于网络杀伤链分析自动关联环境中的警报,有助于更好地了解攻击活动的完整情况,例如它的起始位置以及它对资源造成的影响。

高级威胁防护

Defender for cloud 为许多已部署的资源(包括虚拟机、SQL 数据库、容器、Web 应用程序和网络)提供高级威胁防护功能。 保护措施包括使用实时访问和自适应应用程序控件保护 VM 的管理端口,创建允许列表来确定在计算机上应该或不应运行哪些应用。