管理对Microsoft Entra ID 保护的 API 的访问

当开发人员生成SharePoint 框架解决方案时,他们可能需要连接到通过Microsoft Entra ID 保护的 API。 开发人员可以指定其解决方案所需的Microsoft Entra应用程序和权限,管理员可以在 SharePoint 管理中心中管理来自 API 访问的权限请求。

详细了解如何构建连接到 Azure-AD 安全 API 的 SharePoint 框架 解决方案。

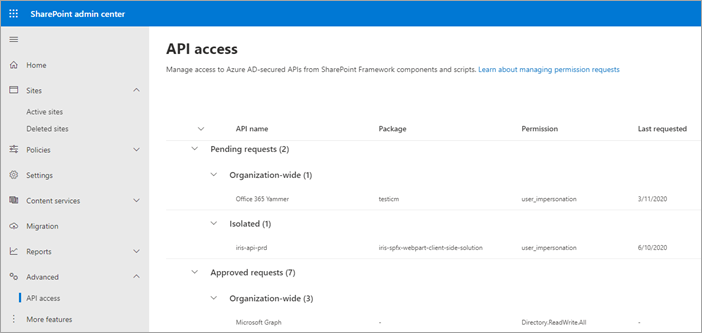

API 访问页显示挂起的请求和已批准的请求。 它还显示哪些请求适用于组织中任何SharePoint 框架组件或自定义脚本 (组织范围的) ,哪些请求仅适用于特定组件 (隔离) 。

注意

批准权限所需的管理员角色取决于 API。 若要批准对租户中注册的任何第三方 API 的权限, 应用程序管理员 角色就足够了。 若要批准 Microsoft Graph 或任何其他 Microsoft API 的权限,需要全局管理员角色。 API 访问页不适用于使用全局读取者角色登录的用户。

批准挂起的请求

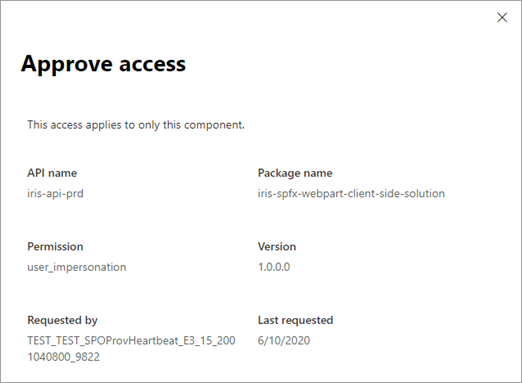

选择请求,然后选择“ 批准 ”以查看有关请求的详细信息。

在 “批准访问” 面板中,选择“ 批准”。

批准请求后,它会移动到“已批准的请求”列表。

注意

委托类型的权限将添加到 SharePoint Online 客户端扩展性 Web 应用程序主体Microsoft Entra ID。

若要批准对已授予一些权限的资源发出的权限请求(例如,授予对 Microsoft Graph 的其他权限),请求获取的范围会被添加到之前授予的权限列表中。

拒绝挂起的请求

选择请求,然后选择 “拒绝”。

再次选择“ 拒绝 ”以确认。

拒绝访问不会从应用网站中删除应用。 如果应用在任何网站上使用,则可能无法按预期工作。 拒绝请求后,该请求将从页面中删除,开发人员需要发出具有相同资源和范围的新请求。

删除对以前批准的请求的访问权限

选择请求,然后选择 “删除访问权限”。

再次选择“ 删除 ”以确认。

删除访问权限时,依赖于权限的解决方案和自定义脚本可能无法按预期工作。 删除访问权限后,请求将从页面中删除,开发人员需要发出具有相同资源和范围的新请求。

使用 Microsoft PowerShell 管理访问权限

还可以使用 PowerShell 来管理权限请求。

- 若要查看挂起的请求,请使用 cmdlet Get-SPOTenantServicePrincipalPermissionRequests。

- 若要批准请求,请使用 cmdlet Approve-SPOTenantServicePrincipalPermissionRequest。

- 若要拒绝请求,请使用 cmdlet Deny-SPOTenantServicePrincipalPermissionRequest。

- 若要删除对以前批准的请求的访问权限,请使用 cmdlet Revoke-SPOTenantServicePrincipalPermission。