面向 IT 架构师和实现者的零信任插图

这些海报和技术关系图提供了有关部署和实施步骤的信息,这些步骤将零信任原则应用于 Microsoft 云服务,包括 Microsoft 365 和 Microsoft Azure。

零信任是一种新的安全模型,它假设出现了信息泄露,并将请求视为源自不受控制的网络,验证每个请求。 无论请求出自何处或者访问什么资源,零信任模型都教我们“不要信任,始终验证”。

作为 IT 架构师或实施者,可以将这些资源用于部署步骤、参考体系结构和逻辑体系结构,以更快地将零信任原则应用于现有环境:

可采用以下格式下载这些插图:

- 便于查看的 PDF 文件、到文章的链接,以及为 IT 部门打印。

- 如果可用,Microsoft Visio 文件,用于修改插图供自己使用。

- 如果可用,Microsoft PowerPoint 文件,用于演示文稿,并修改幻灯片供自己使用。

若要在 Visio 或 PowerPoint 文件中使用相同的图标和模板集,请获取 Microsoft 365 体系结构模板和图标中的下载内容。

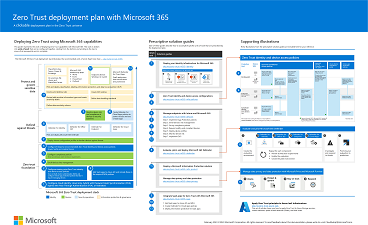

Microsoft 365 的零信任

此插图提供了部署计划,用于将零信任原则应用于 Microsoft 365。

| 项 | 说明 |

|---|---|

PDF | Visio 更新时间:2024 年 3 月 |

将此插图与下文一起使用:Microsoft 365 零信任部署计划 相关解决方案指南 |

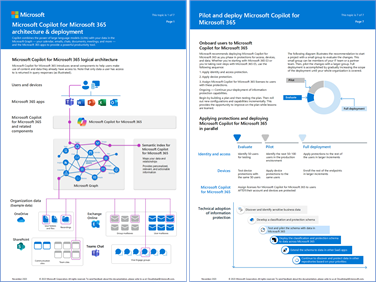

Microsoft Copilot for Microsoft 365 的零信任

采用 Microsoft Copilot for Microsoft 365 或 Copilot 是组织投资零信任的一大动因。 这组插图为 Copilot 引入新的逻辑体系结构组件。 它还包含为 Copilot 准备环境的安全和部署建议。 这些建议与零信任建议保持一致,可帮助你开始这一旅程,即使你的许可证是 Microsoft 365 E3!

| 项 | 说明 |

|---|---|

PDF | Visio 更新日期:2023 年 11 月 |

Copilot 将大型语言模型 (LLM) 的强大功能与 Microsoft Graph 中的数据(日历、电子邮件、聊天、文档、会议等)和 Microsoft 365 应用相结合,提供了强大的生产力工具。 此系列插图提供了新的逻辑体系结构组件的视图。 其中包括有关在分配许可证时为 Copilot 准备具有安全性和信息保护的环境的建议。 |

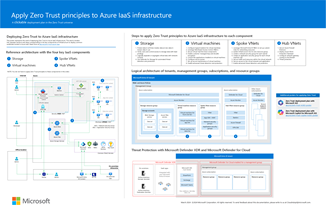

“向 Azure IaaS 组件应用零信任”海报

此海报提供 Azure IaaS 组件的单页概览视图作为参考体系结构和逻辑体系结构,以及确保对这些组件应用了零信任模型的“永不信任,始终验证”原则所需的步骤。

| 项 | 说明 |

|---|---|

PDF | Visio 更新时间:2024 年 6 月 |

将此海报与本文一起使用:向 Azure IaaS 应用零信任原则概述 相关解决方案指南 |

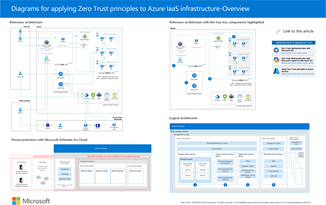

显示向 Azure IaaS 组件应用零信任的示意图

还可以下载 Azure IaaS 的零信任系列文章中使用的技术图表,以便更轻松地查看插图或对其进行修改以供自己使用。

| 项 | 说明 |

|---|---|

PDF | Visio 更新时间:2024 年 6 月 |

将这些关系图与从此处开始的文章一起使用:将零信任原则应用于 Azure IaaS 概述 相关解决方案指南 |

Azure 虚拟 WAN 的零信任关系图

这些关系图显示了用于将零信任应用到 Azure 虚拟 WAN 的参考和逻辑体系结构,以便更轻松地查看文章中的插图或修改它们以供自己使用。

| 项 | 说明 |

|---|---|

PDF | Visio 更新时间:2024 年 3 月 |

将此图与以下文章一起使用:将零信任原则应用于 Azure 虚拟 WAN |

Azure 虚拟桌面的零信任关系图

这些关系图显示了将零信任应用于 Azure 虚拟桌面的参考和逻辑体系结构,作为查看文章中的插图或修改它们以供自己使用的方法。

| 项 | 说明 |

|---|---|

PDF | Visio 更新时间:2024 年 3 月 |

将此图与本文一起使用:将零信任原则应用于 Azure 虚拟桌面 |

零信任标识和设备访问策略

此图显示了三个保护级别的零信任标识和设备访问策略集:起点、企业和专业化安全性。

| 项 | 说明 |

|---|---|

更新时间:2024 年 3 月 |

将此插图与本文结合使用:建议的标识和设备访问配置 相关解决方案指南 |

常见攻击以及零信任的 Microsoft 功能如何保护组织

了解最常见的网络攻击,以及零信任的 Microsoft 功能如何在攻击的每个阶段帮助你的组织。 此外,使用表快速链接到零信任文档,以获取基于标识或数据等技术支柱的常见攻击。

| 项 | 说明 |

|---|---|

PDF | Visio 更新时间:2024 年 2 月 |

将此图与本文一起使用:技术支柱的零信任部署 |

其他 Microsoft 安全的海报和插图

参阅其他 Microsoft 安全的海报和插图:

概述 Microsoft 的安全运营团队如何响应事件来缓解正在遭受的攻击:PDF

安全最佳做法幻灯片演示文稿:PDF | PowerPoint

前十的 Azure 安全最佳做法:PDF | PowerPoint

后续步骤

基于文档集或在组织中的角色使用其他零信任内容。

文档集

请按照此表获取最适合你需求的零信任文档集。

| 文档集 | 帮助你... | 角色 |

|---|---|---|

| 采用框架,用于提供关键业务解决方案和结果的阶段和步骤指导 | 将 C 套件中的零信任保护应用于 IT 实施。 | 安全架构师、IT 团队和项目经理 |

| 概念信息和部署目标,用于提供技术领域的常规部署指导 | 应用与技术领域保持一致的零信任保护。 | IT 团队和安全人员 |

| 面向小型企业的零信任 | 将零信任原则应用于小型企业客户。 | 使用 Microsoft 365 商业版的客户和合作伙伴 |

| 零信任快速现代化计划 (RaMP),用于提供项目管理指导和清单,从而让组织轻松获胜 | 快速实现零信任保护的关键层。 | 安全架构师和 IT 实施者 |

| Microsoft 365 的零信任部署计划,用于提供分步详细设计和部署指导 | 将零信任保护应用于 Microsoft 365 租户。 | IT 团队和安全人员 |

| Microsoft Copilot 的零信任,用于提供分步详细设计和部署指导 | 将零信任保护应用于 Microsoft Copilot。 | IT 团队和安全人员 |

| 适用于 Azure 服务的零信任,用于提供分步详细设计和部署指导 | 将零信任保护应用于 Azure 工作负载和服务。 | IT 团队和安全人员 |

| 合作伙伴与零信任的集成,用于提供技术领域和专业资质的设计指导 | 将零信任保护应用于合作伙伴 Microsoft 云解决方案。 | 合作伙伴开发人员、IT 团队和安全人员 |

| 使用零信任原则进行开发,用于提供应用程序开发设计指导和最佳做法 | 将零信任保护应用于应用程序。 | 应用程序开发人员 |

你的角色

请按照此表获取最适合你在组织中的角色的零信任文档集。

| 角色 | 文档集 | 帮助你... |

|---|---|---|

| 安全架构师 IT 项目经理 IT 实施者 |

采用框架,用于提供关键业务解决方案和结果的阶段和步骤指导 | 将 C 套件中的零信任保护应用于 IT 实施。 |

| IT 或安全团队的成员 | 概念信息和部署目标,用于提供技术领域的常规部署指导 | 应用与技术领域保持一致的零信任保护。 |

| Microsoft 365 商业版的客户或合作伙伴 | 面向小型企业的零信任 | 将零信任原则应用于小型企业客户。 |

| 安全架构师 IT 实施者 |

零信任快速现代化计划 (RaMP),用于提供项目管理指导和清单,从而让组织轻松获胜 | 快速实现零信任保护的关键层。 |

| Microsoft 365 的 IT 或安全团队成员 | Microsoft 365 的零信任部署计划,用于提供适用于 Microsoft 365 的分步详细设计和部署指导 | 将零信任保护应用于 Microsoft 365 租户。 |

| Microsoft Copilots 的 IT 或安全团队成员 | Microsoft Copilot 的零信任,用于提供分步详细设计和部署指导 | 将零信任保护应用于 Microsoft Copilot。 |

| Azure 服务的 IT 或安全团队成员 | 适用于 Azure 服务的零信任,用于提供分步详细设计和部署指导 | 将零信任保护应用于 Azure 工作负载和服务。 |

| 合作伙伴开发人员或 IT 或安全团队成员 | 合作伙伴与零信任的集成,用于提供技术领域和专业资质的设计指导 | 将零信任保护应用于合作伙伴 Microsoft 云解决方案。 |

| 应用程序开发人员 | 使用零信任原则进行开发,用于提供应用程序开发设计指导和最佳做法 | 将零信任保护应用于应用程序。 |