从数据连接器获取价值

Microsoft 安全风险管理整合来自所有数字资产的安全态势数据,使你能够映射攻击面,并将安全工作集中在风险最大的区域。 连接到曝光管理后,将自动引入Microsoft产品中的数据,你可以从外部数据源添加更多数据连接器。

导入的资产和数据类型

连接到外部产品的意图是创建所有数字资产和任何可能影响攻击面的安全上下文的完整可见性。 将为此引入以下资产类型、上下文扩充和漏洞信息:

- 设备

- 云资产

- 漏洞

- 资产关键性信息

- 资产风险评估

- 网络详细信息

- 曝光见解 (例如,Internet 曝光)

- 用户 (未来的)

- SaaS 应用 (未来的)

资产信息和安全上下文将导入到曝光管理中并合并,以提供所有数字资产的安全状况的全面视图。 当前支持的外部数据源包括 Qualys、Rapid7 InsightVM、Tenable 漏洞管理和 ServiceNow CMDB。

从连接器引入的数据将规范化并合并到曝光图和设备清单中。 曝光管理使用获取的有价值的上下文和见解来生成对攻击面的更准确的评估,并让你更深入地了解暴露风险。 此数据可在设备清单、暴露图浏览工具(如攻击面图和高级搜寻)中使用,也可在基于连接器引入的扩充数据发现的攻击路径中使用。

最终,这些数据将进一步增强安全指标,以根据特定标准衡量暴露风险,它还会影响衡量工作负载或与特定威胁领域相关的风险的更广泛的组织计划。

使用外部数据连接器的好处包括:

- 曝光图中的规范化

- 增强设备清单

- 映射关系

- 揭示新的攻击路径

- 提供全面的攻击面可见性

- 合并资产关键性

- 使用业务应用程序或运营附属关系扩充上下文

- 通过攻击映射工具可视化

- 通过 KQL 探索使用高级搜寻查询

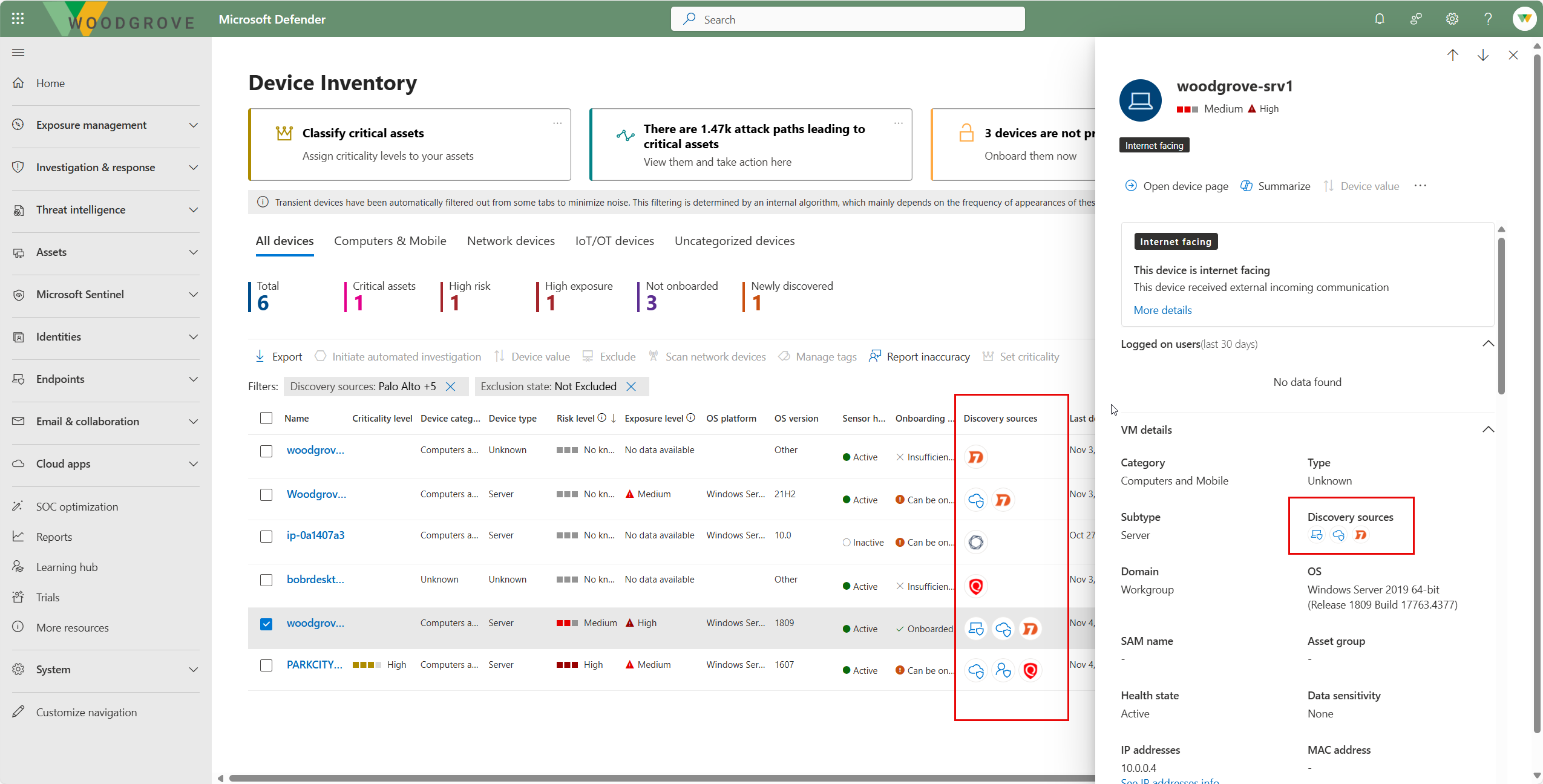

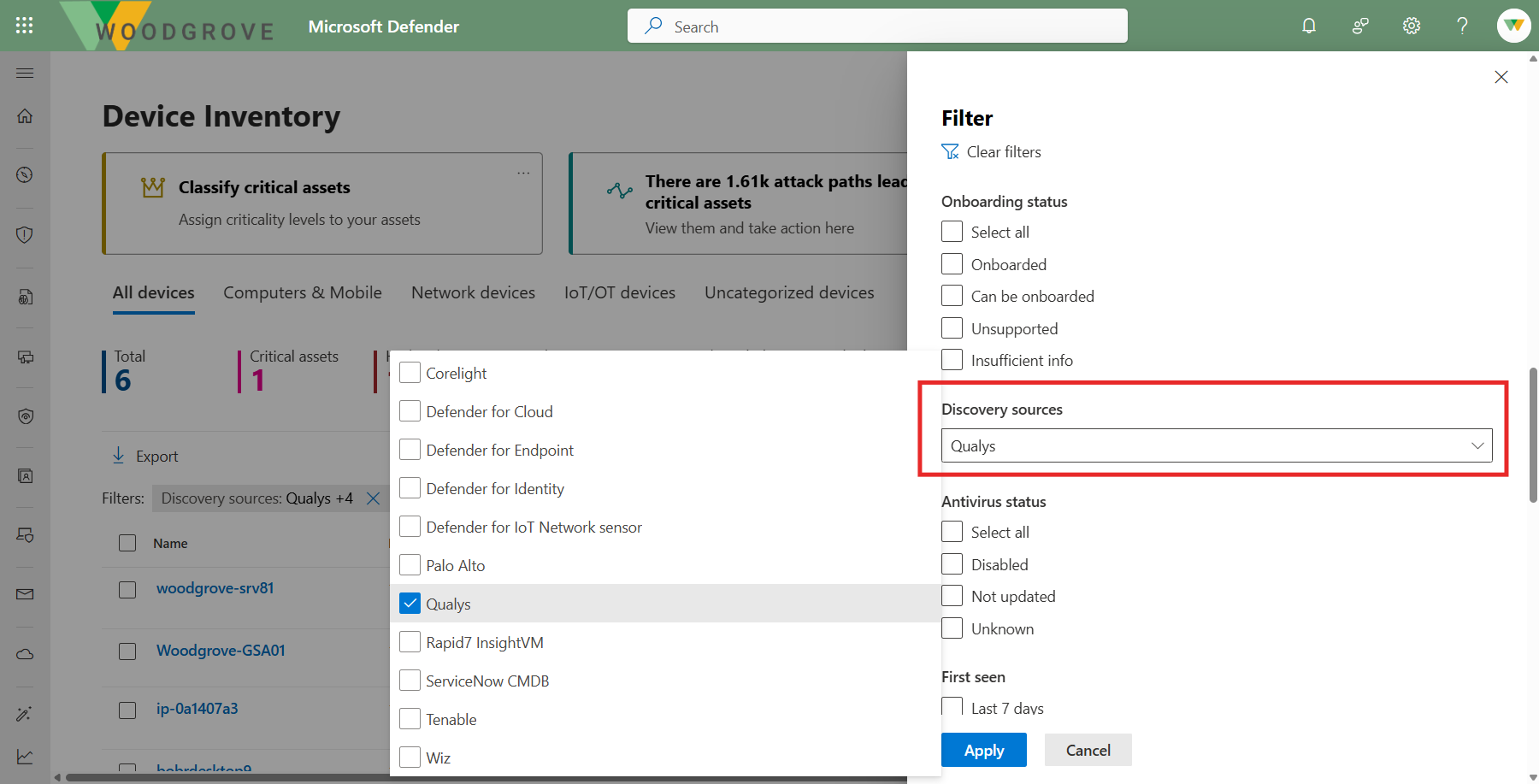

设备清单中的连接器数据

在“设备清单”中,你将看到每个设备的发现源,即我们从中获取有关此设备的任何报告的产品。 其中可能包括Microsoft安全产品(如 MDE、MDC 和 MDI),以及 Qualys 或 ServiceNow CMDB 等外部数据源。 可以筛选清单中的一个或多个发现源,以查看这些源专门发现的设备。

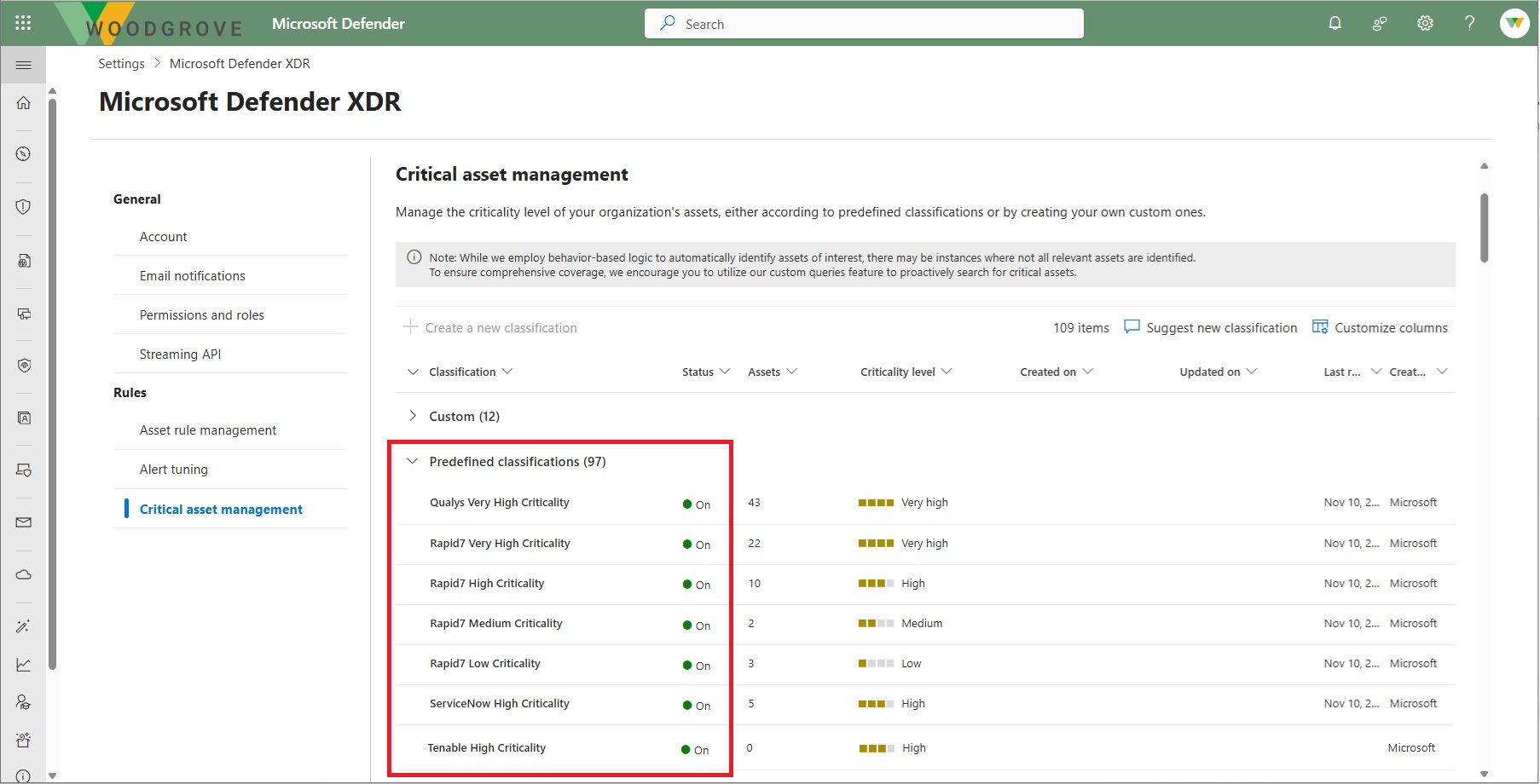

关键资产管理

识别关键资产是帮助确保组织中最重要的资产免受数据泄露和运营中断风险的关键。

根据在这些外部产品中计算的关键性评估,从数据连接器检索有关资产关键性的扩充信息。 引入此数据时,关键资产管理包含内置规则,用于将从第三方产品检索到的关键性值转换为每个资产的曝光管理关键性值。 可以查看这些分类,并在关键资产管理体验中启用或禁用它们。

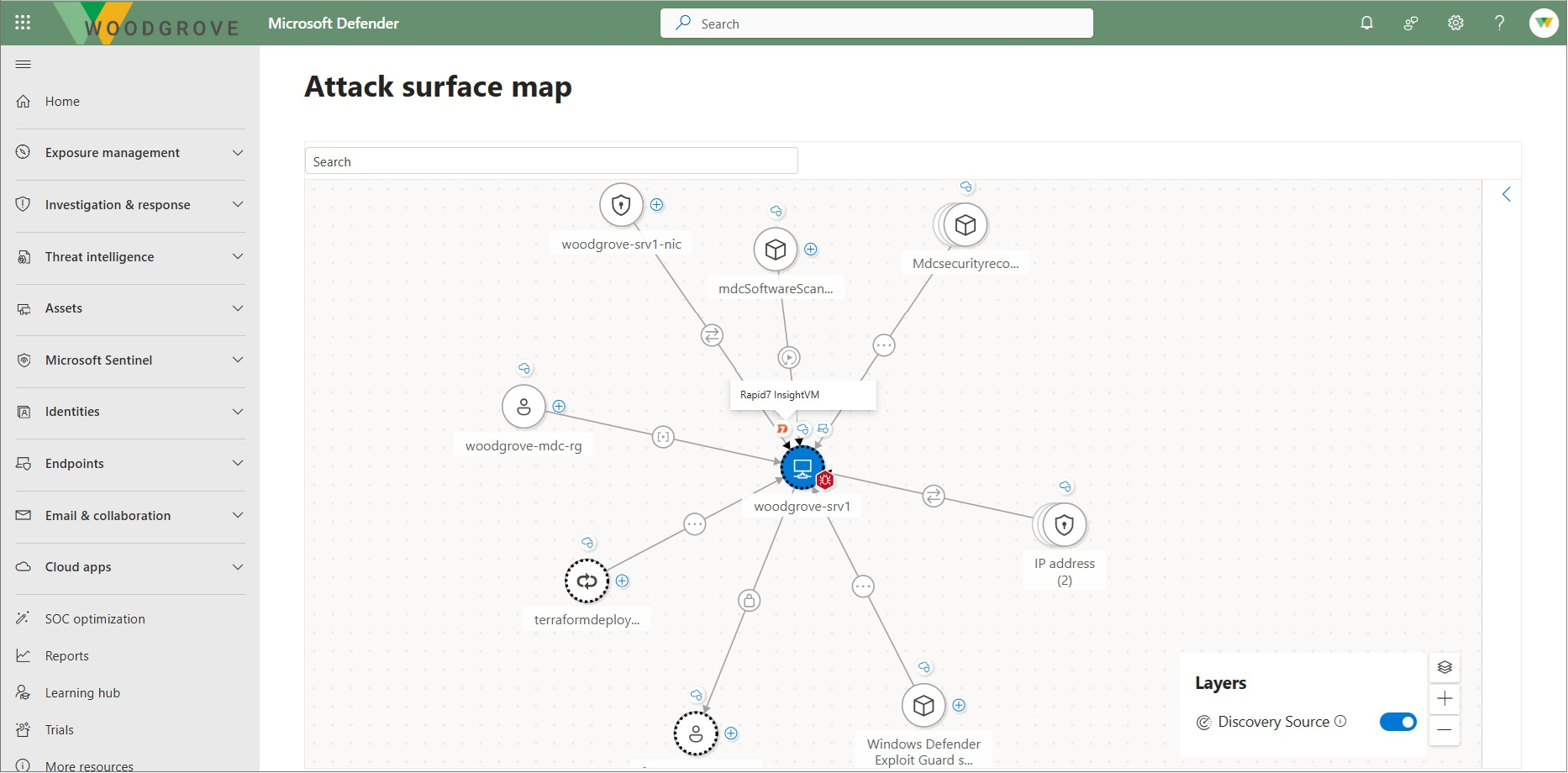

曝光图

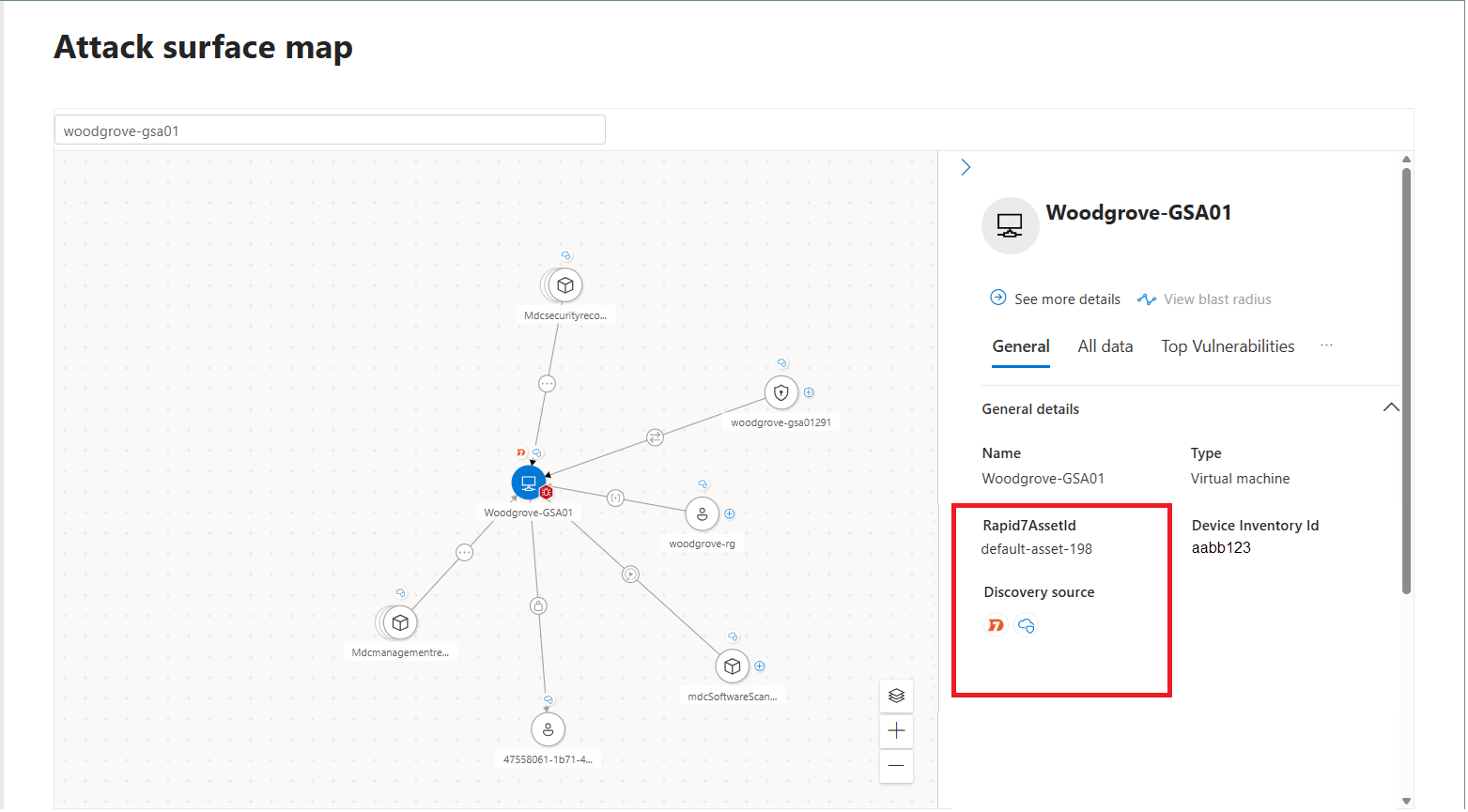

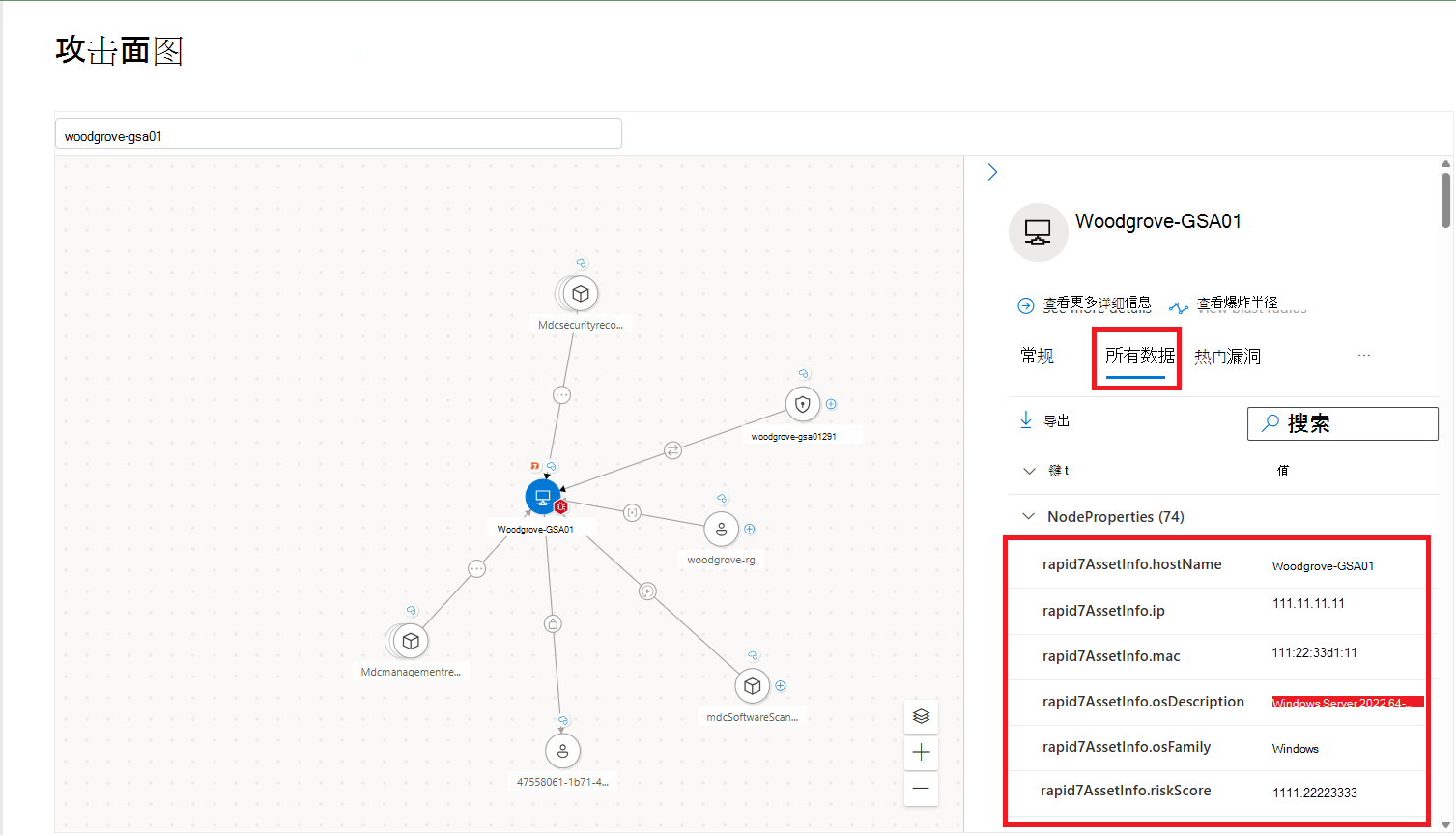

若要浏览从外部数据产品检索的资产和扩充数据,还可以在曝光图中查看此信息。 在攻击面映射中,可以查看表示连接器发现的资产的节点,以及显示每个资产的发现源的内置图标。

通过打开资产的侧窗格,还可以查看从每个资产的连接器检索到的详细数据。

高级搜寻

若要从外部数据源中浏览已发现和引入的数据,可以在高级搜寻中的曝光图上运行 查询 。

示例:

此查询将返回从 ServiceNow CMDB 检索到的所有资产及其详细元数据。

ExposureGraphNodes

| where NodeProperties contains ("serviceNowCmdbAssetInfo")

| extend SnowInfo = NodeProperties.rawData.serviceNowCmdbAssetInfo

此查询将返回从 Qualys 检索到的所有资产。

ExposureGraphNodes

| where EntityIds contains ("QualysAssetId")

此查询将返回 Rapid7 (引入资产) 报告的所有漏洞。

ExposureGraphEdges

| where EdgeLabel == "affecting"

| where tostring(EdgeProperties.rawData.reportInfo.reportedBy) == "rapid7"

| project AssetName = TargetNodeName, CVE = SourceNodeName

此查询将返回 Tenable (引入资产) 报告的所有漏洞。

ExposureGraphEdges

| where EdgeLabel == "affecting"

| where tostring(EdgeProperties.rawData.reportInfo.reportedBy) == "tenable"

| project AssetName = TargetNodeName, CVE = SourceNodeName

注意

排查高级搜寻 (AH) 不起作用或无结果的查询时,请注意,“报告依据”字段区分大小写。 例如,有效值包括“rapid7”、“tenable”等。

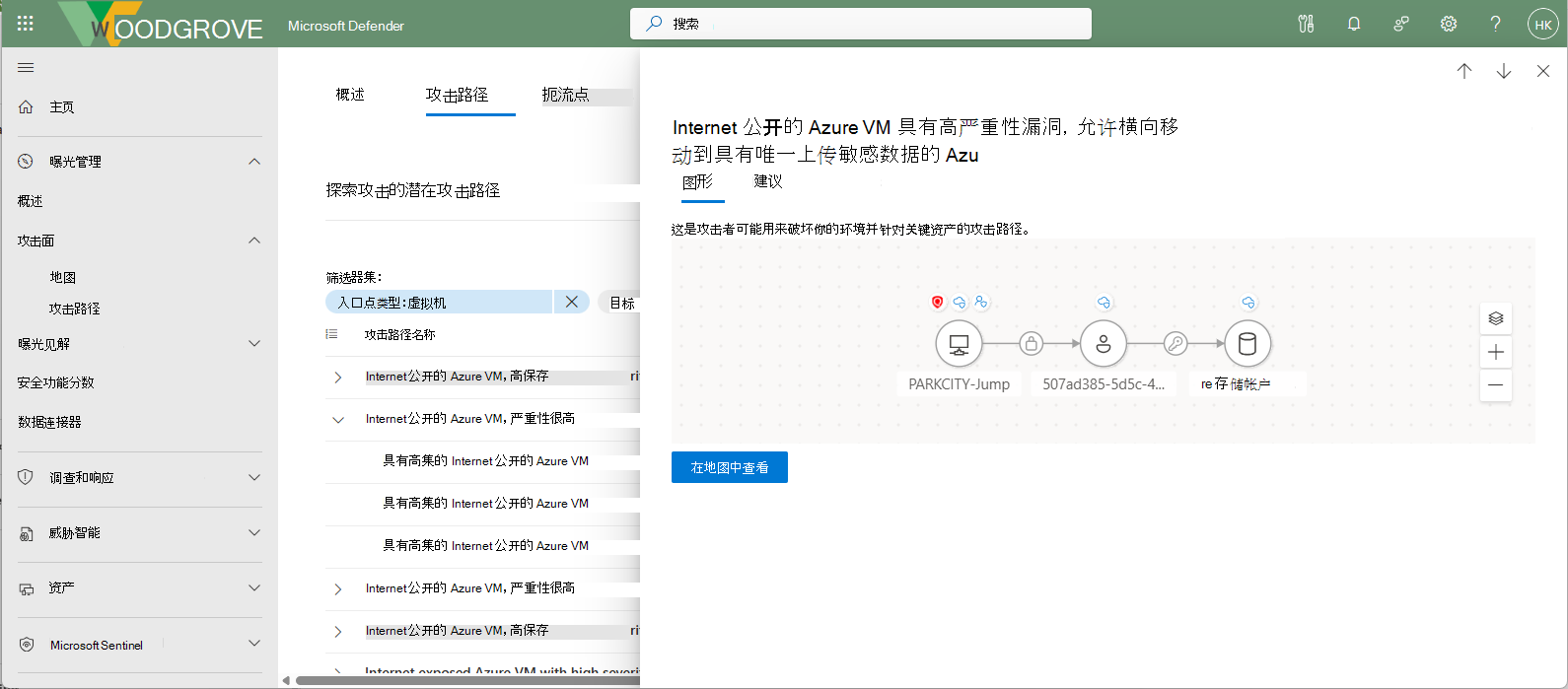

攻击路径

安全风险管理基于跨资产和工作负载收集的数据(包括来自外部连接器的数据)自动生成攻击路径。 它模拟攻击方案,并识别攻击者可能利用的漏洞和弱点。

在环境中浏览攻击路径时,可以根据路径的图形视图查看促成此攻击路径的发现源。