使用 Microsoft Purview 客户密钥进行服务加密概述

Microsoft 365 提供通过 BitLocker 和分布式密钥管理器 (DKM) 启用的基线卷级加密。 Windows 365 企业版和 Business Cloud 电脑磁盘使用 Azure 存储服务器端加密 (SSE) 进行加密。 Microsoft 365 通过客户密钥为内容提供了额外的加密层。 此内容包括来自 Microsoft Exchange、Microsoft SharePoint、Microsoft OneDrive、Microsoft Teams 和 Windows 365 云电脑的数据。

不支持将 BitLocker 用作Windows 365云电脑的加密选项。 有关详细信息,请参阅在 Intune 中使用Windows 10虚拟机。

提示

如果你不是 E5 客户,请使用 90 天Microsoft Purview 解决方案试用版来探索其他 Purview 功能如何帮助组织管理数据安全性和合规性需求。 立即在 Microsoft Purview 试用中心开始。 了解有关 注册和试用条款的详细信息。

重要

Microsoft 建议使用权限最少的角色。 最大程度地减少具有全局管理员角色的用户数,有助于提高组织的安全性。 详细了解 Microsoft Purview 角色和权限。

服务加密、BitLocker、SSE和客户密钥如何协同工作

Microsoft 365 数据始终使用 BitLocker 和 DKM 在 Microsoft 365 服务中静态加密。 有关详细信息,请参阅 Exchange 如何保护电子邮件机密。 客户密钥提供额外的保护,防止未经授权的系统或人员查看数据,并补充 BitLocker 磁盘加密和SSE Microsoft数据中心。 服务加密并不意味着阻止Microsoft人员访问你的数据。 相反,客户密钥可帮助你履行控制根密钥的法规或合规性义务。 你显式授权 Microsoft 365 服务使用加密密钥来提供增值云服务,例如电子数据展示、反恶意软件、反垃圾邮件、搜索索引等。

客户密钥基于服务加密构建,可用于提供和控制加密密钥。 然后,Microsoft 365 使用这些密钥加密静态数据,如 在线服务条款 (OST) 中所述。 客户密钥有助于履行合规性义务,因为你控制Microsoft 365 用于加密和解密数据的加密密钥。

客户密钥增强了组织满足合规性要求的能力,这些要求指定了与云服务提供商的关键安排。 使用客户密钥,可以在应用程序级别提供和控制Microsoft 365 静态数据的根加密密钥。 因此,你可以控制组织的密钥。

使用混合部署的客户密钥

客户密钥仅加密云中的静态数据。 客户密钥无法保护本地邮箱和文件。 可以使用其他方法(如 BitLocker)加密本地数据。

了解数据加密策略

数据加密策略 (DEP) 定义加密层次结构。 服务使用此层次结构使用你管理的每个密钥和受Microsoft保护的可用性密钥来加密数据。 使用 PowerShell cmdlet 创建 DEP,然后分配 DEP 以加密应用程序数据。 客户密钥) 支持的 DEP (有三种类型的数据加密策略。 每个策略类型使用不同的 cmdlet,并为不同类型的数据提供覆盖。 可以定义以下类型:

适用于多个 Microsoft 365 工作负载的 DEP 这些 DEP 为租户中的所有用户跨多个 Microsoft 365 工作负载加密数据。 这些工作负载包括:

Windows 365云电脑。 有关详细信息,请参阅 Microsoft适用于 Windows 365 云电脑的 Purview 客户密钥

Teams 聊天消息 (1:1 聊天、群组聊天、会议聊天和频道对话)

Teams 媒体消息 (图像、代码片段、视频消息、音频消息、wiki 图像)

存储在 Teams 存储中的 Teams 通话和会议录制内容

Teams 聊天通知

Cortana 提供的 Teams 聊天建议

Teams 状态消息

智能 Microsoft 365 Copilot 副驾驶®交互

Exchange 的用户和信号信息

未从邮箱 DEP 应用加密的 Exchange 邮箱

Microsoft Purview 信息保护:

(EDM) 数据(包括数据文件架构、规则包和用于对敏感数据进行哈希处理)的精确数据匹配。 对于 EDM 和 Microsoft Teams,多工作负载 DEP 会从你向租户分配 DEP 时起加密新数据。 对于 Exchange,客户密钥会加密所有现有数据和新数据。

敏感度标签的标签配置

多工作负载 DEP 不会加密以下类型的数据。 相反,Microsoft 365 使用其他类型的加密来保护此数据。

- SharePoint 和 OneDrive 数据。

- Microsoft Teams 文件以及保存在 OneDrive 和 SharePoint 中的一些 Teams 通话和会议录制使用 SharePoint DEP 进行加密。

- 客户密钥不支持的其他Microsoft 365 工作负载,例如Viva Engage和Planner。

- Teams 实时事件数据。

可以为每个租户创建多个 DEP,但一次只能分配一个 DEP。 分配 DEP 时,加密会自动开始,但需要一些时间才能完成,具体取决于租户的大小。

Exchange 邮箱的 DEP 邮箱 DEP 提供对 Exchange 中各个邮箱的更精确控制。 使用邮箱 DEP 对不同类型的 EXO 邮箱(例如 UserMailbox、MailUser、Group、PublicFolder 和共享邮箱)中存储的数据进行加密。 每个租户最多可以有 50 个活动 DEP,并将这些 DEP 分配给单个邮箱。 可以将一个 DEP 分配给多个邮箱。

默认情况下,邮箱使用Microsoft管理的密钥进行加密。 将客户密钥 DEP 分配给邮箱时:

如果使用多工作负载 DEP 对邮箱进行加密,则只要用户或系统作访问邮箱数据,服务将使用新邮箱 DEP 重新包装邮箱。

如果邮箱已使用Microsoft管理的密钥加密,则只要用户或系统作访问邮箱数据,服务将使用新邮箱 DEP 重新包装邮箱。

如果邮箱尚未使用默认加密进行加密,则服务将标记邮箱进行移动。 移动完成后,将进行加密。 邮箱移动基于为所有Microsoft 365 设置的优先级进行管理。 有关详细信息,请参阅 移动 Microsoft 365 服务中的请求。 如果邮箱未在指定时间内加密,请联系 Microsoft。

稍后,可以刷新 DEP 或将不同的 DEP 分配给邮箱,如管理Office 365的客户密钥中所述。 每个邮箱必须具有相应的许可证才能分配 DEP。 有关许可的详细信息,请参阅 设置客户密钥之前。

可以为满足用户邮箱许可要求的租户将 DEP 分配给共享邮箱、公用文件夹邮箱和Microsoft 365 组邮箱。 对于非用户特定的邮箱,无需单独的许可证来分配客户密钥 DEP。

对于分配给单个邮箱的客户密钥 DEP,可以在离开服务时请求Microsoft清除特定 DEP。 有关数据清除过程和密钥吊销的信息,请参阅 撤销密钥并启动数据清除路径过程。

在退出服务过程中撤销对密钥的访问权限时,可用性密钥会被删除,从而导致加密删除数据。 加密删除可降低数据重复管理的风险,这对于满足安全性和合规性义务非常重要。

DEP for SharePoint 和 OneDrive 此 DEP 用于加密存储在 SharePoint 和 OneDrive 中的内容,包括存储在 SharePoint 中的Microsoft Teams 文件。 如果使用多地理位置功能,则可以为每个组织创建一个 DEP。 如果不使用多地理位置功能,则每个租户只能创建一个 DEP。 请参阅 设置客户密钥中的详细信息。

客户密钥使用的加密密码

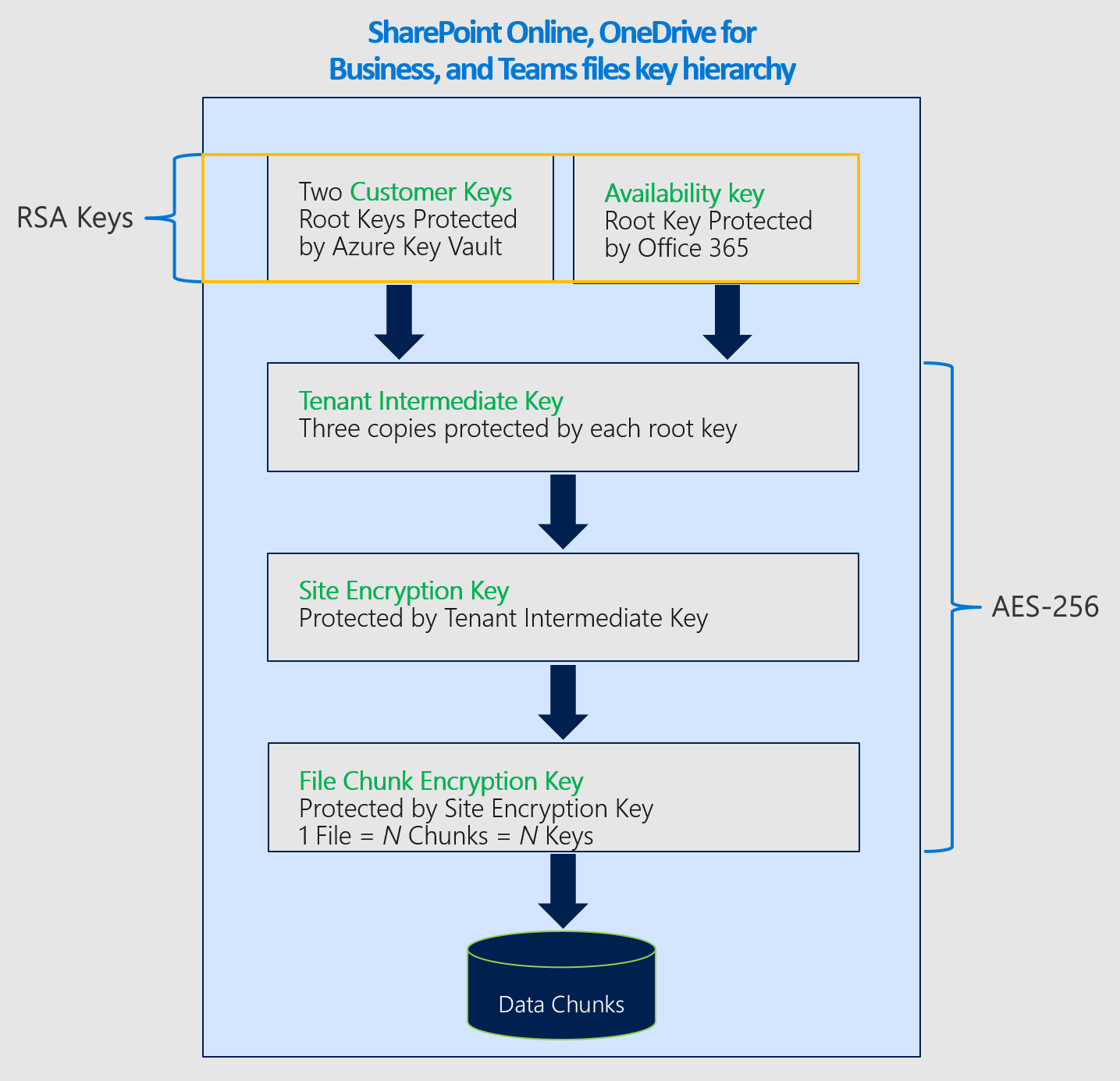

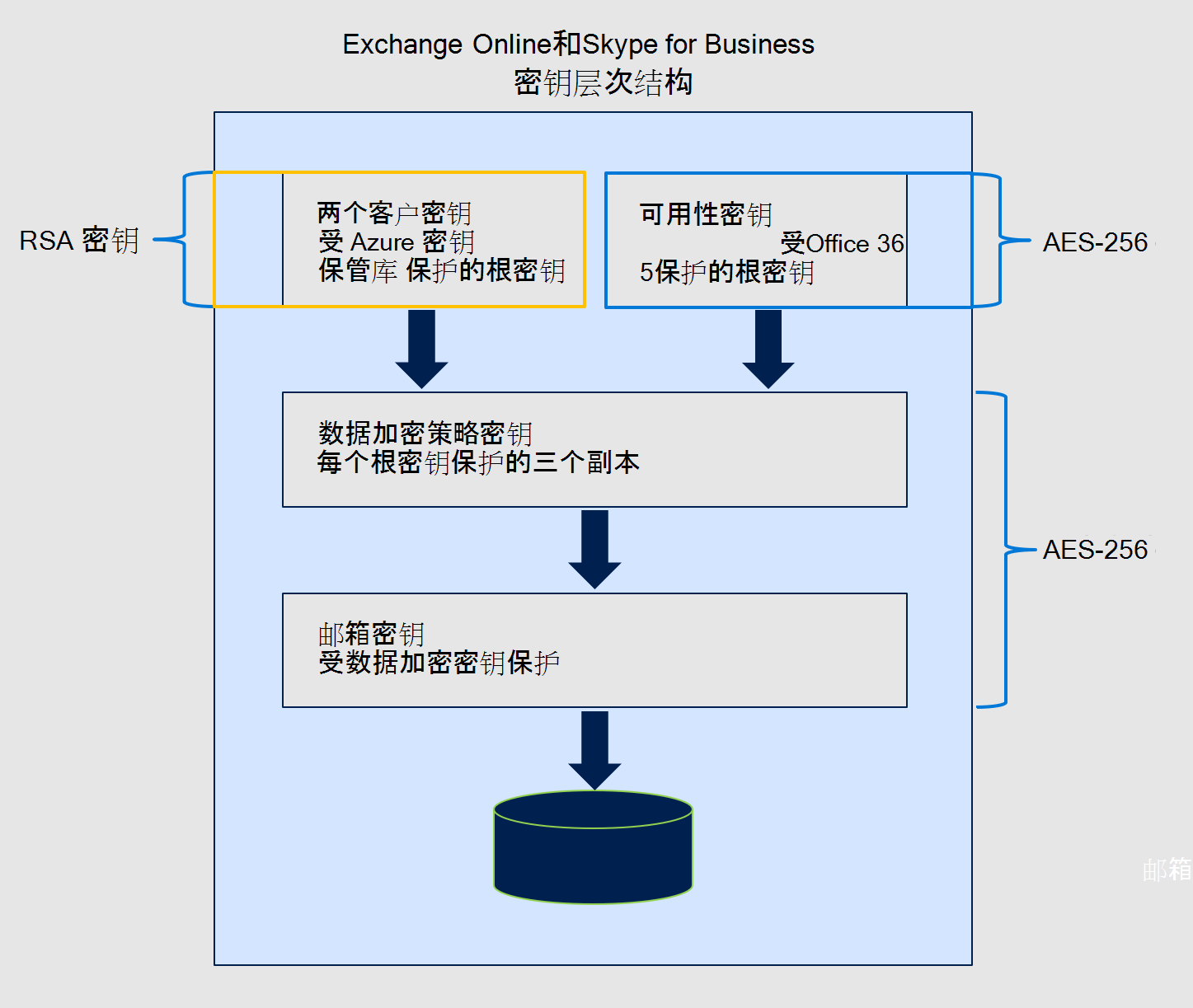

客户密钥使用各种加密密码来加密密钥,如下图所示。

用于加密多个 Microsoft 365 工作负载数据的 DEP 的密钥层次结构类似于用于单个 Exchange 邮箱的 DEP 的层次结构。 唯一的区别是邮箱密钥替换为相应的 Microsoft 365 工作负载密钥。

用于加密 Exchange 密钥的加密密码

用于加密 SharePoint 和 OneDrive 密钥的加密密码